漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170738

漏洞标题:美的旗下某app看任意用户密码重置(可控制你家冰箱的漏洞)

相关厂商:midea.com

漏洞作者: 方大核桃

提交时间:2016-01-18 09:03

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-18: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经确认,细节仅向厂商公开

2016-01-28: 细节向核心白帽子及相关领域专家公开

2016-02-07: 细节向普通白帽子公开

2016-02-17: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

家电的智能化时代正在来临,拥有一款具有大智慧的冰箱,已是追求高品质生活的时尚家庭的标配了。美的冰箱将互联网智能家居理念与产品融入潮流时尚的生活方式,领先业界打造“i+冰箱智能管理系统”,为冰箱装上一个强大的智慧大脑,实现了“它所提供的,正是你所需要的”,颠覆性地将冰箱变成专业化、个性化的高智慧生活管家,为用户带来营养、健康的精智生活,是目前市场上最懂你的智能冰箱。

详细说明:

问题app:美的i+ 安卓版

1.使用手机号码注册时发现:

发送验证码就是一条get语句:

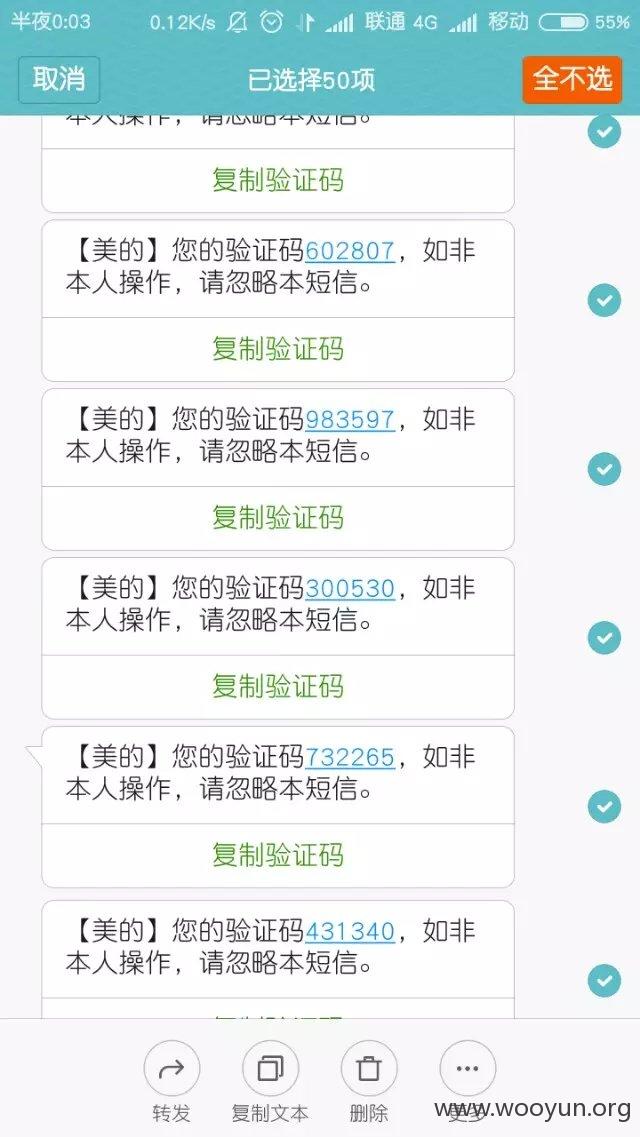

后台为对验证码次数进行限制.亲测可无限轰炸

2.手机端点击发送验证码之后,服务器返回验证码到安卓端,抓包截取:

其中905697即为手机端收到的验证码

3.手机端重置密码时发送短信验证码也有上述问题:将验证码返回到安卓端,一样可以截获验证码

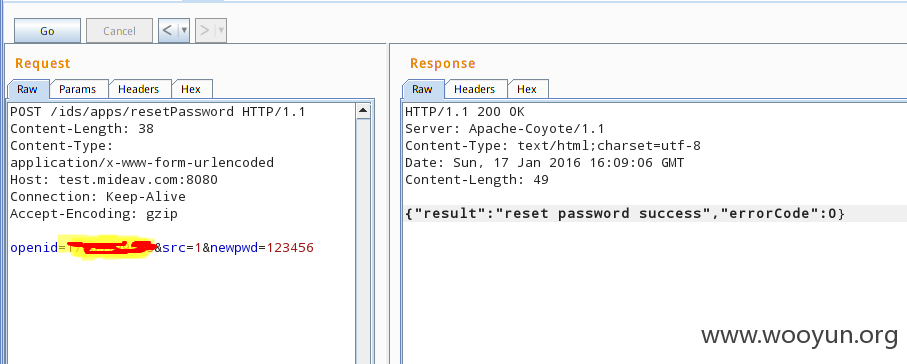

4.修改密码就是一条post语句:

将其中的openID换成任意用户的手机号即可更改密码

证明如下:

短信轰炸:

密码重置:

在社区里面选择一个手机号重置密码:

手机号:13720113103

密码被重置为123456

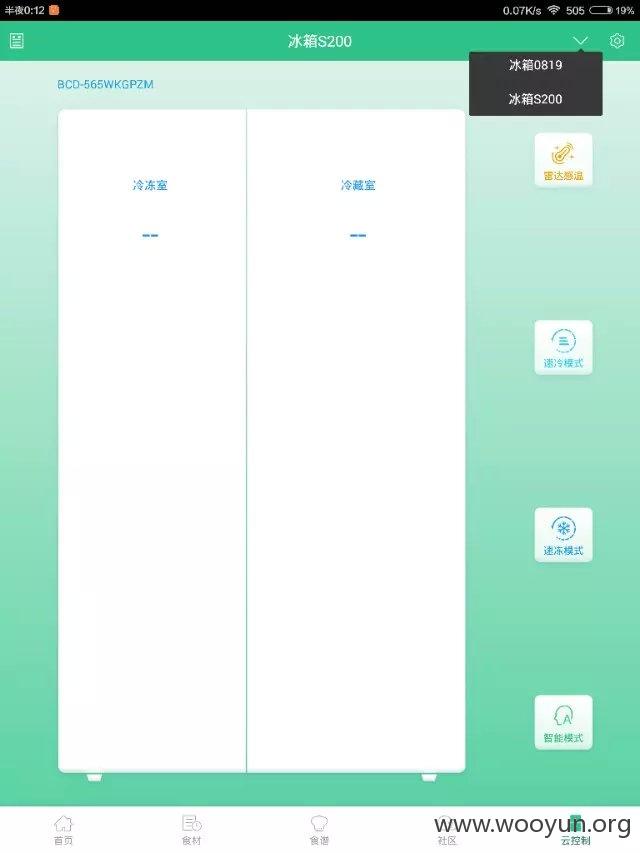

发现他家尽然有两台冰箱!

但是显示的是冰箱已经离线,估计是冰箱没话费了

漏洞证明:

修复方案:

加班补逻辑漏洞吧...感觉这得大补..

沒有仔细测试.

rank 给力的话继续~~

版权声明:转载请注明来源 方大核桃@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-18 09:20

厂商回复:

新年第一洞?感谢提醒,我们抓程序员加班去。

最新状态:

暂无