漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170565

漏洞标题:一汽丰田从SVN+源码信息泄漏到WWW主站数据库沦陷(ROOT权限/跨库查询/数据库用户全部泄漏/购车用户信息泄漏)

相关厂商:中国第一汽车集团公司

漏洞作者: 岛云首席鉴黄师

提交时间:2016-01-17 12:30

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-17: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经确认,细节仅向厂商公开

2016-01-28: 细节向核心白帽子及相关领域专家公开

2016-02-07: 细节向普通白帽子公开

2016-02-17: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

一汽丰田没注册厂商,就直接提交给一汽了,反正不管一汽丰田还是一汽大众,终归是一汽的……

详细说明:

首先是SVN信息泄漏:

http://aaa.ftms.com.cn/.svn/entries

http://event.ftms.com.cn/rav4hd2015/.svn/entries

http://event.ftms.com.cn/rav4_wljd/.svn/entries

里面没有敏感信息,然并卵

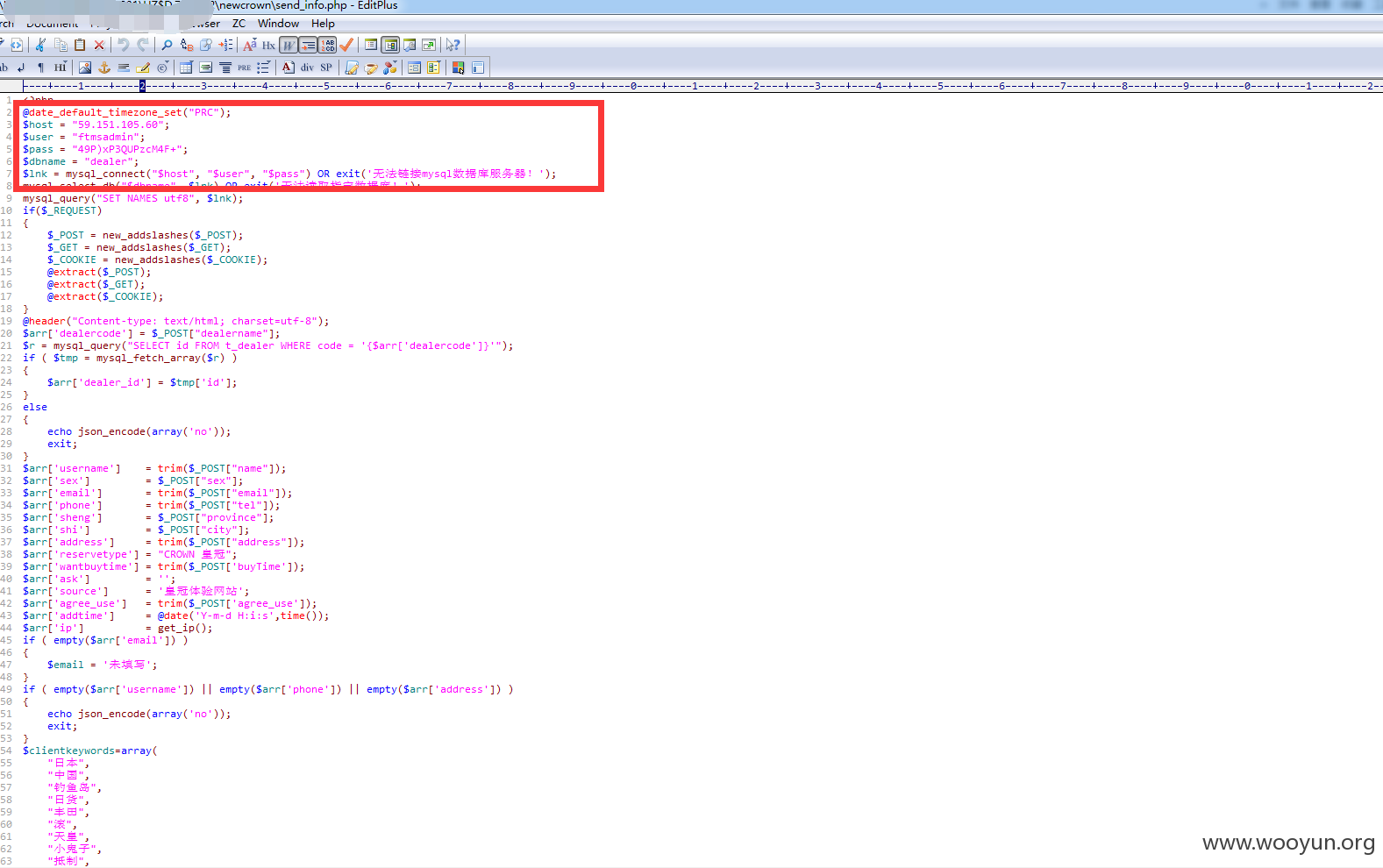

有利用价值的是源码泄漏:

http://event.ftms.com.cn/newcrown.tar.gz

http://event.ftms.com.cn/hev.tar.gz

麻烦审核证实漏洞存在后……给这个图片打个马赛克

泄露了数据库信息,然而mysql并不能外连

于是……送温暖的来了

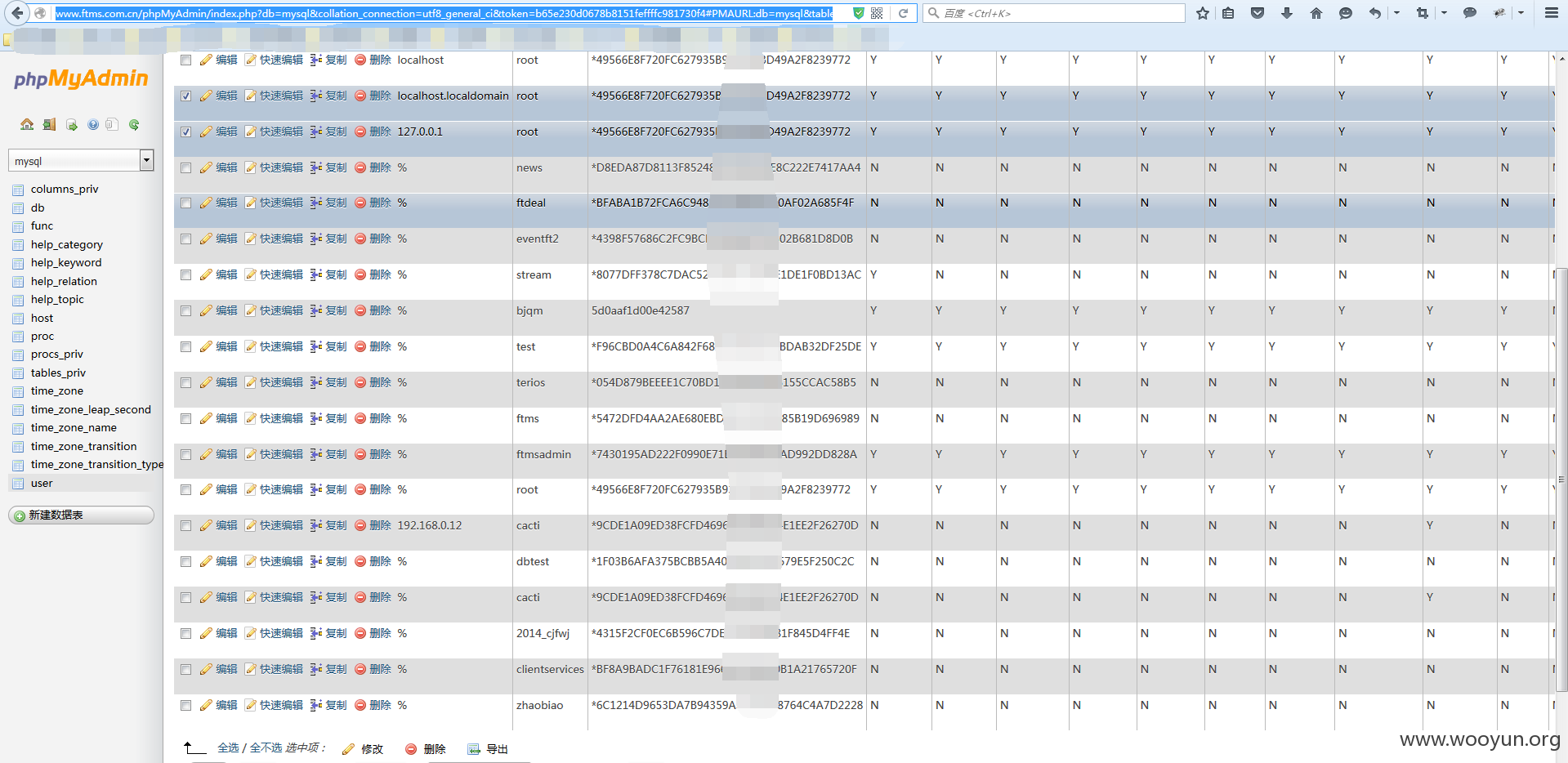

http://www.ftms.com.cn/phpMyAdmin/

所有数据库用户

root的哈希没解开……CMD5得五天后才能解开……我就不等了……知道路径后可以getshell

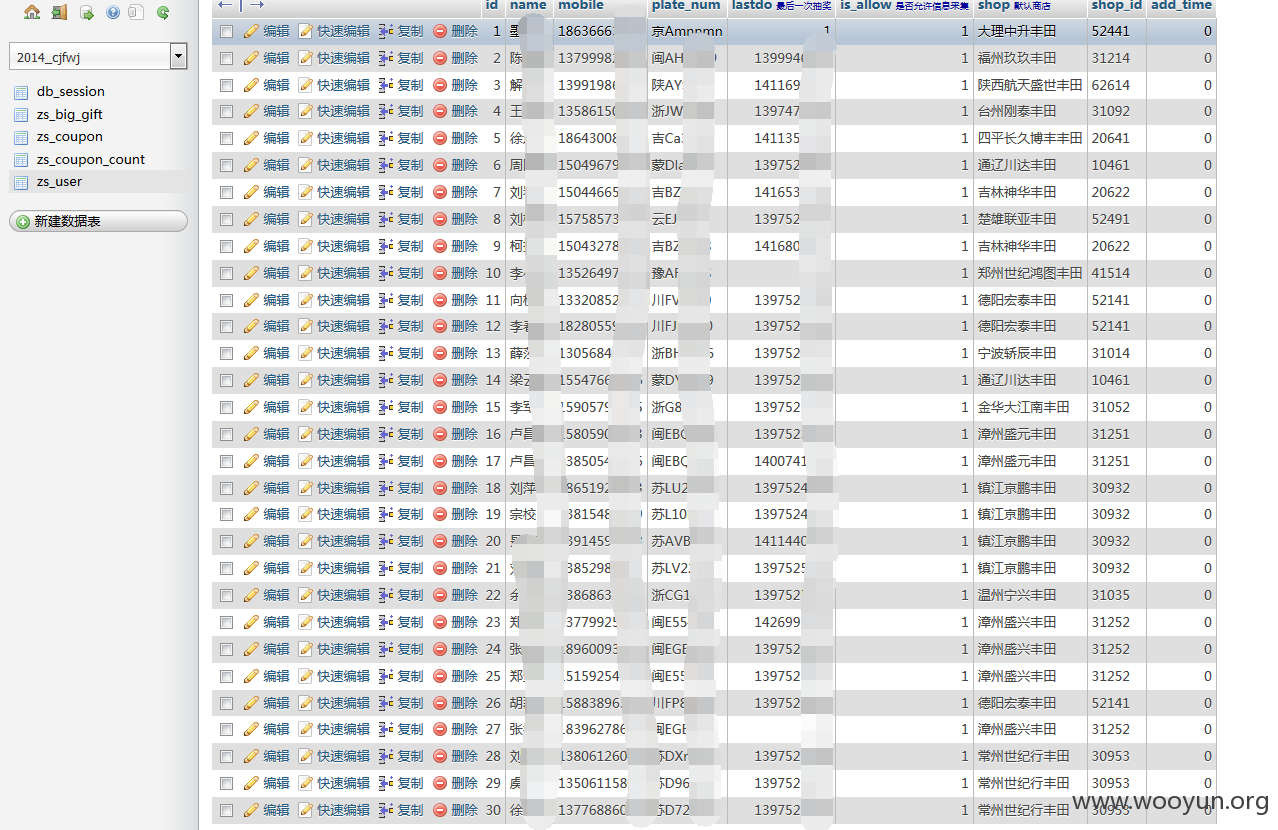

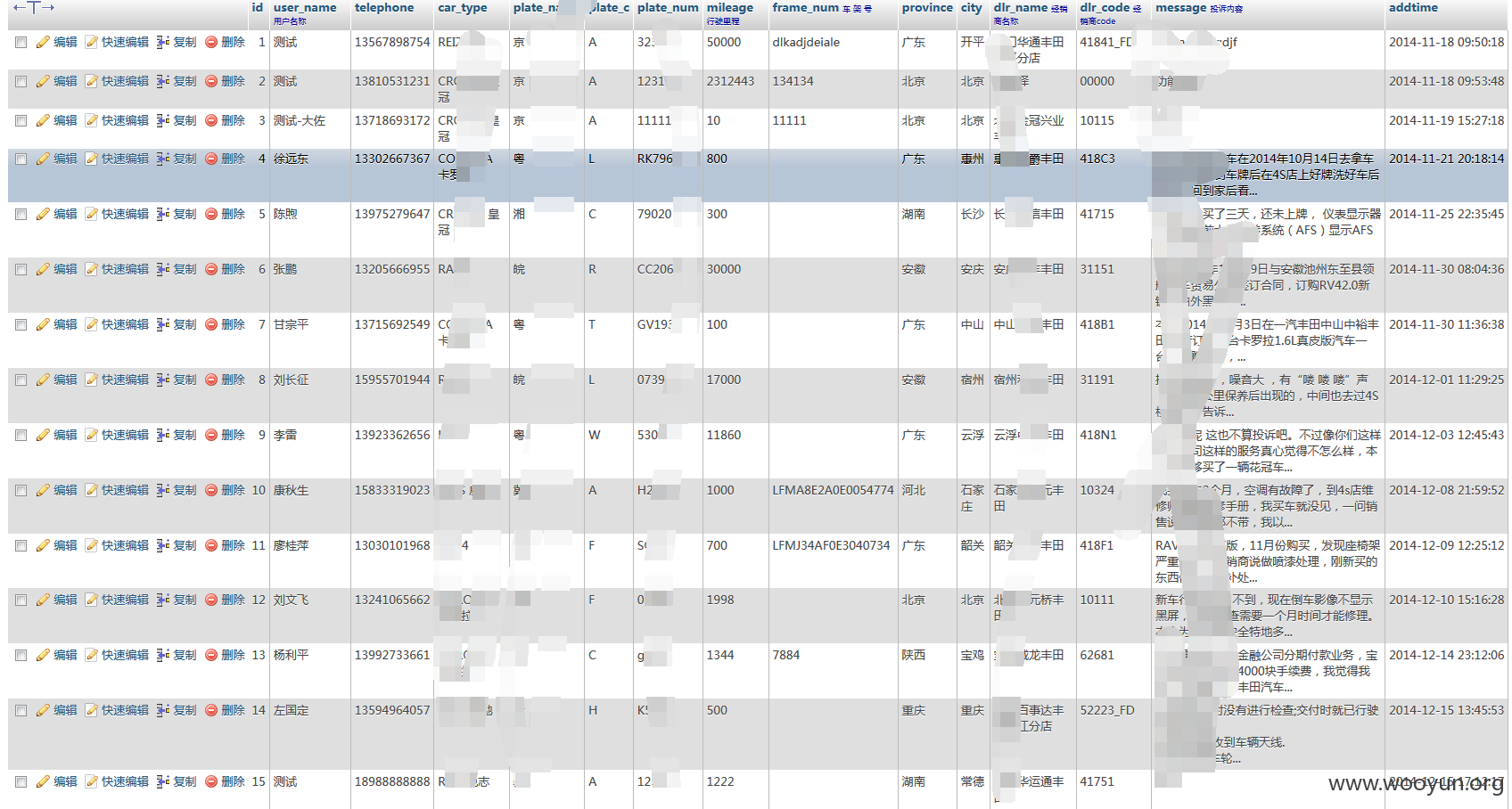

购车用户信息泄漏

漏洞证明:

如上

修复方案:

删除……修改密码

最后把http://accessories.ftms.com.cn/phpinfo.php 这个phpinfo.php删了 泄漏物理路径了

版权声明:转载请注明来源 岛云首席鉴黄师@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2016-01-18 13:16

厂商回复:

已经提交相关单位进行修复

最新状态:

暂无