漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169552

漏洞标题:国美集团某站运维不当

相关厂商:国美控股集团

漏洞作者: 路人甲

提交时间:2016-01-13 11:34

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经确认,细节仅向厂商公开

2016-01-28: 细节向核心白帽子及相关领域专家公开

2016-02-07: 细节向普通白帽子公开

2016-02-17: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

详细说明:

这个利用大牛的漏洞:

WooYun: 国美某后台存在严重设计缺陷可秒改任意用户手机号与邮箱

这里公开说已经修复了,确实是修复了重置密码漏洞,但是你密码也要改吧,一大堆123456密码

站点:

用户:liyang

密码:123456

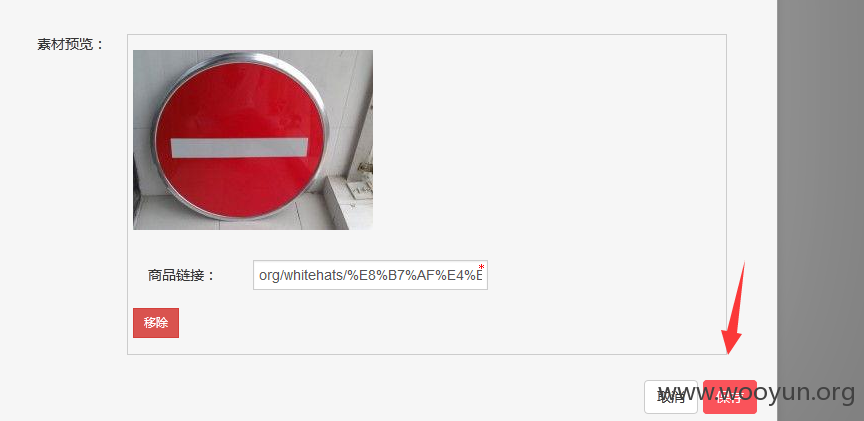

来添加投放广告,广告为四个位置,可谓是打的好

那我不客气了,直接投放哈

链接我写的是乌云的路人甲,一点击图片就是去了乌云路人甲

而且可存储型打cookies,预览一下就弹窗了,所以啊要是投放在客服聊天广告窗口,那得打多少用户的,国美首页用户那么多

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

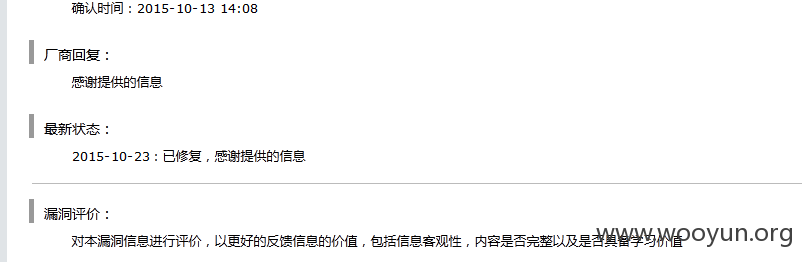

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-01-18 09:47

厂商回复:

感谢您提供的信息

最新状态:

暂无

![2VXB5FDGH]{2OZ~I1{O1I}B.png](http://wimg.zone.ci/upload/201601/131047131897246c54038e2fec7ca69b74b3161c.png)

![SE]M}0I@SF5UW](O[$J{)TN.png](http://wimg.zone.ci/upload/201601/13104728965fe29ec07865e60e4e6891dee8b6d8.png)