漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168242

漏洞标题:北京控股集团有限公司官网命令执行可内网漫游

相关厂商:北京控股集团有限公司

漏洞作者: 路人甲

提交时间:2016-01-12 01:10

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-12: 细节已通知厂商并且等待厂商处理中

2016-01-15: 厂商已经确认,细节仅向厂商公开

2016-01-25: 细节向核心白帽子及相关领域专家公开

2016-02-04: 细节向普通白帽子公开

2016-02-14: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

北京控股集团有限公司官网命令执行可内网漫游

详细说明:

北京控股集团有限公司成立于2005年1月18日,是北京市为加快国有经济布局战略调整、深化公用事业改革和投融资体制改革,对京泰(实业)集团有限公司、北京控股有限公司和北京市燃气集团有限责任公司进行联合重组而成立的国有独资公司。公司注册资本为82亿元,截至2006年底资产总额达448.6亿元,是北京市资产规模最大的国有企业之一

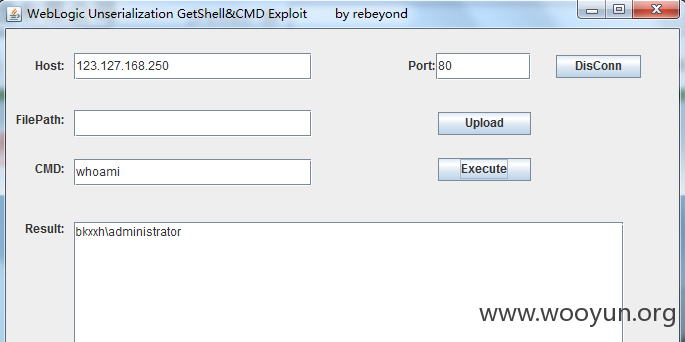

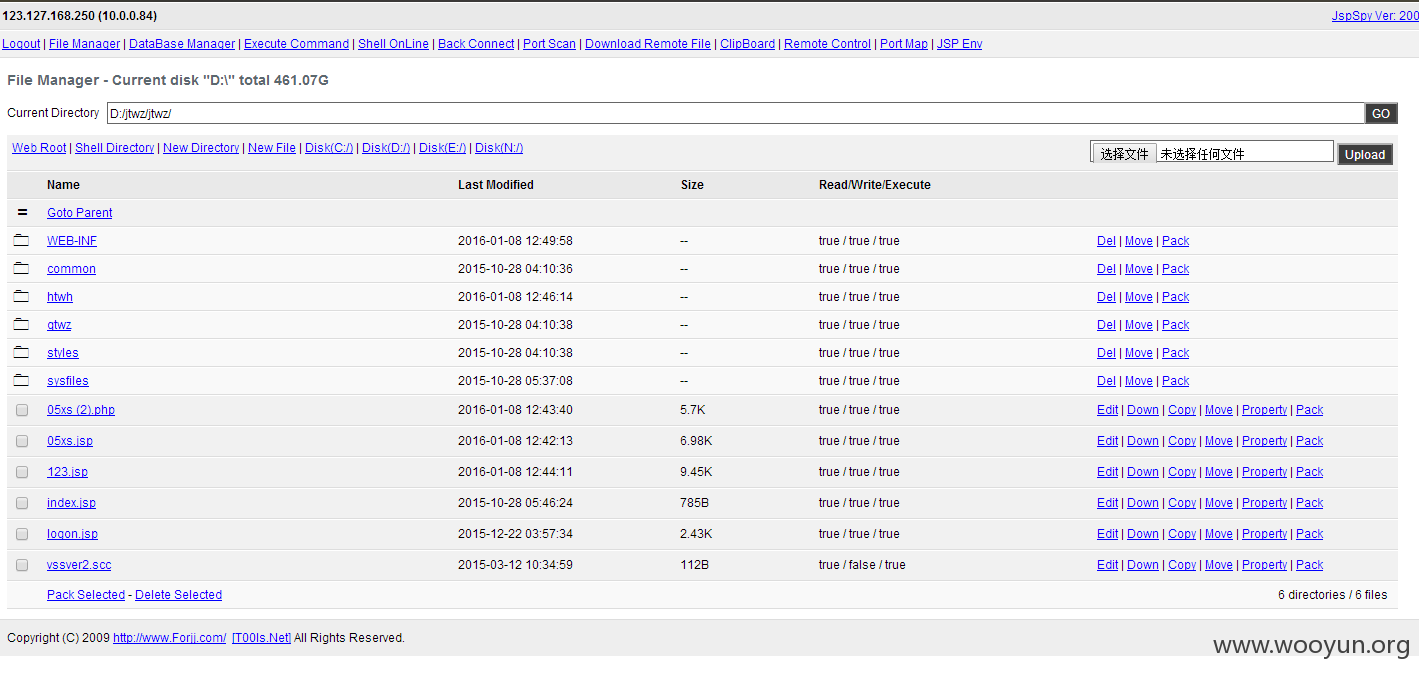

getshell

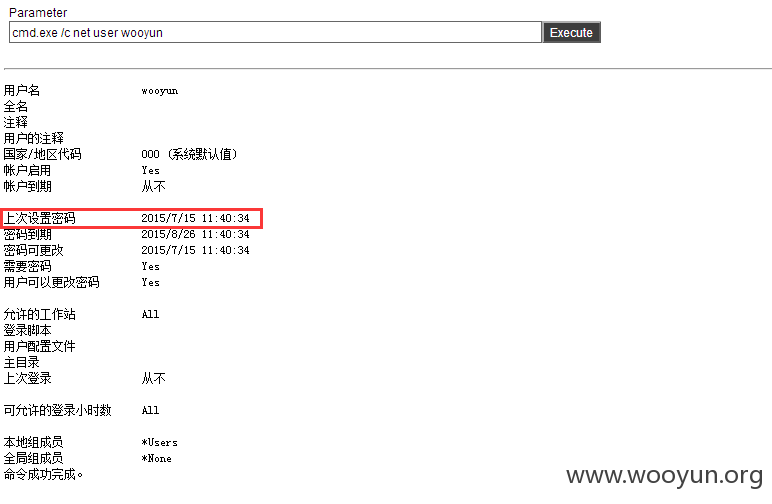

发现前人留下来的wooyun账户,这么久竟然没删除,同时根目录下还发现了以前的shell,这么大的公司安全性……

应该是这里测试留下的http://**.**.**.**/bugs/wooyun-2010-0126899

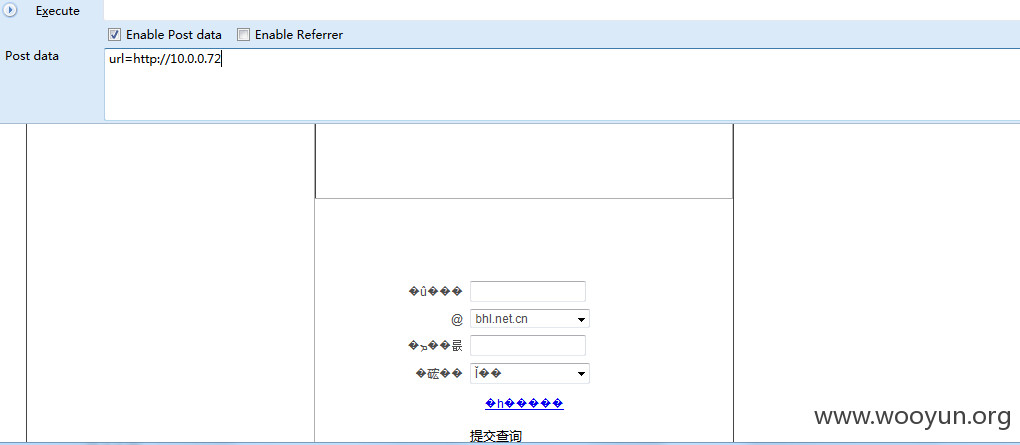

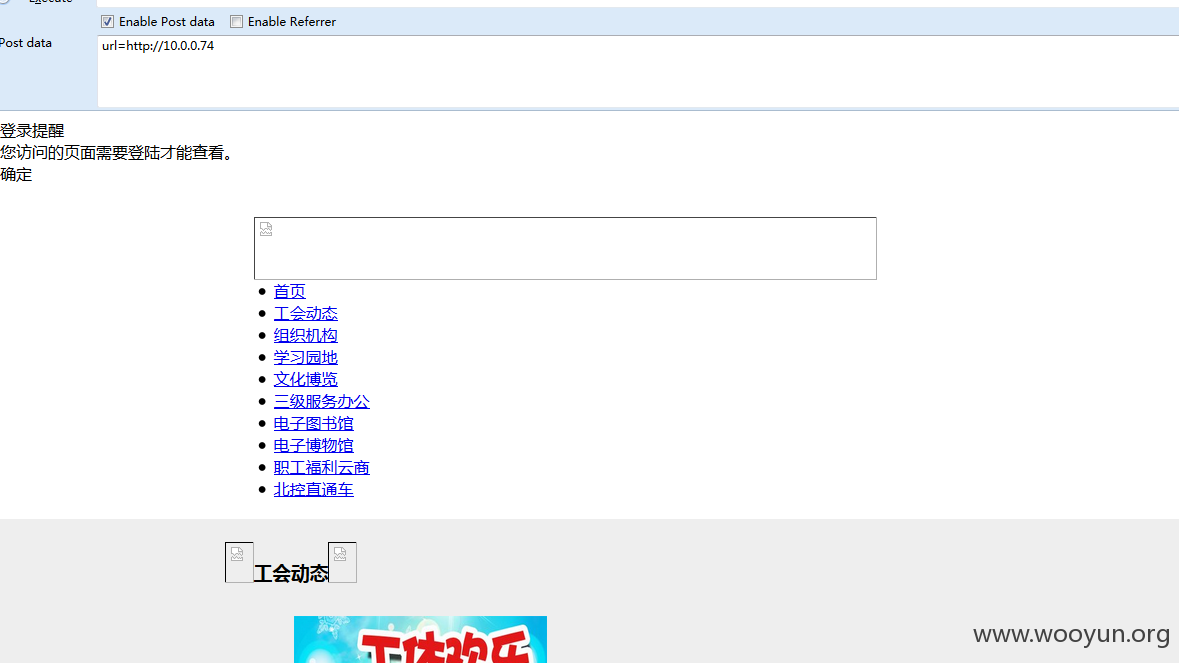

内网探测一下

不深入了,证明即可

漏洞证明:

getshell

发现前人留下来的wooyun账户,这么久竟然没删除,同时根目录下还发现了以前的shell,这么大的公司安全性……

应该是这里测试留下的http://**.**.**.**/bugs/wooyun-2010-0126899

内网探测一下

不深入了,证明即可

修复方案:

补丁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-15 17:01

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置.

最新状态:

暂无