漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167574

漏洞标题:吉林广播电视大学某子站存在SQL注入泄露大量师生信息

相关厂商:吉林广播电视大学

漏洞作者: 路人甲

提交时间:2016-01-06 11:38

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:4

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-06: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

RT

详细说明:

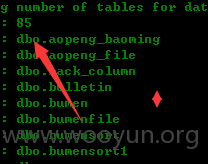

从子站MSSQL注射点进行突破,得到数据库中86个表,dump下该校上万师生校内信息及少量个人信息,弱口令可通达OA办公系统。

进入主站http://**.**.**.**/

而后从子站开始突破,找到注入点:

http://**.**.**.**/jk/dangban/file.asp?fileid=1011179

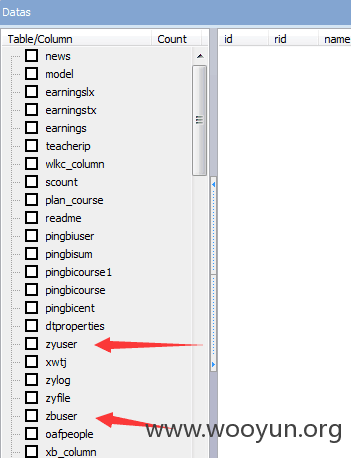

工具跑出85个表

再跑表名:

所有表:

aopeng_baoming

aopeng_file

back_column

bulletin

bumen

bumenfile

bumensort

bumensort1

course

dtproperties

duty

earnings

earningslx

earningstx

ip

ipjg

ipjhj

jwdsans

jwdsbm

jwdscj

jwdsque

jwdssort

jwdsuser

jwdsuserdept

leacol

league

lib_column

lib_file

lib_quote

lib_sort

libjj_column

libjj_file

libjj_quote

libjj_sort

model

name_id

news

news_bumensort

oacolpeo

oacolumn

oafile

oafmodel

oafpeople

oafsort

oafwh

oamanage

oapeople

oapsort

oatrack

p_course

paper

pc_column

people

pingbicent

pingbicourse

pingbicourse1

pingbisum

pingbiuser

plan_course

w@kc_coluln

wlkc_eile

wlkc_plan

xb_column

xb_file

xb_file1

xb_quote

xb_sort

xdanswer

xfqesult

xfsort

xwtj

ypprov

ypzl

zb

zbuser

zyfile

zylog

zyuser

可以看到不少敏感表名

earnings、earningslx、earningstx可得大量师生校内信息

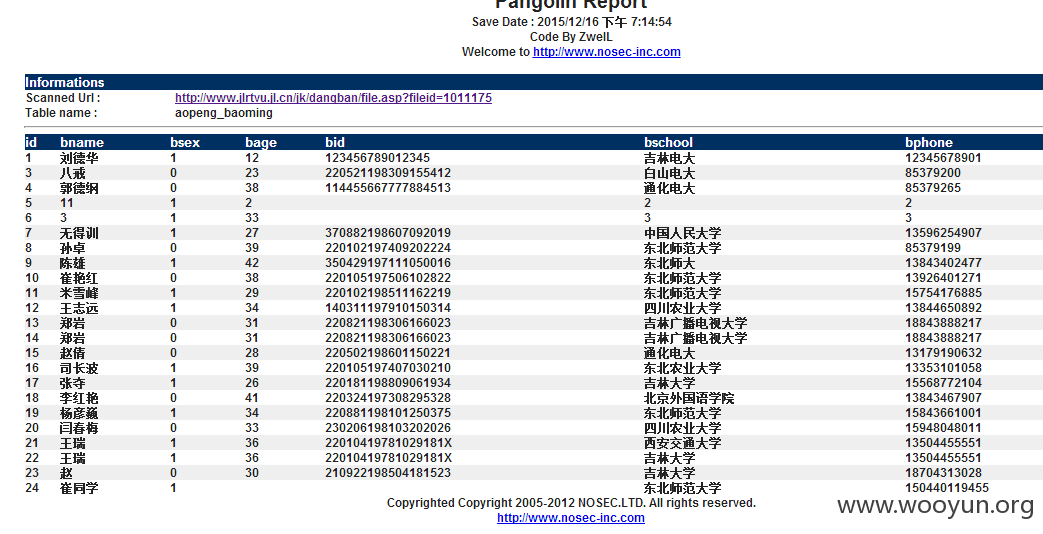

而后通过aopeng_baoming表得到少量个人信息<img src="/upload/201601/0518541066b8797d538c96ec9d1

5ec128a36b8c6.png" alt="2.png" />

OA办公系统弱口令admin/oaadmin可直接进入后台修改信息

http://**.**.**.**/oa/index.asp

漏洞证明:

修复方案:

1、对子站注释点进行过滤

2、修改弱口令

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-01-08 11:34

厂商回复:

通知处理中

最新状态:

暂无

![RCA0SE44UV`6L$@EW]GXQ3R.png](http://wimg.zone.ci/upload/201601/051912293648f326a5d706d9823be70fadef390d.png)