漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167116

漏洞标题:某系統某本港廠商CMS後台預設口令 (某上市公司官網)(香港地區)

相关厂商:某系統某本港廠商CMS後台預設口令

漏洞作者: cyril

提交时间:2016-01-04 16:27

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:后台弱口令

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(hkcert香港互联网应急协调中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-04: 细节已通知厂商并且等待厂商处理中

2016-01-07: 厂商已经确认,细节仅向厂商公开

2016-01-17: 细节向核心白帽子及相关领域专家公开

2016-01-27: 细节向普通白帽子公开

2016-02-06: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

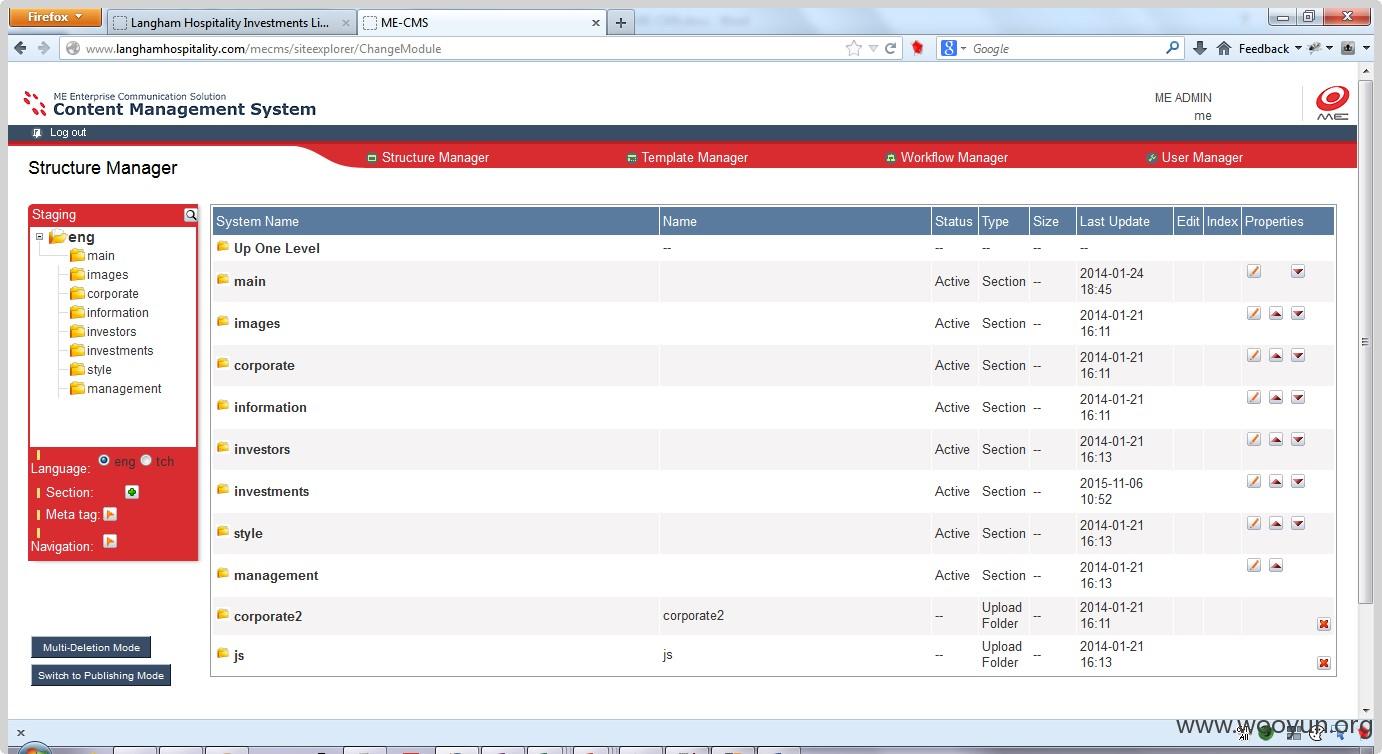

某本港廠商CMS後台預設口令,他們網站上有列出的幾個主要客戶也有同樣問題。

详细说明:

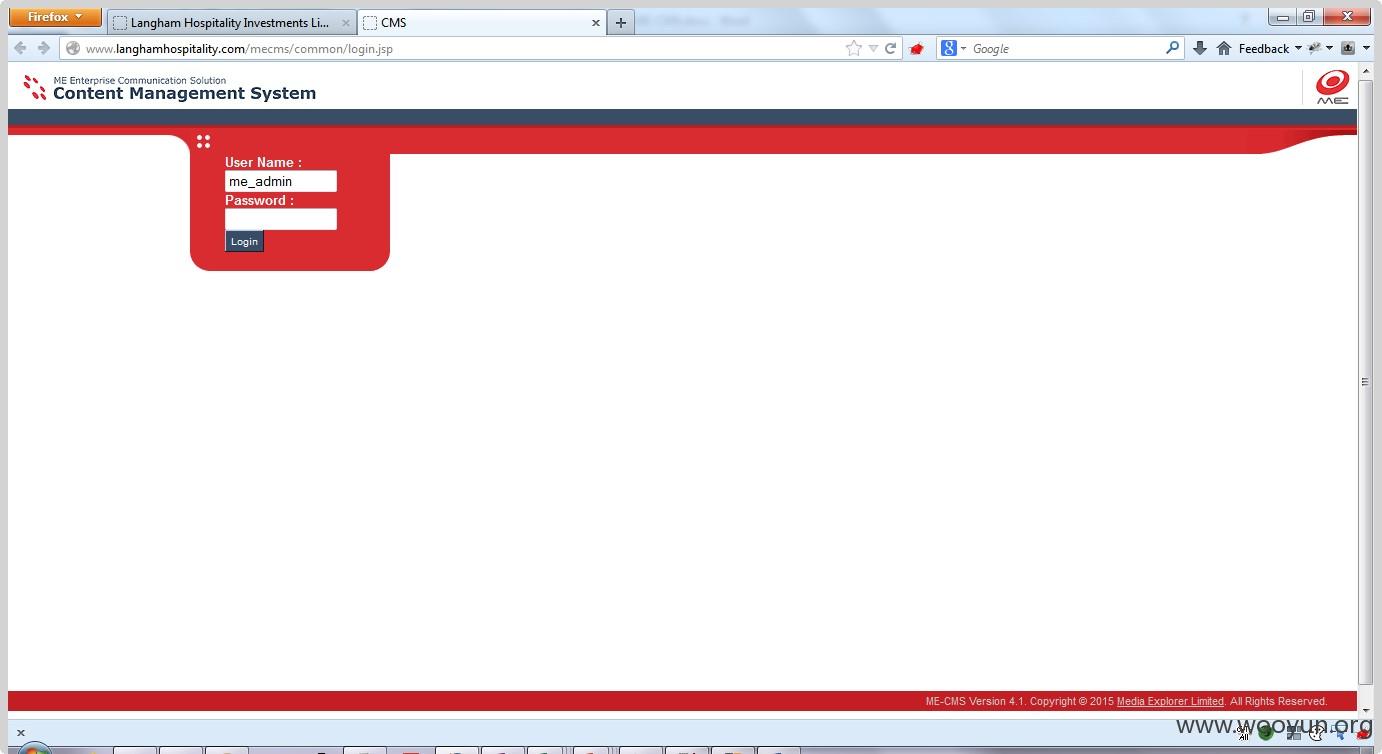

漏洞發現:寫在ME-CMS網頁上: http://**.**.**.**/eng/works/index.jsp?cate=cms

找到 http://**.**.**.**/mecms

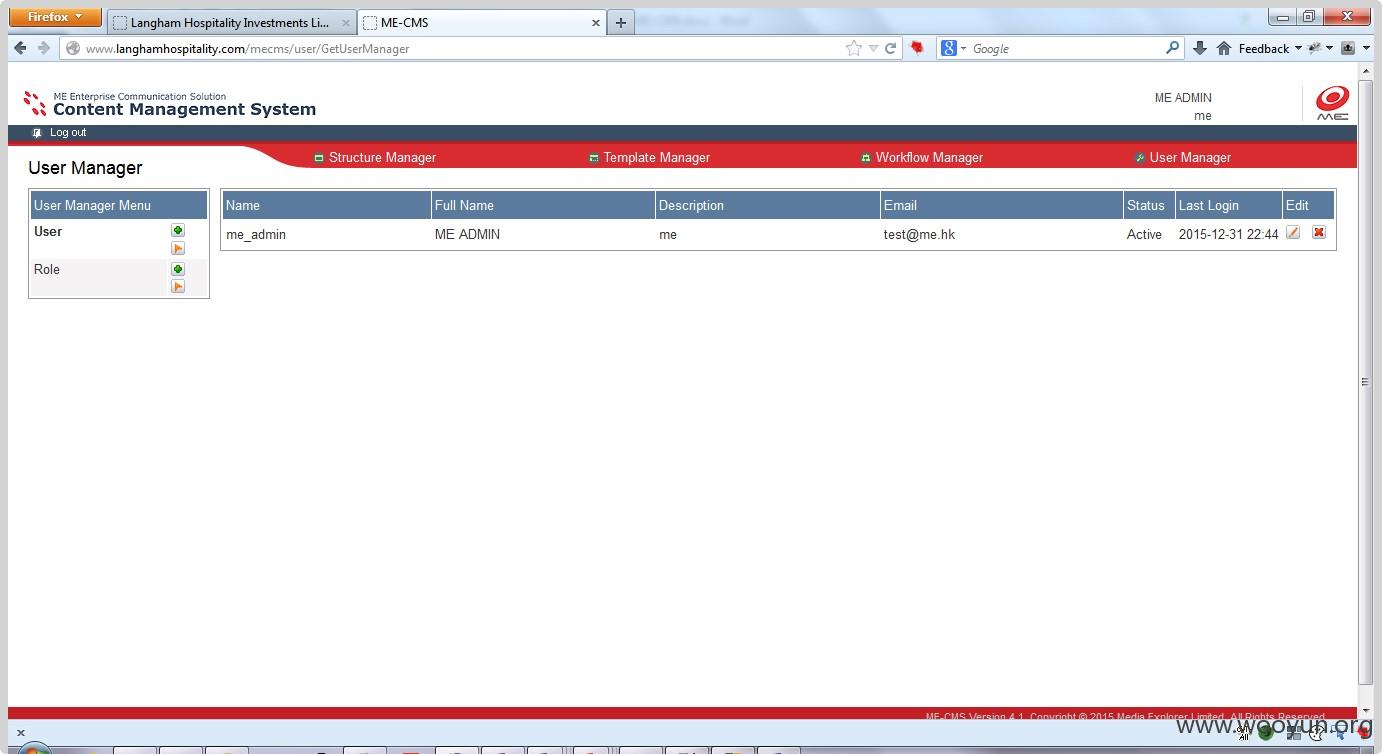

CMS登錄頁面HTTP協定、後台對外和使用預設管理員帳號me_admin和口令

朗廷酒店投資

漏洞证明:

修复方案:

更改管理員密碼; 新增管理員帳號並停用me_admin

版权声明:转载请注明来源 cyril@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-07 19:15

厂商回复:

已將事件通知有關機構

最新状态:

暂无