漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0166832

漏洞标题:亿方云多个漏洞(涉及某众测合同+Mail+JIRA+阿里云+七牛云存储等敏感信息)

相关厂商:fangcloud.com

漏洞作者: 爱上平顶山

提交时间:2016-01-03 17:49

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-03: 细节已通知厂商并且等待厂商处理中

2016-01-03: 厂商已经确认,细节仅向厂商公开

2016-01-13: 细节向核心白帽子及相关领域专家公开

2016-01-23: 细节向普通白帽子公开

2016-02-02: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

其实吧:

乌云众测欢迎你

详细说明:

1.看了下

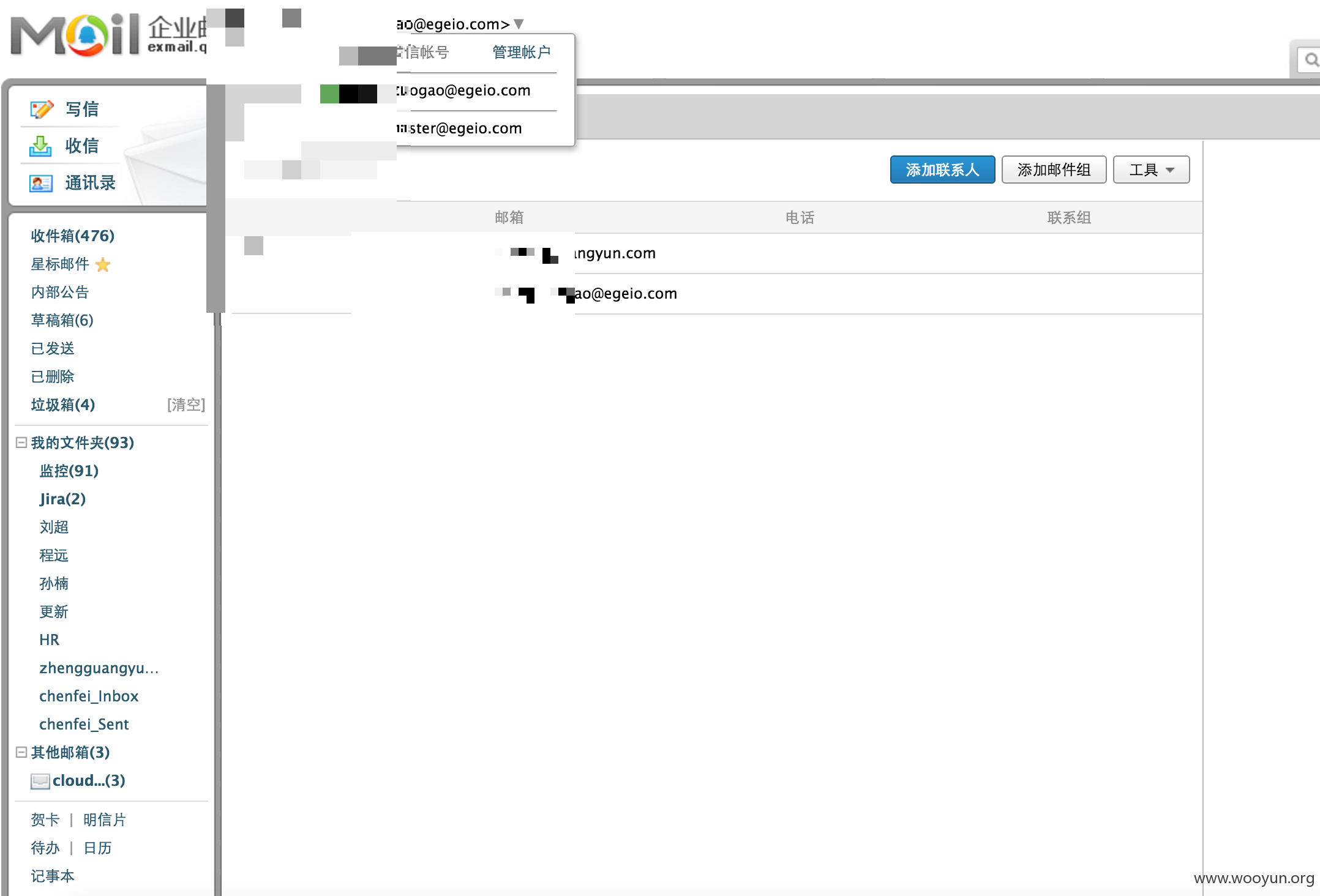

原来还有个邮箱

mail:

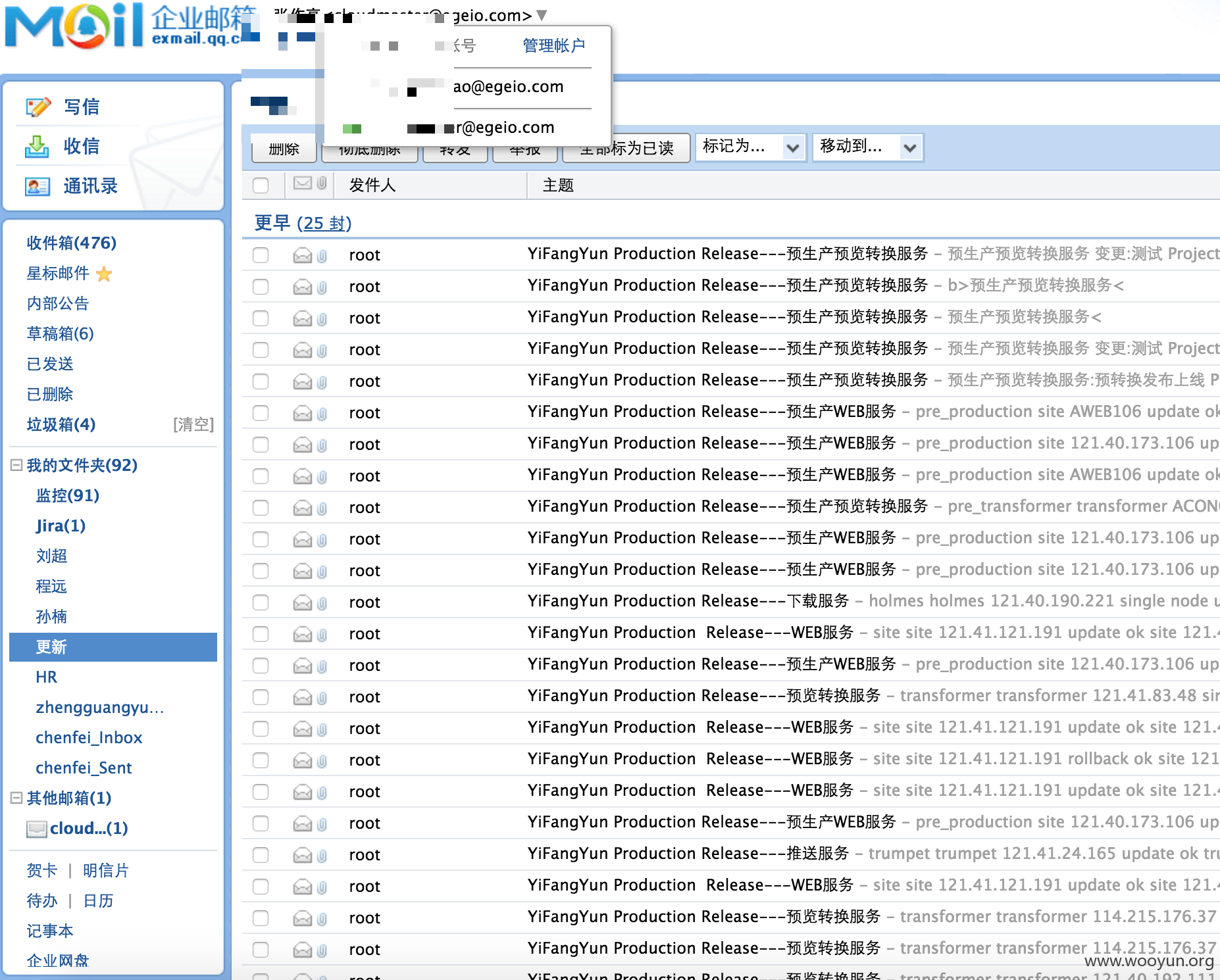

备份其他人的重要mail:

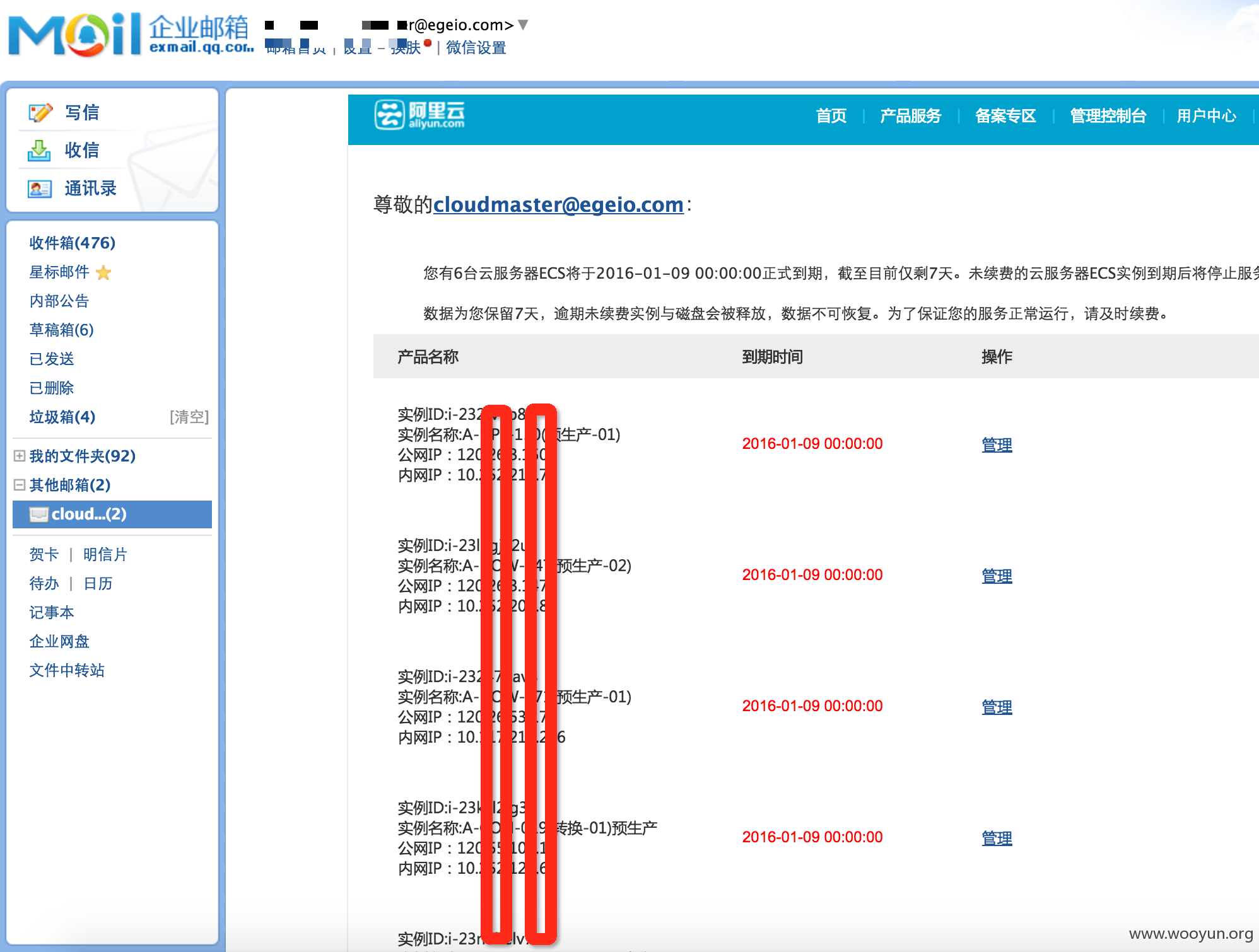

阿里云:

sobug众测合同:

敏感 不多放

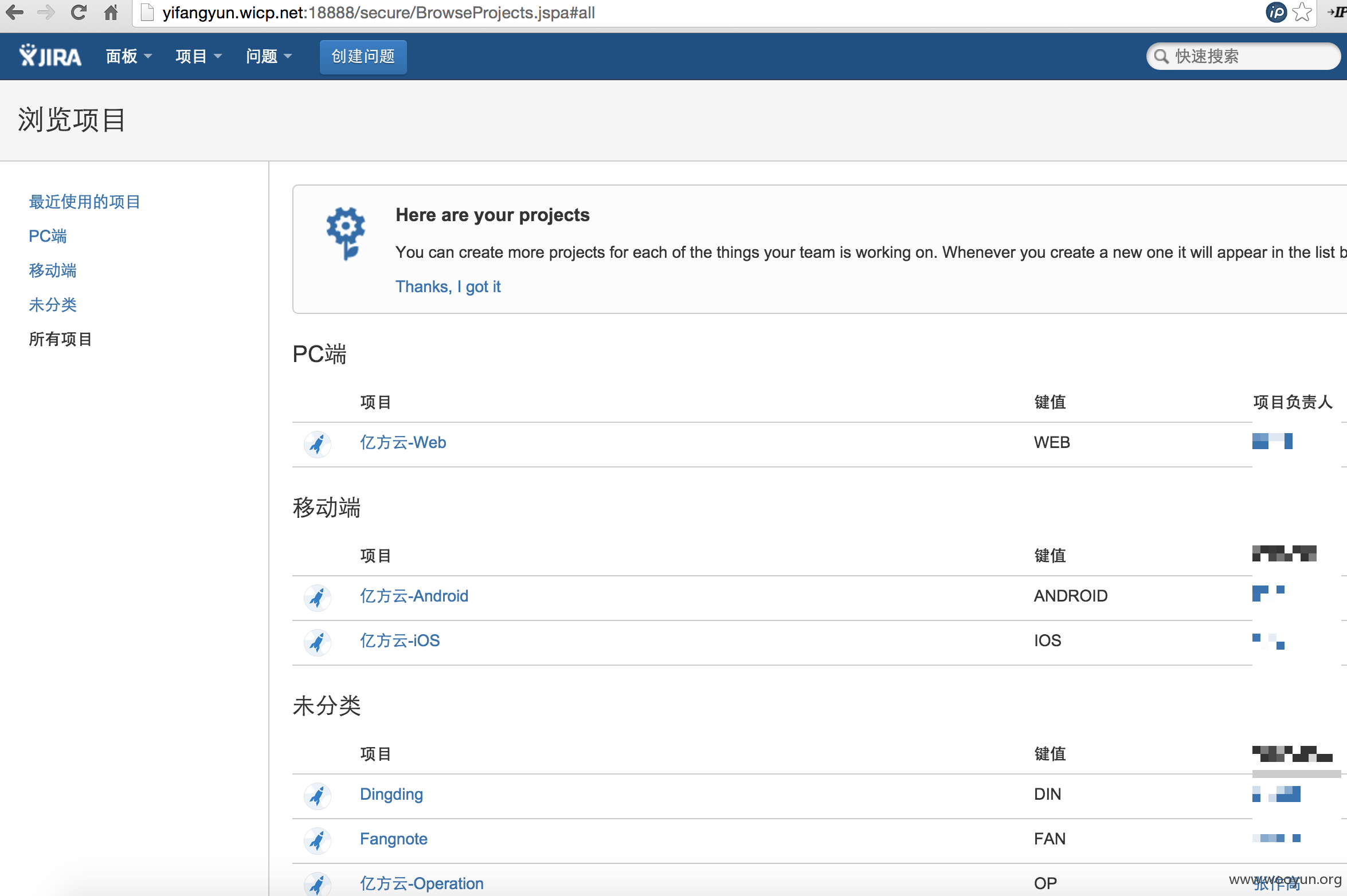

JIRA:

监控 部署:

Kibana

http://log.yifangyun.com:8080/#/dashboard/file/default.json

and so on..

ok

漏洞证明:

2.亿方云网络

域名:

egeio.com

yifangyun.com

fangcloud.com

1、

发现:

https://github.com/Tracyzhangzuogao/tmac/blob/a9a21dff15a51545700233628517b148e6e6a08c/shell/nagios_libexec/yifangyun_moniter.sh

mail:[email protected]

大数据 查询泄露:

*****09 zhangz*****

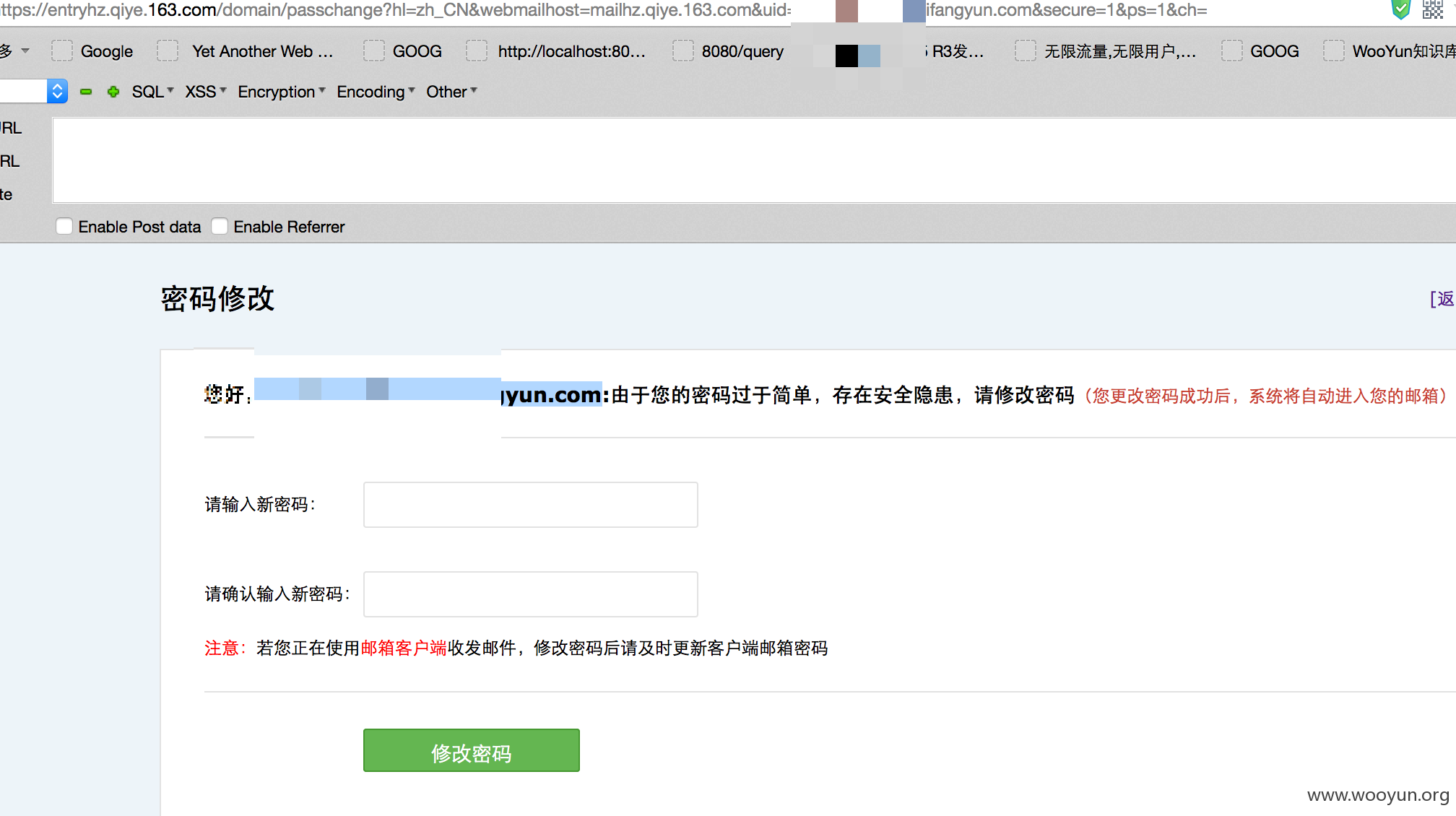

登陆mail

*****gyun.com *****

强制改密码[wooyun@1]

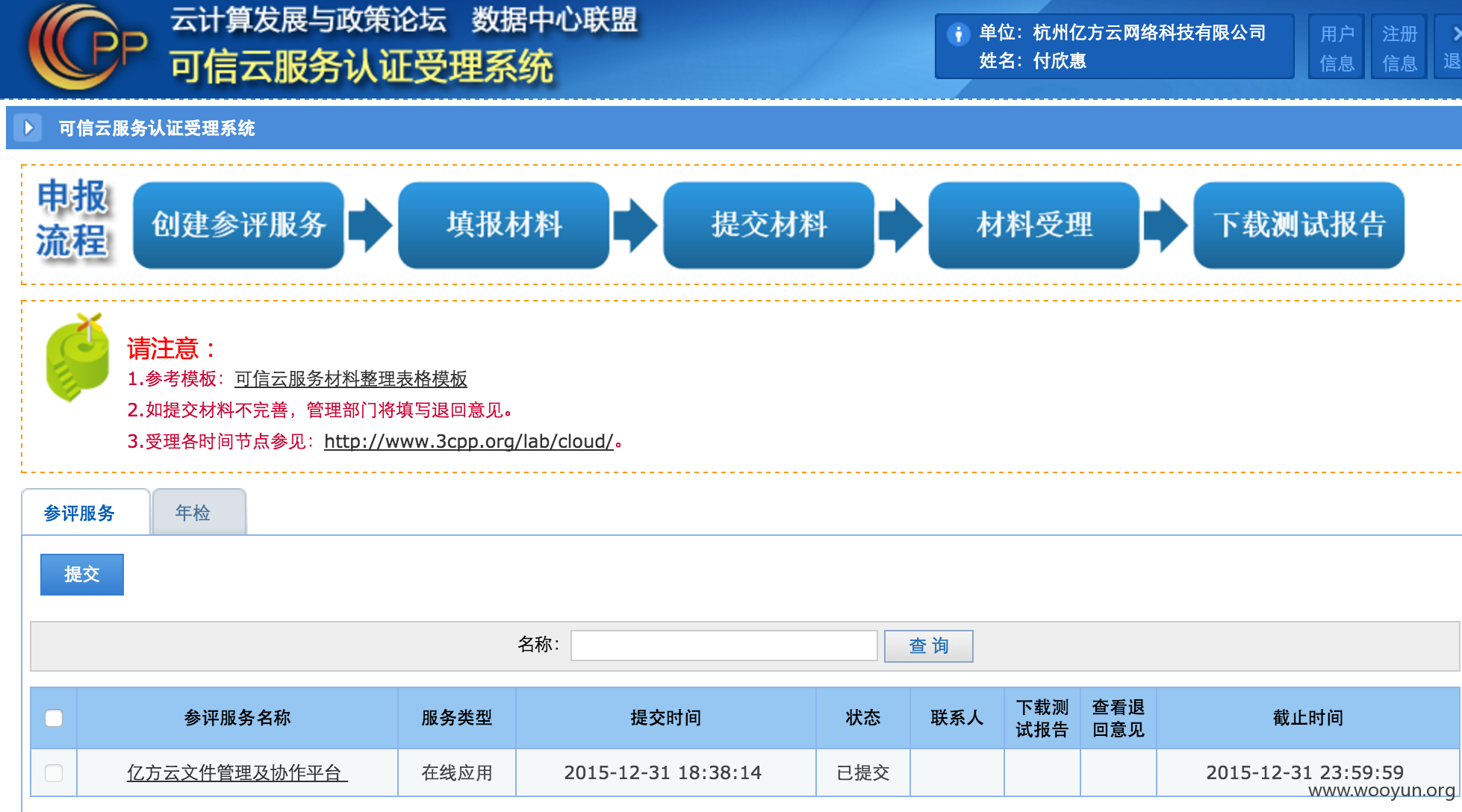

可信云:

涉及阿里云等等

ok 闲了在看

修复方案:

来众测

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-03 18:33

厂商回复:

亿方云视信息安全为生命线,非常感谢乌云以及白帽子对亿方云信息安全的帮助,@平顶山大师傅,感谢大师傅把信息漏洞第一时间告诉我们,我们已经第一时间修复。

最新状态:

2016-01-03:@平顶山大师傅,感谢大师傅发现的漏洞,请大师傅将私信地址告知,我们会有小礼物相送,同时欢迎来杭州亿方云坐坐。