漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099892

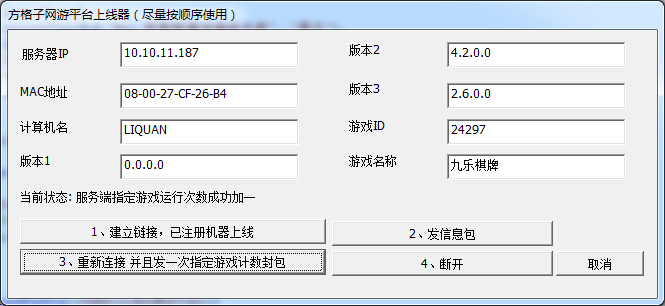

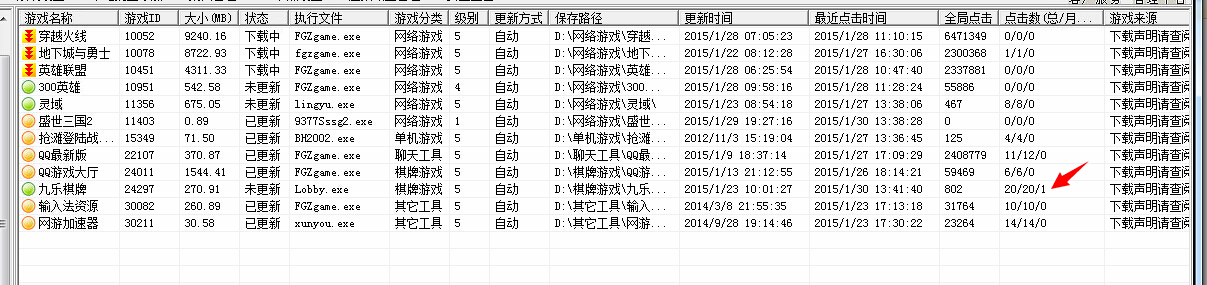

漏洞标题:方格子网吧模拟构造特定封包可修改客户端信息、游戏行为、点击量,进而伪造服务端数据

相关厂商:上海网恒文化传播有限公司

漏洞作者: 战争贩子

提交时间:2015-03-06 19:30

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:非授权访问/认证绕过

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-06: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

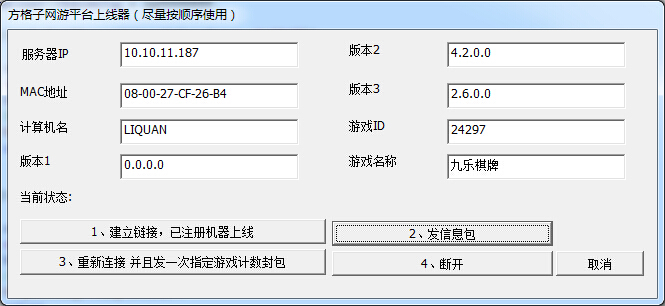

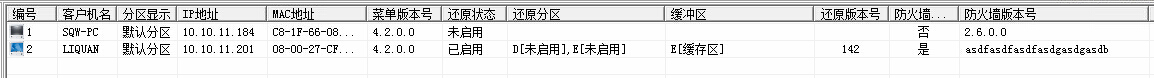

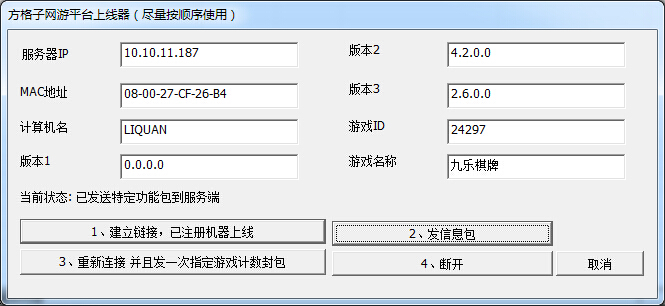

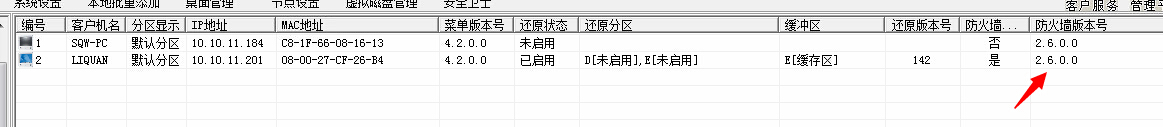

网吧装有方格子产品环境下。通过伪造多个特定TCP及UDP客户端封包,对服务端进行欺骗。

从而达到刷数据,非法上线等功能、控制服务端数据的目的。

详细说明:

漏洞证明:

#pragma pack(1)

typedef struct _TAGPACKET_ //250字节 上线包分析结果

{

BYTE PacketLen[2];

BYTE UnkownBuffer[254];

BYTE Tag[4];

}*PTAGPACKET,TAGPACKET;

typedef struct _HOSTINFOPACKET_ //信息包分析结果

{

BYTE PacketLen[2];

BYTE UnkownBuffer1[2];

CHAR Hostname[81];

CHAR szMac[19];

CHAR Version1[8];

BYTE UnkownBuffer2[16];

CHAR Version2[8];

BYTE UnkownBuffer3[16];

CHAR Version3[24];

DWORD dwUnkownRescue;//好像是防火墙

byte UnkownReserve[4];//未知4字节,有两字节填充

byte UnkownReserve2[4];//未知1字节

byte Driver[28]; //如果UnkownTwoByte第三位不为2为磁盘还原开关,如果为0这三位都为还原盘符

byte UnkownTwoByte[3]; //\x01\x01 缓冲区和还原是否启用的开关 第三位 还原盘符的数量

byte UnkownBuffer4[42];//未知74字节的0

BYTE UnkownWord; //0x67

}*PHOSTINFO,STHOSTINFO;

typedef struct _GAMECOUNTPACKET_ //游戏点击

{

BYTE PacketLen[2];

BYTE UnkownBuffer1[2];

DWORD GameID;//游戏ID

byte Unkown[8]; //0x01

byte UnkownBuffer[16];//一段常量 未知作用

CHAR szMac[82];

BYTE UnkownBuffer3[142];//未知

DWORD UnkownTag; //0XFFFFFFFF

}*PGAMECOUNT,STGAMECOUNT;

typedef struct _UDPCOUNTPACKET_

{

BYTE PacketLen[2];

BYTE UnkownBuffer1[2];

CHAR GameInfoBuffer[248];//游戏名称和MAC地址拼起来的字符串

DWORD GameID;//游戏ID

byte UnkownBuffer2[6];

}*PUDPCOUNT,STUDPCOUNT;

点击使用的UDP 64300端口 TCP为5000端口

修复方案:

心跳包 Tag结构都不完善 希望加上非对称加密部分。

版权声明:转载请注明来源 战争贩子@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)