漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098173

漏洞标题:爱丽网某处越权操作

相关厂商:aili.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-02-25 08:38

修复时间:2015-04-13 16:58

公开时间:2015-04-13 16:58

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:2

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-25: 细节已通知厂商并且等待厂商处理中

2015-02-25: 厂商已经确认,细节仅向厂商公开

2015-03-07: 细节向核心白帽子及相关领域专家公开

2015-03-17: 细节向普通白帽子公开

2015-03-27: 细节向实习白帽子公开

2015-04-13: 细节向公众公开

简要描述:

每次选漏洞类型都是一件很纠结的事····

详细说明:

这个漏洞影响不大 但是蚂蚁肉也是肉啊

越权发生在日记的标签处 本来想测试日记的越权 结果发现只有标签那可以越权 郁闷···

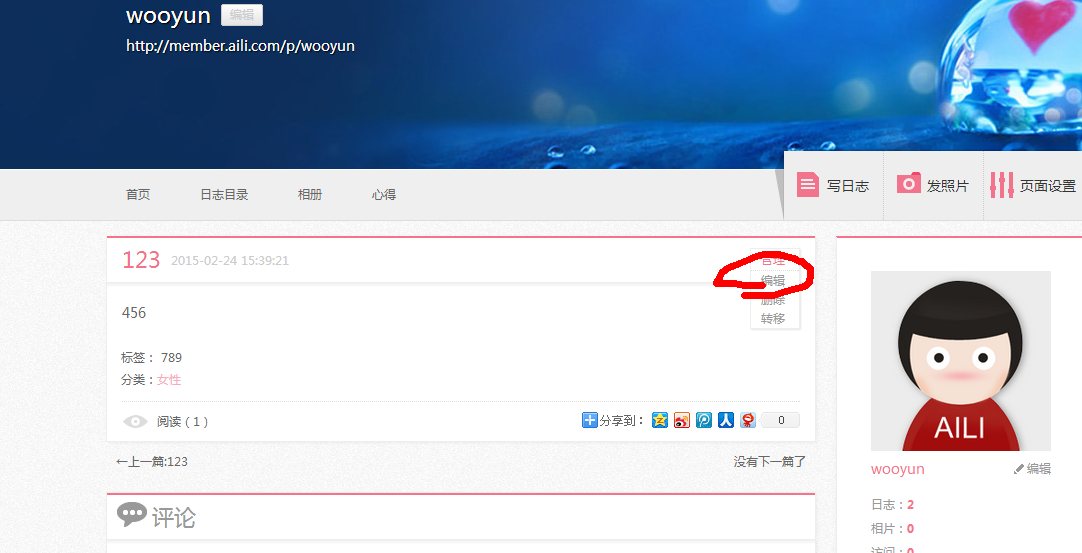

先随便发表一篇日记 然后点击 管理 编辑

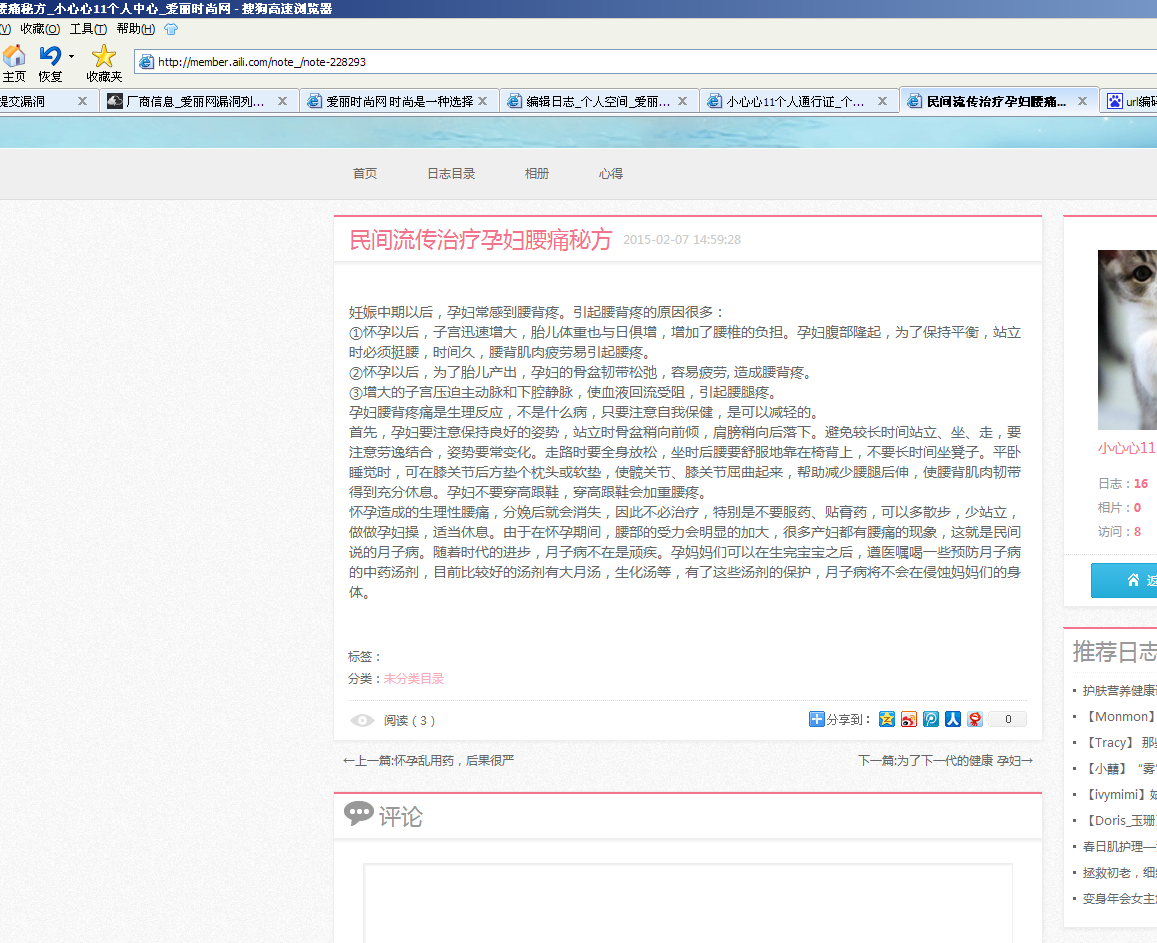

然后我们随便找一遍别人的日记 http://member.aili.com/note_/note-228293

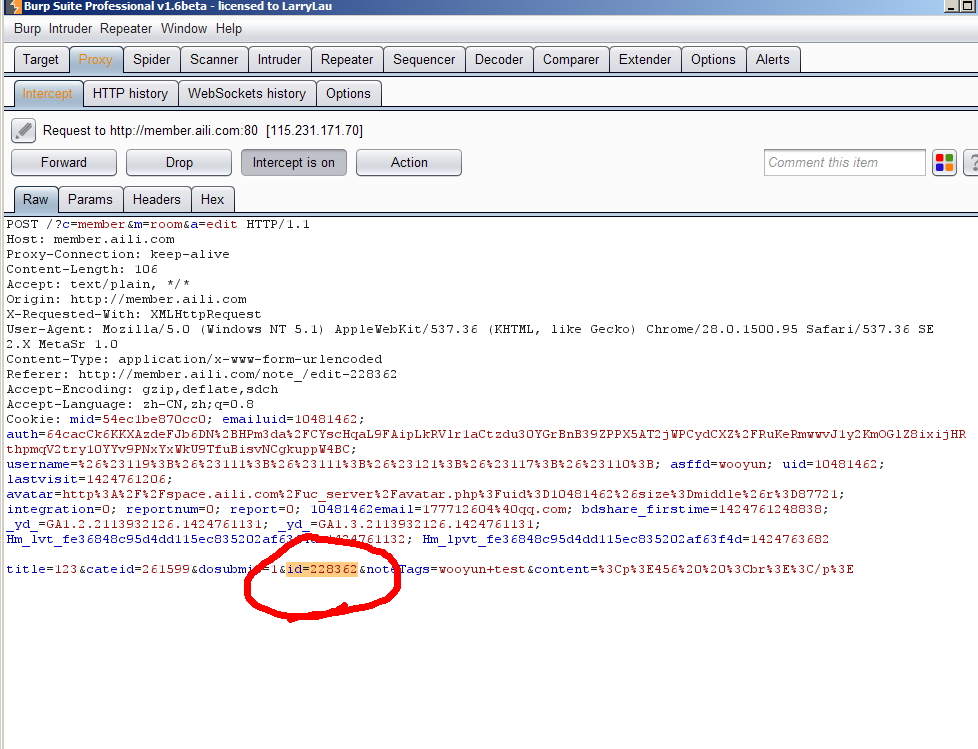

便签处是没有任何的 记住ID 我们在回到我们自己日记的编辑处 在标签那 写上 wooyun test 然后开启 burp 截获数据包

将 id=228362 改为刚刚别人的日记 id=228293 然后点击 forward 发送数据

我们再去访问 http://member.aili.com/note_/note-228293 发现标签处变了

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-02-25 10:24

厂商回复:

高,实在是高……

最新状态:

暂无