漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096239

漏洞标题:海尔短信平台万能密码进后台(各种敏感信息泄露可做短信轰炸机)

相关厂商:海尔集团

漏洞作者: answer

提交时间:2015-02-10 10:43

修复时间:2015-03-27 10:44

公开时间:2015-03-27 10:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-10: 细节已通知厂商并且等待厂商处理中

2015-02-11: 厂商已经确认,细节仅向厂商公开

2015-02-21: 细节向核心白帽子及相关领域专家公开

2015-03-03: 细节向普通白帽子公开

2015-03-13: 细节向实习白帽子公开

2015-03-27: 细节向公众公开

简要描述:

rt

详细说明:

漏洞地址

http://58.56.128.21/sendmessage/

存在注入,但是跑不动,手注麻烦,所以万能密码进后台看看

admin' or '1'='1

admin' or '1'='1

成功进入

可以自己添加单个号码(可做短信轰炸机哦)

危害更大的在下面

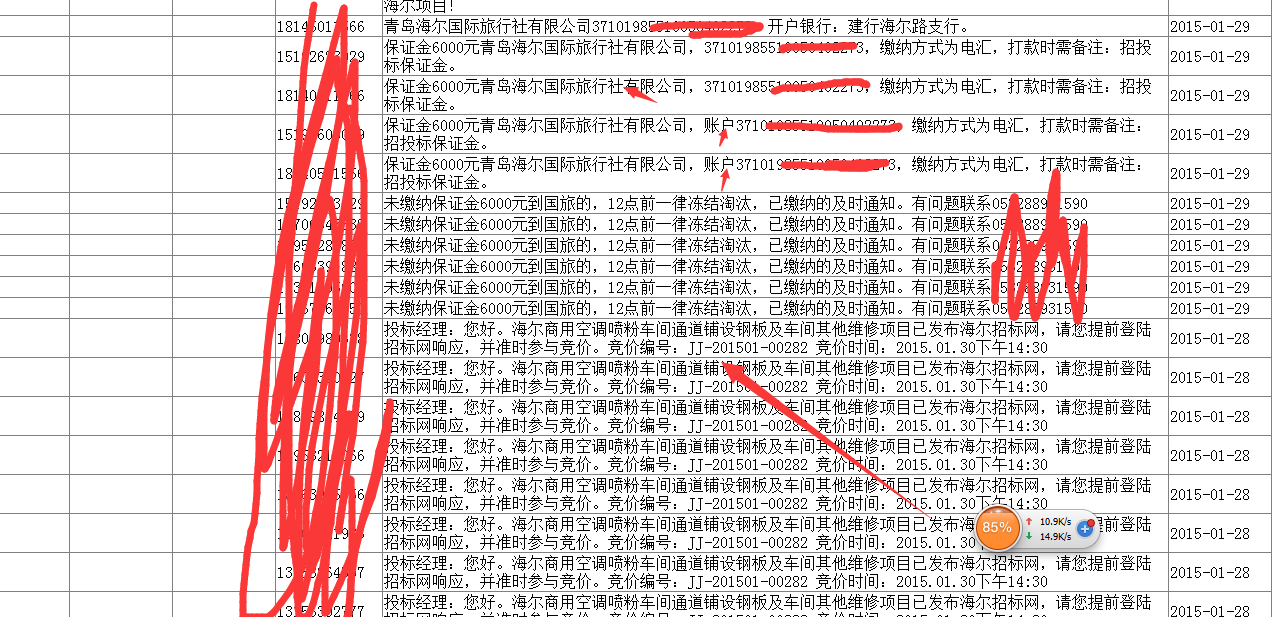

点击导出历史记录,会下载一个表格

然后改成html后缀方便看,不看不知道,一看吓一跳,各种敏感信息泄露,什么招标啊,等等,就随意贴几张图

可见系统一直在使用

各种信息

漏洞证明:

漏洞地址

http://58.56.128.21/sendmessage/

存在注入,但是跑不动,手注麻烦,所以万能密码进后台看看

admin' or '1'='1

admin' or '1'='1

成功进入

可以自己添加单个号码(可做短信轰炸机哦)

危害更大的在下面

点击导出历史记录,会下载一个表格

然后改成html后缀方便看,不看不知道,一看吓一跳,各种敏感信息泄露,什么招标啊,等等,就随意贴几张图

可见系统一直在使用

各种信息

修复方案:

过滤吧

版权声明:转载请注明来源 answer@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-02-11 11:14

厂商回复:

谢乌云平台白帽子的测试与提醒,我方已安排人员进行处理

最新状态:

暂无

![N%RH}{FNMJMS]`RB@N)SWH0.png](http://wimg.zone.ci/upload/201502/07223605ecefb7ed360bc975fb540c3280830831.png)

![IE6YH776U_WW]7Z{_EJDNKA.png](http://wimg.zone.ci/upload/201502/0722435521a92d5702b107df323e38bf50f3dc54.png)

![9T8_DWDVHC{OX(BJ]H[ZW81.png](http://wimg.zone.ci/upload/201502/072239571dbb1b50046dc7f9b0a0051c2cfd09cd.png)