漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094400

漏洞标题:奇虎360某Android在线安全漏洞扫描系统敏感信息泄露

相关厂商:奇虎360

漏洞作者: 路人甲

提交时间:2015-01-28 16:04

修复时间:2015-01-28 16:14

公开时间:2015-01-28 16:14

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-28: 细节已通知厂商并且等待厂商处理中

2015-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

第一次正式上门

在餐桌上,丈母娘问我:小杨啊,听嘉嘉说你自己买了房啊

我:是的,阿姨。

丈母娘:那不容易啊,现在房价很贵的啊~

我:为了娶嘉嘉,当然得努力,嘿嘿

丈母娘:哈哈,你这小伙子不错,阿姨到时候嫁妆也不会亏待你们的,你们结婚新房红木家具阿姨来,还有一部斯柯达。

我:阿姨客气了,呵呵

丈母娘:先吃菜,红烧鸡腿,吃吃看阿姨味道烧进去了吗?

听到房产证上没嘉嘉名字,个搜又把鸡腿夹回去了

详细说明:

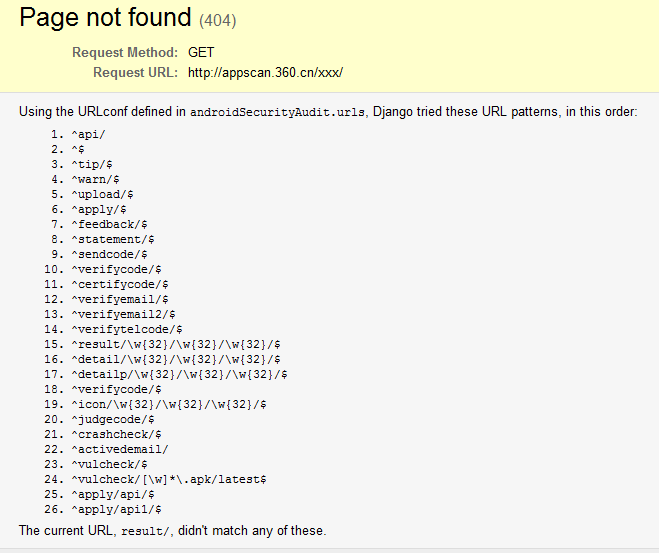

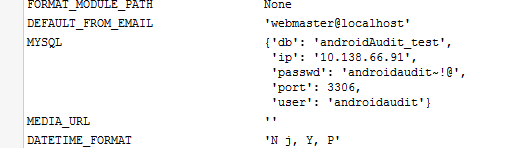

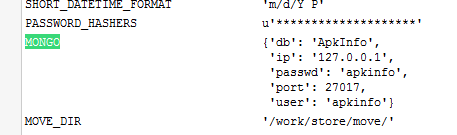

http://appscan.360.cn/这个站使用django开发

但是打开了debug模式

可以暴露很多信息

比如

http://appscan.360.cn/xxx/

可以列出所有的rewrite规则

比如

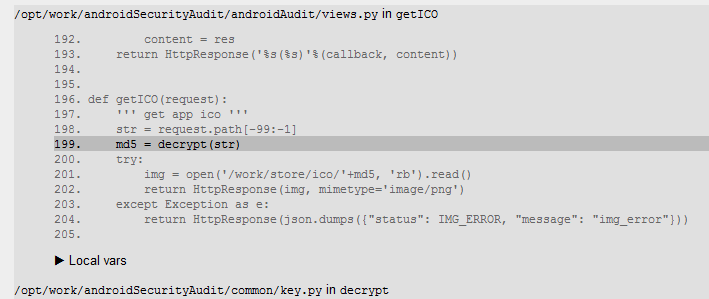

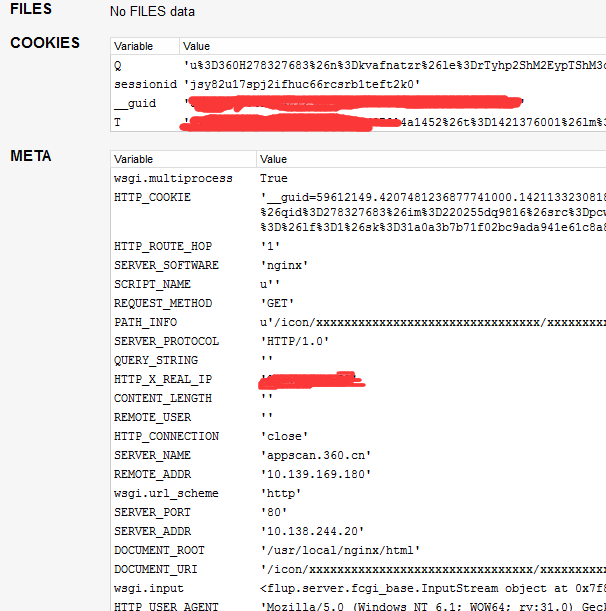

http://appscan.360.cn/icon/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/

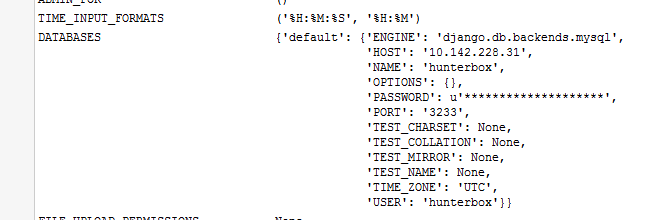

可以看到源码、环境变量、局部变量、http only的cookie

漏洞证明:

http://appscan.360.cn/这个站使用django开发

但是打开了debug模式

可以暴露很多信息

比如

http://appscan.360.cn/xxx/

可以列出所有的rewrite规则

比如

http://appscan.360.cn/icon/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx/

可以看到源码、环境变量、局部变量、http only的cookie

修复方案:

把debug模式关掉

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-28 16:14

厂商回复:

您好,该业务上线时已收到多个渠道报告此问题,该问题是业务上线开启了debug模式导致,收到反馈后我们立即关闭了debug模式,但同时补天平台也收到了重复的漏洞提交报告,现在乌云再次收到重复报告,所以我们忽略了该问题。

漏洞Rank:6 (WooYun评价)

最新状态:

暂无