漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163949

漏洞标题:欧淘网phpMyAdmin弱口令导致用户敏感信息泄露(用户信息,身份证,持证照,银行卡等)

相关厂商:欧淘网

漏洞作者: 胡阿尤

提交时间:2015-12-23 19:01

修复时间:2016-02-06 10:45

公开时间:2016-02-06 10:45

漏洞类型:服务弱口令

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

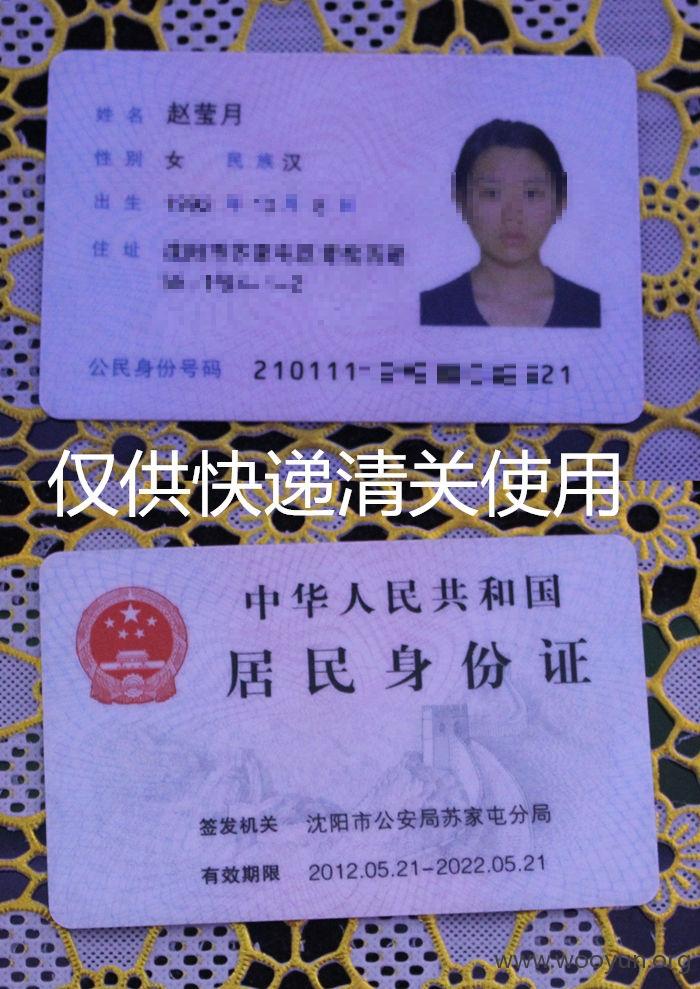

欧淘网(www.outao.eu)是德国开元集团旗下转运公司,专注于海淘代收代发。第一个实现在线提交身份认证即可免去包裹审核的转运公司,用户只需进行一次身份认证,后续寄到仓库的包裹都将无限制直接入库!(上传的身份认证信息如果得不到很好的保护,很容易被坏人利用哦)

详细说明:

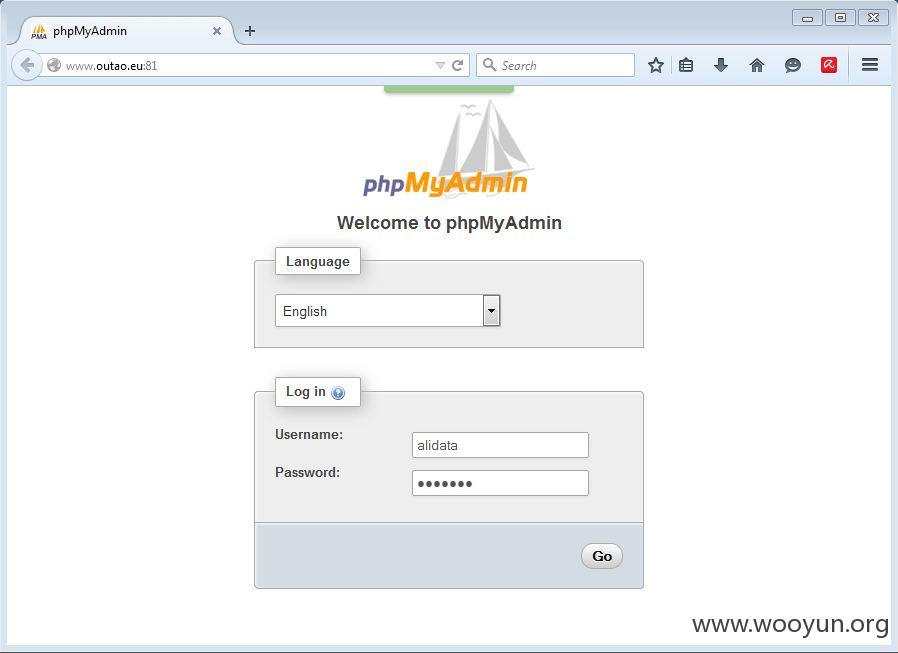

phpMyAdmin外网可以直接访问

http://www.outao.eu:81/

账户弱口令:alidata/kai2015

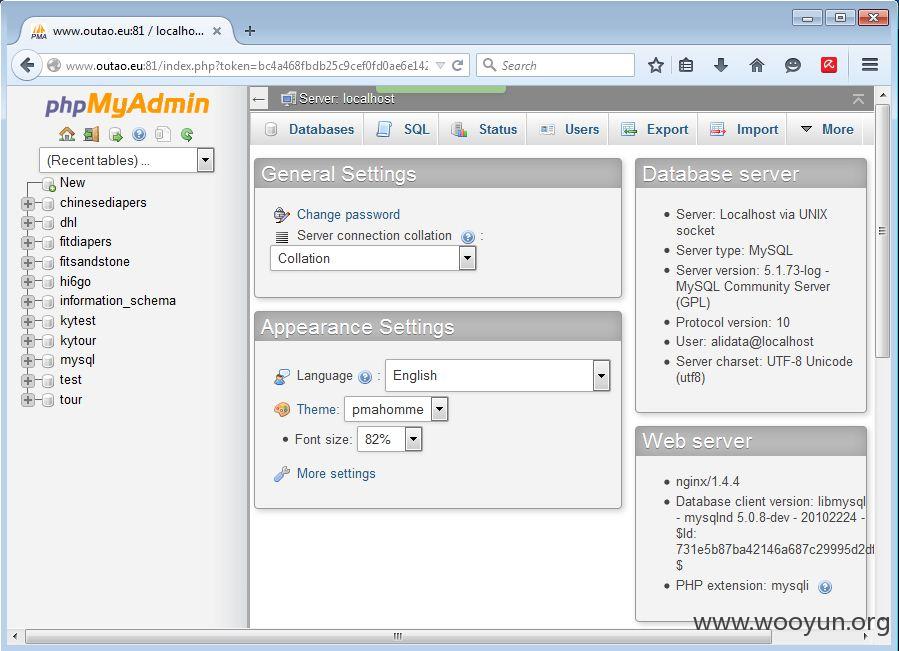

涉及多个数据库,hi6go,kytour什么的,好像是跨境电商,旅行社或是测试用的,反正都是开元集团旗下的。

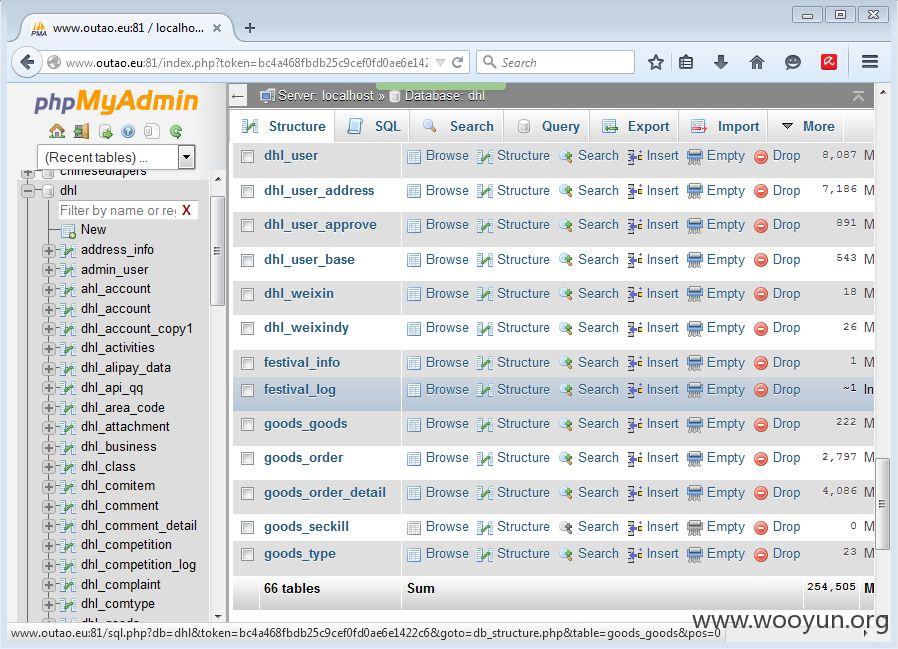

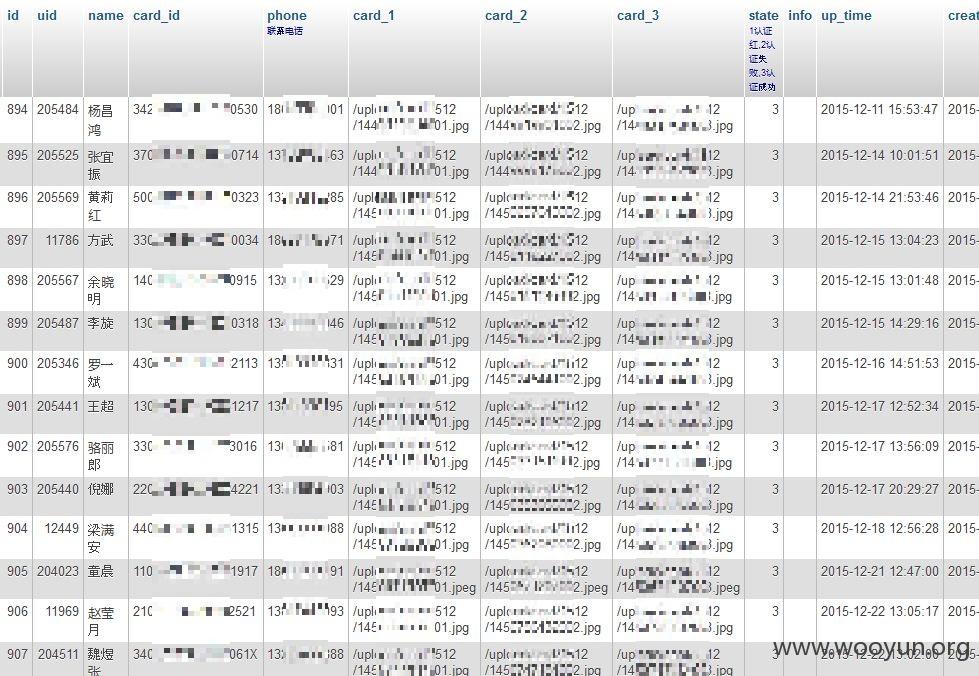

dhl这个库应该是欧淘的,包含66张表,内容很多。

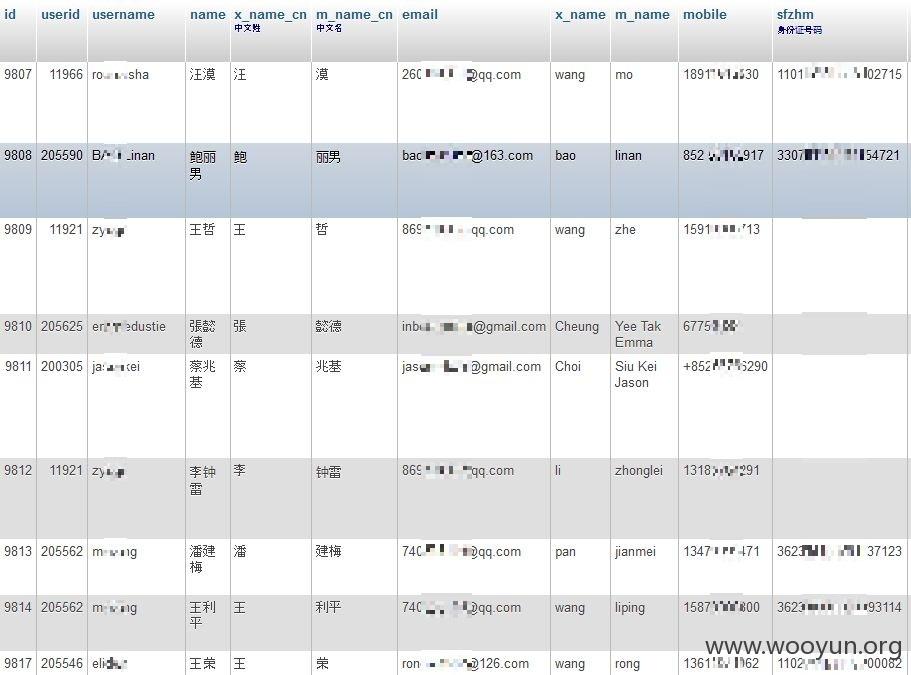

用户信息很详实,账户,口令hash,姓名,身份证号,电话,邮箱,地址不一而足。

dhl_user:

dhl_user_address:

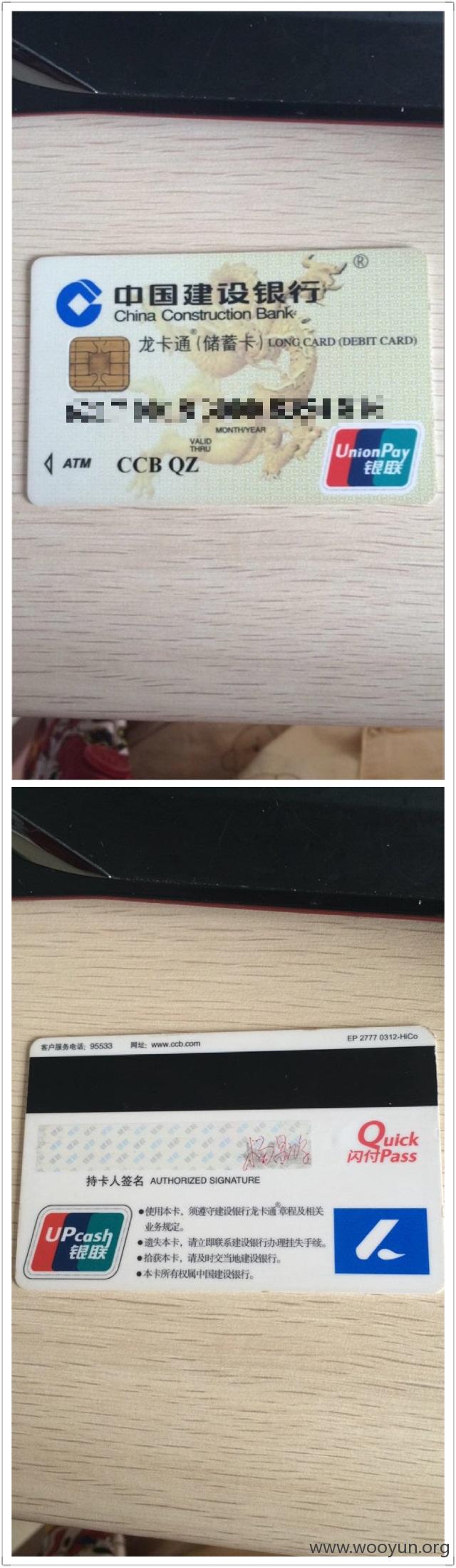

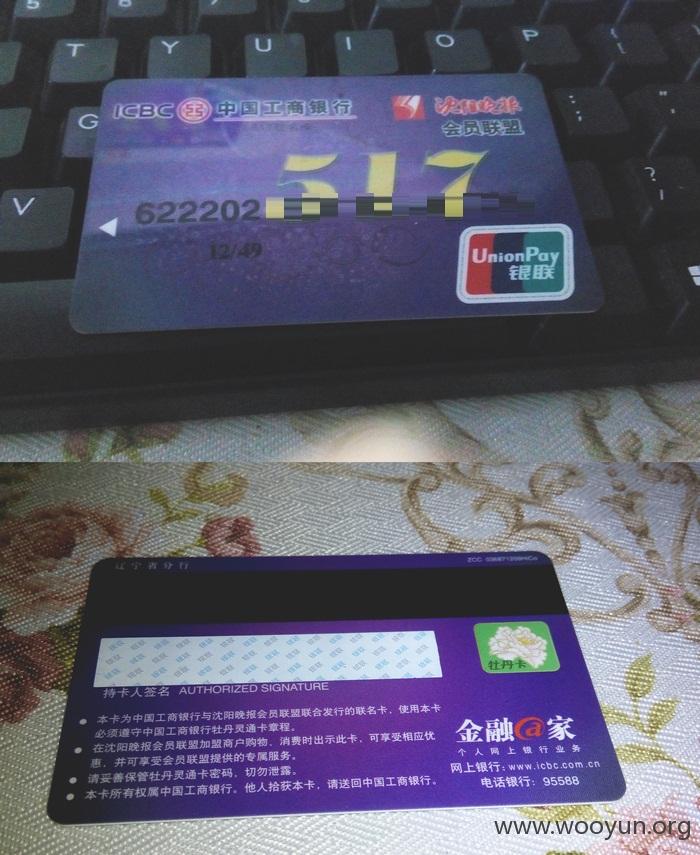

之前提到的用户身份认证信息。

dhl_user_approve:

输入链接地址可以直接访问,没有限制。

还是很危险的哦,说不定会被坏人拿去做不好的事情,比如说重置个支付宝密码什么的(我瞎猜的)。

漏洞证明:

修复方案:

1.不要让外网可以直接访问phpMyAdmin

2.修改弱口令

3.用户上传的信息要设置访问权限,不能随便什么人都可以访问。

版权声明:转载请注明来源 胡阿尤@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)