漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163926

漏洞标题:亚运汇Redis未授权访问导致服务器沦陷#客户/司机资料完全泄漏

相关厂商:亚运汇

漏洞作者: 路人甲

提交时间:2015-12-25 19:28

修复时间:2016-02-09 23:29

公开时间:2016-02-09 23:29

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-25: 细节已通知厂商并且等待厂商处理中

2015-12-29: 厂商已经确认,细节仅向厂商公开

2016-01-08: 细节向核心白帽子及相关领域专家公开

2016-01-18: 细节向普通白帽子公开

2016-01-28: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

过去这么久了,我也来找找redis漏洞

详细说明:

0x01 漏洞描述

0x02 漏洞地址

0x03 漏洞利用详细

首先执行测试命令

,发现存在未授权访问

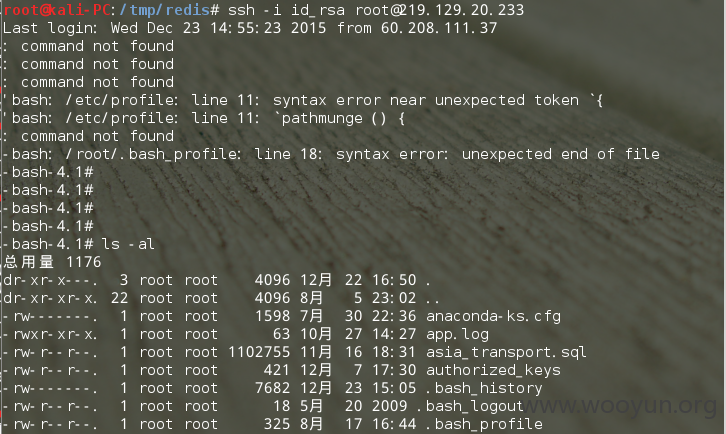

然后本地采用ssh-keygen生成密钥对后

执行

然后再次执行

save之后

本地ssh连接

可以成功登录

在服务器寻找关键文件,发现tomcat以及nginx服务器,但都没有相关关键文件

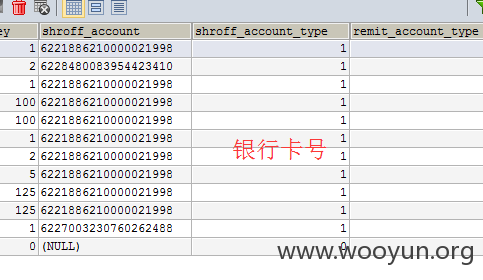

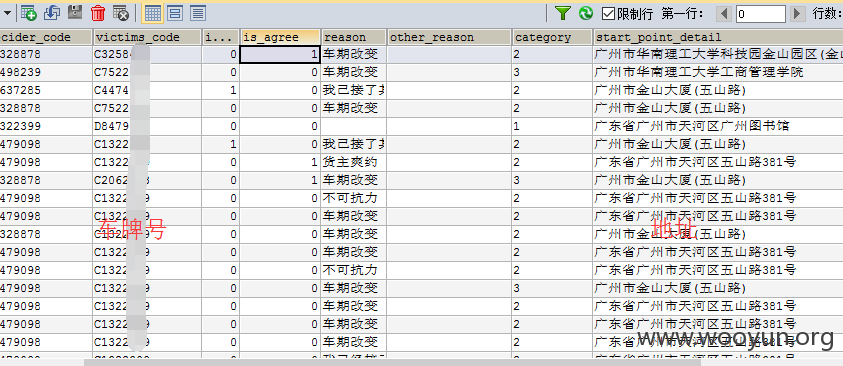

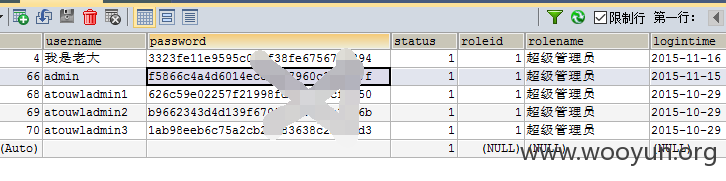

最终获取到sql数据库文件

漏洞证明:

修复方案:

修复redis

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-29 17:02

厂商回复:

CNVD确认所述漏洞情况,已经转由CNCERT下发广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![[_C]U9R{Q7GS9H6HC55{Z7H.png](http://wimg.zone.ci/upload/201512/231717481c374745a442df0b9434eb166d1fa254.png)

![(S1P3_RN~A[D8RL0X]C9~2U.png](http://wimg.zone.ci/upload/201512/23172323d4e6241c09ab223f3c4197355bccefdd.png)