漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161903

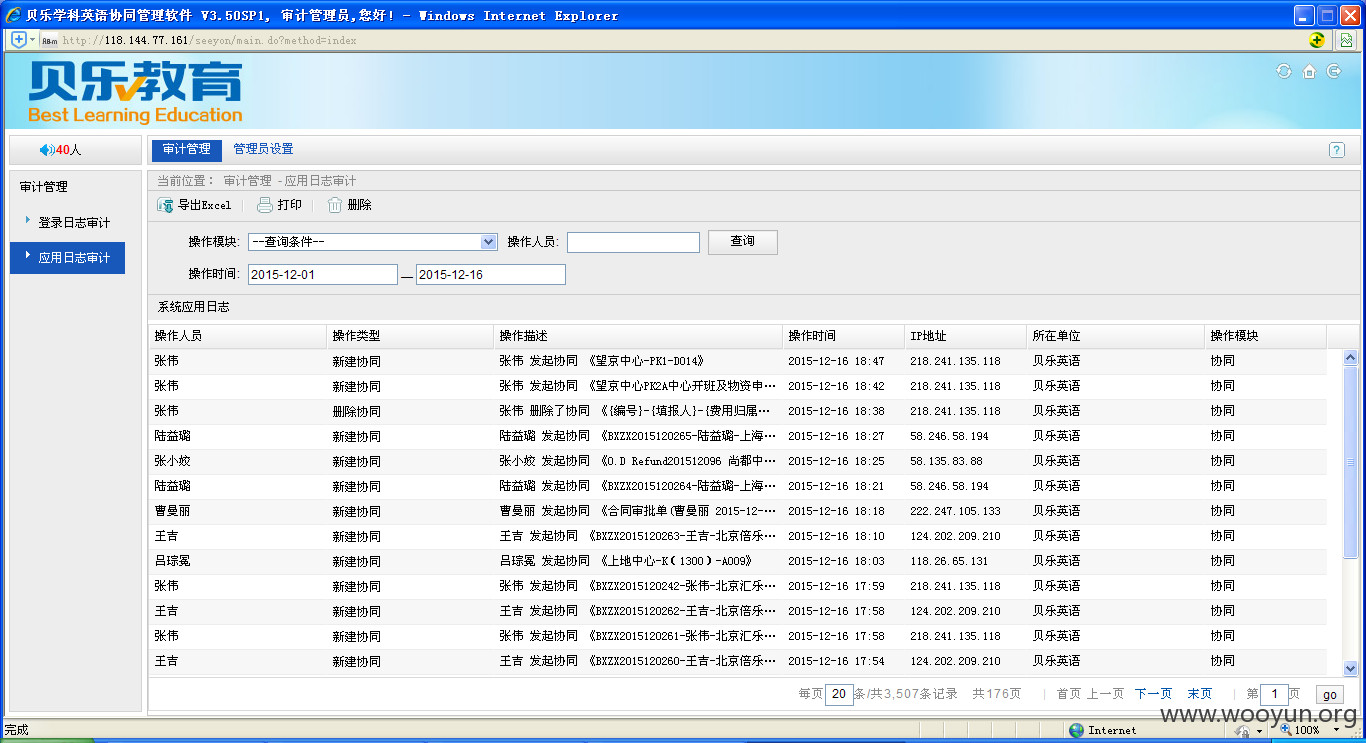

漏洞标题:贝乐学科英语越权访问系统日志+弱口令+性能监控后台登录+审计帐号弱口令导致session、协同办公、全公司通讯录泄露

相关厂商:贝乐学科英语

漏洞作者: 路人甲

提交时间:2015-12-20 16:54

修复时间:2016-02-01 10:51

公开时间:2016-02-01 10:51

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-20: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-01: 细节向公众公开

简要描述:

贝乐学科英语[1] 于2009年成立至今,一直以“浸入式学科英语”教学法为孩子们传授地道的美式英语。贝乐学科英语拥有权威的美国教材、专业的师资配备以及优质的教学体系保证了最优秀的教学品质;以“同步美国,放眼世界,为孩子的国际化未来注入爱与希望”的教育哲学为宗旨,立志为千万中国孩子开启通向国际化的大门而努力。

详细说明:

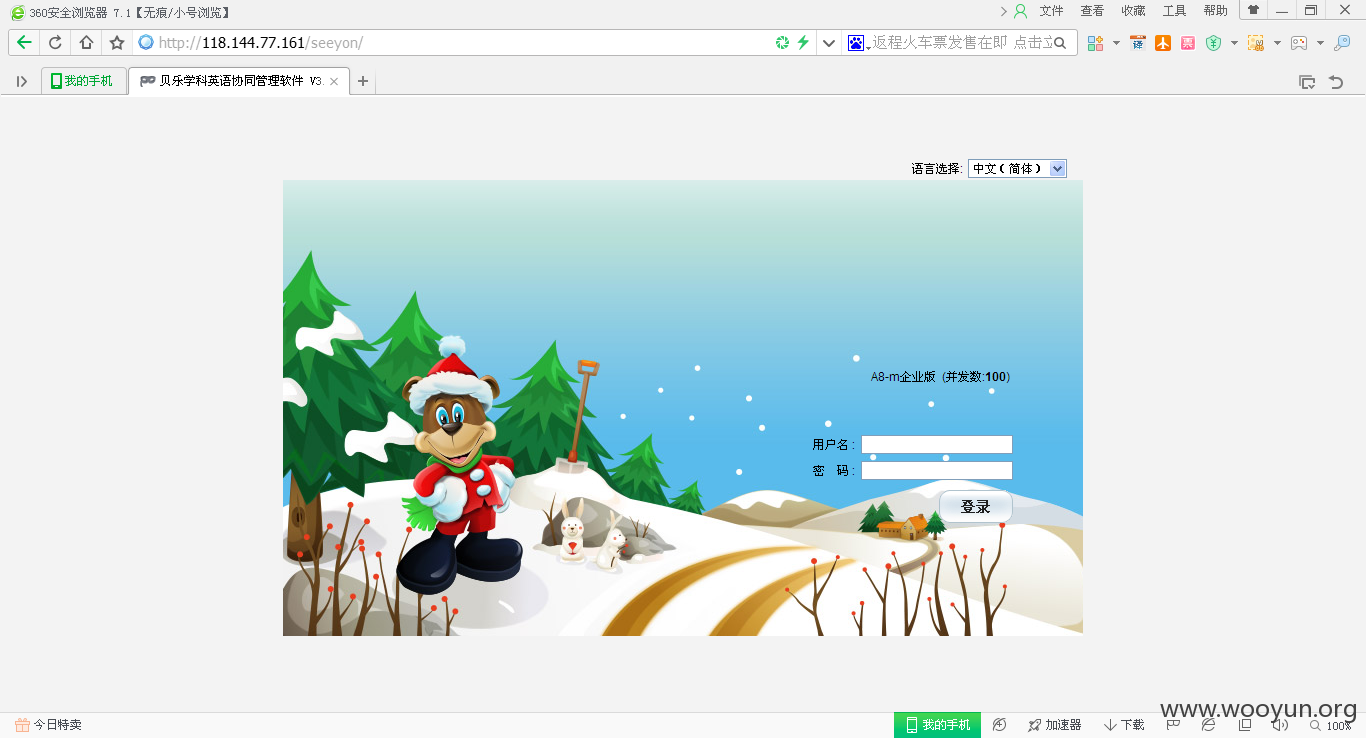

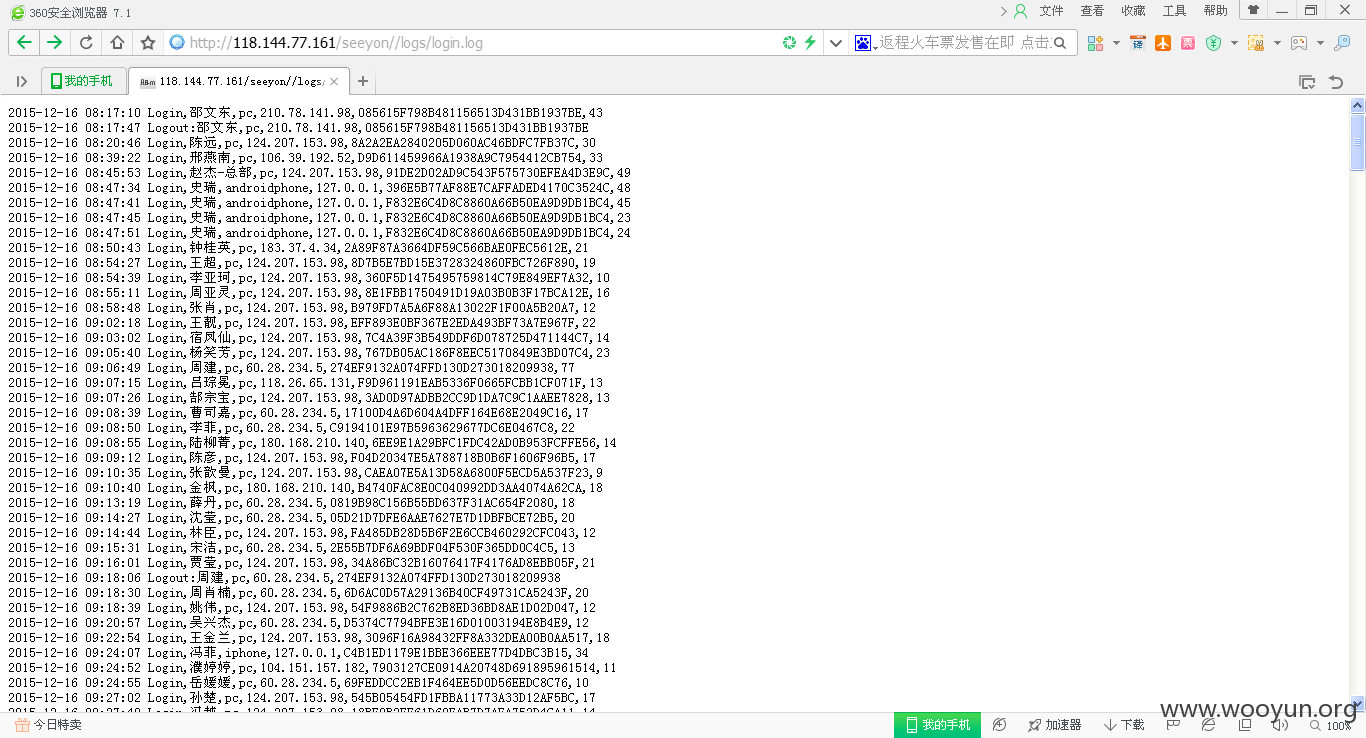

#1越权访问系统日志session泄露

**.**.**.**/seeyon//logs/login.log

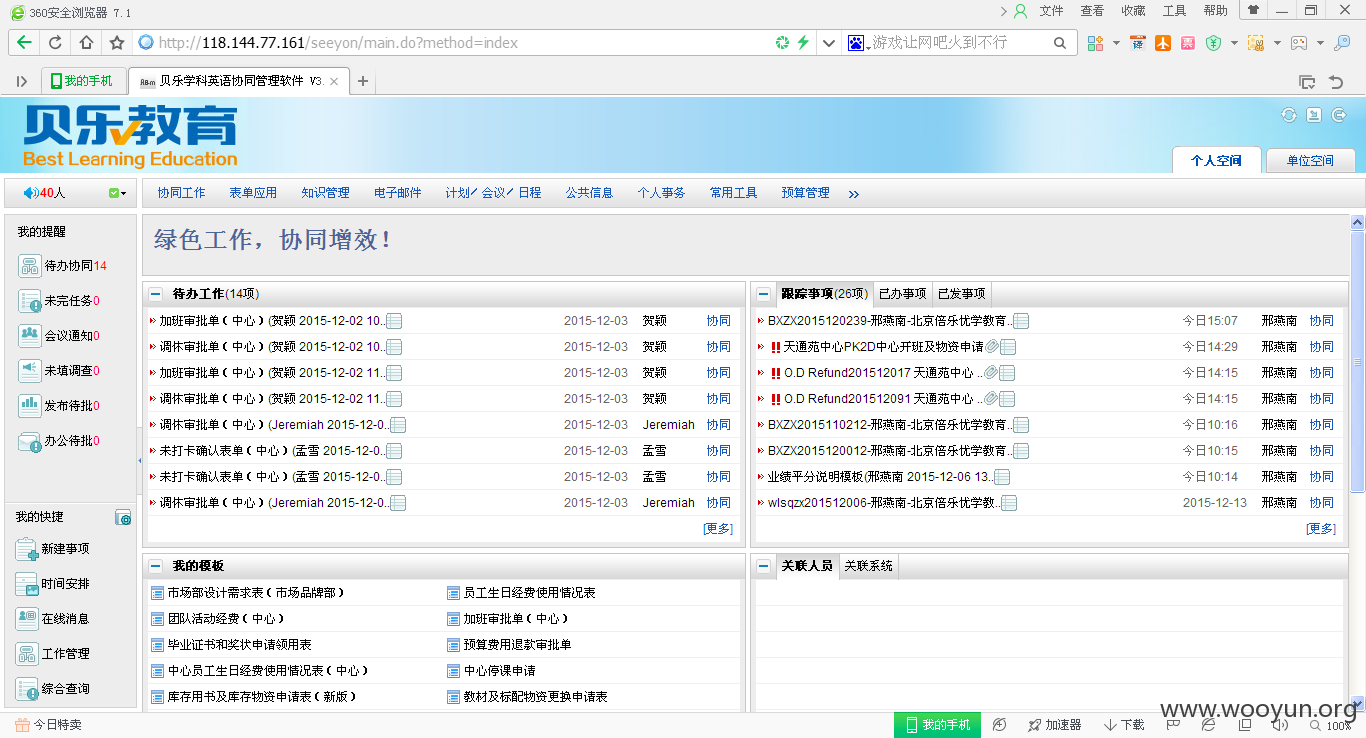

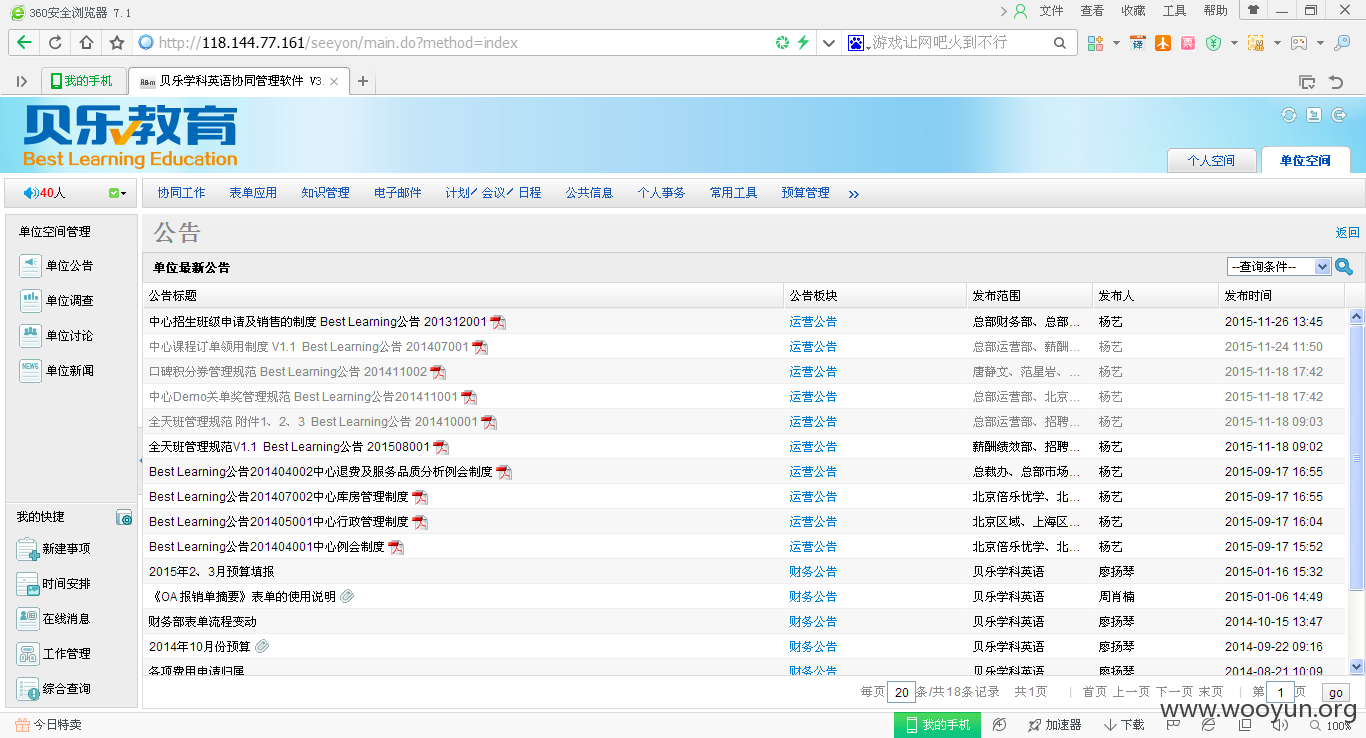

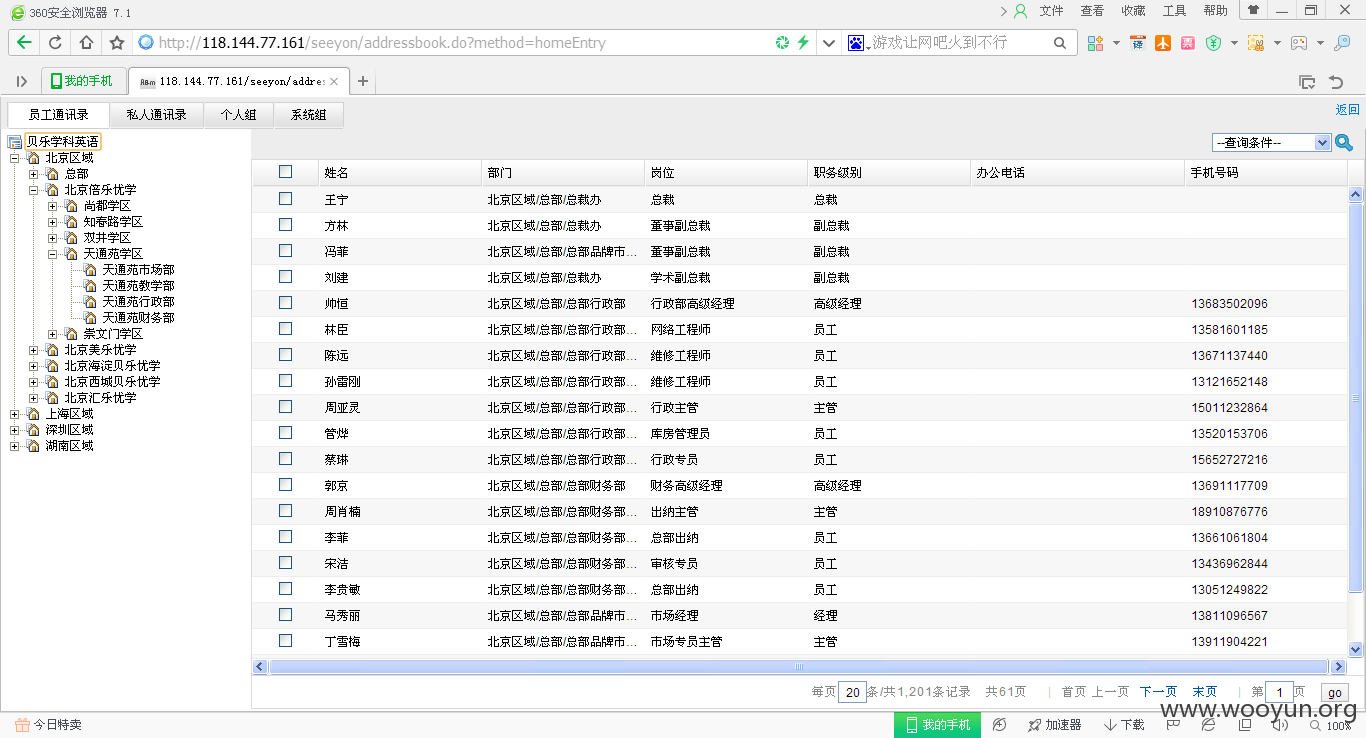

#2弱口令协同办公、全公司通讯录

**.**.**.**/seeyon/addressbook.do?method=homeEntry

邢燕南 123456

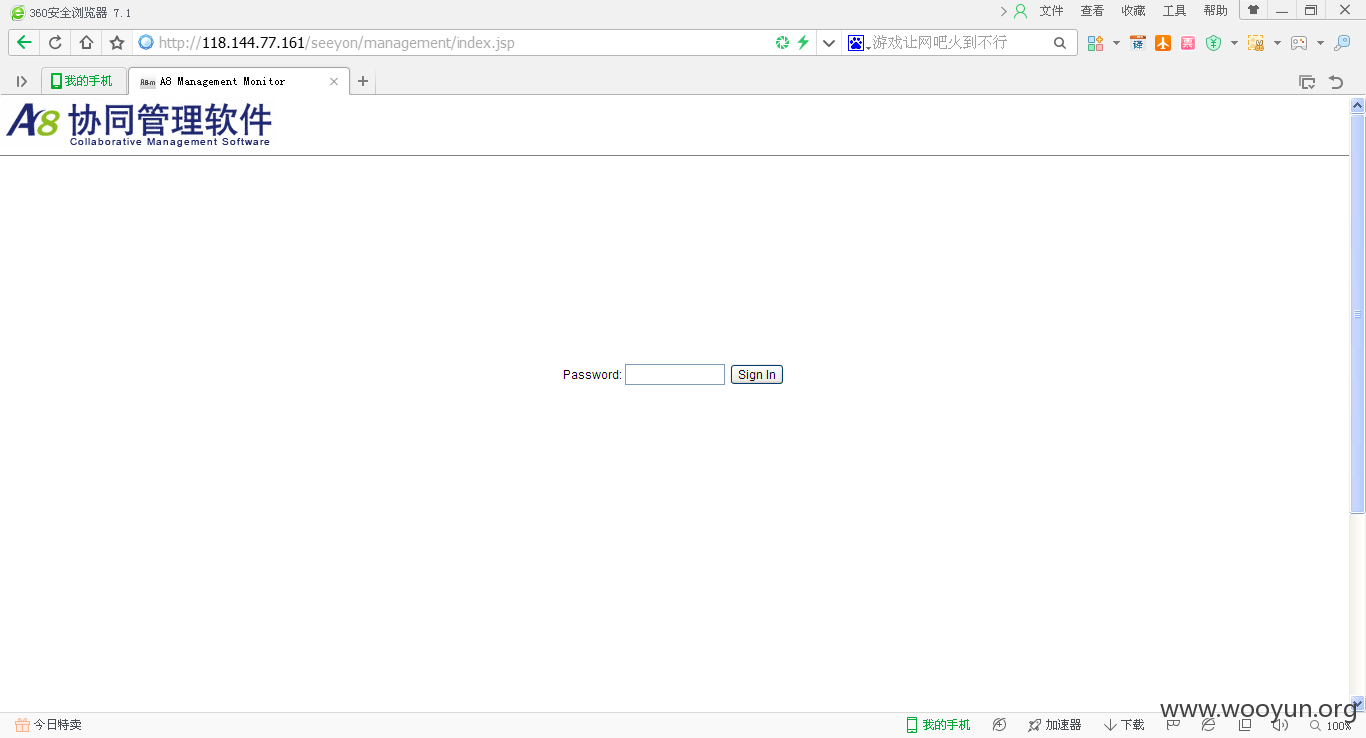

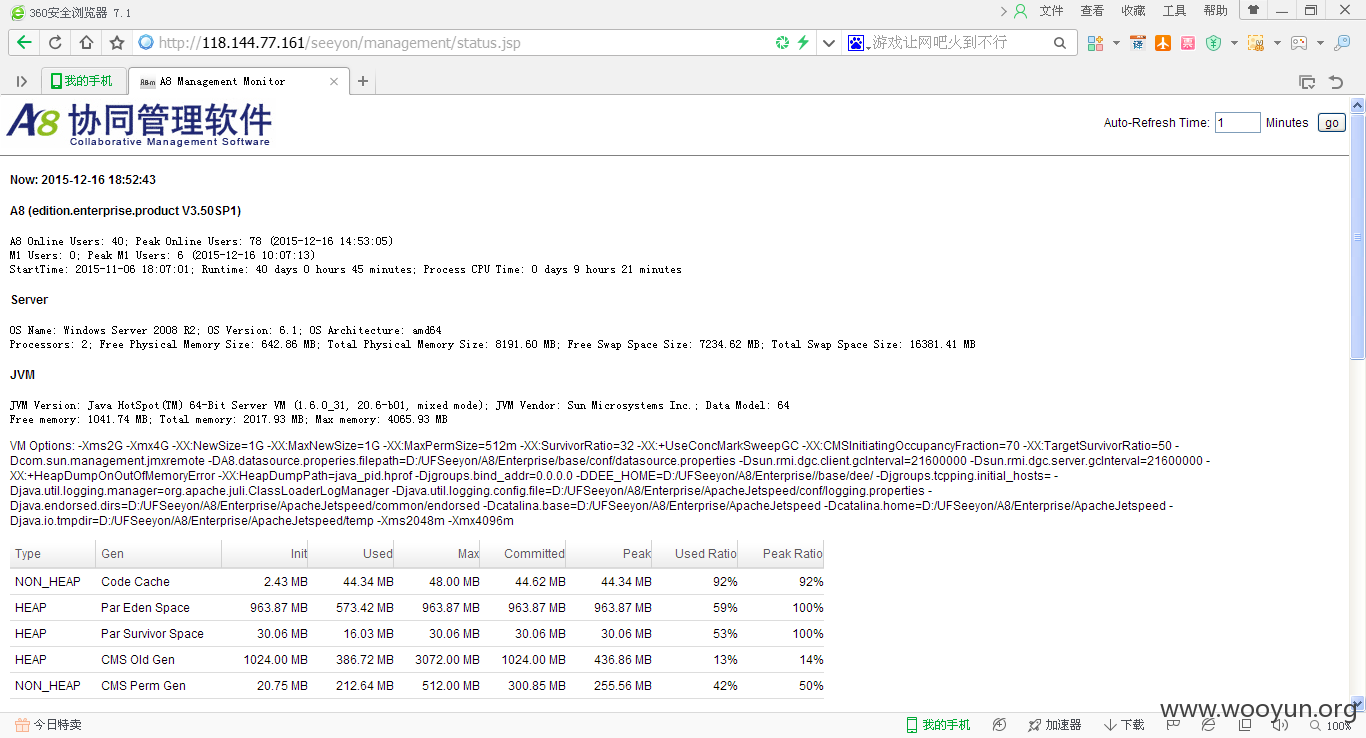

#3性能监控后台

management/status.jsp

WLCCYBD@SEEYON

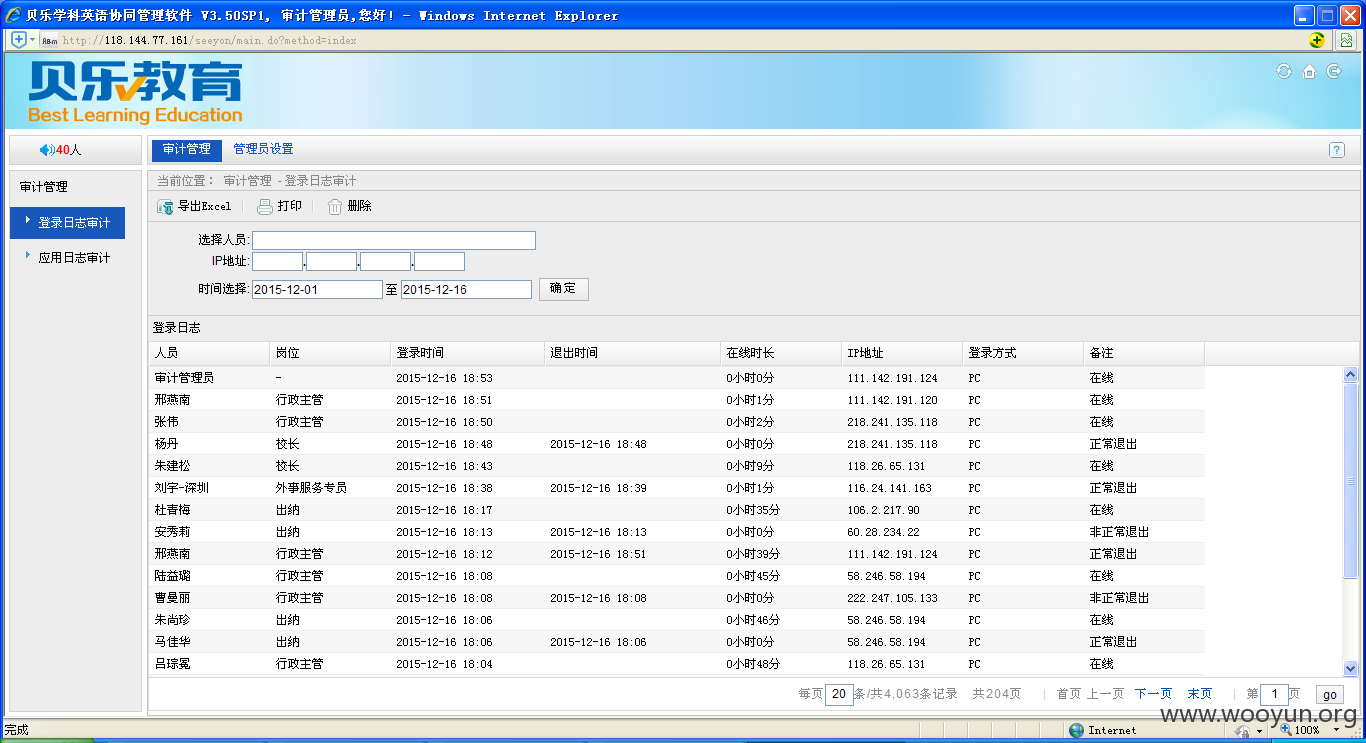

#4审计帐号

audit-admin 123456

漏洞证明:

同上

修复方案:

修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-24 18:15

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无