漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161027

漏洞标题:dict.cn 存在域名传送漏洞

相关厂商:海词

漏洞作者: timor

提交时间:2015-12-14 20:20

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:系统/服务运维配置不当

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

海词存在域名传送漏洞

详细说明:

海词存在域名传送漏洞,应该是修复了的,但还是存在漏洞

漏洞证明:

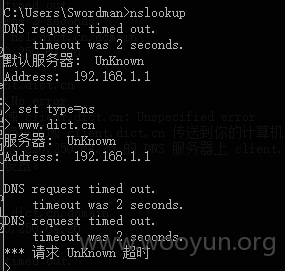

这里是不能看出啥东西的

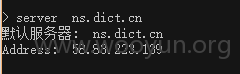

那就继续看看子域名吧

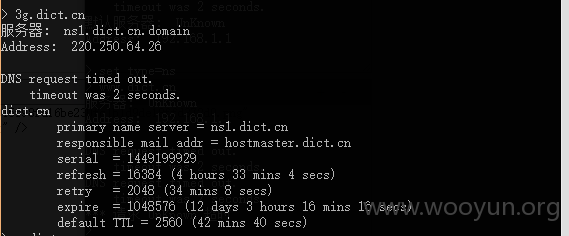

没想到就有几个子域名中招了

比如3g.dict.cn这个倒霉的孩子

万万没想到啊!!!!!

别人已经把这个洞给补上了。但是我会这样放弃吗,哈哈,那是不可能的

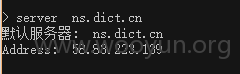

根据经验有ns.dict.cn 肯定就有ns2.dict.cn,ns.dict.cn

万万没想到吧,真的是真的域传送漏洞

修复方案:

不知啊

版权声明:转载请注明来源 timor@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![C]T[1[2OH3J495W@2`6KALA.png](http://wimg.zone.ci/upload/201512/13190622c99998a32098c68d15c2e47782c8a4ac.png)

![CPLU91S_~KG%Q(]F]Z0Z(FX.png](http://wimg.zone.ci/upload/201512/131909014747fe68247b9496e850e728f3f5f123.png)