漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159190

漏洞标题:腾讯boss系统漏洞导致18万客户信息遍历(以及内部销售人员帐号姓名)

相关厂商:腾讯

漏洞作者: 浮世浮城

提交时间:2015-12-08 08:55

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-08: 细节已通知厂商并且等待厂商处理中

2015-12-08: 厂商已经确认,细节仅向厂商公开

2015-12-18: 细节向核心白帽子及相关领域专家公开

2015-12-28: 细节向普通白帽子公开

2016-01-07: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

我存于这俗世烟火的浮世,我爱这时光倒影的浮城。

详细说明:

漏洞证明:

同上

上个漏洞说弱口令

http://www.wooyun.org/bugs/wooyun-2015-0159190/trace/ed734d0f6d3b8801d219ceabf4b00f0f

之后

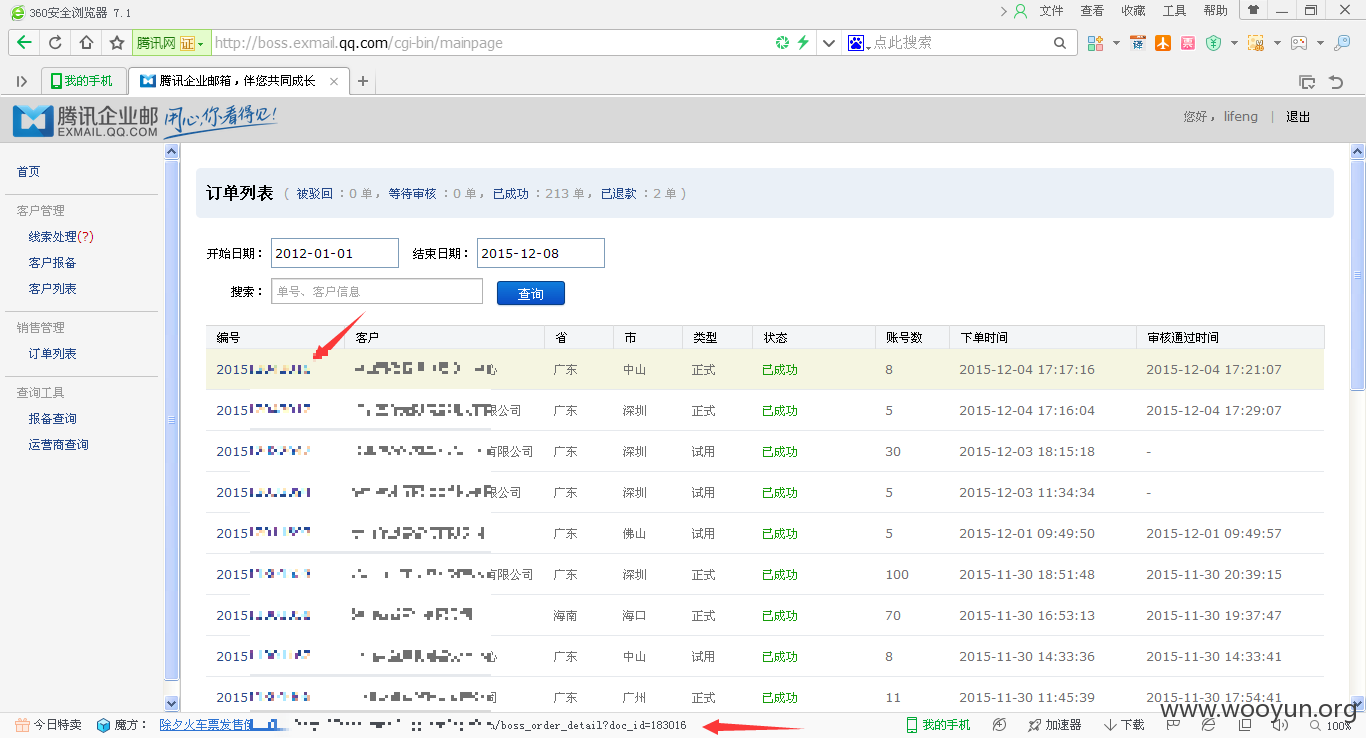

然后今天早上发现一个遍历漏洞

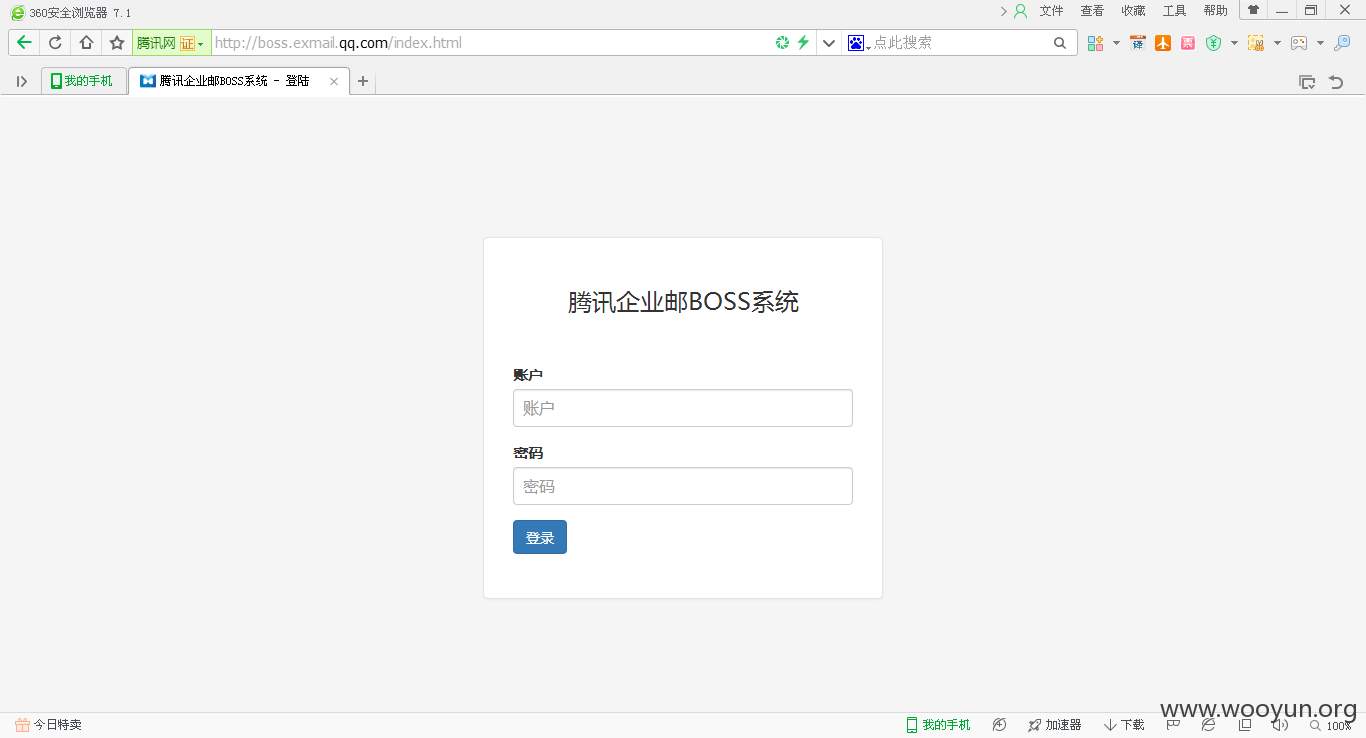

我们先登录

http://boss.exmail.qq.com/index.html

lifeng 123456

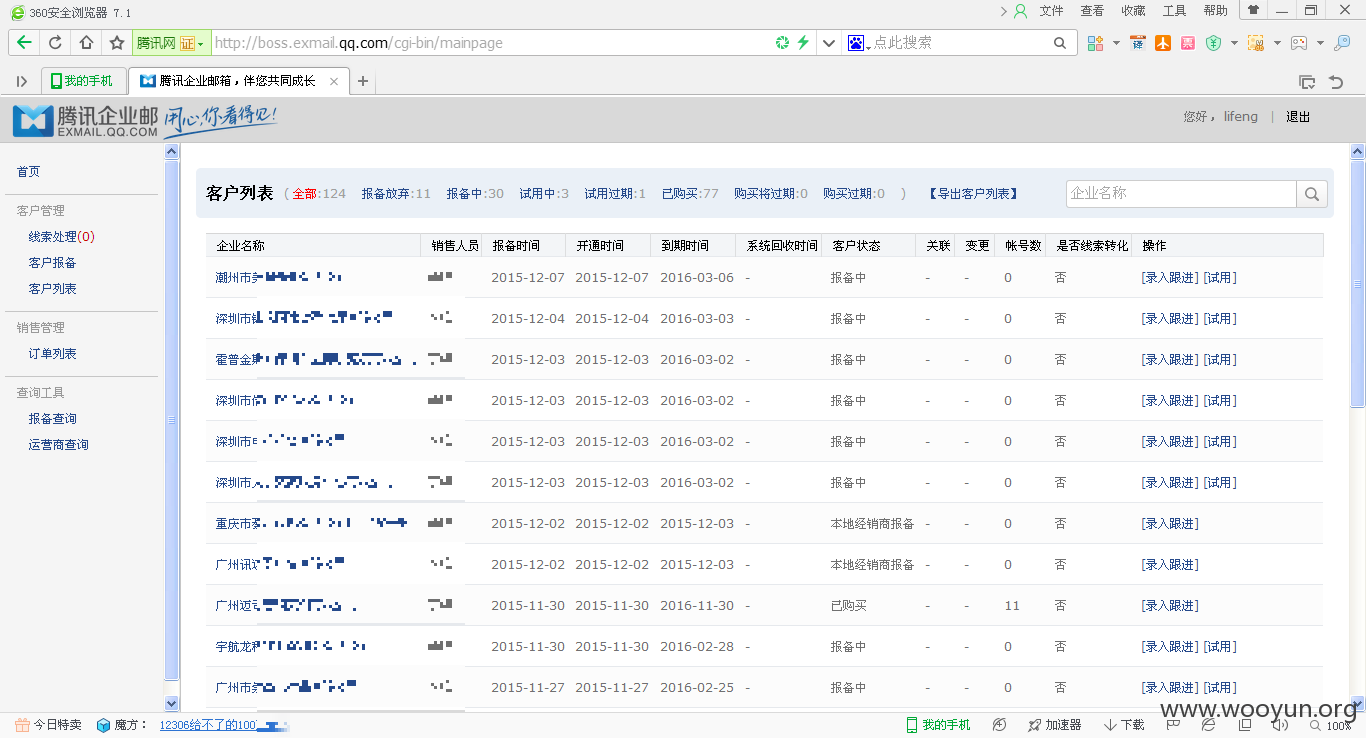

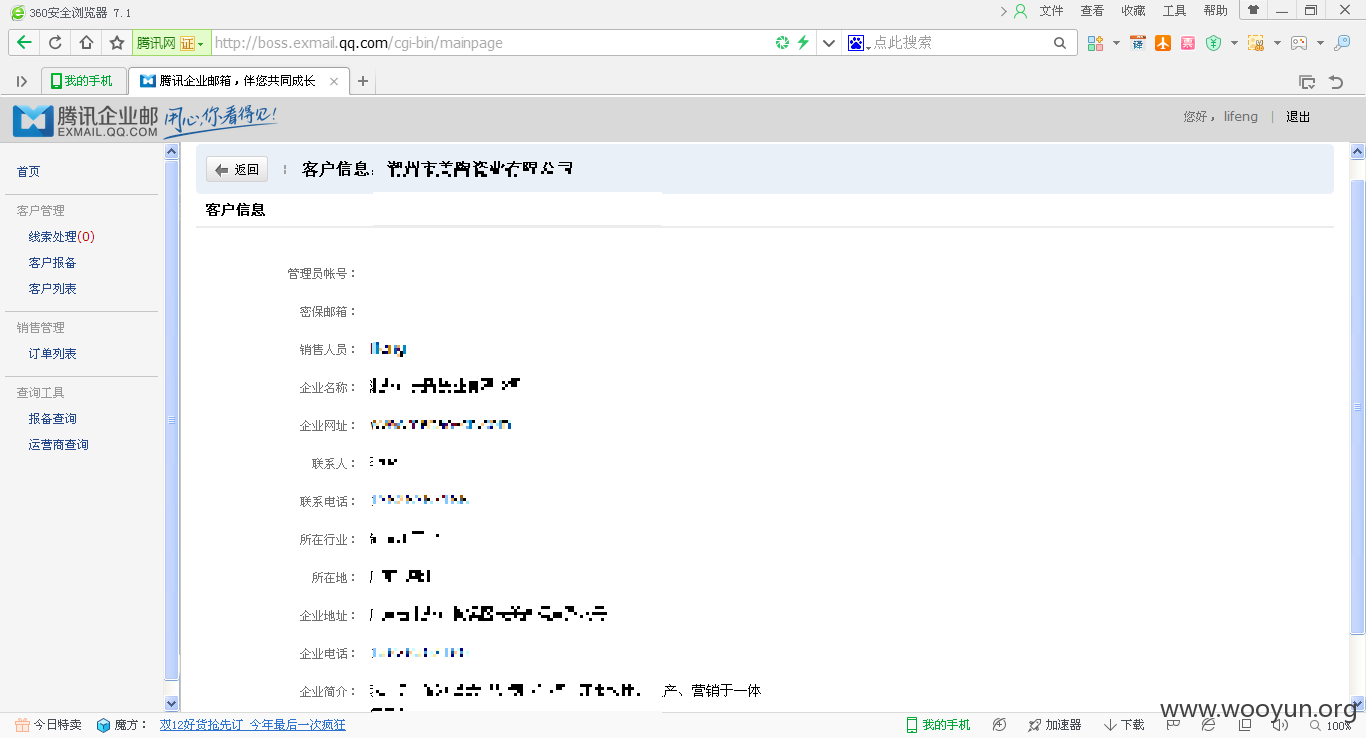

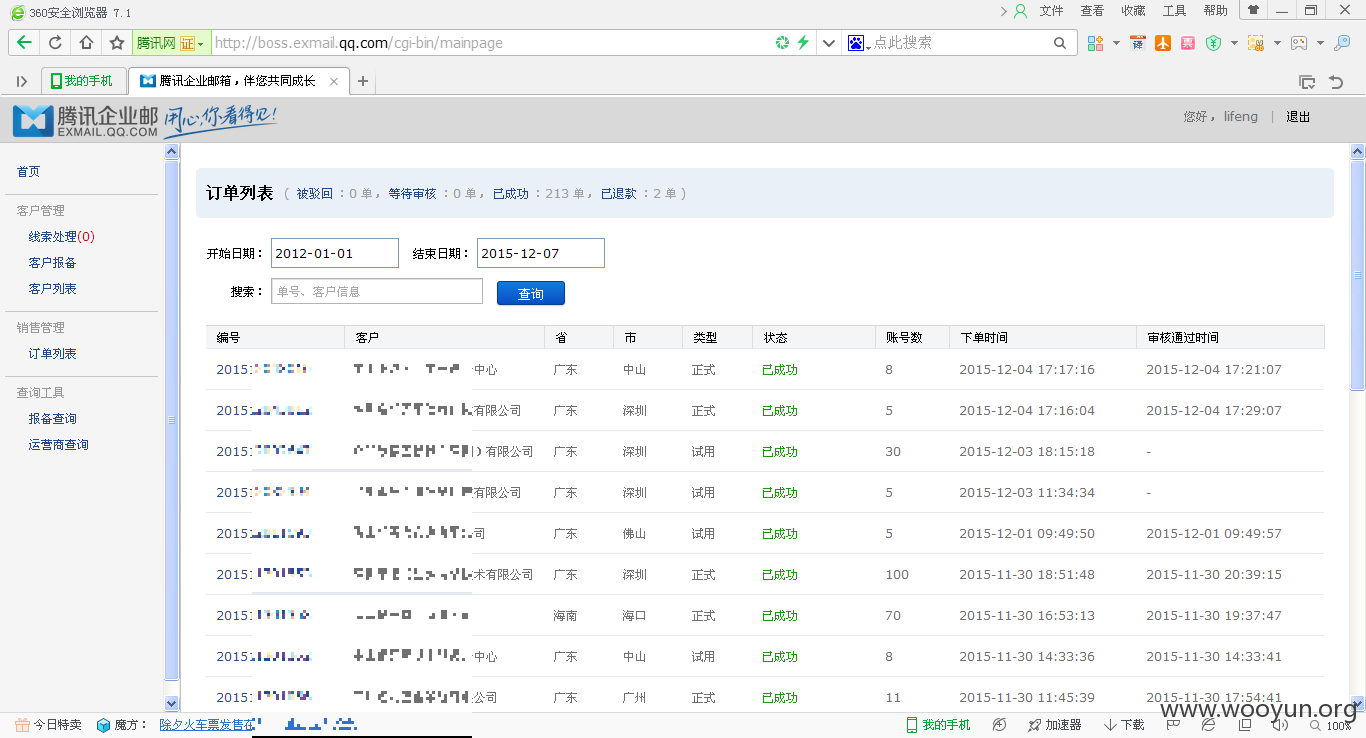

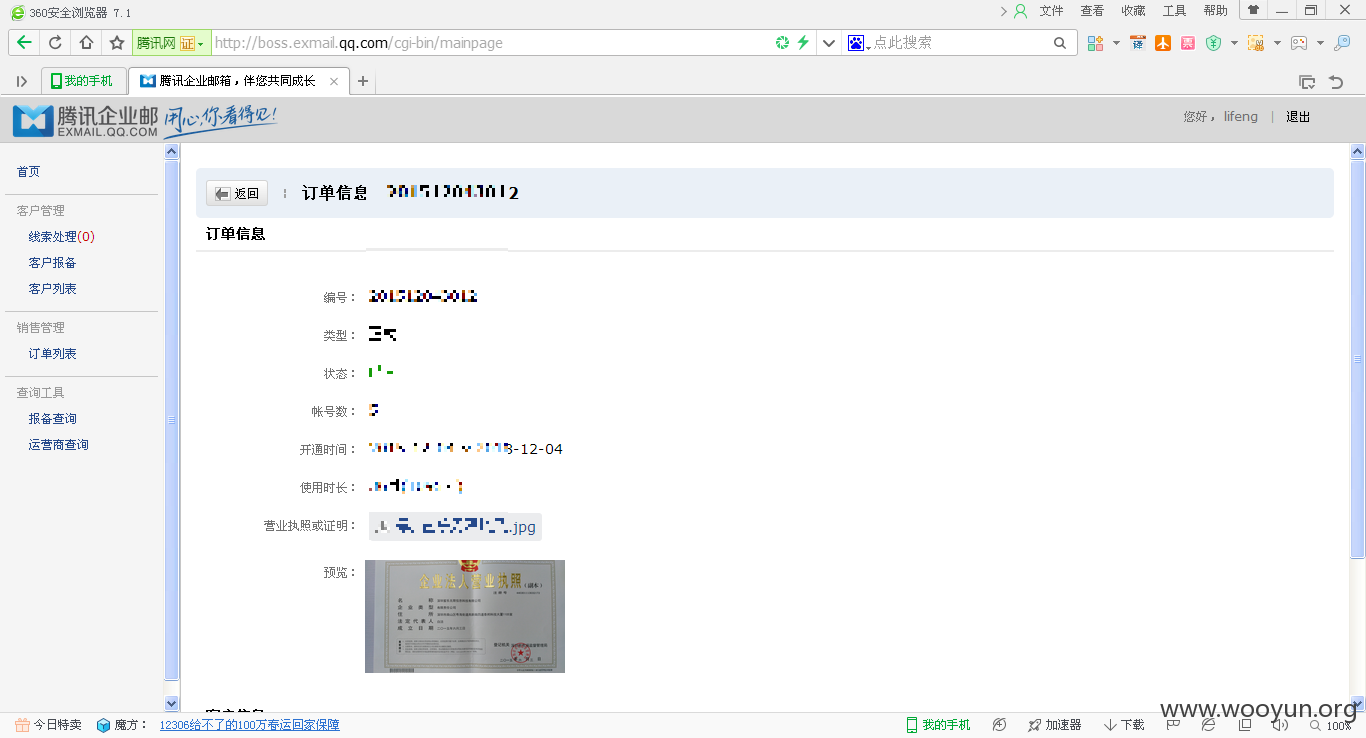

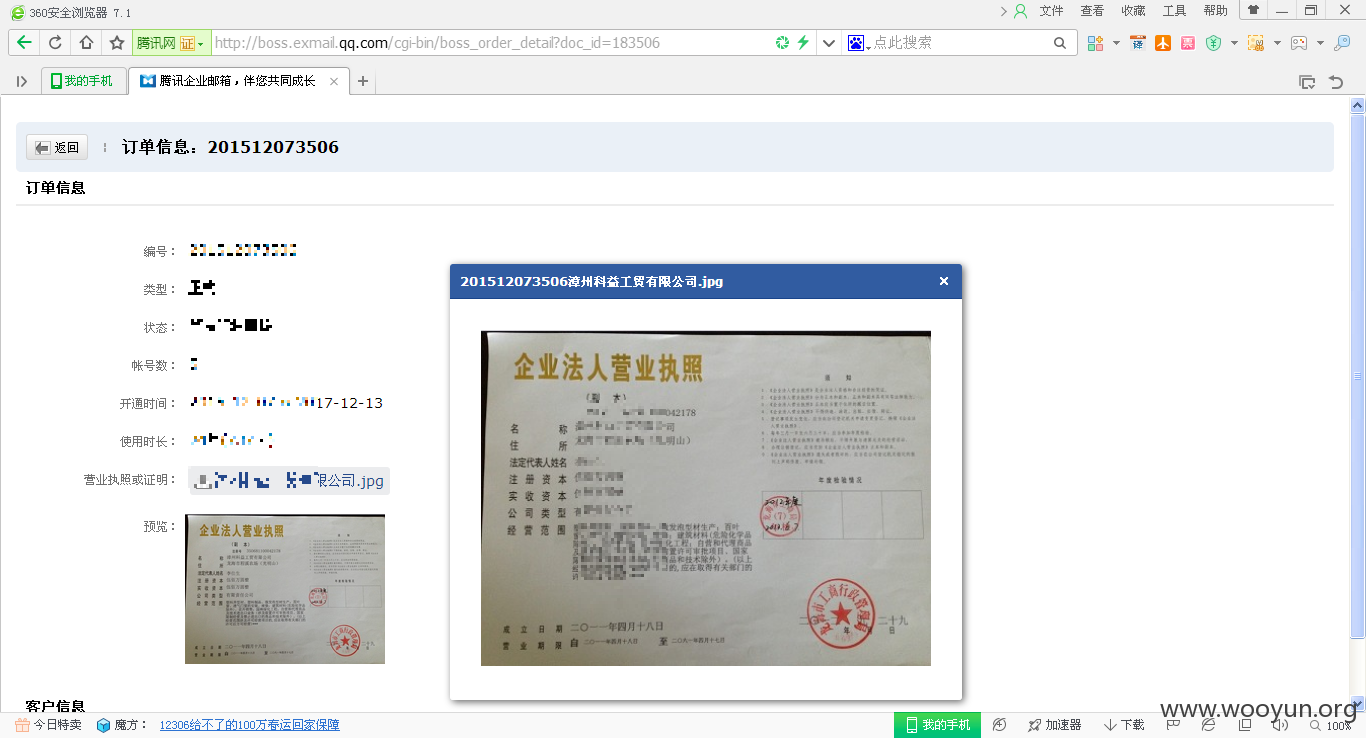

然后订单信息里面

最新是16

看图

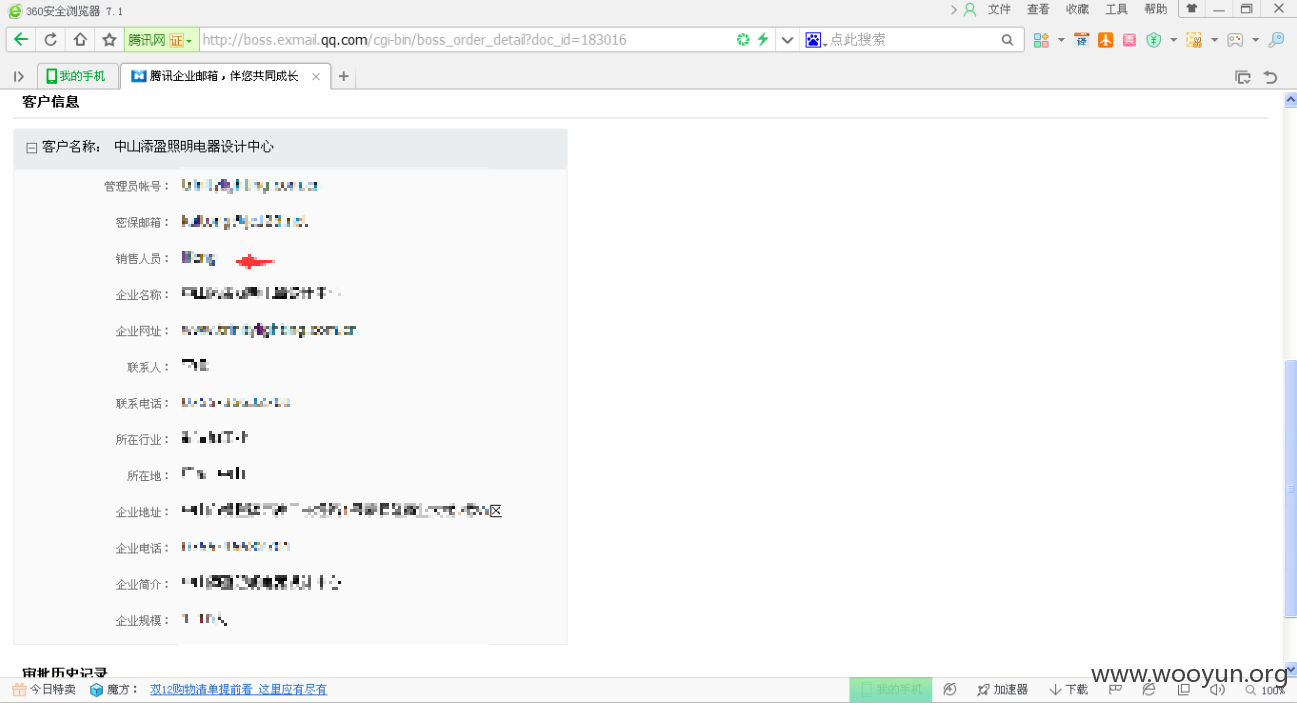

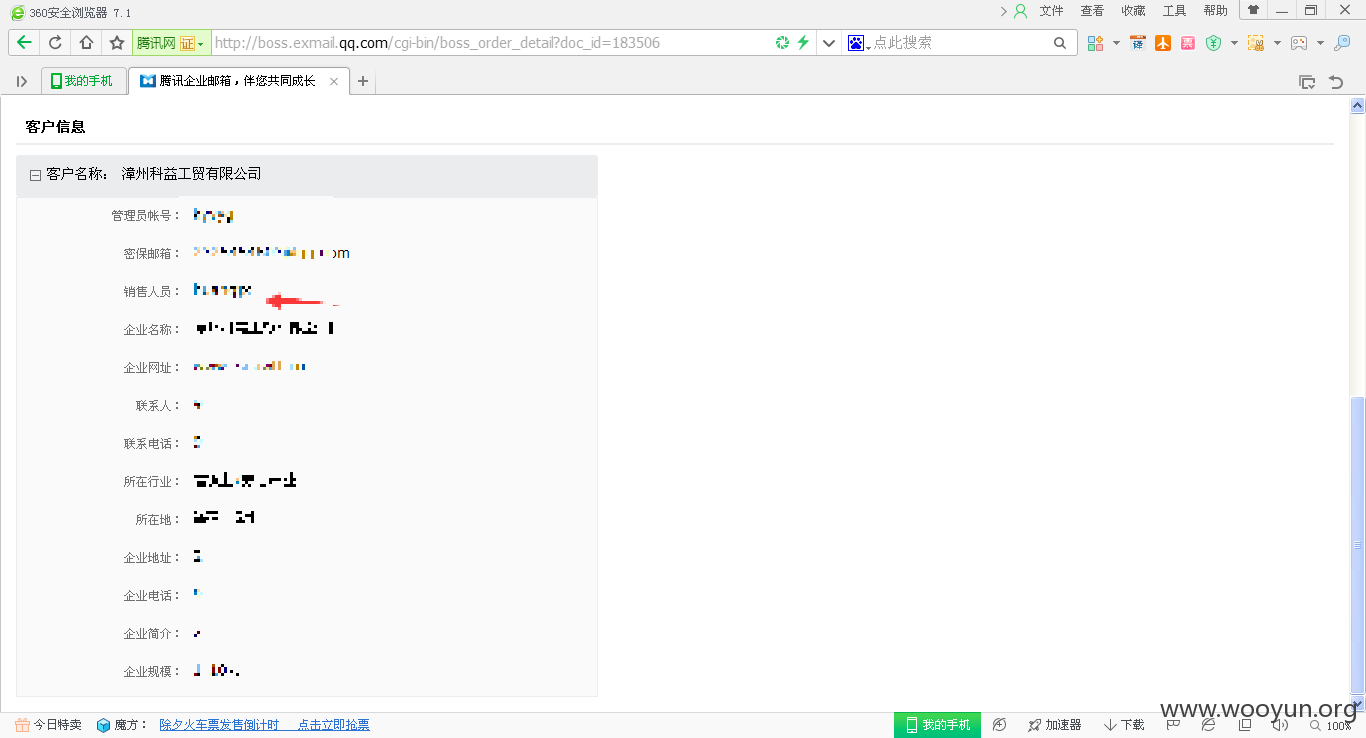

这个客服最新的单子是

销售人员是这个帐号

http://boss.exmail.qq.com/cgi-bin/boss_order_detail?doc_id=183016

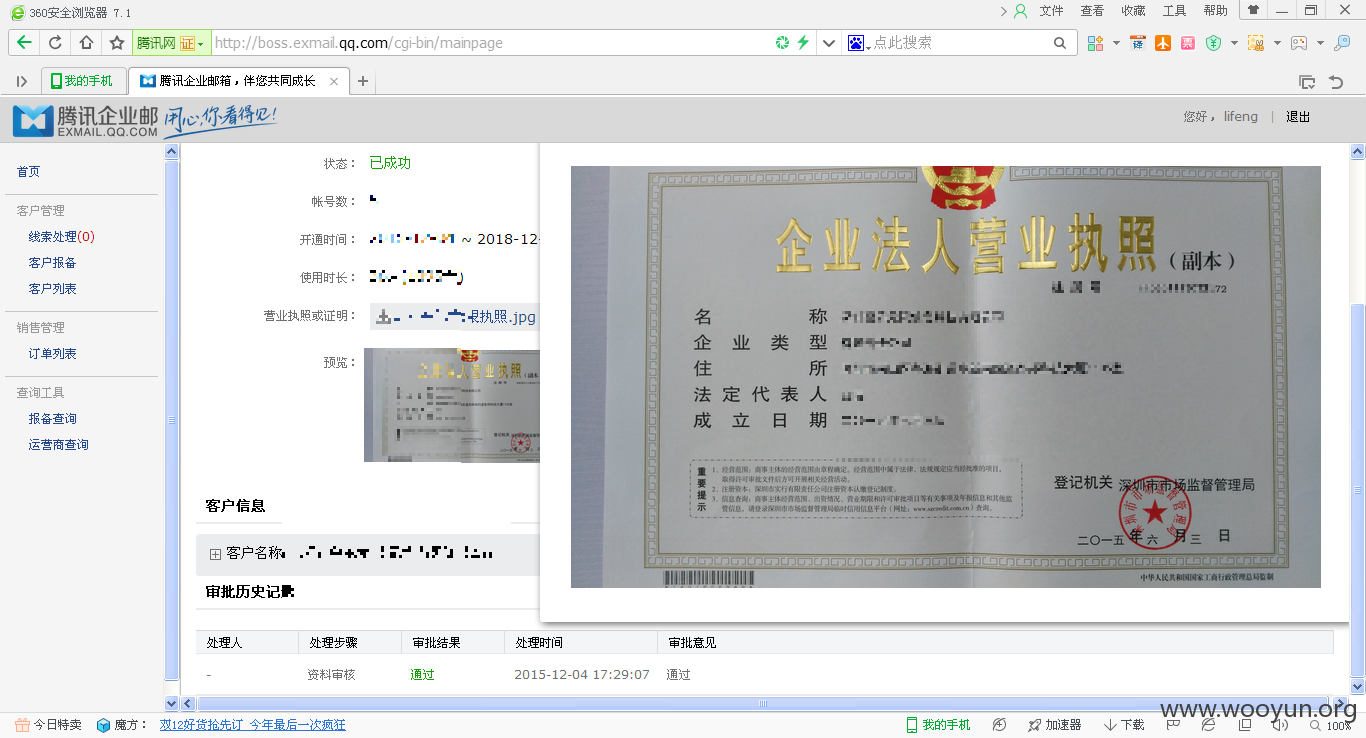

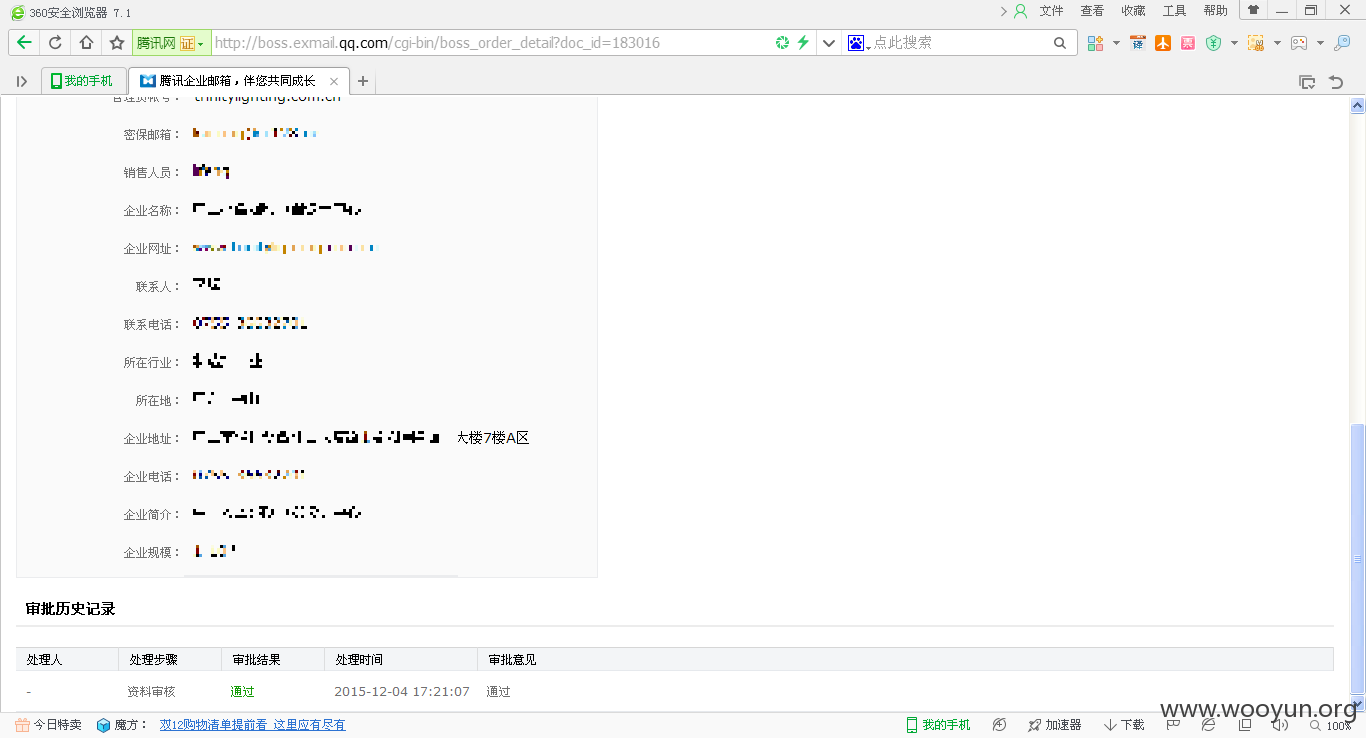

我们来试试访问17

销售人员不是这个帐号

http://boss.exmail.qq.com/cgi-bin/boss_order_detail?doc_id=183017

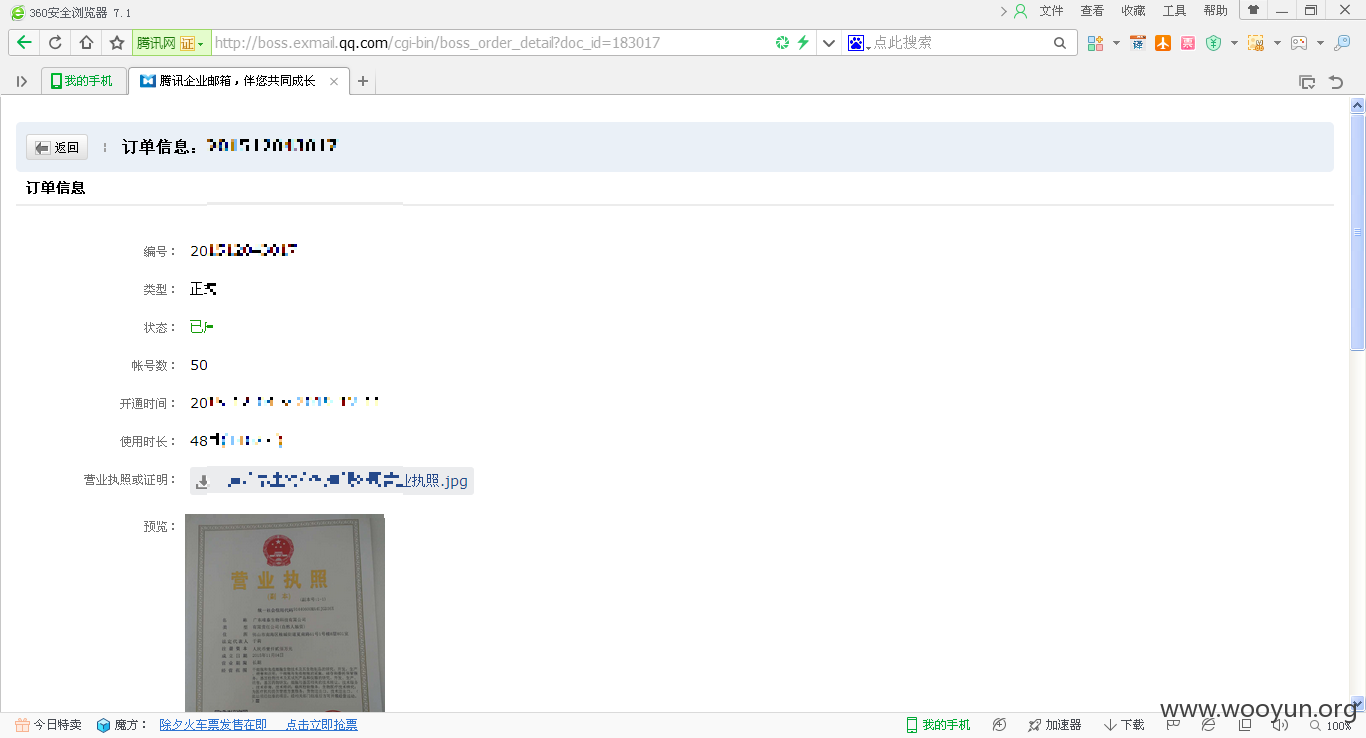

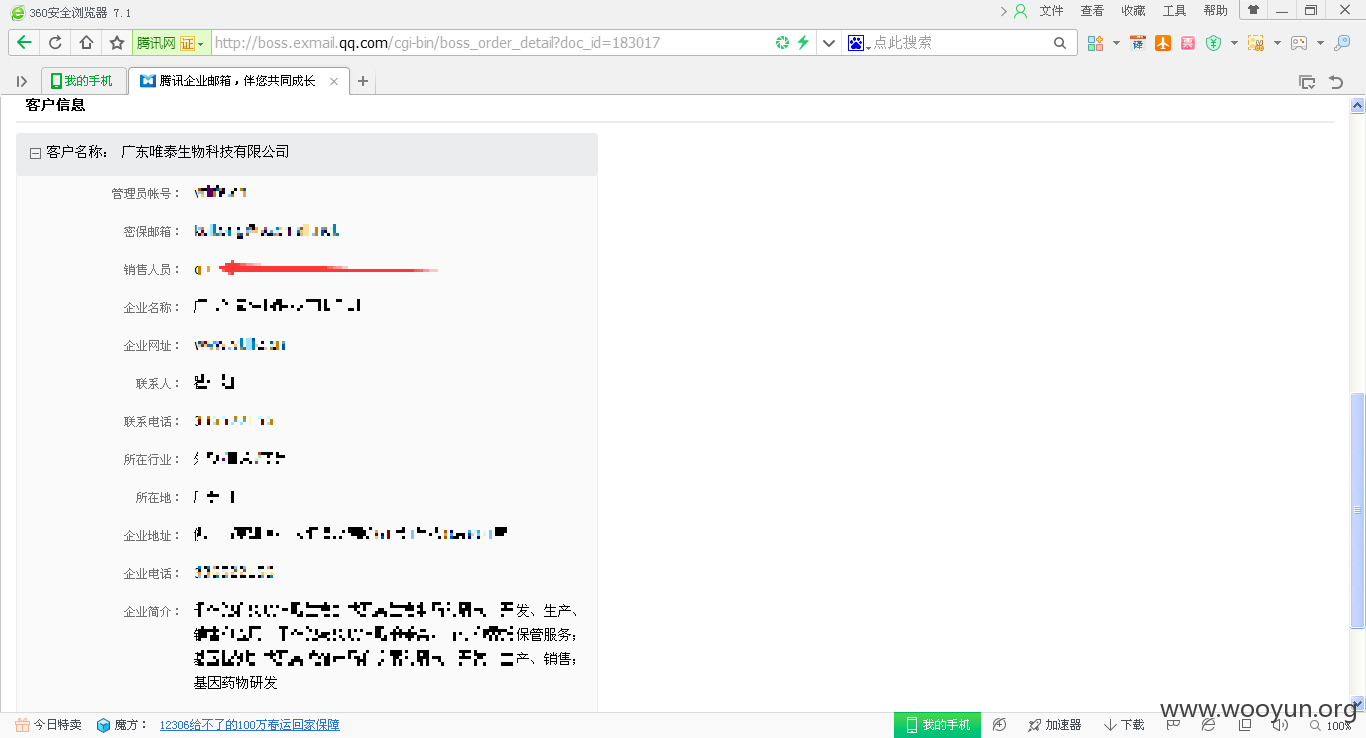

这个是我测试出来的最大值

销售人员是另外的人

http://boss.exmail.qq.com/cgi-bin/boss_order_detail?doc_id=183506

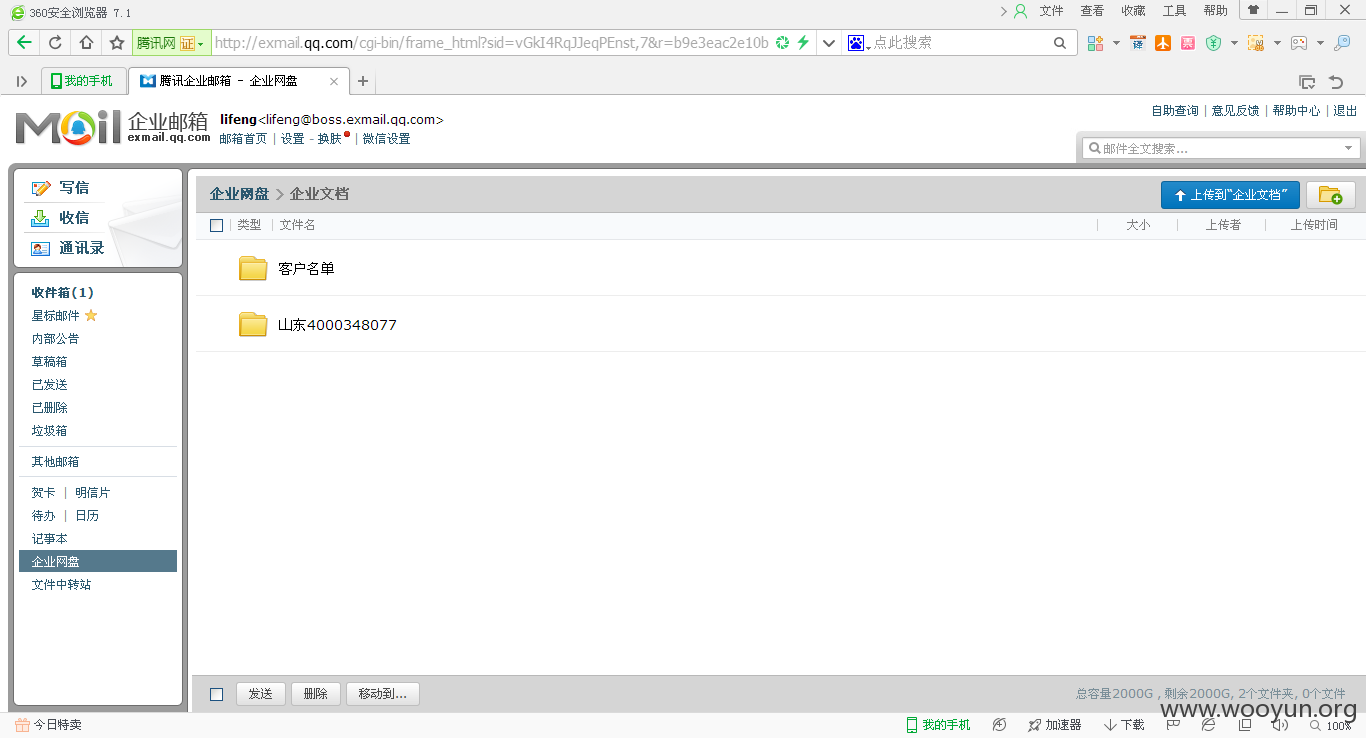

如果全部遍历一下记录所有的销售人员帐号

可以再次尝试深入

修复方案:

修复

版权声明:转载请注明来源 浮世浮城@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-08 10:43

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无