漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159042

漏洞标题:西安工程大学服务器沦陷/内网漫游

相关厂商:西安工程大学

漏洞作者: 路人甲

提交时间:2015-12-08 21:14

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:服务弱口令

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-08: 细节已通知厂商并且等待厂商处理中

2015-12-09: 厂商已经确认,细节仅向厂商公开

2015-12-19: 细节向核心白帽子及相关领域专家公开

2015-12-29: 细节向普通白帽子公开

2016-01-08: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

我是一个比较爱读书的人,无意间看到了一个图书馆,根据经验连接终端竟然开放,随意输入大学图书馆90%一样的密码,我靠,尽然进来下,下面是详细,一个弱口令导致的内网小漫游,可以沦陷主站。我只想要一个邀请码来满足我3年相当白帽子的心愿,么么哒,乌云大大们

详细说明:

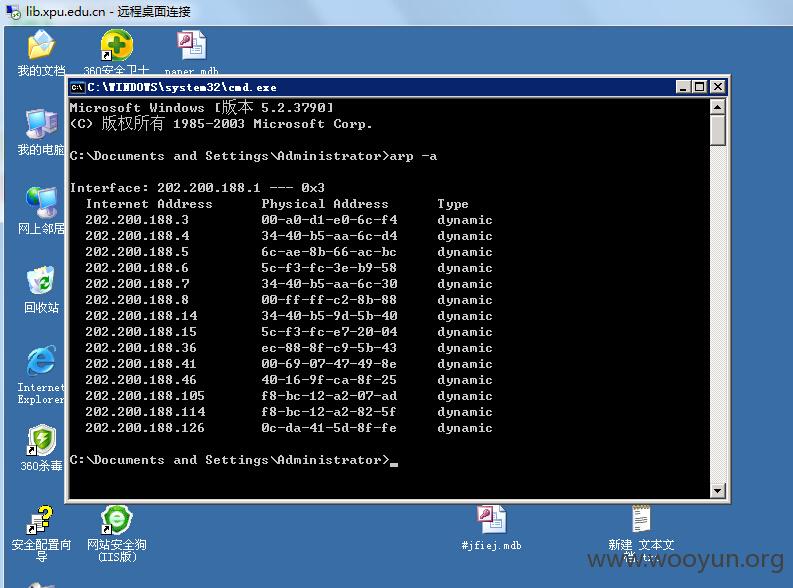

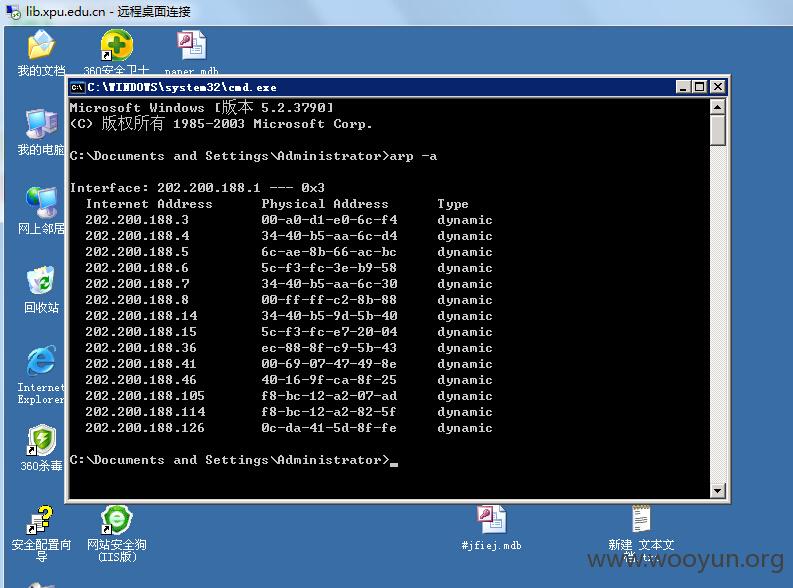

我是一个比较爱读书的人,无意间看到了一个图书馆,根据经验连接终端竟然开放,随意输入大学图书馆90%一样的密码,我靠,尽然进来下,首先看了下arp -a,发现不错

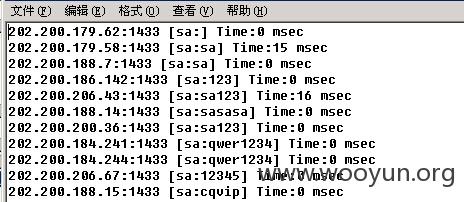

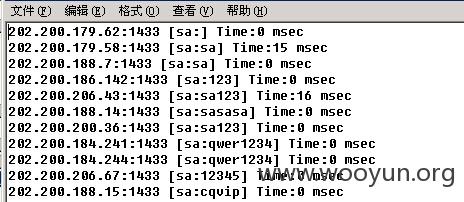

首先扫了一些弱口令,我比较懒,直接上工具把

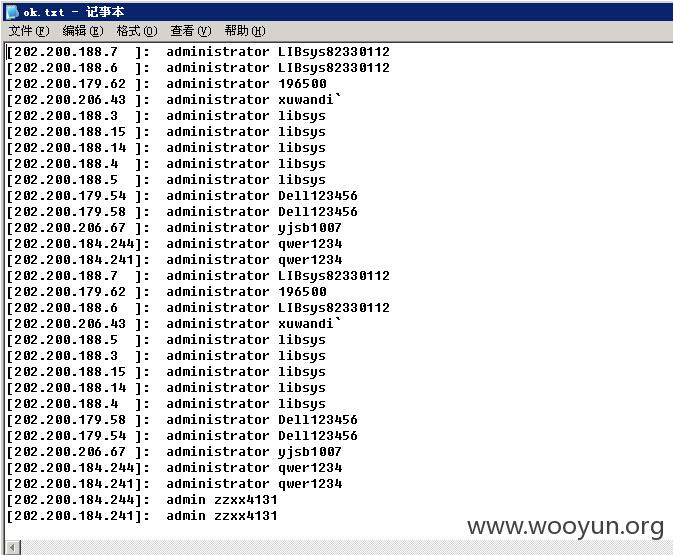

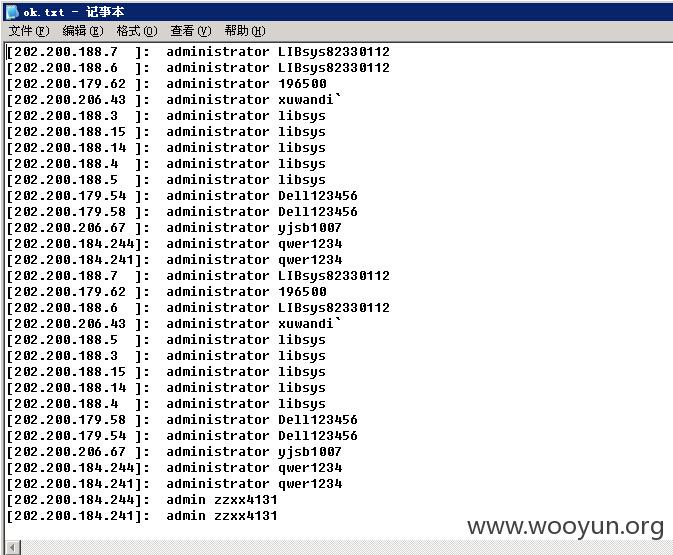

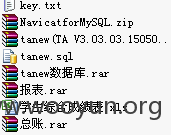

不错,查了点管理密码,开始搜集了几个,还是比较懒,135走一下把。

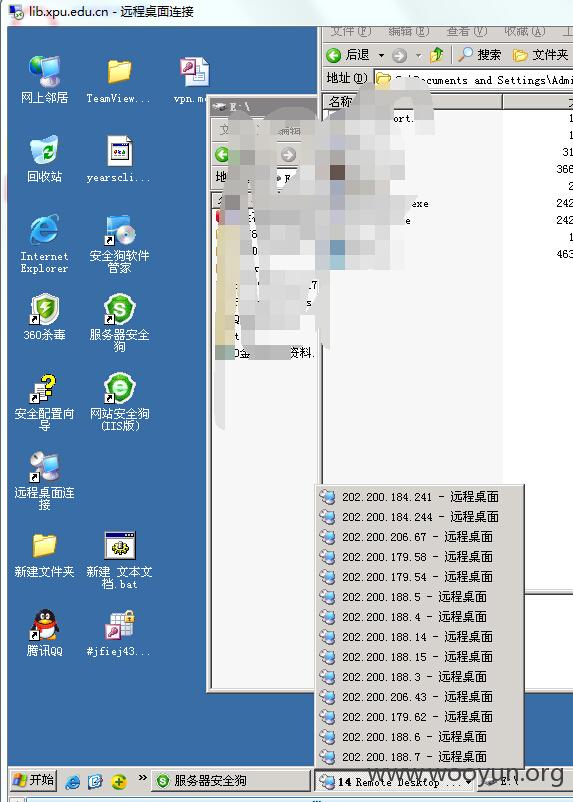

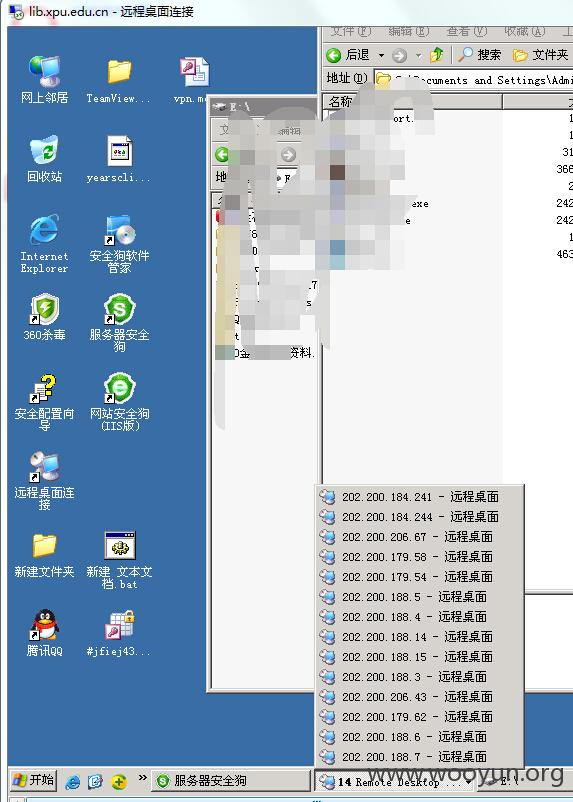

来登入下试试,结果都可以登入,就没在嗅探深入

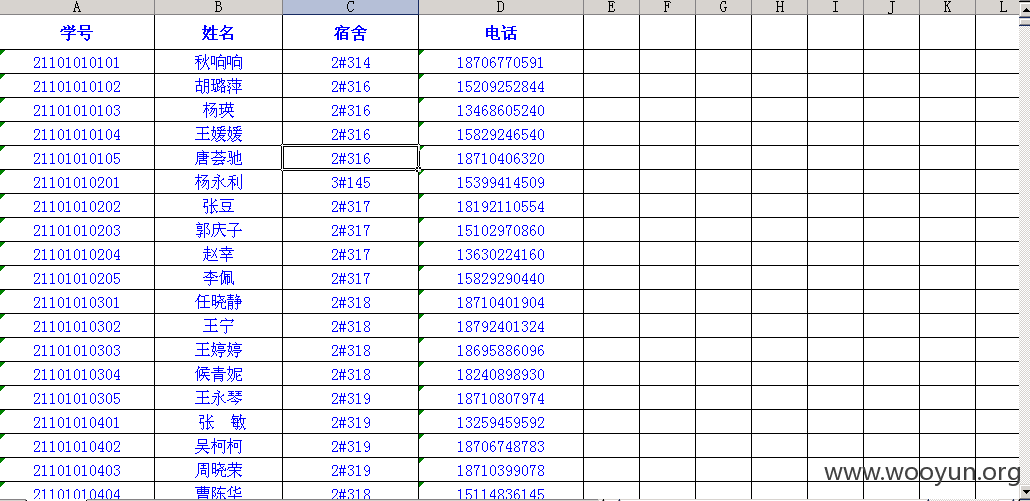

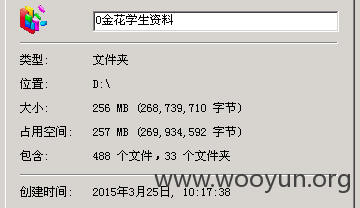

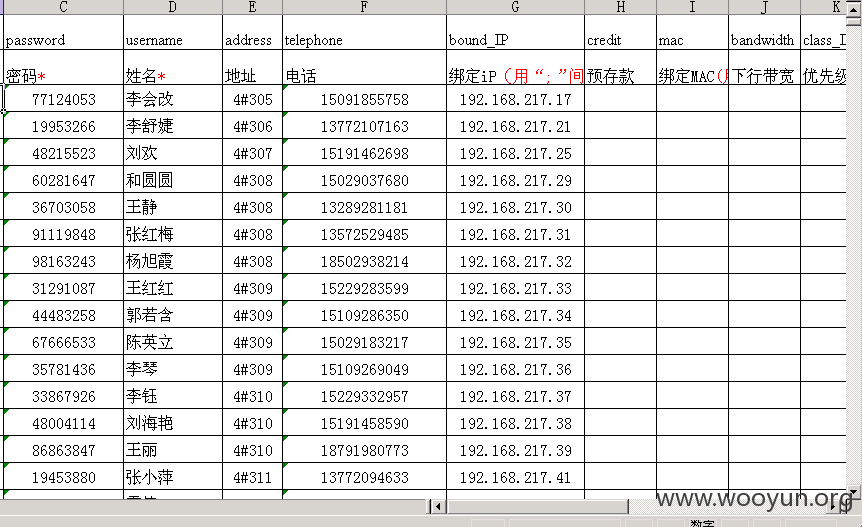

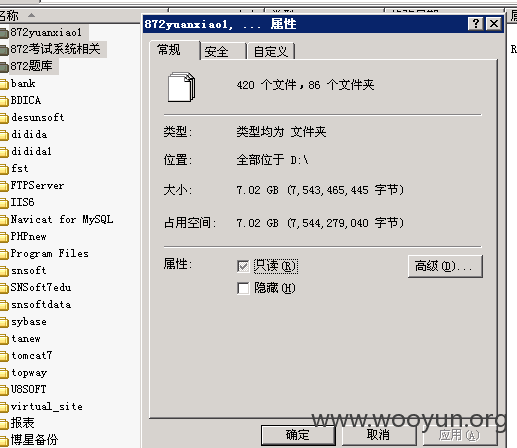

其余服务器好多数据啊,学校寝室电话姓名,个人上网宽带帐号密码电话几楼宿舍,

这样我对那个妹纸微信就好多啊

漏洞证明:

修复方案:

学校网络最好不要对外公开,公开也不好开放默认终端,使用弱口令,独绝弱口令,跟通用密码。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-12-09 09:53

厂商回复:

通知处理中

最新状态:

暂无