漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151704

漏洞标题:春水堂员工邮箱弱口令

相关厂商:春水堂

漏洞作者: 佳佳佳佳佳

提交时间:2015-11-04 12:23

修复时间:2015-12-19 15:20

公开时间:2015-12-19 15:20

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-04: 细节已通知厂商并且等待厂商处理中

2015-11-04: 厂商已经确认,细节仅向厂商公开

2015-11-14: 细节向核心白帽子及相关领域专家公开

2015-11-24: 细节向普通白帽子公开

2015-12-04: 细节向实习白帽子公开

2015-12-19: 细节向公众公开

简要描述:

我并不知道这是卖啥的,我都看不懂[/byebye]

详细说明:

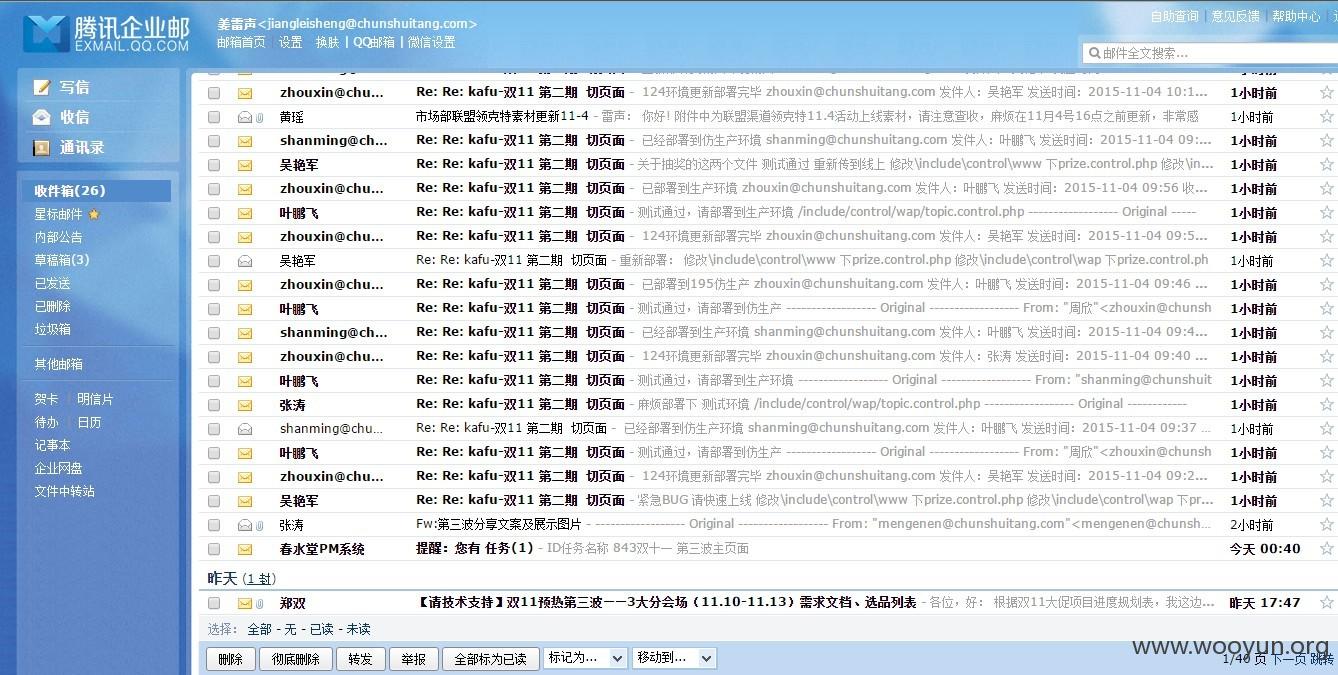

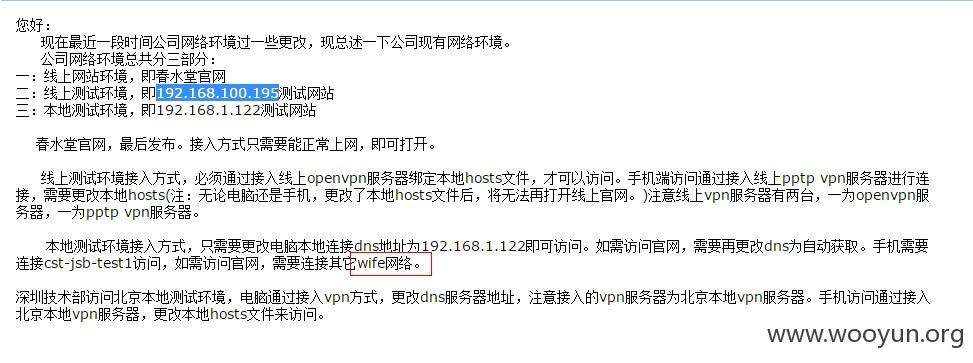

选了个名字比较酷炫的登上去了

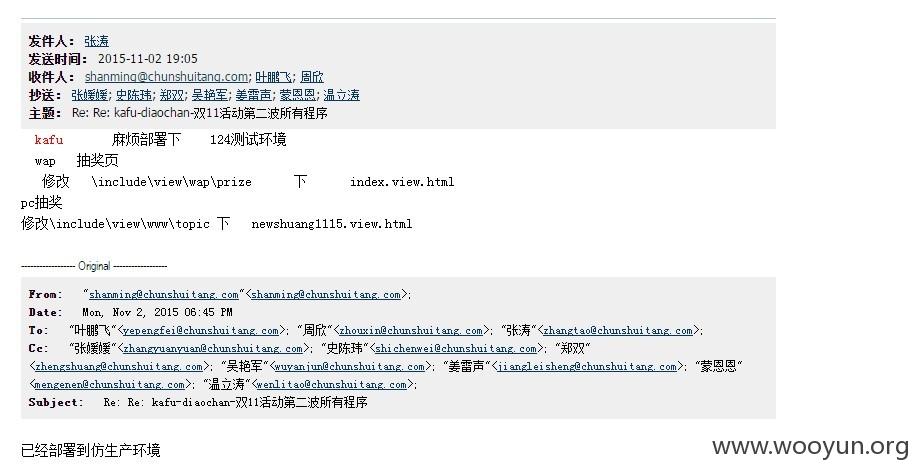

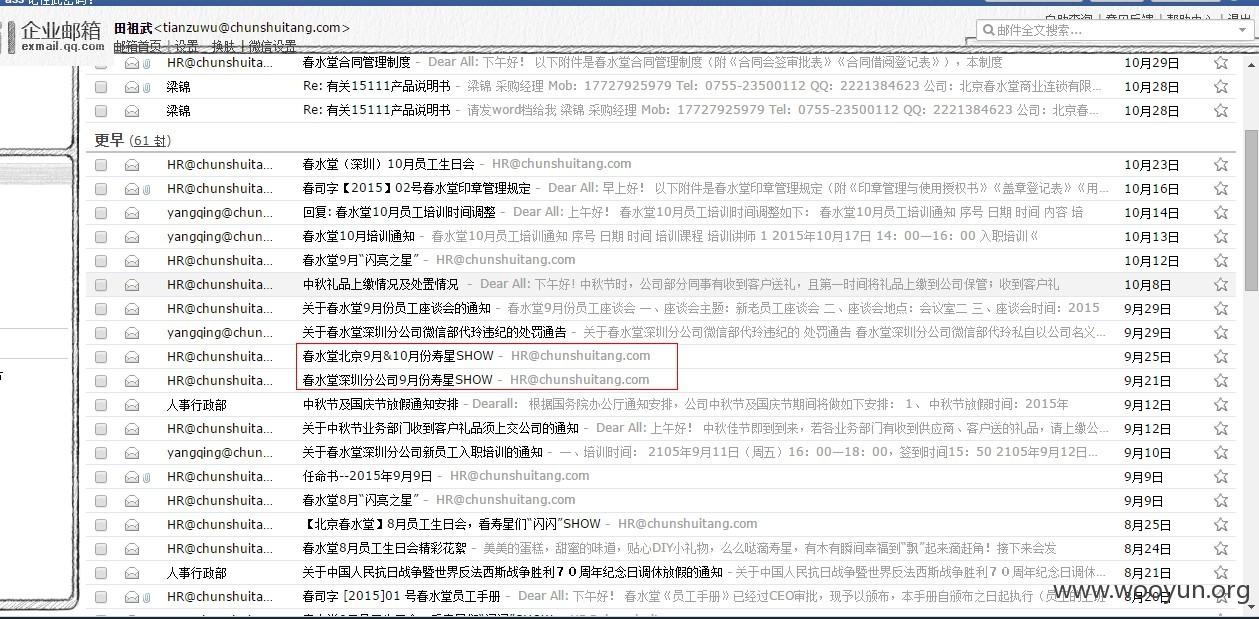

好多这样的邮件,就列一个

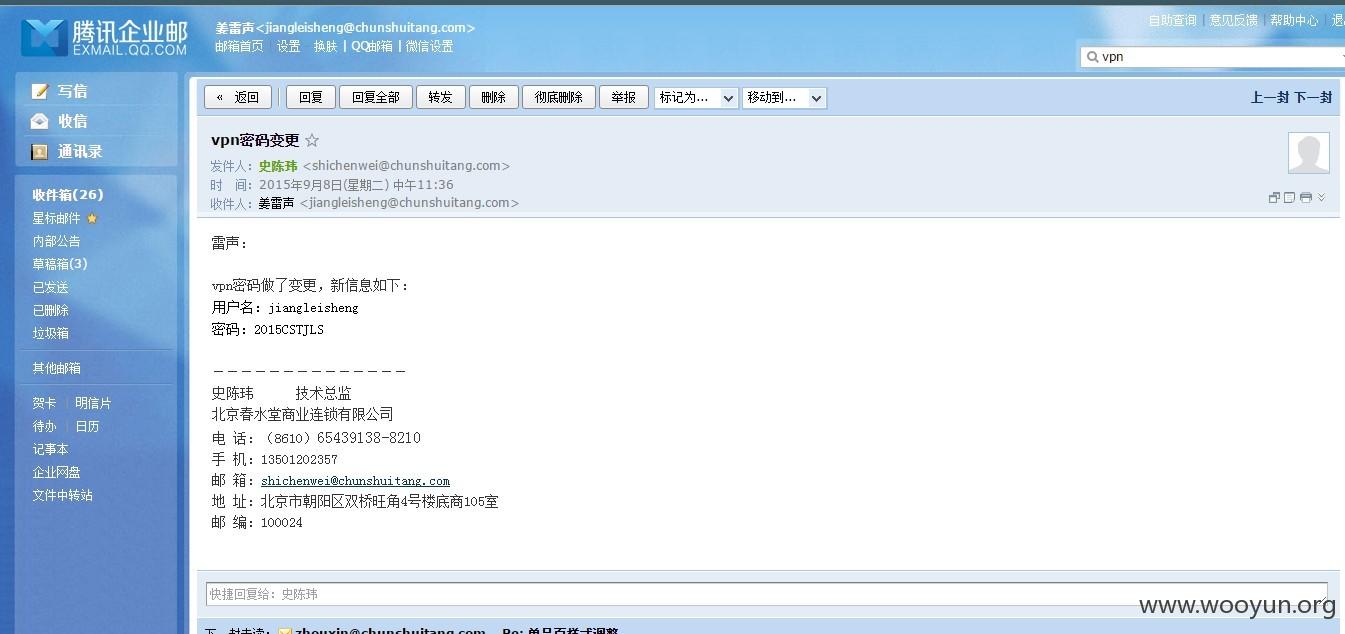

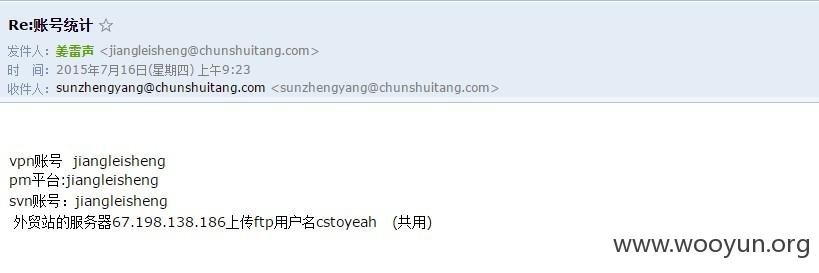

还找到了一些这个,然而我不会连所谓的企业vpn[/鄙视我吧]

这位同学,wife网络是什么...

这家公司真好,还有寿星show,你们还招人么?我准备过生日了

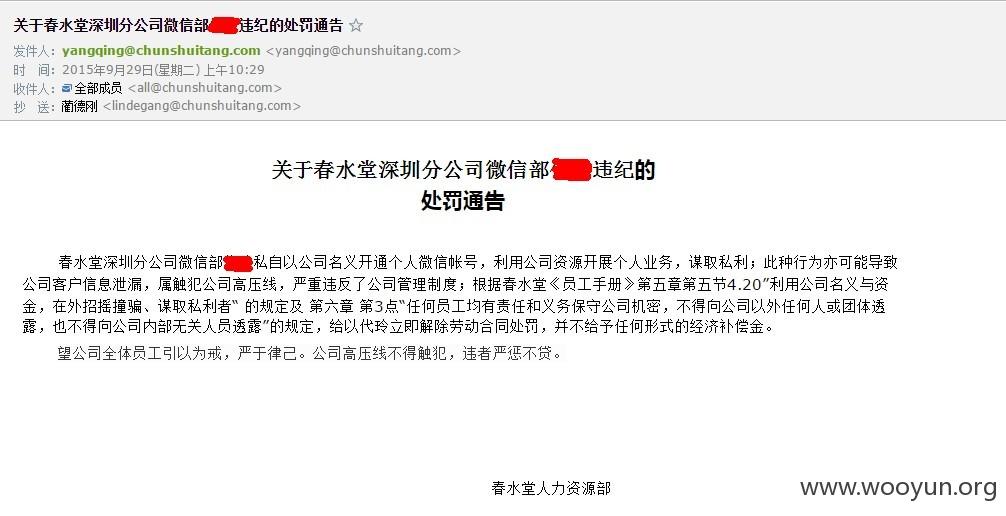

但是违纪通告也是很凶的,吓死宝宝了

好了,审核哥哥,再不通过我就哭给你看。

漏洞证明:

cst2015...明年的密码是不是cst2016?

修复方案:

改改改~

版权声明:转载请注明来源 佳佳佳佳佳@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-11-04 15:19

厂商回复:

收到

最新状态:

暂无